当被监测电压低于阈值电压时复位 MCU。

配置方法如下:

步骤 1:配置 LVD_CR0.SOURCE,选择待监测的电压来源;

步骤 2:配置 LVD_CR0.VTH,设置阈值电压;

步骤 3

2025-12-24 06:32:27

的关键环节,涉及硬件配置、软件设置以及网络拓扑的建立。以下是EtherCAT总线初始化的详细步骤,结合实际应用场景和常见问题解决方案,为工程师提供系统化的操作指南。 1. 硬件连接与物理层检查 初始化

2025-12-22 10:10:19 213

213

既然VPN的“原罪”在于“攻击面暴露”和“过度信任”,它的接班人也就不言自明——正是能“网络隐身”,并且“持续验证、永不信任”的零信任。

2025-12-17 10:59:44 468

468 在云计算和数字化业务高度普及的今天,网络攻击早已不再是偶发事件,而成为企业运营中必须长期应对的现实风险。从最初的大规模 DDoS 攻击,到如今更加隐蔽、持续、自动化的攻击形态,安全威胁正在经历一场

2025-12-17 09:53:31 261

261 滚珠导轨平行度安装的关键步骤

2025-12-06 17:58:28 314

314

本教程你可参考图文字教程也可参考文末视频教程一、文字教程简介本教程旨在演示EWD22S-A01TR与遥控器的配对控制方法。接线步骤请参考EWD22S-A01TR接线教程材料准备

2025-12-04 19:35:06 434

434

。 1.清洗机制的工作流程 清洗流程一般出现在攻击流量抵达你的业务服务器之前,在一个专业的流量清洗中心完成。 步骤一:流量牵引 具体怎么操作:当高防系统察觉到您的IP地址流量异常增多,它便会通过网络路由这类技术,把所有

2025-12-01 17:27:38 606

606 分析等领域发挥着不可替代的作用。本文将深入解析其工作原理与多样化的测试方法,揭示其如何通过精密的电磁信号分析实现复杂网络参数的量化评估。 一、矢量网络分析仪的工作原理 矢量网络分析仪的核心功能在于通过散射参数(Scattering Parameters, S参数)量化表征被测

2025-12-01 16:36:33 544

544

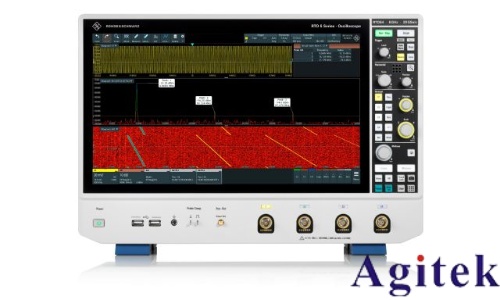

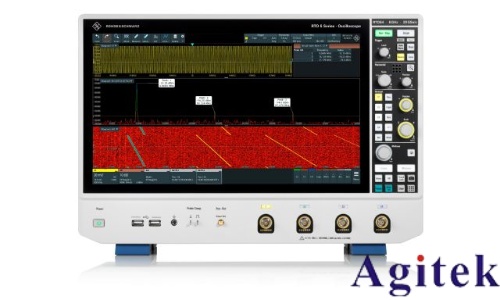

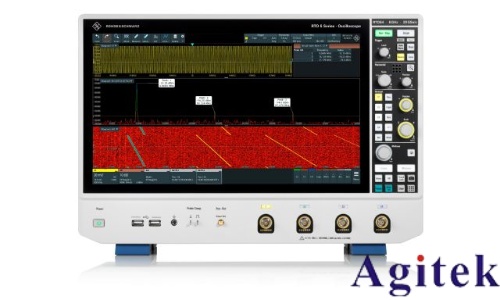

罗德与施瓦茨MXO44示波器凭借其卓越的性能与灵活性,在电子测试领域广泛应用。通过集成网络接口,用户可实现远程控制、数据共享及自动化测试,进一步提升测试效率。本文将详细介绍MXO44示波器网络接口的操作方法,帮助读者快速掌握关键步骤。

2025-11-19 18:06:31 1140

1140

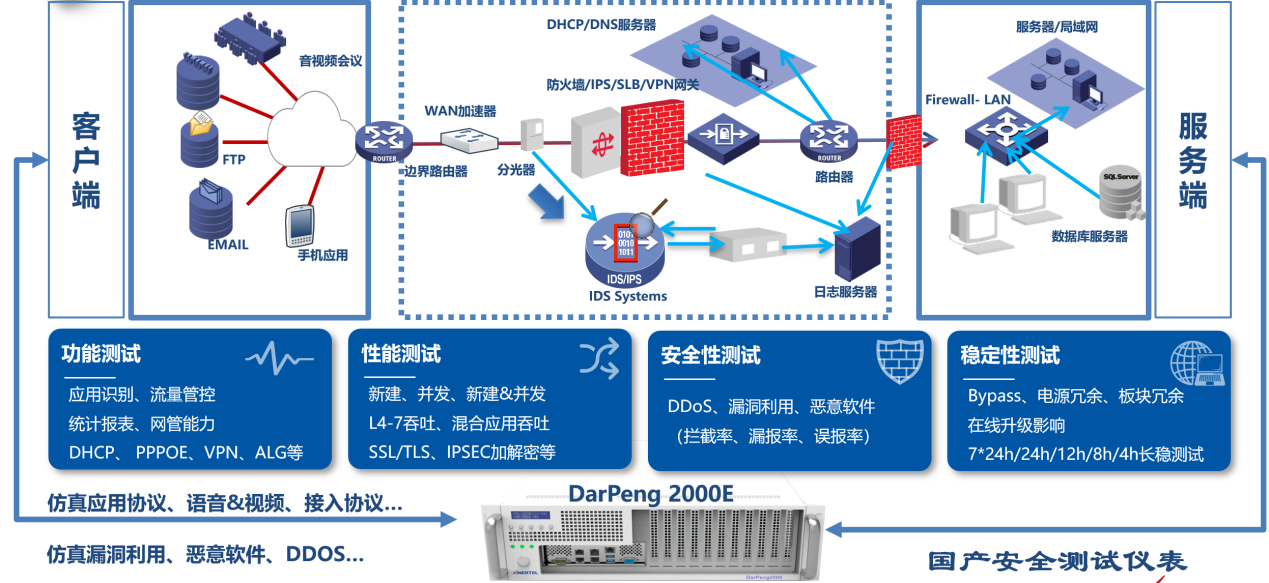

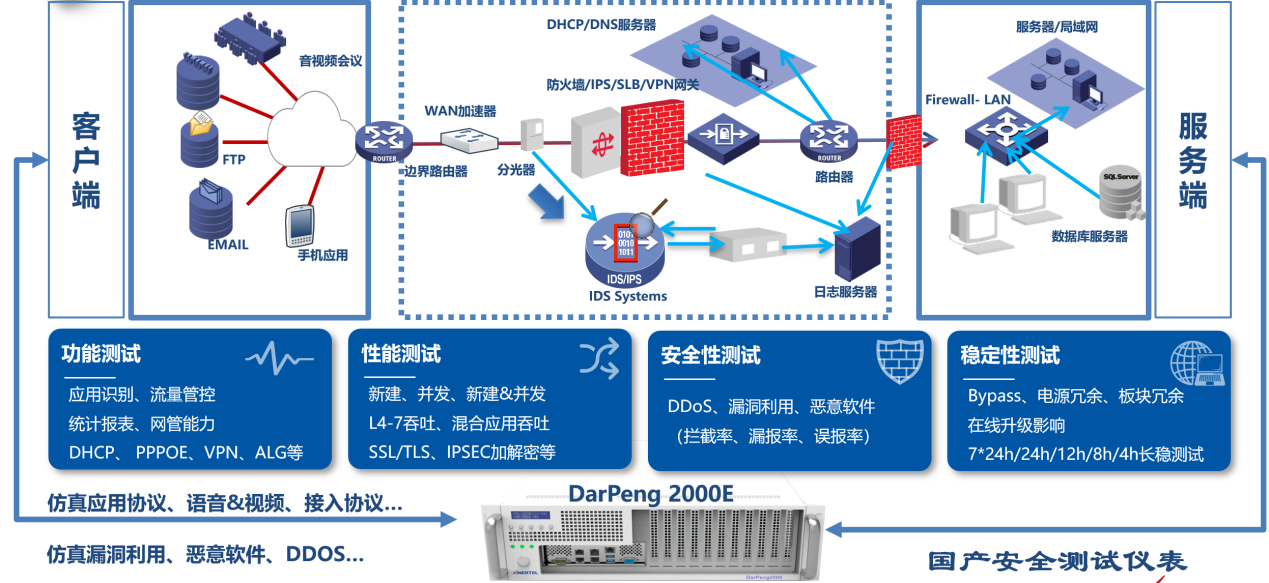

攻击逃逸测试通过主动模拟协议混淆、流量分割、时间延迟等高级规避技术,能够深度验证网络安全设备的真实防护能力。这种测试方法不仅能精准暴露检测引擎的解析盲区和策略缺陷,还能有效评估防御体系在面对隐蔽攻击

2025-11-17 16:17:10

需求优先级(延迟 / 带宽 / 稳定性),再结合现有网络资源、成本预算,从 “网络特性与场景需求的适配度” 出发筛选。以下是分步骤选择方法及场景化推荐方案: 一、第一步:明确核心决策维度 —— 先定 “需求边界” 选择前需先梳理

2025-11-05 11:24:40 471

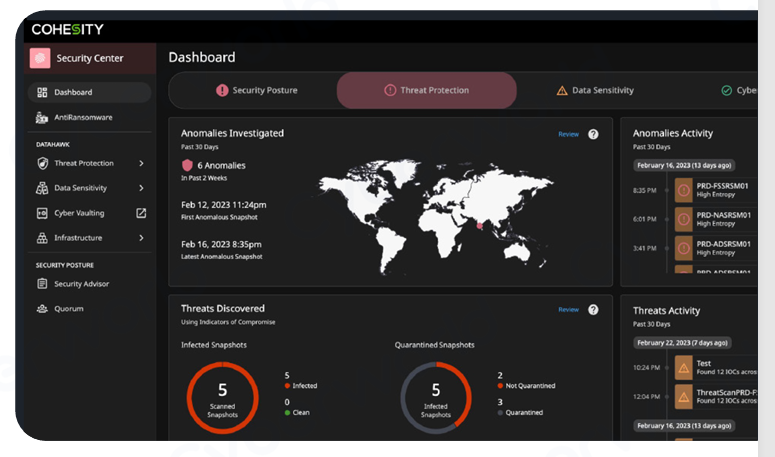

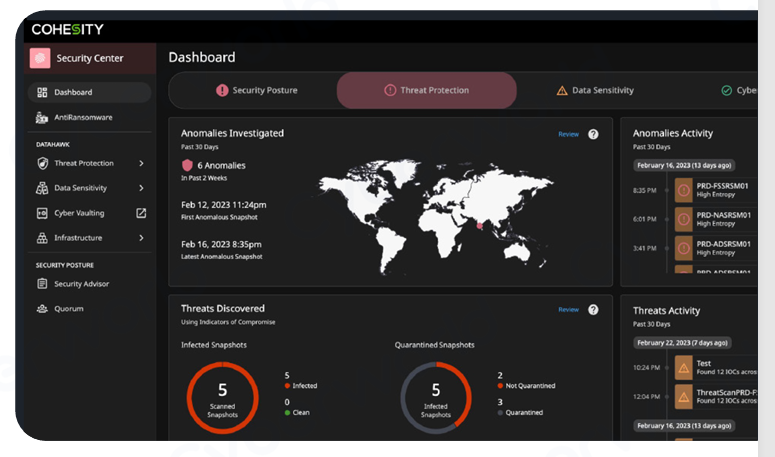

471 在这个几乎一切业务都数字化的时代,没有一家企业能完全置身于网络攻击之外。当勒索病毒锁死系统、数据中心陷入停摆、客户访问受阻的那一刻,决定成败的,早已不再是能否“挡住攻击”,而是——能否迅速恢复。

2025-10-28 16:44:28 770

770 差1纳秒可能无法上网,央媒揭秘美方为何攻击我国授时中心 日前,据国家安全部公众号今日消息,国家安全机关近期破获一起美国重大网络攻击案,掌握美国国家安全局网络攻击入侵中国国家授时中心的铁证。据中央

2025-10-20 10:53:28 1320

1320 CC攻击本质上是一种“慢刀子割肉”的应用层DDoS攻击。它不像传统DDoS那样用海量流量直接冲垮带宽,而是模拟大量真实用户,持续向服务器发送“看似合法”的请求,目的是耗尽服务器的CPU、内存、数据库

2025-10-16 09:29:05 415

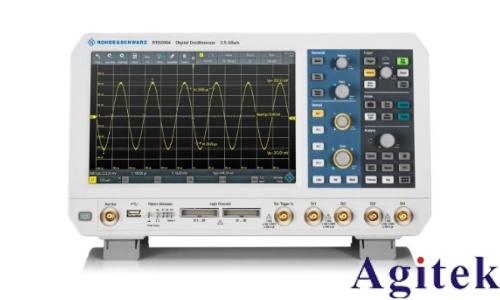

415 罗德与施瓦茨RTB2004示波器凭借其强大的网络接口功能,可实现远程控制、数据传输与团队协作,广泛应用于工业自动化、科研测试等领域。本文将详细介绍其网络操作方法,帮助用户高效利用该功能。

2025-10-14 16:55:43 443

443

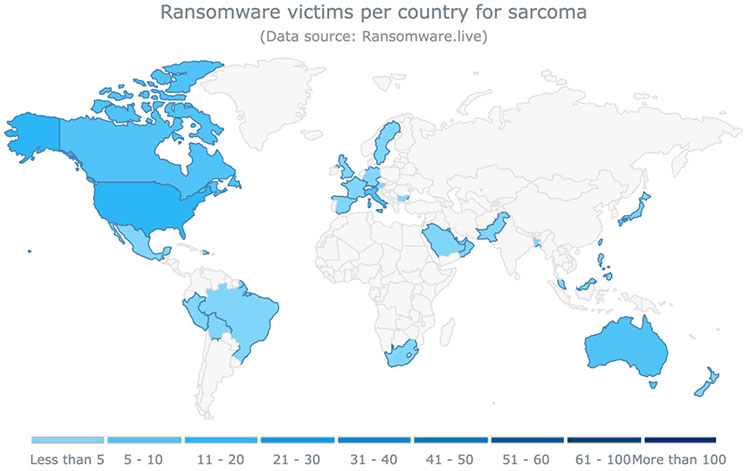

月至 2025 年 3 月期间共计发动了 83 起网络攻击(图 1) ^2^ 。作为 Unimicron 入侵行动的一部分,网络犯罪分子公布了据称

2025-10-02 16:38:00 1403

1403

2025年8月底,某知名车企遭遇了一次严重的网络攻击,为防止攻击进一步扩散,该车企被迫关闭了其核心IT系统,导致其全球范围内的制造和零售业务受到严重干扰,多个工厂被迫停产、经销商无法注册新车,甚至

2025-09-25 10:43:04 869

869 现代医疗保健行业已全面拥抱数字化变革。如今,医院和临床环境高度依赖互联医疗设备,实现高效的诊断、监测和治疗。然而,这种广泛的连接也增加了攻击面。医院网络中新增的每一台设备,都是潜在的网络攻击入口,可能被恶意行为者利用。结果如何呢?网络安全已经与患者安全及监管合规性紧密相连,不可分割。

2025-09-12 17:46:40 2013

2013 至关重要。对于新手操作人员来说,掌握正确的使用方法是确保检测结果准确的前提。以下是使用户外路由器气密性检测仪的5个关键步骤。第一步:做好充分的准备工作在开始检测前,必

2025-09-09 11:07:37 446

446

Web页面出现白屏的原因众多,本文列举了若干常见白屏问题的排查步骤,供开发者快速定位。

2025-08-22 10:49:15 3309

3309

微机小电流 降低分布式光伏集群通信网络延迟需从技术选型、部署优化、协议适配等多维度实施,以下是结合实际案例和技术规范的具体操作步骤: 一、网络架构设计与技术选型 1. 选择低延迟通信技术 5G

2025-08-22 09:59:22 627

627

在许多网络场景中,不同网段之间需要进行通信,但又要保证各网段的相对独立性和安全性。如果缺少网络规划与网段隔离,会使网络面临巨大的安全风险,各类网络攻击更容易传播。而静态NAT能够在实现网段隔离的前提下,建立起不同网段间的通信桥梁,十分适用于需要固定IP地址进行通信的系统中。

2025-08-16 13:44:00 733

733 无铅焊接工艺的核心步骤如下,每个步骤均包含关键控制要点以确保焊接质量:

2025-08-01 09:13:39 774

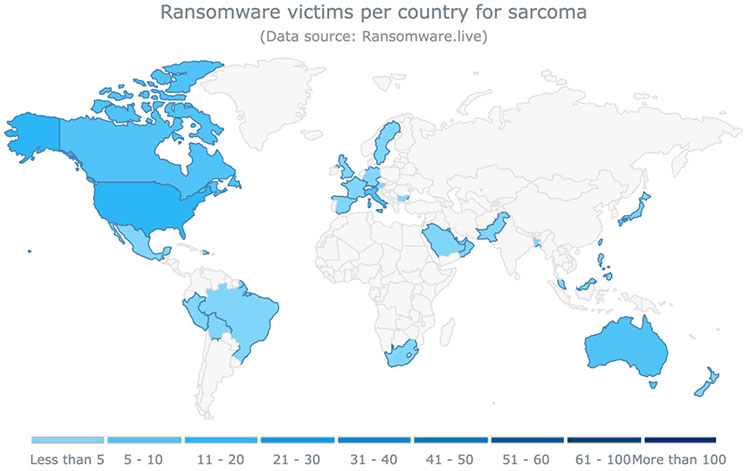

774 近年来,勒索攻击活动显著增加,给企业造成了巨大损失,引发了大众的广泛关注:

2025-07-29 10:18:38 764

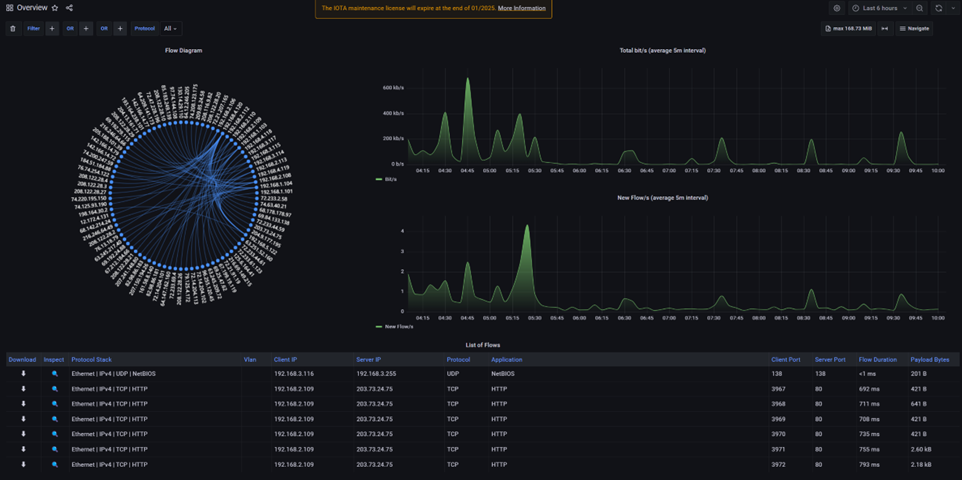

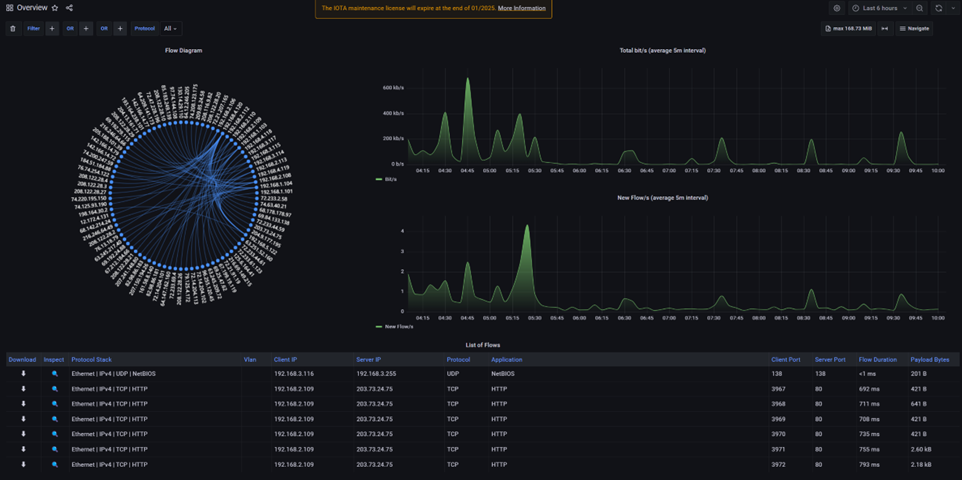

764 协议分析仪通过深度解析网络通信中的协议字段、时序和状态,能够精准识别多种异常行为,涵盖从配置错误到恶意攻击的广泛场景。以下是其可监测的核心异常行为类型及具体实例:一、协议实现违规:违反标准或规范

2025-07-22 14:20:05

本文介绍了超级电容器能量密度测试方法,包括原理、步骤及影响因素。

2025-07-19 09:24:00 924

924

在电商领域,API(应用程序编程接口)是连接用户、商家和支付系统的核心枢纽。它们处理敏感数据,如用户个人信息、支付详情和交易记录。然而,API也常成为黑客攻击的目标,导致数据泄露、欺诈和声誉损失

2025-07-14 14:41:33 506

506

全球各地的企业都面临着巨大挑战,即如何保护数据以抵御勒索软件或其他网络攻击,以及在遭受攻击时恢复数据。数据泄露可能会造成严重后果,从运营中断到财务损失,甚至公司倒闭。为了帮助企业抵御勒索软件等网络

2025-06-26 09:47:05 467

467

MATLAB/SIMULINK工具对该方法进行验证,实验结果表明该方法在全程速度下效果良好。

纯分享帖,点击下方附件免费获取完整资料~~~

*附件:无刷电机小波神经网络转子位置检测方法的研究.pdf

2025-06-25 13:06:40

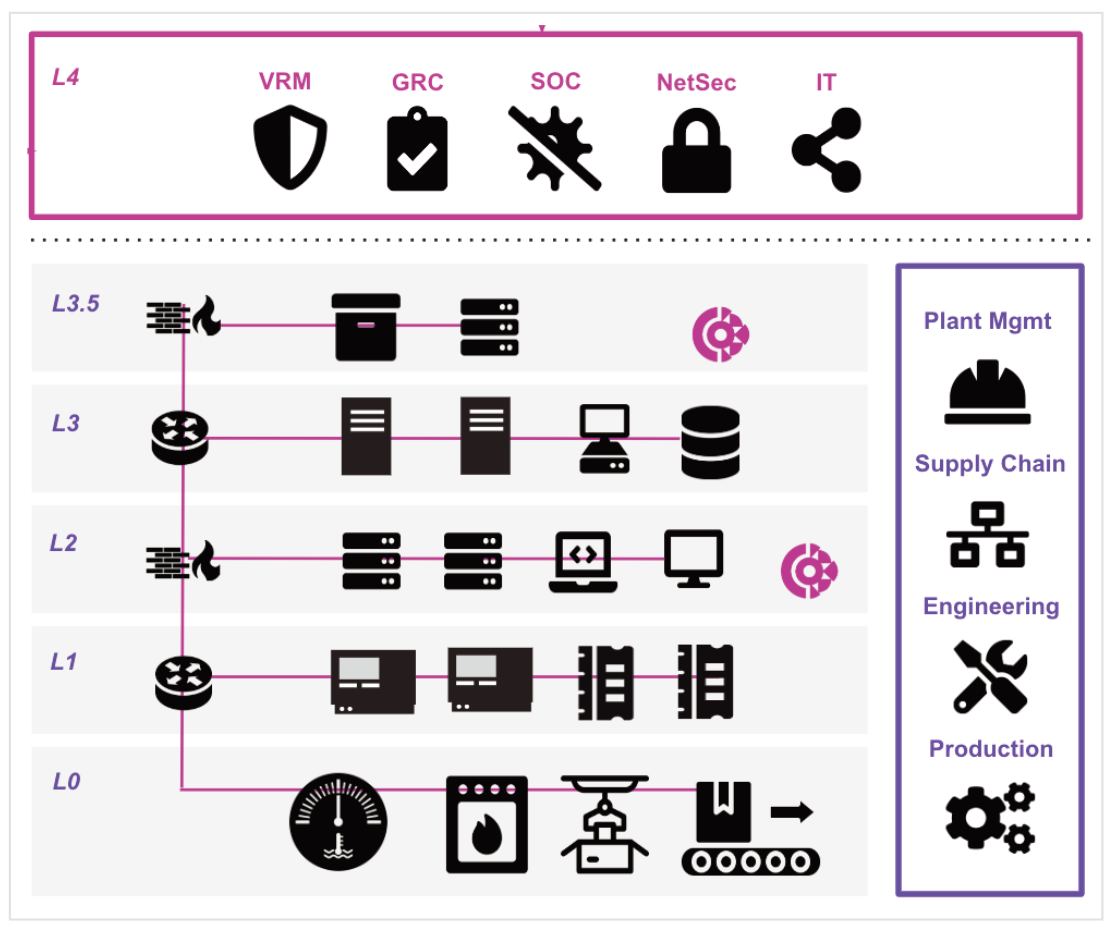

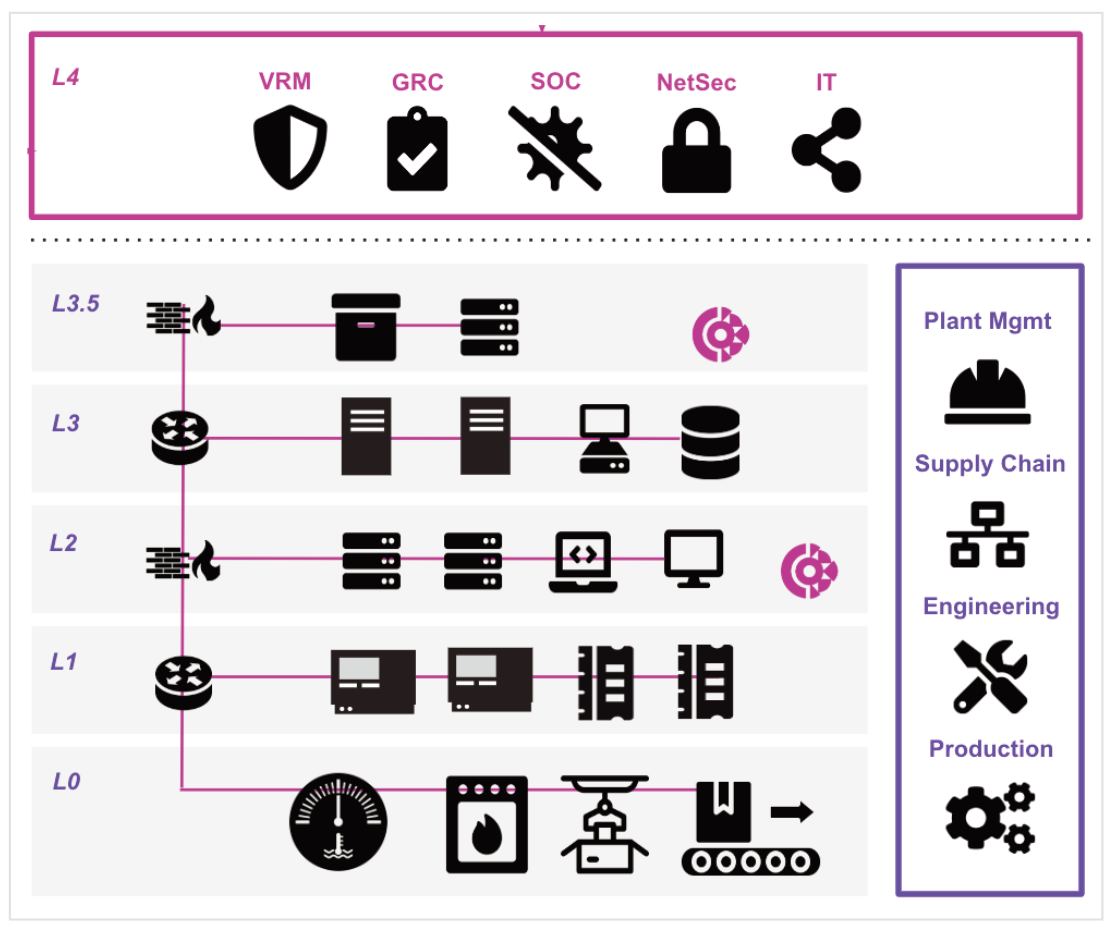

之一是:简单地评估网络风险和确定其优先级,是首席信息安全官(CISO)及其团队长期以来管理 IT 环境中网络风险的方法。如果要进一步降低 CPS 环境的网络风险,就要抛弃许多传统的方法和解决方案。根据预估,关键基础设施领域 95% 的 CI

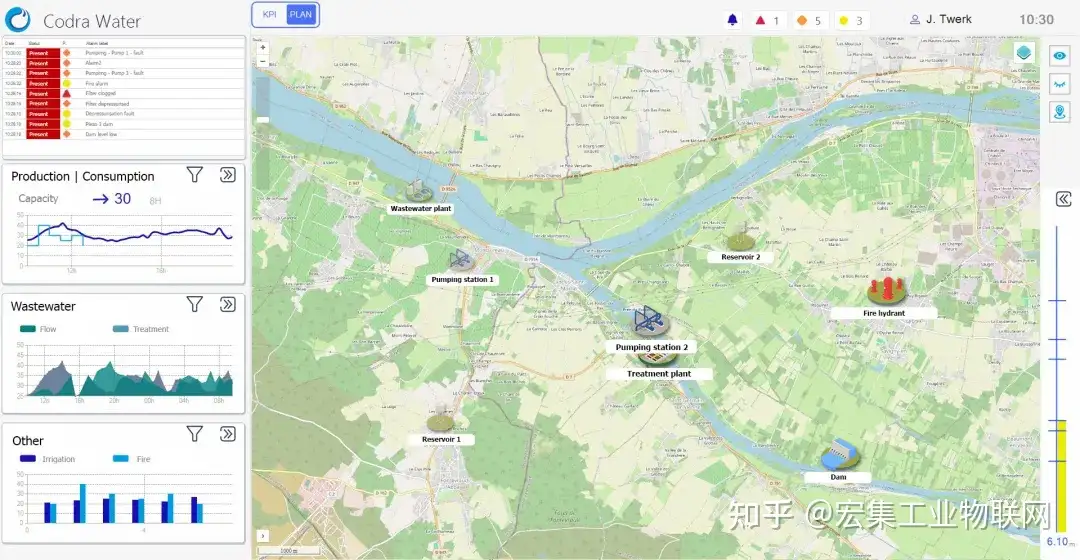

2025-06-20 15:56:31 1

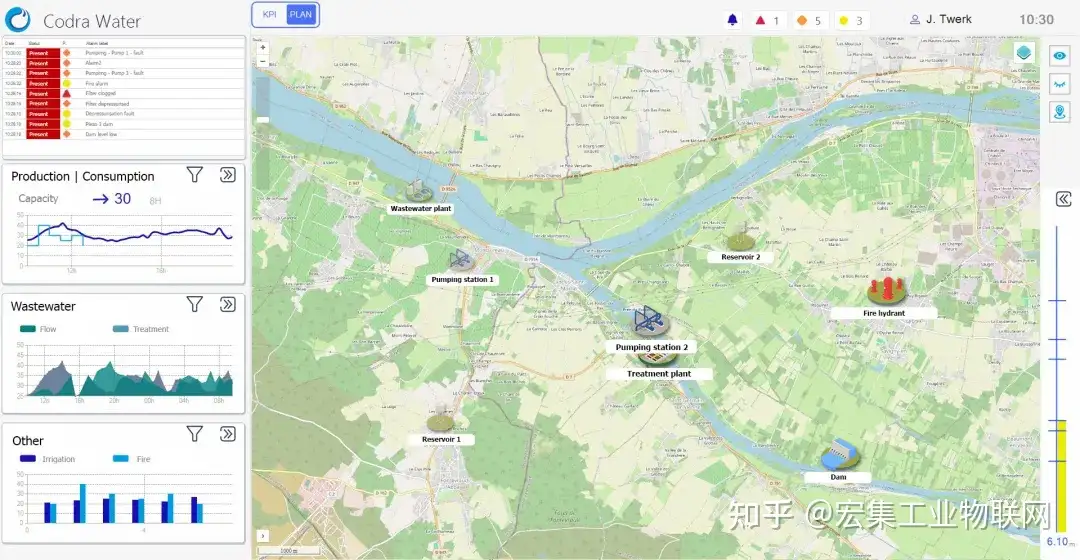

1 随着工业系统的互联互通不断加深,网络攻击的范围和类型也在持续增加,关键基础设施正面临更高的风险暴露。在这样的背景下,SCADA系统不再只是监控工具,更是安全体系的一环。一文带你了解SCADA在工业网络安全中的价值。

2025-06-19 10:56:07 580

580

保护关键基础设施和系统 网络分段,可让网络化物理系统(Cyber Physical Systems, CPS)网络抵御不断演变的攻击 制造业和其他关键基础设施领域正蓬勃发展,自动化和互联互通成为

2025-06-18 11:57:36 827

827

引入的互联网连接会扩大攻击面,让那些想要渗透智能楼宇的网络犯罪分子有机可乘。BMS 通常使用不安全的协议和旧版系统,没有足够的安全控制,而许多企业才开始努力了解正在使用的 BMS 数量和种类。这些情况导致企业范围内对管理 BMS 网络风险的关注度较低,

2025-06-18 11:45:04 661

661 随着网络的高速发展,越来越多的企业都将业务部署在线下机房或者云上。随之而来的就是各种各样的网络攻击,如DDoS攻击、CC攻击、TCP攻击等,这些攻击对业务的影响也是很大。市面上有很多安全厂商都有研发

2025-06-12 17:33:05 842

842 网络电话配线架的打线方法主要取决于所使用的配线架类型,常见的有110配线架和网络配线架,以下是具体的打线步骤和注意事项: 一、110配线架打线方法 固定配线架:将110配线架用螺丝钉固定在机架

2025-06-10 10:13:04 1224

1224 本篇文章提供了解决 ATS 失效请求报文问题的故障排除步骤,主要聚焦在 CQ 接口上未显示主机发送的报文的情况。

2025-06-09 15:17:44 1304

1304

本文的目的是在一个神经网络已经通过python或者MATLAB训练好的神经网络模型,将训练好的模型的权重和偏置文件以TXT文件格式导出,然后通过python程序将txt文件转化为coe文件,(coe

2025-06-03 15:51:24 983

983

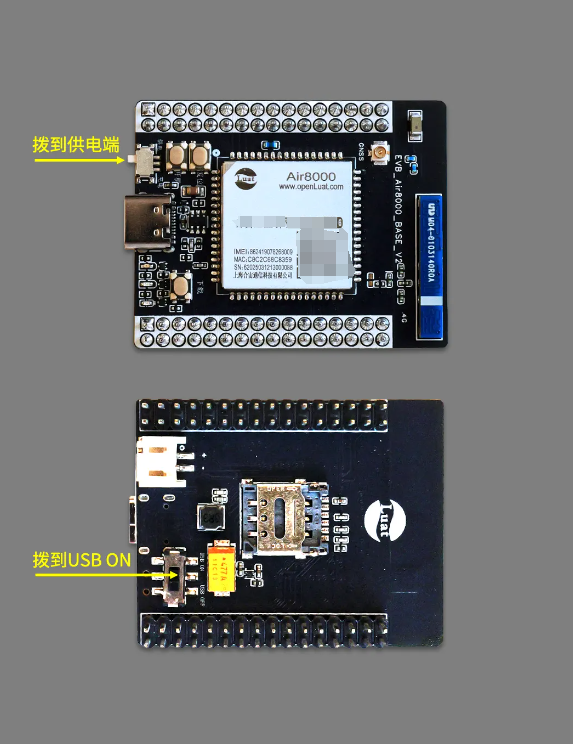

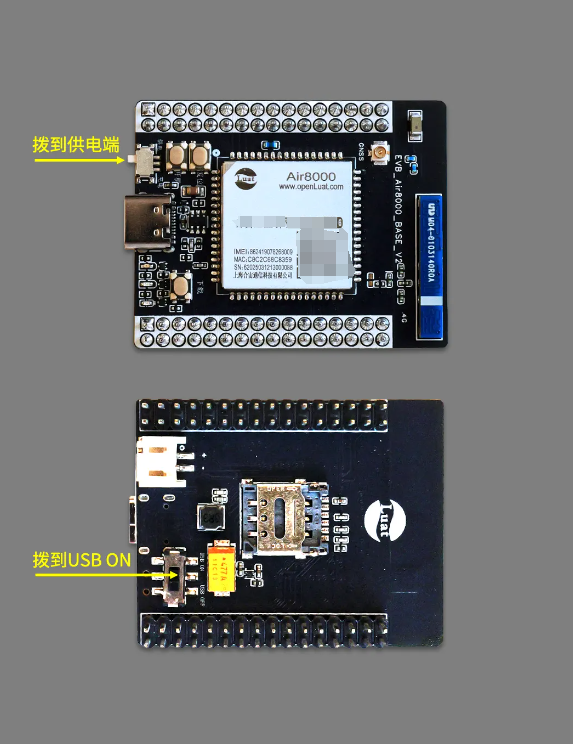

若您计划使用Air8000的无线网络功能,请按以下步骤操作,完成全部步骤后方可正常使用。快快学起来吧~ 一、Air8000升级Wi-Fi实操要点 本文以Air8000核心板为例,采用串口线刷方式

2025-05-28 15:48:59 632

632

机智云SDK,集成API,实现数据传输和设备状态同步,并分享移植过程中的常见问题及解决方法,帮助开发者顺利实现云端连接。机智云相关代码开始移植相关移植步骤1、实现与

2025-05-23 18:10:57 898

898

近日,日本金融界曝出了一起重大网络安全事件。黑客伪造券商网站实施网络钓鱼,窃取了十余家券商大量的客户证券账户。黑客出售账户内的证券和股票后,利用所得资金大举购买自己持有的小盘股,从而推高股价,待股价上涨后再将其出售,从中获取高价利润。

2025-05-23 13:28:17 670

670 罗德与施瓦茨示波器RS®RTO64通过网络接口的操作方法,涵盖基础配置、连接步骤、高级功能应用及故障排除等内容,帮助用户快速掌握其网络功能。 一、网络接口基础配置 1. 硬件连接 首先确保示波器

2025-05-21 16:11:00 999

999

随着数字连接技术的普及,带宽不断提升,从工厂车间到生产流程的每个角落都能实时访问更深层次的信息。然而,这种技术红利也带来了日益严峻的网络安全风险。新型工业以太网技术基础设施通过为每个节点分配IP地址并移除网关设备,极大地简化了系统架构,因此,保护设备和系统免受网络攻击显得尤为重要。

2025-05-17 11:17:47 923

923

大模型的火爆也吸引攻击者使用多种技术和手段持续攻击。上述问题暴露了AI大模型规模应用面临的三大挑战:AI推理基础设施能力不足、AI推理网络架构及技术待完善、AI服务网络安全防护能力待提升。

2025-05-15 14:14:07 815

815 加密强度,IOTA 能帮助企业快速识别潜在风险来源,并在攻击发生前及时响应。无论是边缘节点、分支机构,还是数据中心核心网络,IOTA 都能提供精准的流量数据分析与安全决策支持,助力企业构建更具韧性的防护体系。

2025-05-07 17:29:38 520

520

openstack搭建详细步骤

2025-05-07 14:05:28 1728

1728 操作时域网络分析仪(TDNA)进行故障检测需结合仪器设置、校准、时域转换及数据分析等步骤。以下为系统化操作指南,涵盖关键流程、参数配置及典型案例:一、操作前准备1. 仪器连接与配置

硬件连接

2025-04-30 14:15:24

弱口令,是网络安全中的老大难问题,因为弱口令导致的重大网络安全事件屡见不鲜。在攻防演练中,利用弱口令进行攻击是红队最常用的攻击手段之一,在所有攻击中占比近30%,仅次于0day漏洞。

2025-04-27 09:16:45 754

754 呈下降趋势。根据 IBM 的安全服务部门 IBM X-Force 的观察,与上一年相比,在 2024年,内置信息窃取程序(infostealers)的电子邮件增加了 84%,网络攻击者很大程度上依靠这种方法来扩大身份攻击的规模。

2025-04-23 10:40:02 1264

1264 本文介绍了物联网(IoT)在网络威胁识别中的应用价值,包括实时监控TCP连接、检测异常端口和分析SSL/TLS加密强度。Iota能帮助企业快速识别潜在风险来源,并在攻击发生前及时响应。

2025-04-22 11:34:57 495

495

快速完成微波网络分析仪的校准需要结合标准流程优化、高效工具使用和操作技巧,以下是具体步骤与方法:一、校准前的准备

选择合适的校准件

根据测试频率范围选择标准校准件(如短路、开路、负载、直通),确保

2025-04-17 14:39:30

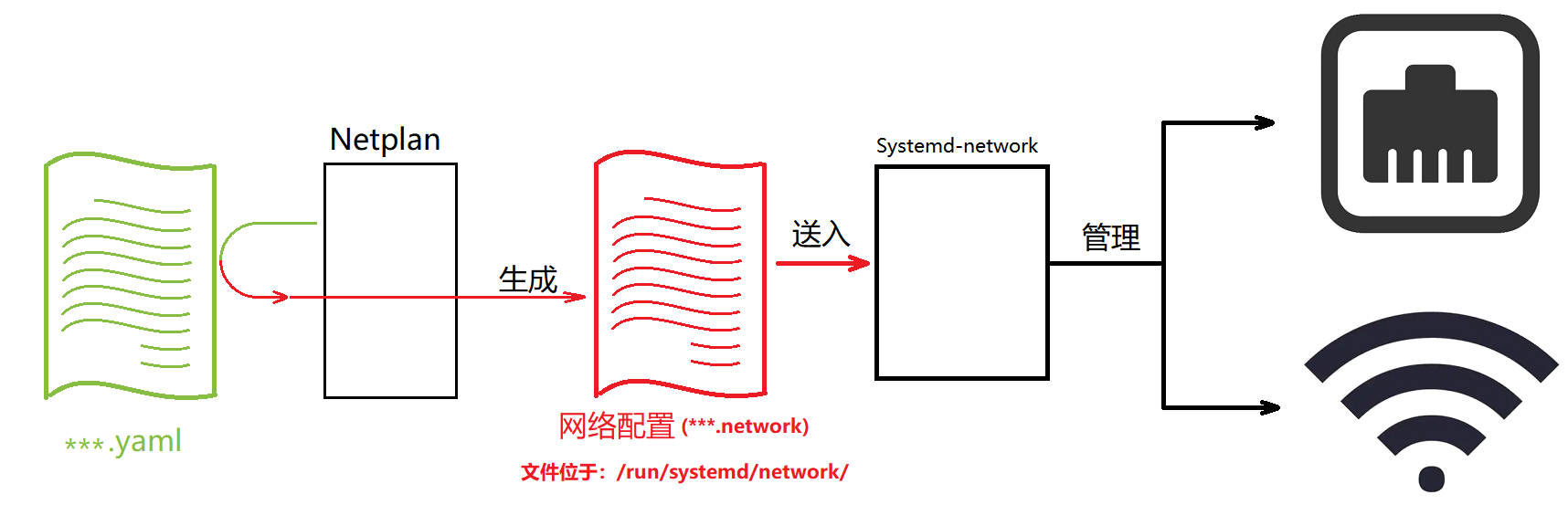

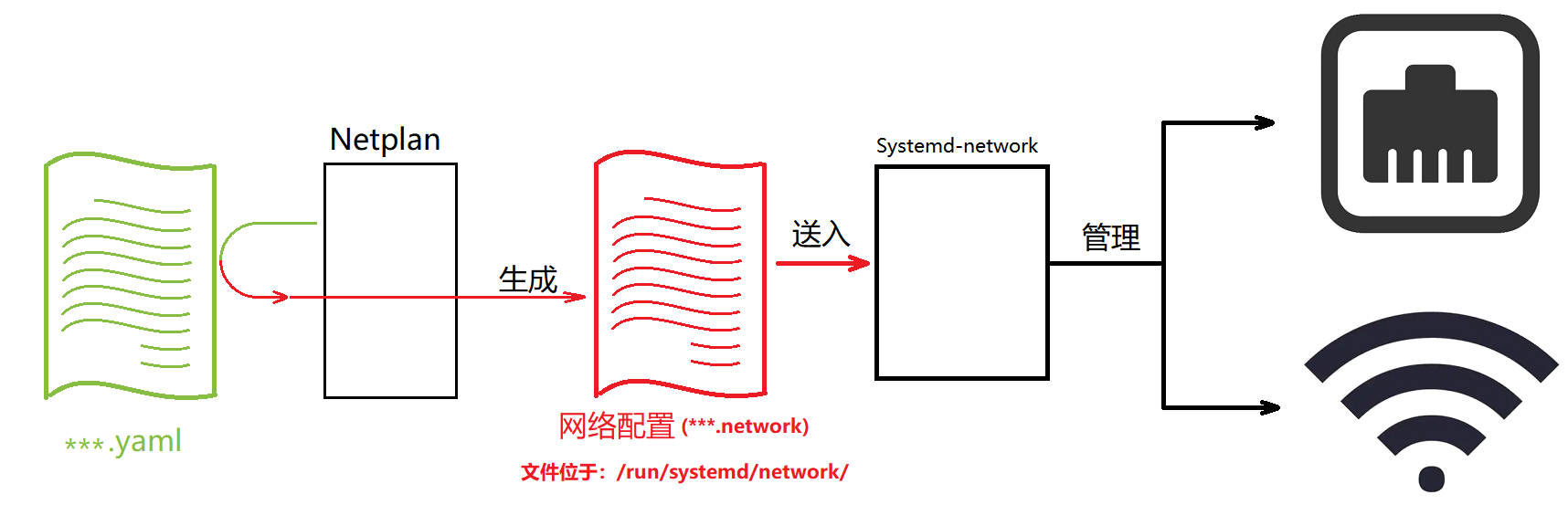

RV1126开发板网络硬件资源有:以太网、WiFi,采用的网络配置方案是:Netplan。

Netplan是一个用于配置Linux网络的简单工具。用户只需要一个yaml格式的文件去

2025-04-15 14:57:55 778

778

S7在win10安装步骤,经过多次测试,均成功。

2025-04-10 18:09:50 0

0 在智能化转型的浪潮中,企业对网络的依赖程度与日俱增。与此同时,DDoS攻击以其迅猛的增长态势、复杂的攻击手法,成为2024年突出的网络安全威胁。

2025-04-10 09:59:46 844

844 电机霍尔元件的检修办法需要了解其原理、常见故障及针对性处理步骤,以下是具体检修方法: 一、检修前准备 关闭电源 :断开电机与电源的连接,确保操作安全。 工具准备 :万用表、霍尔检测器、电烙铁、同型

2025-03-31 13:39:42 1814

1814 一、前言

在某些场景下(如网络调试、隐私保护或设备唯一性管理),需要修改网络设备的MAC地址。本教程将详细介绍两种方法:注册表修改(适合高级用户)和 Technitium MAC Address

2025-03-28 09:18:27

电子发烧友网站提供《网关基本配置操作步骤-ModbusRTU.pdf》资料免费下载

2025-03-27 17:59:05 1

1 在电商大促场景中,面对Tb级攻击的挑战,为确保SCDN(边缘安全加速)全站防护能够扛住攻击而不宕机,可以从以下几个方面着手: 一、采用高性能与高防护能力的SCDN服务 选择具备Tb级带宽

2025-03-25 15:14:27 638

638 1. Protel实现一个系统多张原理图,电路模块化的使用方法。

“在Protel中如何实现多张图的统一编号”即多张原理图其实是一个电路板(为了模块化才在多个图中画的)。以前建的Protel工程不大

2025-03-25 13:45:21

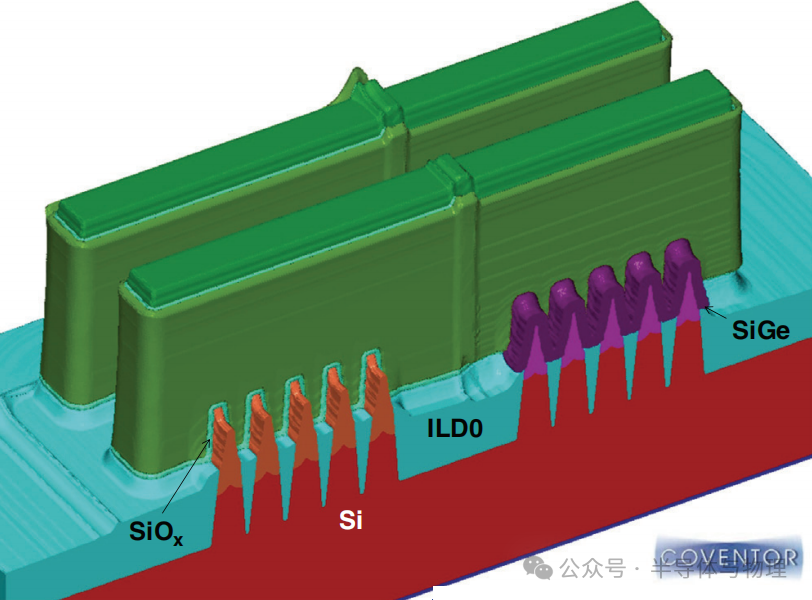

封装基板设计是集成电路封装工程中的核心步骤之一,涉及将芯片与外部电路连接的基板(substrate)设计工作。基板设计不仅决定了芯片与外部电路之间的电气连接,还影响着封装的可靠性、性能、成本及生产可行性。

2025-03-12 17:30:15 1852

1852 8720ES网络分析仪是安捷伦(Agilent)公司生产的一款微波矢量网络分析仪,主要用于射频和微波元件的评测。其频率范围为50MHz至20GHz,适用于各种微波器件的测试需求。基本功能和使用方法

2025-03-11 14:47:32

安捷伦85033E校准套件主要用于校准安捷伦网络分析仪,其频率范围为直流至9 GHz。该套件包含以下标准组件:固定终端、开路和两性短路,以及一个扭矩扳手用于正确连接12。使用方法校准过程

2025-03-11 13:59:44

数据安全如同悬在企业头顶的“达摩克利斯之剑”,随着新技术的飞速发展,企业运营愈发依赖网络与数据,然而这也为网络威胁和攻击敞开了大门,特别是勒索软件攻击,作为其中极具破坏力的一种攻击方式,也正以惊人的速度肆虐全球。

2025-03-10 15:51:51 764

764 通过以上步骤,您就可以较为安全、准确地完成 SMA 插头针式连接器的拆解工作。在操作过程中,一定要小心谨慎,遵循正确的方法和步骤,以避免对设备造成不必要的损坏。如果在拆解过程中遇到困难或不确定的情况,建议参考相关设备的说明书或咨询专业人士,德索精密工业的专业客服团队也随时为您提供帮助。

2025-03-10 09:37:01 1667

1667

网络数据线的水晶头拆开需要遵循一定的步骤,以下是具体的操作方法: 一、准备工具 网线钳:网线钳是必备的工具,它可以用来剥离网线外皮和压接水晶头。如果没有网线钳,也可以使用剪刀,但操作起来需要更加小心

2025-03-04 10:08:36 5401

5401 651主板维修并非一个直接相关于主板型号“651”的维修问题,而更可能是指遇到错误代码651时的网络连接问题或相关硬件(如网卡)的维修 。不过,这里我会分别就“651主板”(如果假设存在一个名为

2025-03-03 14:47:51 1030

1030 的频率范围12。使用方法校准步骤:打开网络分析仪,选择校准套件(例如85032F)。对每个端口进行单端口校准,依次连接Open、Short、Load校准器,完成

2025-02-27 16:46:01

使用 Lansweeper 全面了解您的 IT 资产清单 保护任何东西的第一步是知道你拥有什么 全可见性 发现您甚至不知道的资产并消除盲点。 风险缓解 通过审计预防措施预测潜在的网络安全攻击。 威胁

2025-02-19 13:59:52 1089

1089 ,实际上只使用了其中的4根(白橙、橙、白绿、绿)来传输数据。因此,剩余的4根芯线可以被用来作为电话线使用。以下是将一根网线分为电话和网络的具体步骤: 所需材料 网线钳 电话水晶头 网络水晶头 步骤 剥开网线:使用网线钳剥开网线的两头,露出内部的8根芯线。 芯

2025-02-19 11:30:16 3687

3687 跨地域企业组网搭建服务器需要综合考虑网络架构、安全性、成本和性能等因素。以下是详细的搭建步骤和建议: 1、明确需求和规划 确定服务器用途:明确服务器的功能,如文件存储、应用服务、数据库服务等,以选择

2025-02-19 10:58:52 795

795 一站式PCBA智造厂家今天为大家讲讲PCBA设计打样的步骤有哪些?PCBA设计打样的主要步骤。PCBA设计打样是电子产品开发中的关键环节,确保电路板的功能和性能符合设计要求。打样过程包括设计、采购

2025-02-19 09:12:58 730

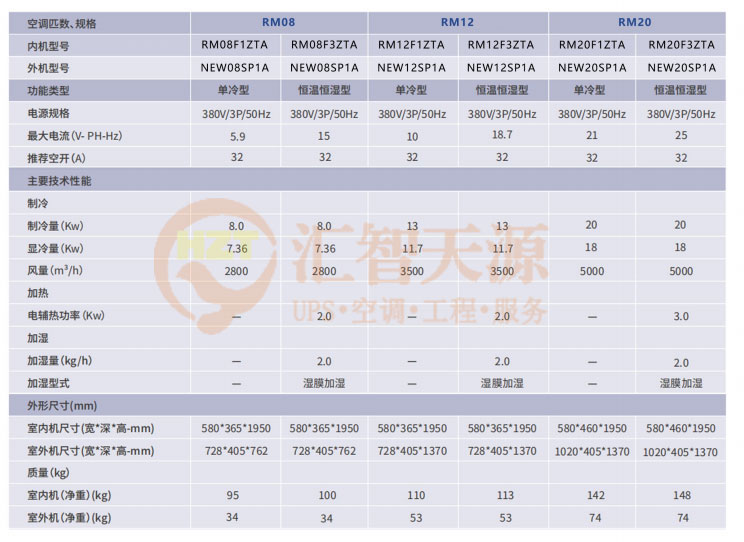

730 机房精密空调作为维持机房环境稳定的关键设备,其故障排查工作至关重要。下面聊一下排查机房精密空调故障的详细步骤。

2025-02-17 15:48:28 1271

1271

使用RCA接口连接电视和音响的方法相对简单,以下是详细的步骤: 一、准备工具和材料 RCA音频线:这种线缆通常具有红、白两个插头,红色插头用于传输右声道音频信号,白色插头用于传输左声道音频

2025-02-17 15:39:12 5570

5570 配置MPLS(多协议标签交换)网络涉及多个步骤,包括在骨干网各节点上配置接口IP地址和路由协议、配置MPLS转发能力和标签分发协议(如LDP)、在各PE(Provider Edge)设备上配置VPN

2025-02-14 18:13:06 2184

2184 一 上电前检查工作 焊接完后,在检查电路板是否可以正常工作时,通常不直接给电路板供电,而是要按下面的步骤进行,确保每一步都没有问题后再上电也不迟。 01 连线是否正确 检查原理图很关键,需要检查

2025-02-14 10:16:22 1154

1154 激光位移传感器的校准方法主要包括以下步骤: 一、准备阶段 设备准备 : 激光位移传感器 标准位移装置(如标准振动台或精密滑轨) 数据采集系统 读数显微镜(或激光干涉仪等高精度测量设备,用于验证校准

2025-02-13 17:36:49 3020

3020 惠斯通电桥的调整与校准步骤对于确保测量结果的准确性至关重要。以下是详细的调整与校准步骤: 一、调整步骤 连接电路 : 确保惠斯通电桥的四个电阻(R1、R2、R3、Rx)按照正确的电路图连接。 R1

2025-02-13 15:19:12 3056

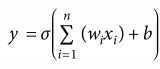

3056 使用BP(Backpropagation)神经网络进行时间序列预测是一种常见且有效的方法。以下是一个基于BP神经网络进行时间序列预测的详细步骤和考虑因素: 一、数据准备 收集数据 : 收集用于训练

2025-02-12 16:44:43 1372

1372 优化BP神经网络的学习率是提高模型训练效率和性能的关键步骤。以下是一些优化BP神经网络学习率的方法: 一、理解学习率的重要性 学习率决定了模型参数在每次迭代时更新的幅度。过大的学习率可能导致模型在

2025-02-12 15:51:37 1534

1534 BP神经网络的实现步骤主要包括以下几个阶段:网络初始化、前向传播、误差计算、反向传播和权重更新。以下是对这些步骤的详细解释: 一、网络初始化 确定网络结构 : 根据输入和输出数据的特性,确定神经网络

2025-02-12 15:50:04 1262

1262 由于现代5G时代的快速发展,黑客攻击、信息泄露、网络诈骗以及病毒软件入侵等网络安全问题也随之浮出水面,为防止这类问题的发生,使用网络安全整机就成为了我们必不可少的防护手段之一。

2025-02-08 08:47:14 903

903 限制+86手机号以外的注册方式,以保障服务稳定。这一事件再次提醒我们: 网络安全已成为企业生存和发展的生命线 。 在数字化时代,网络攻击的规模和复杂性日益增加,尤其是DDoS攻击,已成为企业面临的最大威胁之一。那么,DDoS攻击究竟是什么?它为何如此危险?企业又该如何应

2025-02-07 14:39:04 652

652

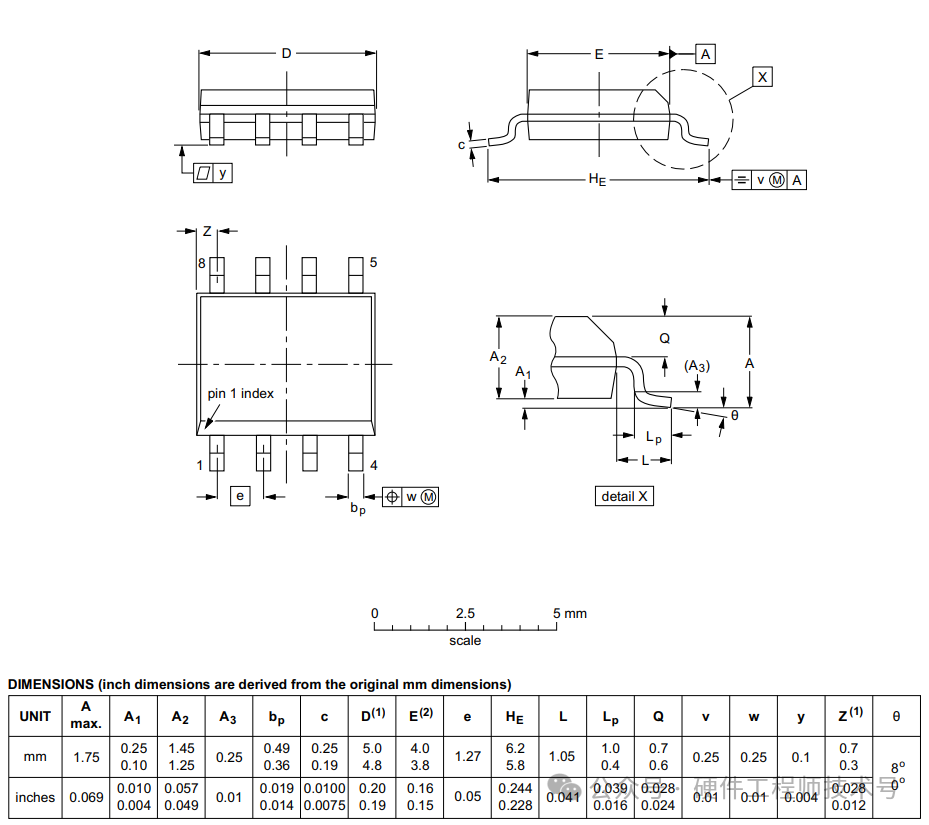

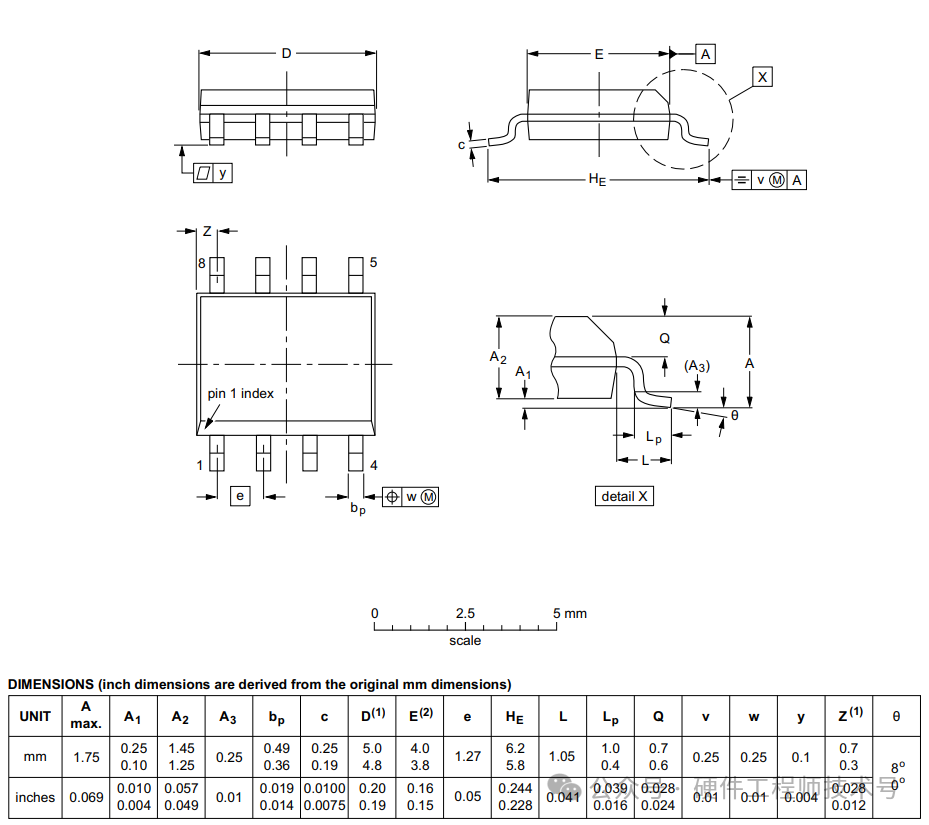

设计 SO-8(Small Outline-8)芯片的 PCB 封装需要遵循一定的规范和步骤。SO-8 是一种常见的表面贴装封装,具有 8 个引脚,引脚间距通常为 1.27mm(50 mil)。以下是设计 SO-8 封装的详细步骤和注意事项:

2025-02-06 15:24:26 5112

5112

带通滤波器作为信号处理领域的重要组件,其设计步骤与优化方法对于确保滤波器性能满足特定应用需求至关重要。本文将详细阐述带通滤波器的设计步骤,并深入探讨优化方法,以期为相关领域的研究者和工程师提供全面的技术参考。

2025-02-05 16:48:46 3297

3297 碳化硅革新电力电子,以下是关于碳化硅(SiC)MOSFET功率器件双脉冲测试方法的详细介绍,结合其技术原理、关键步骤与应用价值,助力电力电子领域的革新。

2025-02-05 14:34:48 1658

1658

和灵活的网络拓扑结构等特点。PLC(Programmable Logic Controller,可编程逻辑控制器)则是工业自动化领域中广泛使用的控制设备,用于实现各种复杂的控制逻辑和自动化任务。本文将

2025-02-02 16:40:00 3596

3596 桥接无线路由器是扩展无线网络覆盖范围的有效方法,以下是桥接无线路由器设置的详细步骤: 一、准备工作 检查设备 : 确保你已经拥有两台支持WDS(无线分布式系统)功能的无线路由器。 确认知道当前

2025-02-01 15:53:00 5641

5641 在Windows系统上搭建FTP(文件传输协议)服务器通常涉及一系列步骤,包括安装必要的服务、配置服务器设置、以及确保网络安全设置允许FTP流量。 一、准备工作 确定操作系统版本 : 确保你

2025-02-01 15:49:00 2318

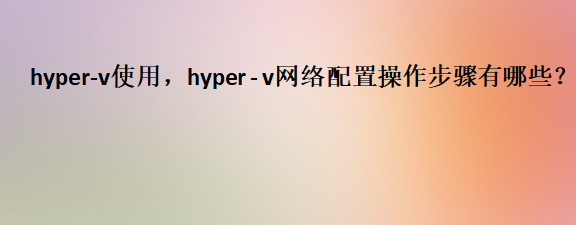

2318 ,充分发挥其优势,可能是一个不小的挑战。别担心,接下来就为你详细介绍新手上手Hyper-V的关键步骤。 确认系统支持 首先,要确认你的计算机系统支持Hyper-V。Hyper-V主要适用于Windows10专业版、企业版、教育版以及WindowsServer系统。同时,你的CPU需要

2025-01-24 15:48:54 981

981

造成资源浪费,影响宿主机及其他虚拟机的性能。因此,掌握Hyper-V内存设置的操作步骤和方法,对于高效使用虚拟机十分关键。下面就为大家详细介绍。 Windows系统下的操作步骤 打开Hyper-V管理器:点击电脑桌面左下角的“开始”按钮,在

2025-01-24 15:22:38 1186

1186

在使用Hyper-V进行虚拟化操作时,准确找到相关文件至关重要。无论是需要对虚拟机进行备份、迁移,还是对其配置进行修改,都离不开对Hyper-V文件的查找。那么,查找Hyper-V文件的正确步骤

2025-01-24 14:40:10 1781

1781

iPerf 是一个网络性能测试工具,用于测量最大 TCP 和 UDP 带宽性能。它支持多种平台,包括 Windows、Linux、macOS 等。以下是 iPerf 的基本使用方法: 安装

2025-01-22 10:24:42 2681

2681

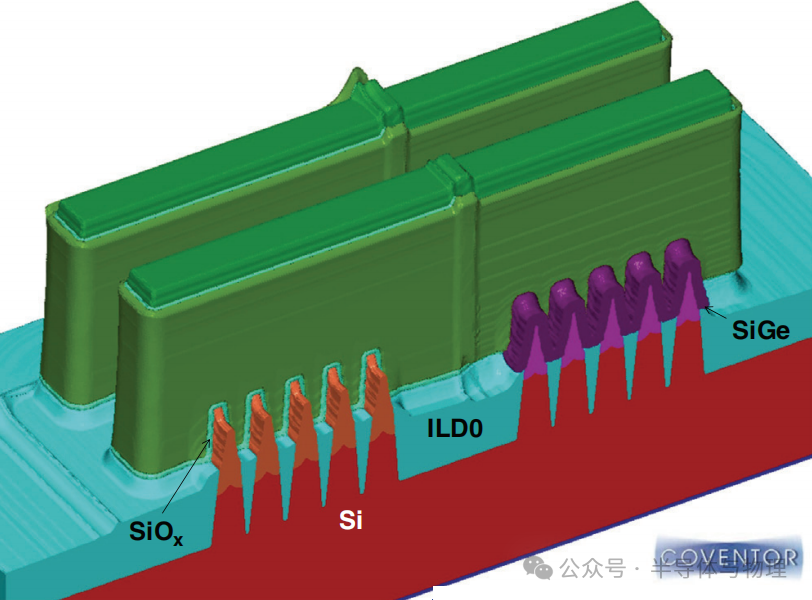

本文介绍了FinFET(鳍式场效应晶体管)制造过程中后栅极高介电常数金属栅极工艺的具体步骤。

2025-01-20 11:02:39 5363

5363

以下是关于 DHCP 在企业网的部署及安全防范的介绍:

部署步骤

规划网络与 IP 地址:根据企业网络规模、部门划分等因素,合理规划网络拓扑结构,确定需要分配 IP 地址的范围,包括不同 VLAN

2025-01-16 11:27:07

本文提供了一份关于网络故障排除的全面指南,涵盖了故障排除的基本步骤和技巧,强调了获得全面可见性的重要性。通过详细的分析和实际案例,您将学习如何快速定位网络问题,优化网络性能,并提高整体系统的可靠性。无论您是网络管理员还是IT专业人士,这篇文章都将为您提供宝贵的见解和实用的建议,以应对网络挑战。

2025-01-14 17:49:13 1326

1326

的安全性,如恶意攻击、漏洞扫描等,帮助网络管理员及时发现并应对安全威胁。

协议分析:对网络协议进行分析和调试,如TCP/IP协议簇、HTTP协议、DNS协议等,深入了解网络的运行情况和协议的特性。

此外

2025-01-13 16:03:33

在上一篇文章中,我们介绍了传统机器学习的基础知识和多种算法。在本文中,我们会介绍人工神经网络的原理和多种神经网络架构方法,供各位老师选择。 01 人工神经网络 人工神经网络模型之所以得名,是因为

2025-01-09 10:24:52 2464

2464

电桥电路的设计方法涉及多个步骤和考虑因素,以下是详细的设计流程: 一、确定电桥电路的基本结构 电桥电路通常由四个电阻(或电感、电容等元件)组成,分为两个电阻网络,两个电阻网络之间通过检测元件(如称重

2025-01-09 09:53:55 1996

1996 提升FDD(Frequency Division Duplex,频分双工)网络性能的方法可以从多个方面入手,以下是一些具体的策略: 一、硬件升级与优化 升级硬件设备 : 更换为性能更强的基带处理器或

2025-01-07 17:16:17 1331

1331 电压互感器的测试方法和步骤主要包括以下几个方面: 一、外观检查 首先,对电压互感器进行外观检查,确保其没有明显的损坏或缺陷。检查内容包括瓷瓶是否破裂、油迹是否渗漏、油漆是否脱落、接线是否正确且无松动

2025-01-06 17:34:36 6629

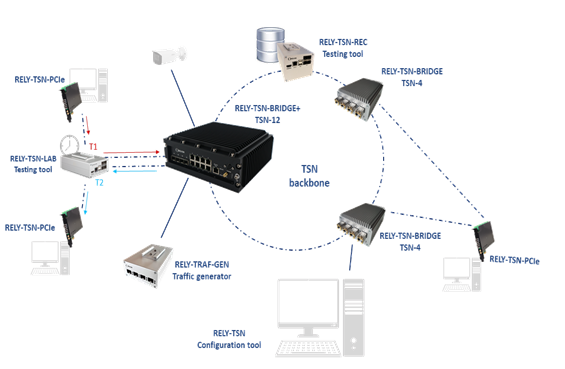

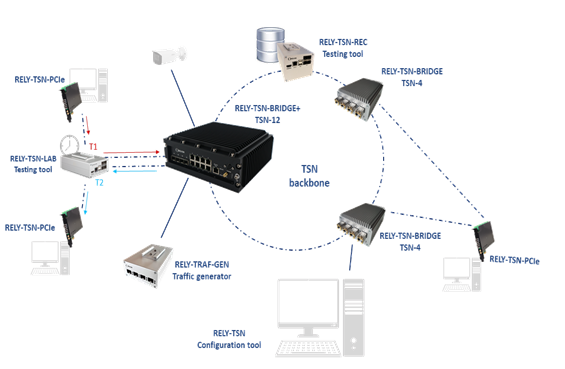

6629 随着汽车行业向分层同构以太网网络的转型,时间敏感网络(TSN)逐渐成为实现确定性以太网互操作性的关键解决方案。本文将详细介绍如何快速搭建TSN测试网络,涵盖从流量特征分析到网络配置的全过程,并介绍虹科TSN网络仿真系统的应用与优势。

2025-01-06 11:32:48 978

978

电子发烧友App

电子发烧友App

评论