2025年1月3日起,知名AI企业DeepSeek连续遭受多轮大规模DDoS(分布式拒绝服务)攻击,攻击手段不断升级,导致其线上服务严重受损。1月28日,DeepSeek官网发布公告,宣布暂时限制+86手机号以外的注册方式,以保障服务稳定。这一事件再次提醒我们: 网络安全已成为企业生存和发展的生命线 。

在数字化时代,网络攻击的规模和复杂性日益增加,尤其是DDoS攻击,已成为企业面临的最大威胁之一。那么,DDoS攻击究竟是什么?它为何如此危险?企业又该如何应对?

什么是DDoS攻击?

DDoS攻击是一种通过大量恶意流量淹没目标服务器或网络资源,使其无法正常提供服务的攻击方式。攻击者通常利用大量受控设备(如僵尸网络)同时向目标发起请求,导致资源耗尽,服务中断。DDoS攻击不仅会导致业务中断,还可能引发数据泄露、品牌声誉受损等严重后果。

DDoS攻击的常见类型

DDoS攻击手段多样,以下是一些常见的攻击类型:

· UDP Flood :发送大量UDP数据包,耗尽网络带宽。

· ICMP Flood :发送大量ICMP回显请求(ping)数据包,耗尽网络带宽。

· SYN Flood :发送大量SYN数据包,但不完成TCP三次握手,导致连接队列被填满。

· HTTP/HTTPS Flood :发送大量HTTP请求,耗尽应用处理能力。

· Slowloris攻击 :发送大量不完整的HTTP请求头,耗尽连接资源。

· 僵尸网络攻击(Botnet Attacks) :利用大量被控设备发起分布式攻击,手段灵活多变。

DeepSeek此次遭受的攻击,不仅暴露了企业在网络安全防护上的短板,也凸显了DDoS攻击的破坏力。面对日益复杂的网络威胁,企业必须采取主动防御措施,构建多层次的安全防护体系。

信而泰:为您的网络安全保驾护航

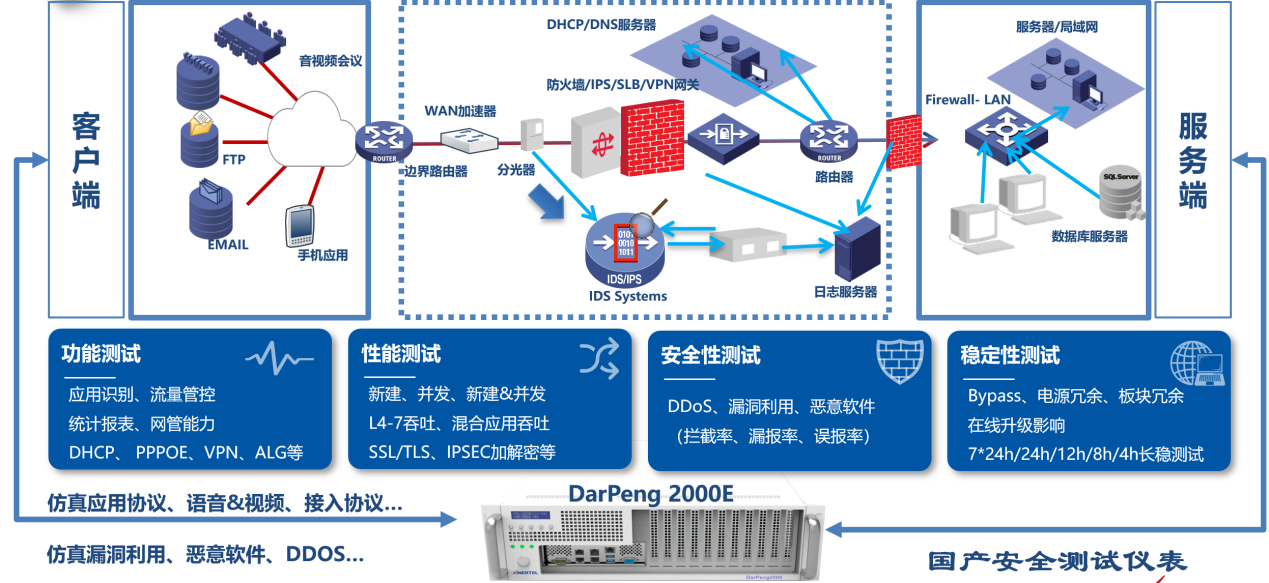

作为专业的网络安全测试解决方案供应商,北京信而泰深知DDoS攻击的危害,致力于为客户提供先进的测试设备和解决方案,帮助企业提前发现并解决潜在的安全隐患。

产品能力

- 多种类、高性能DDoS攻击仿真****提升网络设备防护能力

信而泰系列测试仪支持几十种DDoS攻击类型,涵盖L2/L4层攻击(如ICMP、UDP、TCP等)和L7应用层攻击(如DNS反射攻击、Slowloris慢速攻击等),并可生成T量级攻击流量,全面评估网络设备的防护能力。 - 混合流量安全测试****确保防护设备有效运行

支持攻击流量与正常业务流量的混合测试,真实模拟复杂网络环境,确保防护设备在真实场景下的有效性。 - 实时监控与分析,快速评估解答

提供攻击防护、吞吐量、延迟、丢包率等关键指标的实时监控,帮助用户快速评估防护效果。 - 易于管理与操作,提高防护效率

基于B/S架构的ALPS测试平台,提供直观的管理界面,降低测试门槛,提升操作效率。 - 可扩展性与灵活性****强

支持多设备集群统一管理,满足不同规模的测试需求,如DarPeng2000E可通过级联支持超大规模应用安全测试。

网络安全无小事,未雨绸缪是关键

DeepSeek事件再次警示我们:网络安全不容忽视。面对日益复杂的网络攻击,唯有提前部署、主动防御,才能确保业务的安全与稳定。北京信而泰愿与您携手,共同打造坚不可摧的网络防线。

审核编辑 黄宇

-

网络安全

+关注

关注

11文章

3537浏览量

63628 -

AI

+关注

关注

91文章

41988浏览量

303082

发布评论请先 登录

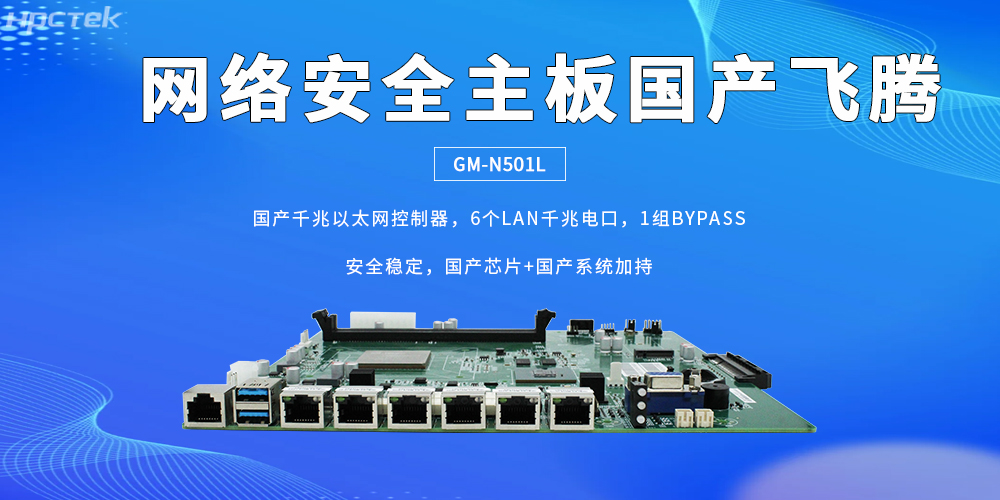

企业网络安全破局:多网口国产主板,筑牢数字化防护第一道防线

汽车网络安全TARA分析全指南:从基础原理到落地实操

汽车网络安全 ISO/SAE 21434是什么?(一)

华为星河AI融合SASE解决方案如何重塑网络安全新范式

龙芯主板助力网络安全防护场景创新突破,筑牢“芯”防线

6组网口让龙芯主板成为防护网络安全的核心硬件

绿电直连系统安全防护技术:网络安全、运行安全与数据安全的全维度保障

DeepSeek 遭受 DDoS 攻击敲响警钟,企业如何筑起网络安全防线?

DeepSeek 遭受 DDoS 攻击敲响警钟,企业如何筑起网络安全防线?

评论