随着网络的高速发展,越来越多的企业都将业务部署在线下机房或者云上。随之而来的就是各种各样的网络攻击,如DDoS攻击、CC攻击、TCP攻击等,这些攻击对业务的影响也是很大。市面上有很多安全厂商都有研发出DDoS高防产品、CC防御产品,但是对于TCP攻击的防护不是特别的理想。那么,TCP攻击是什么?有什么防护方式?

TCP攻击是什么?TCP攻击是指利用TCP协议中的漏洞或者缺陷对网络进行攻击的行为。这种攻击方式可以导致网络中的设备不可用,从而影响正常的网络通信。TCP攻击包括SYNFlood攻击、TCPReset攻击、TCPSessionHijacking攻击等等。这些攻击方式常常被黑客用来发起分布式拒绝服务(DDoS)攻击。

SYNFlood攻击是TCP攻击的一种形式,它利用TCP协议中三次握手的过程,向目标服务器发送大量的TCP连接请求。由于这些请求都是虚假的,服务器在回应这些请求时,需要耗费大量的CPU和内存资源,从而导致服务器无法响应正常的网络请求。

TCPReset攻击则是利用TCP协议中的RST(reset)标志位,向服务器发送虚假的TCP连接请求。当服务器收到这些虚假的请求时,会断开与客户端的连接。这种攻击方式可以导致服务器中断正常的网络通信。

TCPSessionHijacking攻击则是利用TCP协议中的漏洞,获取正在通信的两个主机之间的会话ID,然后通过伪造的TCP数据包向服务器发送虚假的请求。当服务器收到这些虚假的请求时,会认为它们来自于已经认证的主机,从而给予响应。这种攻击方式可以让攻击者获取敏感信息,例如登录凭证等等。

为了防止TCP攻击,网络管理员可以采取以下措施:

1、加强网络安全措施:例如在网络边界处安装防火墙,限制网络流量,限制访问等等,以保护网络的安全;

2、安装防御系统:例如入侵检测系统(IDS)和入侵防御系统(IPS),可以对网络流量进行实时监测,并对异常流量进行拦截和处理;

3、更新网络设备:网络管理员应该定期更新网络设备上的操作系统和应用程序,以确保它们能够及时地修复已知的漏洞和缺陷;

4、应用过滤规则:可以通过过滤规则,限制来自特定IP地址和端口的TCP连接请求,从而减少网络中的异常流量。

TCP攻击是什么?有什么防护方式?总之,TCP攻击是一种危害性较大的网络攻击方式,可以导致网络设备不可用,影响正常的网络通信。网络管理员应该加强对网络的安全管理,采取必要的防御措施,以保护网络的安全。

审核编辑 黄宇

-

TCP

+关注

关注

8文章

1433浏览量

83763

发布评论请先 登录

艾体宝方案|APT攻击下USB安全风险解析及企业防御体系构建

怎么理解TCP三次握手和四次挥手

一文读懂 SD-WAN 安全防护:守护公网组网的安全屏障

Safety by Cilia与Altium合作重新定义个人安全防护方式

TCP和UDP的区别

芯源半导体在物联网设备中具体防护方案

攻击逃逸测试:深度验证网络安全设备的真实防护能力

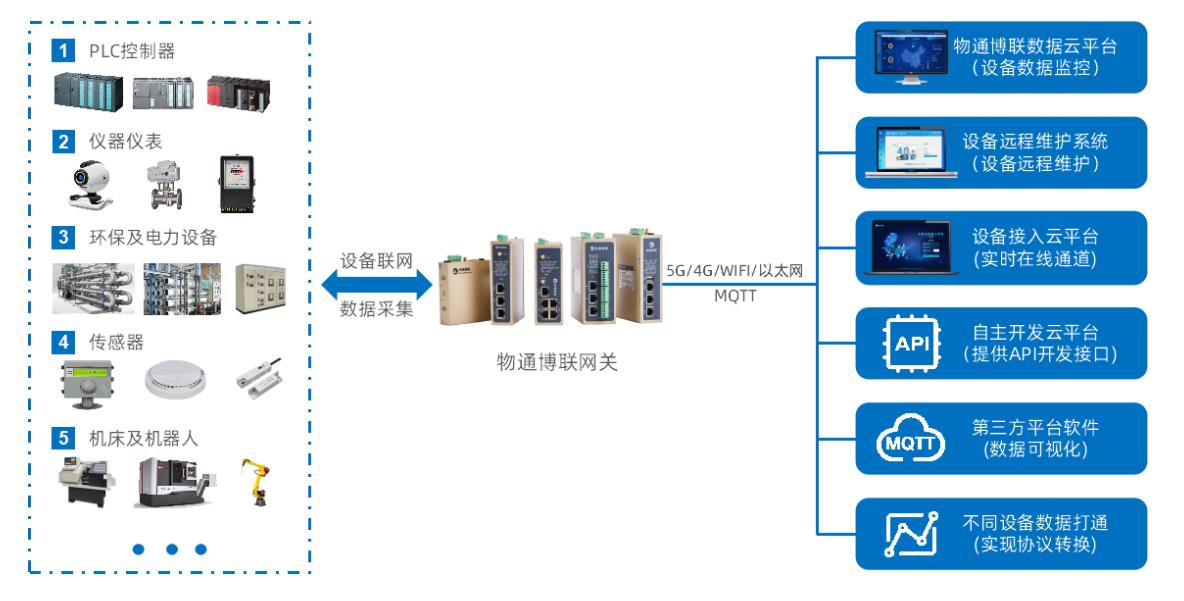

智能工厂的数据采集网关选择哪些通信方式?有什么推荐?

针对AES算法的安全防护设计

快速通关上位机TCP通信:上位机通信防崩指南

什么是Modbus TCP协议

mos管对静电的防护电路

TCP攻击是什么?有什么防护方式?

TCP攻击是什么?有什么防护方式?

评论