,成为破解仓储管理痛点的关键装备。 全域安全通信,筑牢数据传输防线 设备原生支持我国自主研发的WAPI安全通信标准,通过双向身份认证与动态密钥协商机制,实现仓储数据无线传输的加密防护,有效抵御窃听与非法接入风险。

2026-01-05 15:39:33 13

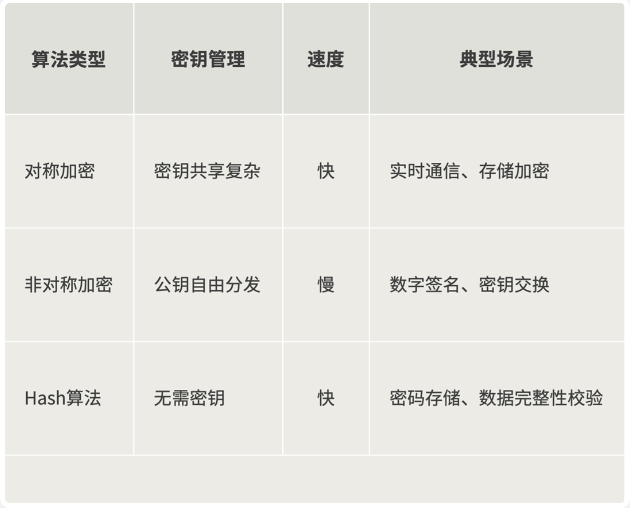

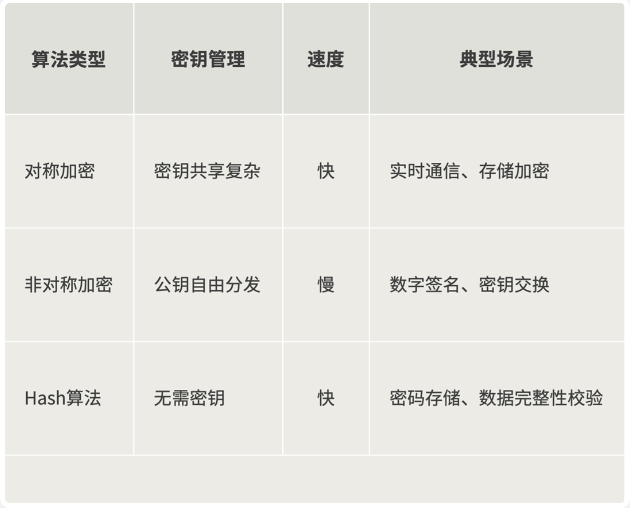

13 软件加密中,有哪些常用的加密算法?

2025-12-26 06:00:38

,寻找目标的知识基础以及如何有效地进行这些工作已经积累了丰富的经验。

这里使用的关键技术是污染分析或危险信息流分析。

这些工具通过首先识别潜在风险数据的来源,并对信息进行追踪,了解信息是如何通过代码

2025-12-22 12:53:41

得益于尖端技术的进步,彩虹效应已几乎不复存在。现代单芯片 DLP 投影仪拥有时尚的全新设计、高刷新率,以及 LED 和 RGB 激光等新型照明技术。这些升级带来了清晰流畅的视觉效果和稳定的色彩表现,让彩虹伪影成为历史。

2025-12-22 11:34:30 472

472 模拟看门狗功能,支持将 ADC 转换结果与用户设定的阈值进行比较,支持上阈值、下阈值、区间值比较,通过阈值寄存器 ADC_VTH 和 ADC_VTL 设置比较阈值。

模拟看门狗功能只在单通道模式

2025-12-12 06:15:13

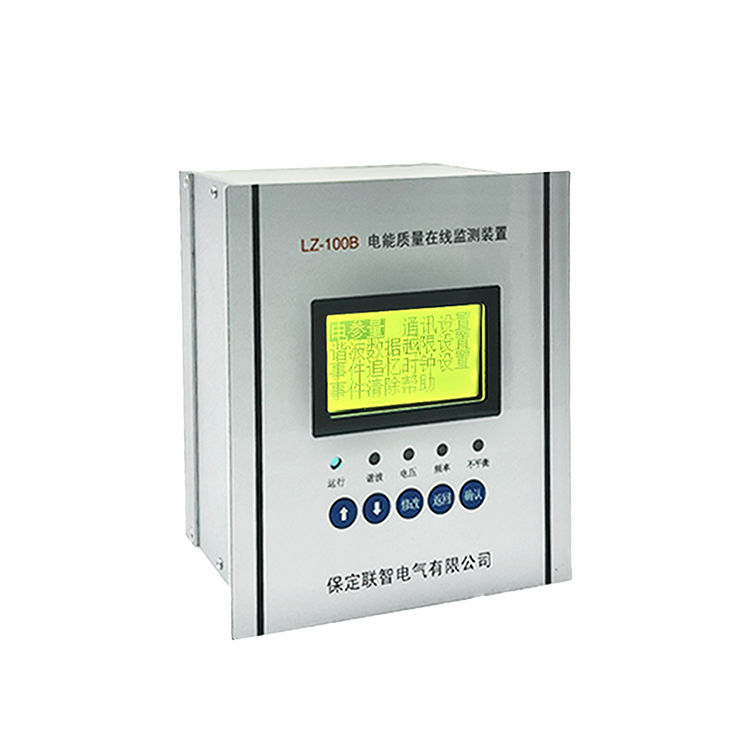

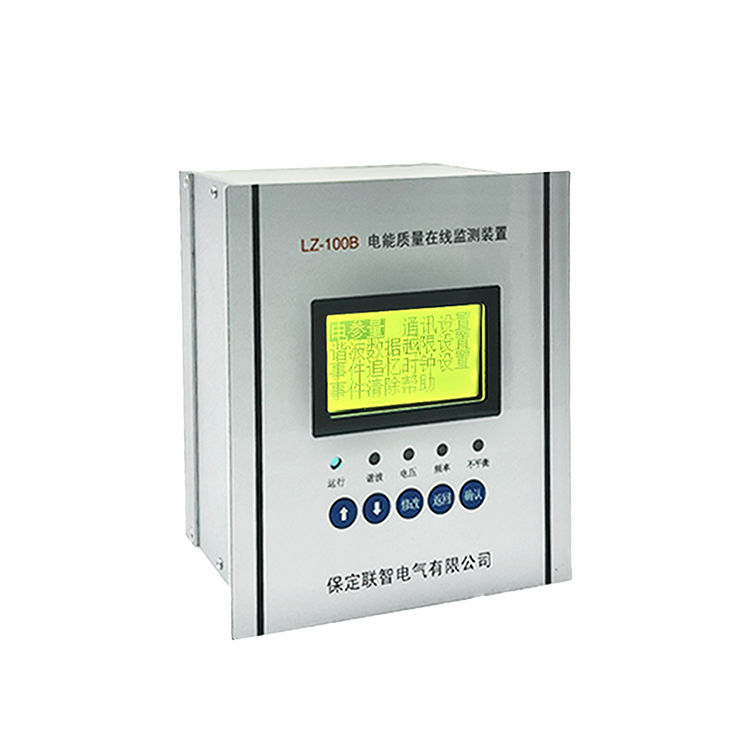

电能质量在线监测装置 支持数据加密密钥设置 ,但具体能力与实现方式因设备等级而异:基础型装置通常仅支持固定密钥或简单配置,中高端装置可自定义密钥并管理密钥生命周期,高端机型更集成 硬件安全模块

2025-12-05 17:40:17 2721

2721

在数聚股份看来,提起经营数据分析,大家往往会联想到一些密密麻麻的数字表格,或是高级的数据建模手法,再或是华丽的数据报表。其实,“ 分析 ”本身是每个人都具备的能力,对于业务决策者而言,则需要掌握一套

2025-12-05 16:31:52 535

535 电能质量在线监测装置数据日志加密存储的操作遵循 **“硬件安全为基、软件配置为体、密钥管理为核” 的原则,具体可分为 6 个核心步骤 **,覆盖从准备到验证的全流程,确保日志数据的保密性与完整性

2025-12-05 10:17:20 501

501

电能质量在线监测装置的数据日志 可以加密存储 ,且已成为工业级与电力系统合规应用的标准配置。加密机制通常采用 分级加密策略 ,并结合硬件安全模块保障密钥安全,确保日志数据的完整性与保密性。 一、日志

2025-12-05 10:16:22 476

476

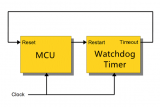

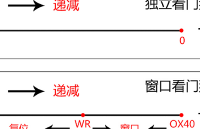

中科芯CKS32F107xx系列产品内部提供两个看门狗定时器单元,独立型看门狗IWDG(Independent Watchdog)和窗口型看门狗WWDG(Window Watchdog),它们在

2025-11-28 14:51:30 3677

3677

中科芯CKS32F107xx系列产品内部提供两个看门狗定时器单元,独立型看门狗IWDG(Independent Watchdog)和窗口型看门狗WWDG(Window Watchdog),本文主要介绍WWDG的应用,关于IWDG的详情,请参看我们的IWDG微课堂内容。

2025-11-28 14:48:37 3871

3871

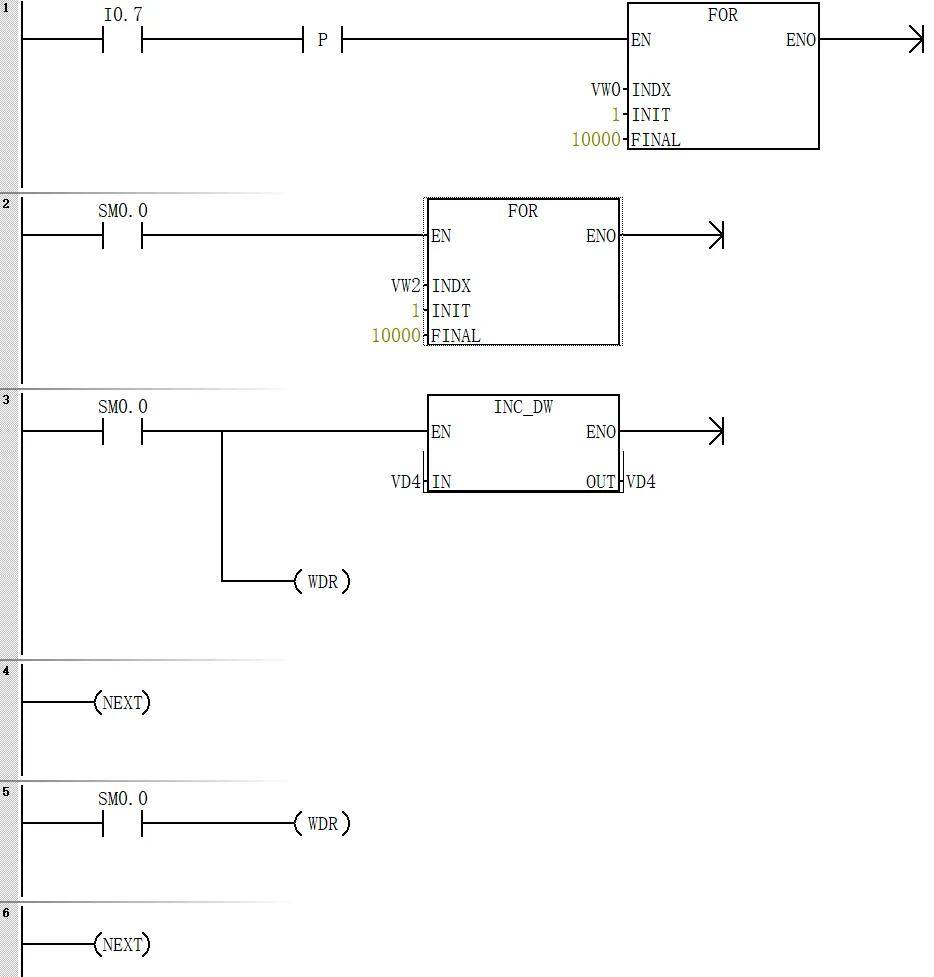

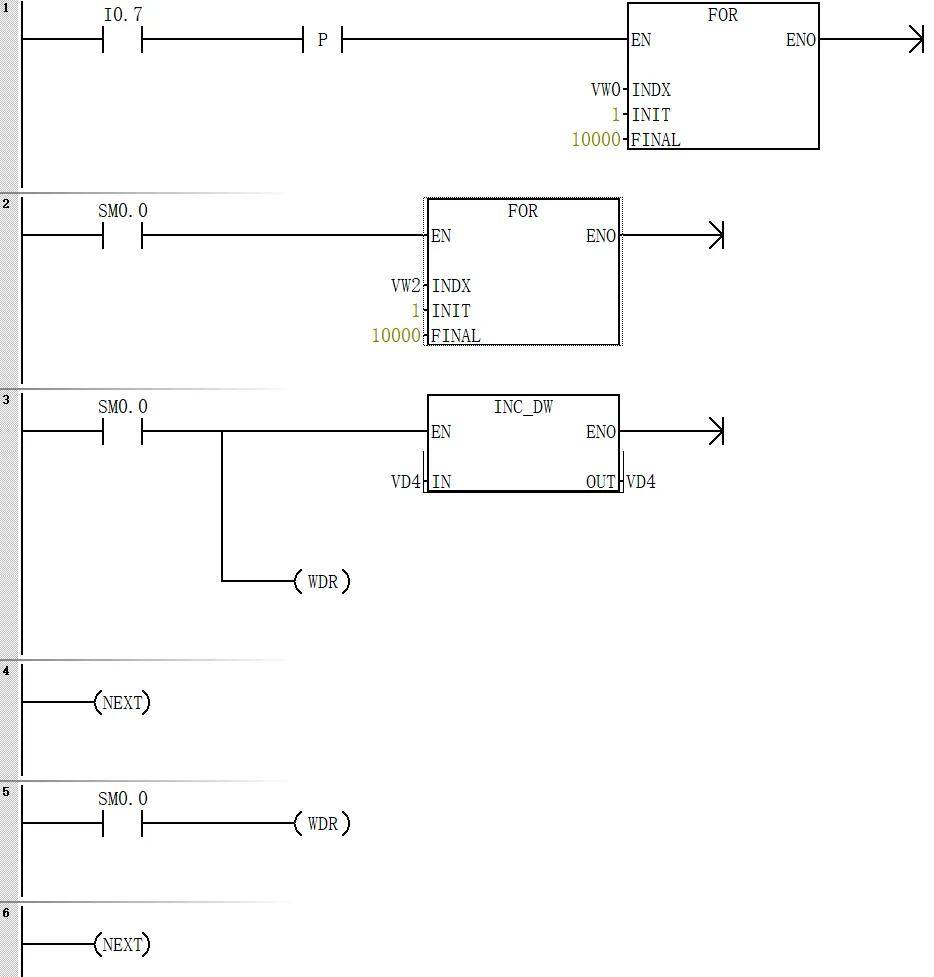

看门狗选哪只好呢? 中间那只看起来不错。 咳咳搞错了,自动化项目中说的看门狗是PLC的看门狗,那这个狗有什么用呢?难道真的是看大门的狗? 看门狗还就是看门的,但与我们生活中的狗不一样,这个看门狗是看

2025-11-25 10:50:53 169

169

代码混淆技术可以增加代码的复杂性和模糊性,从而提高攻击者分析代码的难度。

2025-11-21 16:17:05 5482

5482

既然有独立看门狗了,为啥还要窗口看门狗(WWDT),窗口看门狗的特色是什么?

2025-11-21 06:42:54

11月13日,中汽数据有限公司(简称“中汽数据”)发布《2025年中国汽车耐蚀质量研究成果》及典型案例,哈弗大狗获选经济型车组别“2025年耐腐蚀卓越车型”。这是继2024年斩获“卷之有道-全锌车型”之后,哈弗大狗再度入选该项目年度典型案例,也是本次经济型车组别中的唯一获奖车型。

2025-11-18 09:29:51 611

611 在嵌入式开发中,系统一旦“跑飞”,工程师最怕的不是bug,而是程序卡死无人知。这时,芯片自身的自我保护机制就至关重要。看门狗、复位源和异常处理机制,是保证系统可靠性的三大基石。本文带你梳理清楚它们

2025-11-17 10:53:36 882

882

芯源半导体安全芯片的硬件加密引擎支持多种国际通用加密算法,在实际为物联网设备选择加密算法时,需考虑哪些因素?

2025-11-17 07:43:08

硬件加密引擎作为芯源半导体安全芯片的核心组件,在保障数据安全方面凭借硬件级的设计与优化,相比软件加密方案具有多维度优势,具体如下:

1. 加密运算效率更高,实时性更强

硬件级并行处理:硬件加密引擎

2025-11-17 06:47:52

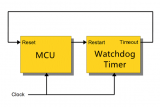

这是一个简单的看门狗定时器(WDT)示例,演示了看门狗 API 的用法。 有关看门狗的定义和工作原理,请参阅以下信息。

2025-11-13 17:22:28 5016

5016

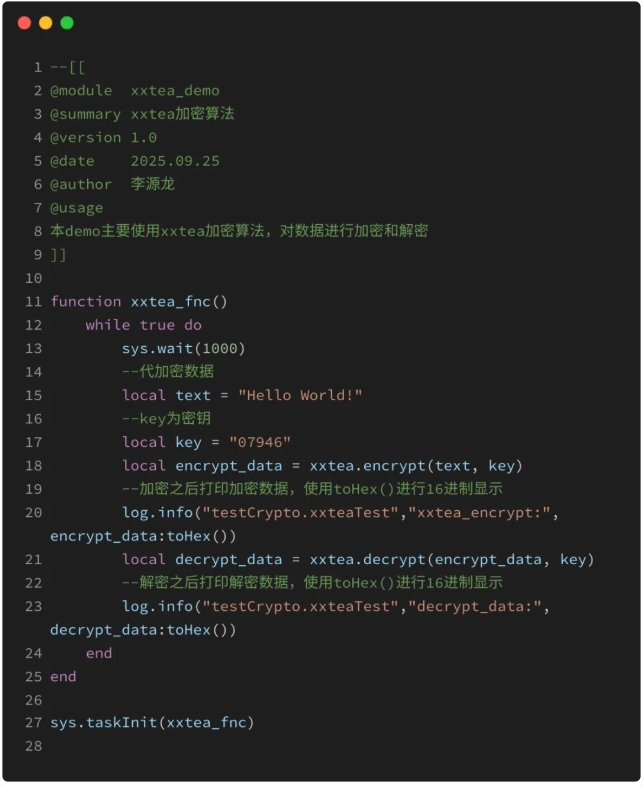

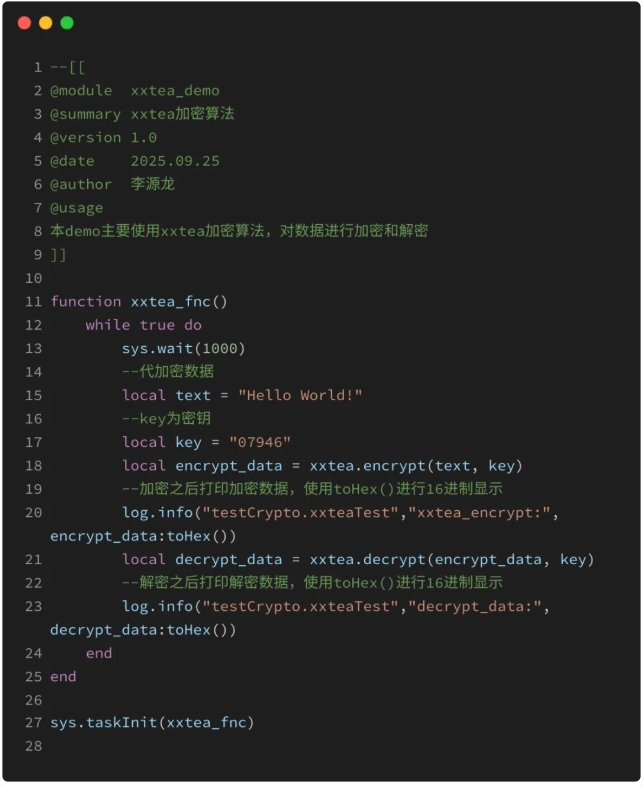

XXTEA加密解密的极简实现方法来了!只需5分钟,跟着本文的代码示例学习,你就能快速掌握加密与解密的核心技巧,轻松应用到项目中。 XXTEA (eXtended eXtended Tiny

2025-11-12 14:49:45 210

210

深圳南柯电子|新能源电子EMC整改:破解电磁兼容难题的系统方案

2025-11-04 09:56:56 312

312 电能质量在线监测装置的数据在云端的加密过程覆盖 传输、存储、密钥管理 全链条,结合行业标准与前沿技术构建多层次防护体系,具体实现方式如下: 一、传输加密:端到端防护防止数据窃取 基础加密协议 数据从

2025-10-30 09:42:52 206

206 四个字空间

custom_camellia192_enc:从内存load明文数据data[4]进协处理器data_in缓存,大小为四个字空间,然后进行密钥长度为128bit的camellia加密运算

2025-10-28 07:36:59

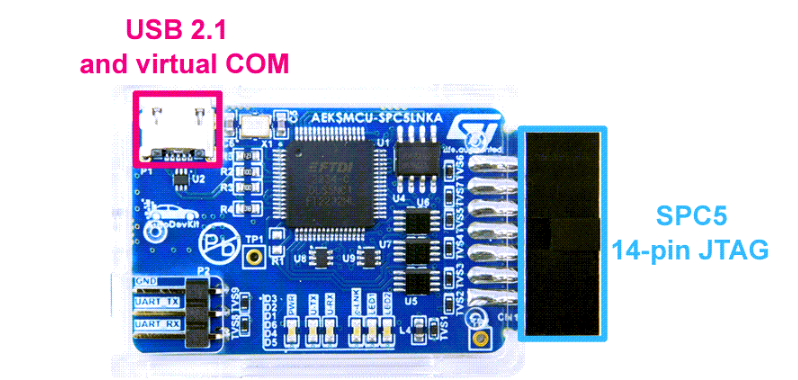

STMicroelectronics STELLARLINK内电路调试器和编程器是一套高性价比、小尺寸、快速原型设计解决方案,用于汽车应用。该编程器是一款无源USB转JTAG调试器和编程器加密狗

2025-10-25 13:53:09 971

971

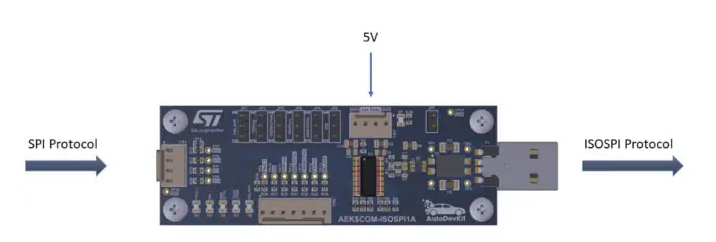

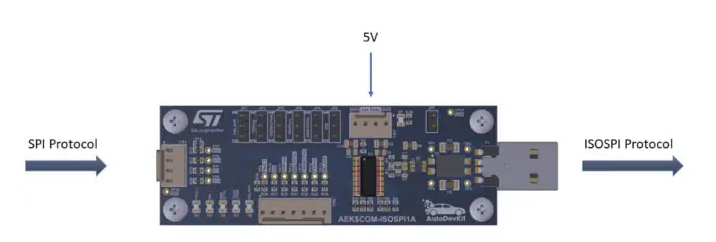

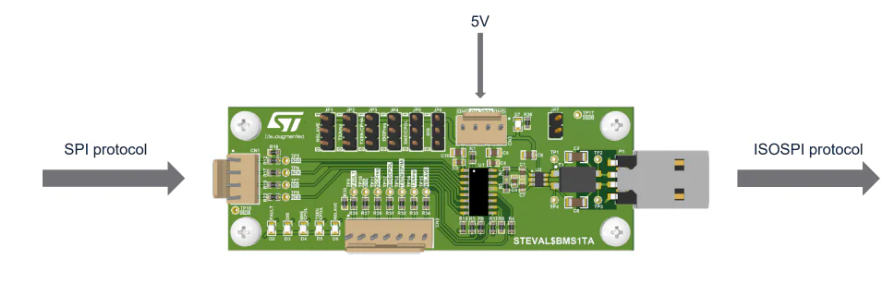

STMicroelectronics AEK-COM-ISOSPI1 SPI转隔离式SPI加密狗是基于L9963T收发器的器件。该加密狗将SPI信号转换为隔离式SPI信号,并将导线数量从4根减少到2

2025-10-24 15:48:21 535

535

加密算法和非对称加密算法两类。

对称加密是一种加密方式,也称为共享密钥加密。加密和解密使用同一个密钥。这种加密算法的优点是加密和解密速度快,适用于数据量较大的场景。但是,密钥的传输和管理对安全性有很高

2025-10-24 08:03:48

密钥,这些轮密钥将在后续的加密和解密过程中使用。

初始轮(Initial Round):在初始轮中,将待加密数据与第一个轮密钥进行异或运算。这一步骤有助于消除数据的模式和统计特性,增强加密的随机性

2025-10-23 06:13:43

一、 常见加密模式简介

前几篇分享介绍了AES和SM4加密算法。在加密算法的基础上,还有不同的加密模式。加密模式是在计算机和通信领域中用于保护数据安全性的重要概念。它定义了加密算法在处理大量数据

2025-10-22 08:21:44

对benchmark中的whetstone进行代码分析,通过反汇编统计所出现的浮点指令,共有26种,如下

特点是只涉及单精度的浮点指令,并且存在有浮点Load/Store的压缩指令,还有一些伪代码不过不影响

2025-10-22 08:11:11

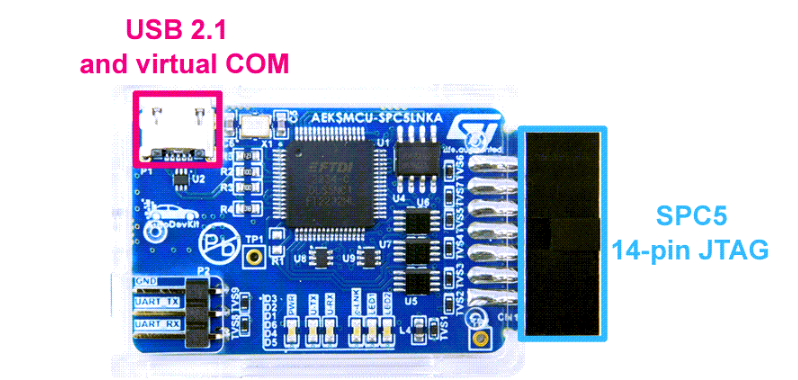

STMicroelectronics AEK-MCU-SPC5LNK加密狗开发用作SPC58汽车微控制器的调试器/编程器加密狗。AEK-MCU-SPC5LNK结合了无源USB转JTAG调试器和编程器,可为所有汽车应用提供经济高效、小尺寸和快速原型设计解决方案。

2025-10-21 11:51:38 393

393

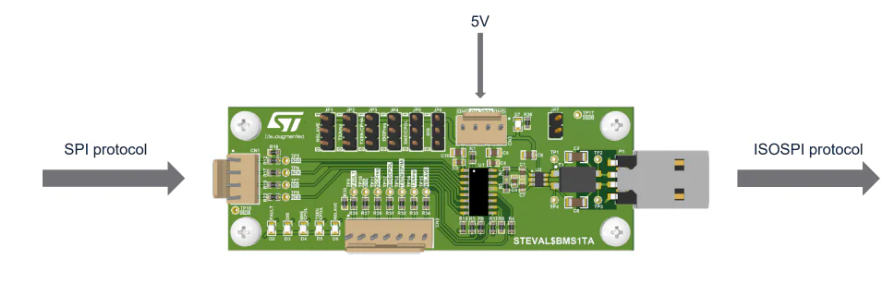

STMicroelectronics STEVAL-BMS1T SPI转隔离式SPI加密狗支持将SPI信号转换为隔离式SPI信号,从而将必要的电线数量从四根减至两根。ISOSPI协议提供差分通信,以确保更高的抗噪性和稳健性,适用于远距离通信。

2025-10-16 14:01:05 428

428

本文详解淘宝、京东、拼多多、1688、唯品会五大电商平台商品详情页的数据解析逻辑,涵盖价格、SKU、库存、供应商等核心字段提取,针对各平台动态渲染、字体加密、API调用、反爬机制等难点提供完整代码与应对策略,助力开发者高效实现电商数据采集与分析。

2025-10-13 15:02:51 1671

1671 :阻断数据窃听与篡改 1. 传输层加密 协议选择 :采用 TLS 1.3/SSL 3.0 (禁用低安全性的 TLS 1.0/1.1)对指令和数据进行端到端加密,密钥长度≥2048 位(RSA 算法)或 256 位(ECC 算法),确保传输内容不可被中间人破解。例如,校准指令 “输

2025-10-11 16:44:56 532

532 算法(SM2/SM3/SM4),并采用通过认证的密码产品,因此,加密芯片是满足这些要求的重要硬件基础。 而在实际应用中,包括保障数据安全,以及确保设备身份认证的准确性等,都需要用到安全加密芯片。 同时,VPP对于安全加密芯片

2025-09-28 08:13:00 4058

4058 的效率低、风险高、数据断联等困局。以下从技术突破、场景适配、应用成效三个维度展开分析:云翎智能高精度巡检记录仪一、技术突破:直击极端环境巡检痛点厘米级定位:破解信号遮

2025-09-24 22:33:22 369

369

标准构建防护体系,通过 “硬件筑基、加密护航、权限设防、智能防御” 四层技术逻辑,构建起电力场景下的数据安全屏障,破解了物联网设备 “联而不防” 的行业痛点。 硬件级安全防护是鄂电物联网智能网关的安全根基,从物

2025-09-22 10:25:18 441

441

1 ES-SCANEMI预认证自动测试软件,支持FSL以及ESL,需要硬件加密狗 软件1 ES-SCANEMI预认证自动测试软件,支持FSL以及ESL,需要硬件加密狗• 可通过菜单配置

2025-09-17 16:25:19

当下正是一个由数据驱动的伟大变革时代。从ADAS到AD,每一次技术的跃迁都离不开海量道路数据的采集、标注与分析。以图像数据为例,它们是训练和优化感知算法、提升系统安全性的宝贵资源。然而,当计划将这些数据送往异国研发团队时,数据合规这个难题便摆在了面前。全球化研发的

2025-09-12 17:33:14 2551

2551

智慧交通生命线,隧道群调频广播系统,破解隧道通信盲区,

2025-09-08 15:05:33 381

381

当一只机器狗被一个巴掌大的小盒子操控,躲避障碍、跟随指令完成转身、停止等动作时,围观人群纷纷发出惊叹:“这么小的盒子,居然能‘溜’机器狗?”。这个“小盒子”,正是机器狗的“智慧大脑”,它凭借强大

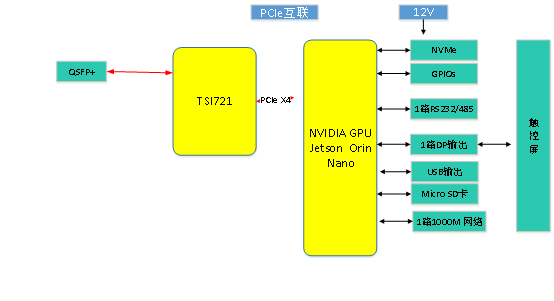

2025-09-08 12:13:22 4063

4063

使用 M252 PSIO 实现 ARGB2 LED 定时,实现彩虹、剧场追逐彩虹等灯光效果

2025-08-20 06:58:21

使用GPIO模拟ARGB2 LED定时序列,并在M258系列微控制器(MCU)上实现彩虹波ARGB2 LED效果

2025-08-20 06:55:19

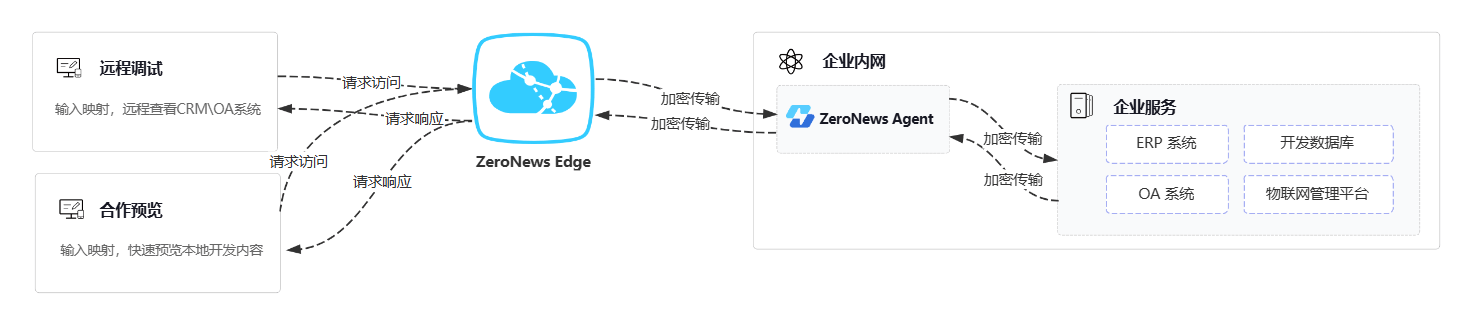

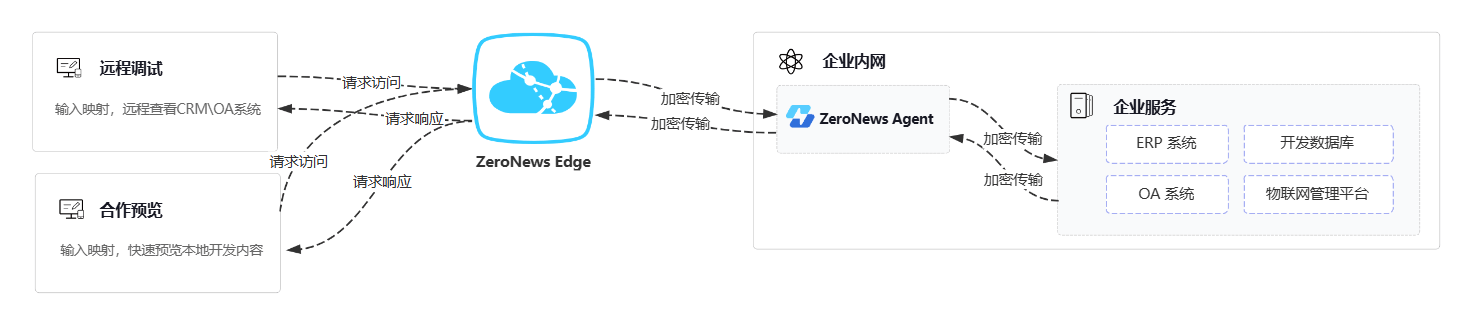

对于企业而言,选择支持 TLS 加密的内网穿透工具(如ZeroNews),并定期更新加密协议与证书,是保障业务安全、避免法律风险的最有效手段。

2025-08-19 15:47:56 641

641

持续高温,电网负荷屡创新高。设备过热引发故障风险激增,如何准确防控?本文聚焦实时监测技术如何破解高温巡检难题。

2025-08-12 14:20:22 717

717

物联网云平台作为连接设备、数据与应用的核心枢纽,其解决方案并非“一刀切”的标准化产品,而是针对不同行业的痛点需求,融合感知技术、通信协议、数据分析与应用开发的定制化体系。从工厂车间的设备运维到农田

2025-08-08 17:43:04 1091

1091 ISO 26262合规指南,从ASIL分级到工具落地,手把手教你用静态代码分析(Perforce QAC)实现高效合规。

2025-08-07 17:33:55 970

970

想象这样一个瞬间:所有曾被视为坚不可摧的数据加密,在瞬间被破解,企业、组织、甚至是国家机密都在眨眼间暴露无遗。

2025-08-06 11:29:54 889

889 传统加密方案常陷入“安全与性能”的二元悖论。Crypto核心库打破这一僵局,通过轻量级架构与算法优化,实现加密解密的双向突破:在保障银行级安全的同时,将资源消耗压缩至极致,让数据安全“轻”装上

2025-08-04 14:44:48 606

606

和分析过程中泄露。

作用:

启用分析仪的数据脱敏功能,对特定字段(如Memory Address、Payload)进行掩码处理(如替换为0xDEADBEEF)。

存储捕获数据时使用AES-256加密

2025-07-29 15:02:27

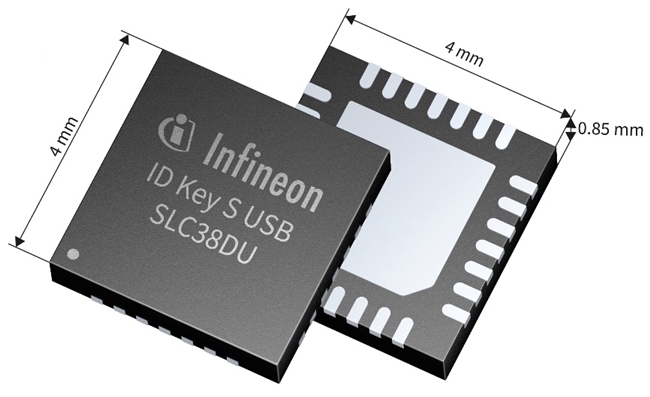

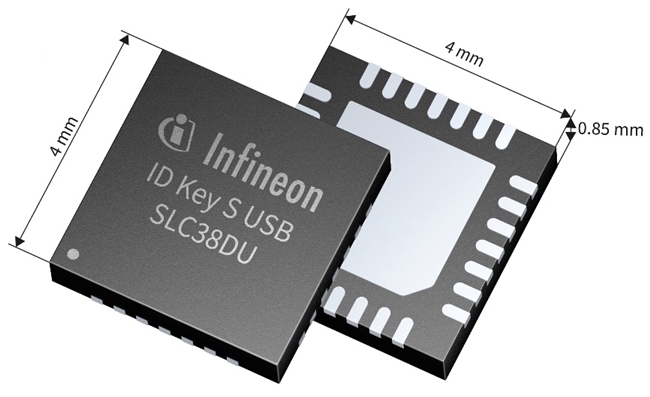

其通用串行总线(USB)令牌、加密狗、安全密钥及其他基于硬件的鉴权应用场景。新推出的ID Key S USB是一款高安全且功能多样的产品,专为各类USB及USB/NFC令牌设备与应用设计。ID Key

2025-07-29 13:14:18 529

529

加密算法(如DES)或固定密钥(如“00000000”),易被破解。

风险:数据窃听、篡改或中间人攻击(MITM)。

访问控制缺失

实例:

PROFINET:未配置VLAN隔离或ACL规则,允许任意

2025-07-22 14:20:05

加密货币是用于在线交易的数字货币。挖掘这些货币通常需要专门的硬件,如ASIC矿机或高性能GPU。然而,有些加密货币仍可用树莓派来挖掘。在本文中,我将为您介绍可在树莓派上挖掘的最佳加密货币。适合用树莓

2025-07-21 16:34:32 1080

1080

Sitehop 是一家致力于提高网络安全与性能的网络安全技术公司。其 SAFE 系列产品线包括旨在保护关键网络动态数据安全的硬件强制加密和解密系统。这些系统以其超低时延、高带宽和极低功耗而著称。

2025-07-18 09:53:38 3314

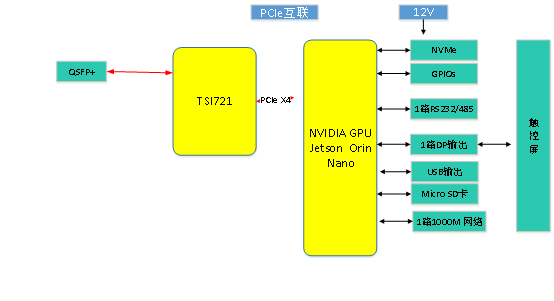

3314 AI数据分析仪, 平板数据分析仪, 数据分析仪, AI边缘计算, 高带宽数据输入

2025-07-17 09:20:11 578

578

错误率>1%触发邮件告警)。

安全与合规:

捕获敏感数据时启用加密存储(如.pcapng加密)。

遵守GDPR等法规,匿名化处理用户IP等PII信息。

六、总结协议分析仪的数据分析

2025-07-16 14:16:48

超过从设备缓冲区大小的数据)。

典型场景:

蓝牙键盘输入延迟高,分析仪显示大量数据包因CRC错误重传。

文件传输中断,捕获到“LL_ENC_AES_CCM_ERR”事件(加密模块故障)。

三、主机

2025-07-15 15:52:07

的是hex那么在入参的时候也需要将hex转换成unit8Array类型要匹配”

“不能输出的是hex解密的时候又传入了base64但是还用hex格式解”

然后再回头自己的代码

我是把加密后的数据,直接

2025-06-29 13:21:40

无法找到并连接到这个蓝牙(使用电脑或手机或 USB 加密狗)来与其通信,为什么呢?

main.c文件如下:

#include "project.h"/* BLE

2025-06-27 07:18:01

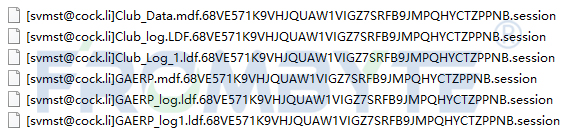

SQL Server数据库故障:

SQL Server数据库被加密,无法使用。

数据库MDF、LDF、log日志文件名字被篡改。

2025-06-25 13:54:56 557

557

W55MH32的窗口看门狗是7位递减计数器,有上下窗口值,时钟来自PCLK1用于监测软件故障,代码演示了其配置、中断测试与复位测试。

2025-06-20 14:00:35 1105

1105

与安全可靠性

模块化低代码开发:模块化设计,根据需求灵活添加或删除功能模块,实现功能的快速迭代和扩展,提供拖拽式流程编辑功能。

多层安全防护:数据加密,Web平台通常采用HTTPS等安全协议,对传

2025-06-19 14:51:40

从哪里可以获得 USBC 到 DP 加密狗参考设计的 CYPD3120 最新固件?

2025-05-23 06:54:40

随着电子信息技术的蓬勃发展,如今我们的生活已经离不开电子设备了。但是,随之而来的电子信息泄露、黑客攻击和软件漏洞等安全问题也越来越引人担忧。为了保障个人和企业的信息安全,加密技术已经成为不可或缺

2025-05-19 16:45:50 1382

1382

USB-Billboard 控制器电路才能与EZ-PD Config Util配合使用?

或者是否存在其他更适合开发的方式我还没有发现?

附件是 Type-C 至 DP 加密狗应用程序的高级 PDF 图表(它不是完整

2025-05-13 06:35:06

安科瑞解决方案,校园管理难题一应俱全,全方位破解。采用智能硬件+云平台,实现高效管理闭环精准计量,安全防控,一键拉合闸,多支付,后付费模式,能耗分析,赋能绿色校园实时监测,成功案例,降低管理难度,提高学生满意度。

2025-04-25 16:30:56 710

710

随着量子计算进入实用化突破期,传统密码体系面临的安全威胁已从理论风险升级为可预见的技术挑战。量子计算机强大的运算能力可能会破解现有的公钥密码体系,例如RSA和椭圆曲线加密算法(ECC)。为了应对量子

2025-04-14 11:01:46 919

919

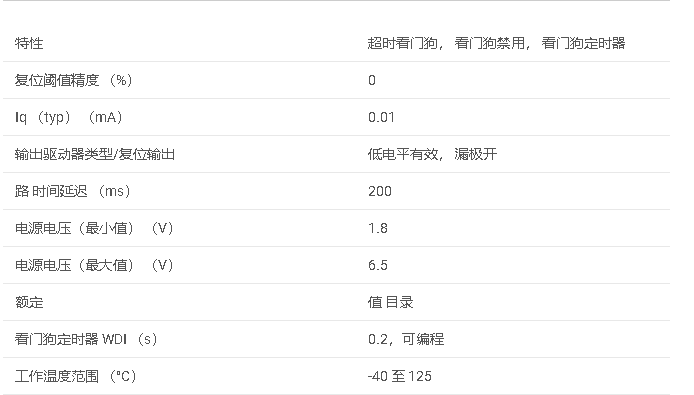

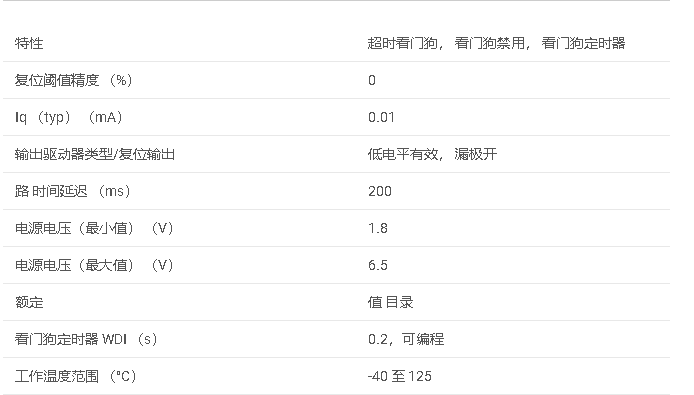

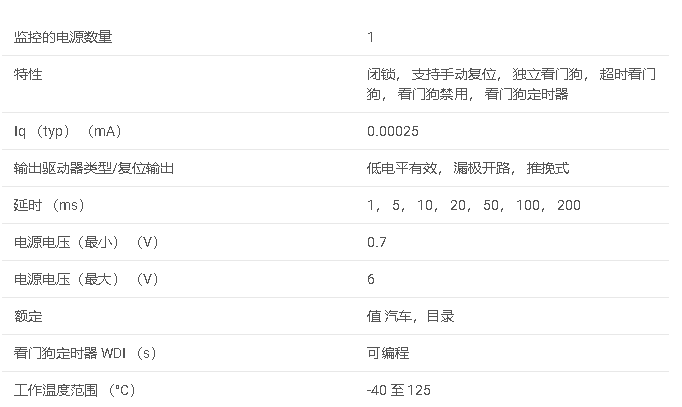

TPS3431 是一款标准的可编程看门狗定时器,具有使能功能,适用于各种应用。看门狗超时具有 15% 的精度、高精度定时 (–40°C 至 +125°C) 和 25°C 时 2.5% 的典型值

2025-04-10 14:28:37 727

727

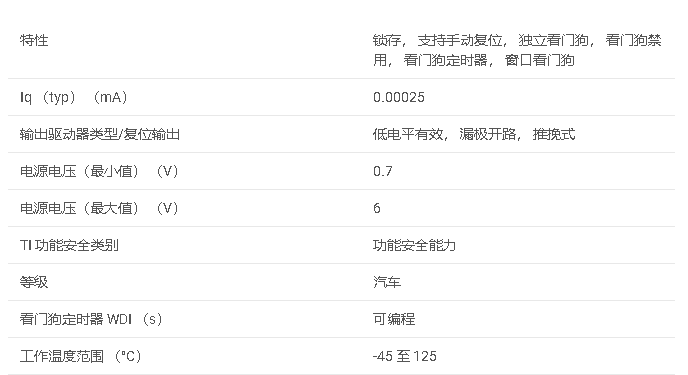

TPS3430 是一款独立的窗口看门狗定时器,具有可编程看门狗窗口和可编程看门狗复位延迟,适用于各种应用。TPS3430窗口看门狗可实现 2.5% 的定时精度(25°C 时的典型值),看门狗输出

2025-04-10 14:23:42 663

663

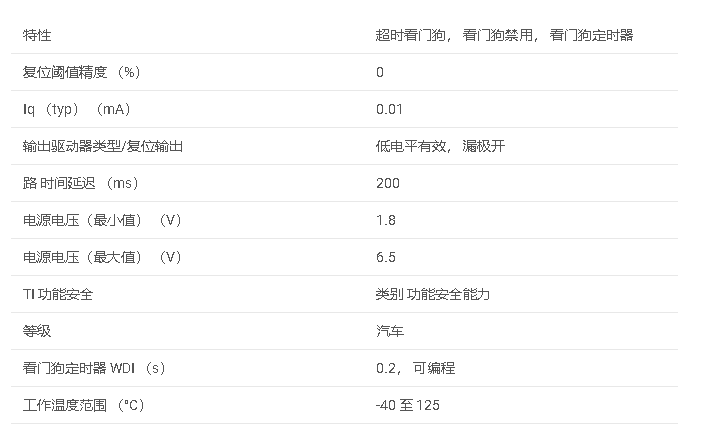

TPS3430-Q1 是一款独立的汽车窗口看门狗定时器,具有可编程看门狗窗口和可编程看门狗复位延迟,适用于汽车应用。TPS3430-Q1 窗口看门狗可实现 2.5% 的定时精度(25°C 时的典型值

2025-04-10 14:15:57 789

789

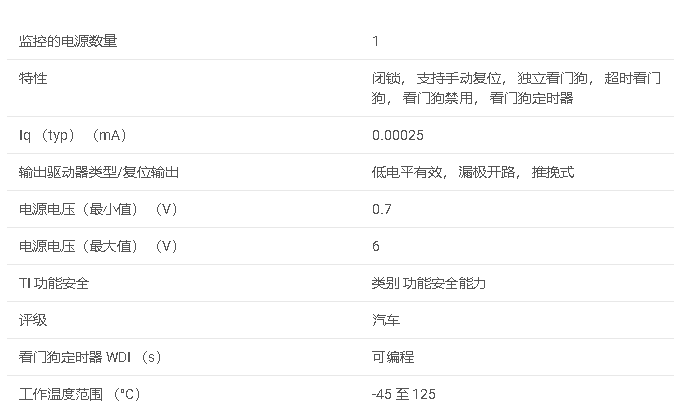

TPS3431-Q1 是一款标准的汽车可编程看门狗定时器,具有用于汽车应用的使能功能。看门狗超时具有 15% 的精度、高精度定时 (–40°C 至 +125°C) 和 25°C 时 2.5

2025-04-10 13:52:32 623

623

例使用TechWiz LCD 1D仿真一种彩虹纹,在常规四畴VA结构下加入高延迟膜后,模拟其彩虹mura的现象。

1.建模任务

1.1堆栈结构

2.建模过程

2.1创建材料

2.2创建堆栈结构

3.查看结果

3.1色度图(各点代表不同θ和Φ角取值)

3.2基于高延迟膜下的彩虹mura仿真结果

2025-04-10 08:51:13

TPS3435 是一款超低功耗 (典型值为 250nA) 器件,提供可编程超时看门狗定时器。

TPS3435 提供高精度超时看门狗定时器,具有适用于各种应用的一系列功能。超时看门狗定时器可由

2025-04-09 15:49:02 780

780

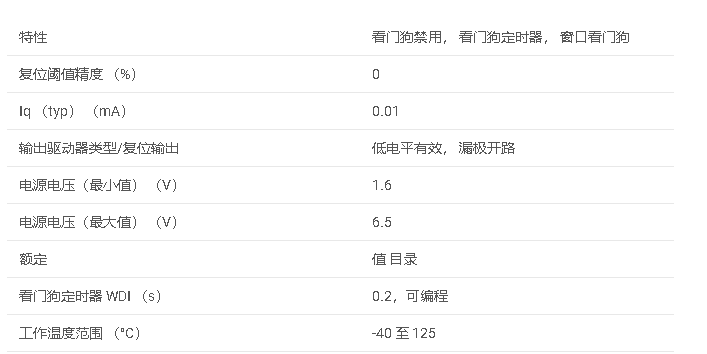

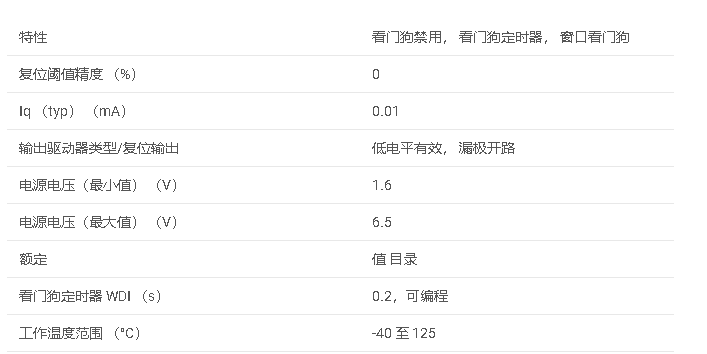

TPS3436-Q1 是一款超低功耗(典型值为 250 nA)器件,提供可编程窗口看门狗定时器。

TPS3436-Q1 提供高精度窗口看门狗定时器,具有许多功能,适用于各种应用。关闭窗口定时器

2025-04-09 14:40:13 687

687

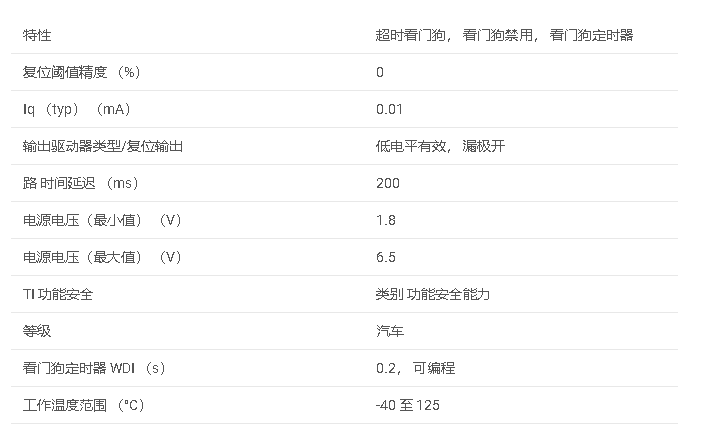

TPS3435-Q1 是一款超低功耗 (典型值为 250nA) 器件,提供可编程超时看门狗定时器。

TPS3435-Q1 提供高精度超时看门狗定时器,具有许多功能,适用于各种应用。超时看门狗

2025-04-09 14:34:46 669

669

我正在使用 MPC5777C,并希望触发和处理不同的中断以进行调试和故障测试。.

对于数据存储中断,我访问了一个无效的内存地址,但我需要帮助配置异常处理

对于看门 狗,我启用了 SWT,但它会重置 MCU 而不是触发中断。

对于调试中断,我使用了 tw 指令,但需要帮助确保正确捕获它。

2025-04-02 07:32:56

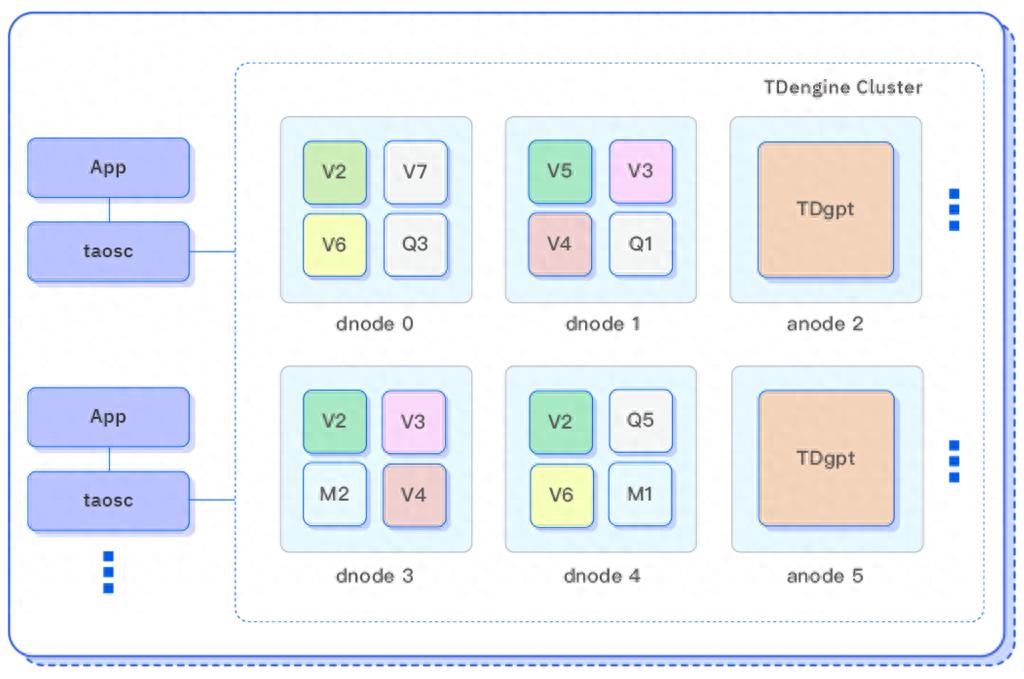

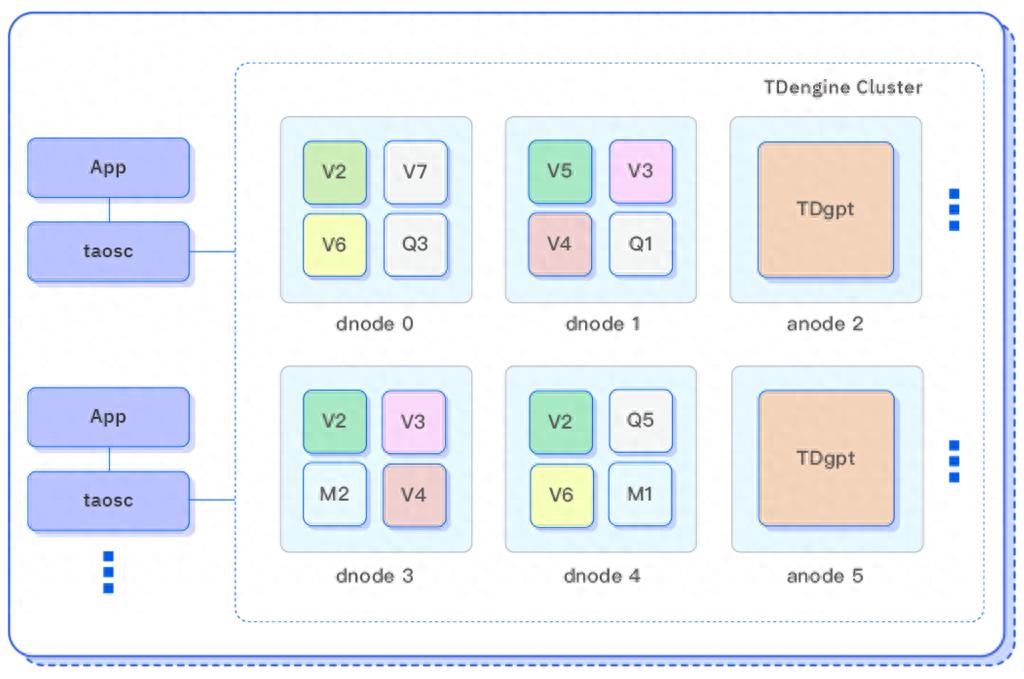

2025 年 3 月 26 日,涛思数据通过线上直播形式正式发布了其新一代时序数据分析 AI 智能体——TDgpt,并同步开源其核心代码。这一创新功能作为 TDengine 3.3.6.0 的重要

2025-03-27 10:30:23 603

603

我想加密和解密通过 CAN 总线发送的数据,为此我想使用 S32k344 中的 HSE 模块在 MBDT 1.5 中进行对称加密-解密,但工具箱中没有可用的块。那我该怎么做呢。请分享与 HSE 相关的文件。

2025-03-25 07:21:55

一种具有双折射性的PET保护膜被贴在LCD和OLED面板的外层。由于显示器的相位差,在观看面板时戴上太阳镜可能会诱发彩虹mura。为了提高可视性和减少彩虹mura,应该使用抗散射薄膜,如SRF(超级

2025-03-24 08:59:29

STM8S用STVP烧录怎么加密? 最好有加密的步骤,小弟刚接触这个,加密之后别人能否读出来? 加密过后的IC还能不能再烧录? 希望有经验大师指点指点

2025-03-17 07:31:07

使用 WDOG1 进行系统复位,那么 CM4 的看门狗应该如何设置以防止意外的代码执行故障?CM4 应该使用 WDOG3/4 还是其他 (EWM)?

2025-03-17 07:03:22

原理图设计、电路仿真、PCB(印刷电路板)绘图编辑、拓扑逻辑自动布线、信号完整性分析及设计输出等核心功能,为工程师提供革新性设计方案,显著提升电路设计的精确度与工作效率。

核心特性:

智能PCB设计

2025-03-15 12:06:09

Windows平台设计的电子电路仿真与设计软件。它适用于板级模拟与数字电路设计,提供图形化电路原理图输入及电路硬件描述语言输入功能,具备强大的仿真与分析能力。工程师可利用Multisim进行交互式电路

2025-03-15 10:18:26

【IntelliJ IDEA中的代码分析技巧】静态代码分析是指在不实际运行代码的情况下扫描代码以发现潜在问题。IntelliJ IDEA中的检查可以在您编译项目之前检测到其中的潜在问题。IDE可以高亮显示各种问题、定位死代码、发现可能的Bug和拼写问题,并改善整体代码结构。

2025-03-13 10:34:08 931

931

问题1,stm32的pcrop安全系数高不高,是否会像普通flash读保护那样被人家破解?能否起到代码保护作用不被解密

2,哪些stm32型号具备pcrop功能?希望具体一点。

2025-03-13 06:09:15

嵌入式系统开发中,看门狗是一种重要的机制,用于在程序异常时自动重启系统,保障其稳定性。本文将深入探讨看门狗及其在程序稳定性中的作用,帮助您更好地理解和应用看门狗技术。看门狗首先需要明确一点:看门狗

2025-03-12 11:37:23 4726

4726

保护措施,助您轻松守护设计安全。 方法一:部署华企盾DSC数据防泄密系统: 透明加密技术:该技术让加密过程对用户无感,保持原有的工作流程和习惯不变。 自动加密解密:在图纸的创建、编辑和保存过程中,系统自动处理加密与解密,不影响

2025-03-10 15:01:18 591

591 调试端口访问控制、读保护(RDP)等。这些措施可以防止代码被未经授权的第三方读取或修改。

·

结合其他安全机制:

·

· 在实际应用中,数据加密往往需要与其他安全机制相结合,如安全启动、安全固件更新等

2025-03-07 07:30:47

、广告机等设备上。本产品可帮助企业用户轻松实施数据可视化查看,用于报表分析、数据汇报、领导驾驶舱看板、物联网数据展示、工业云组态、公司宣传等场景。产品可解决以下痛点

2025-02-27 11:25:01

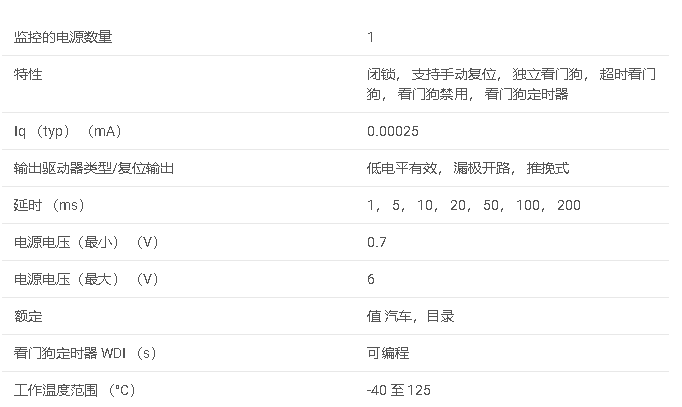

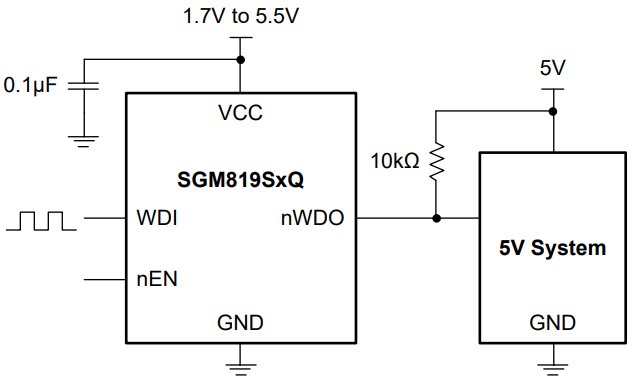

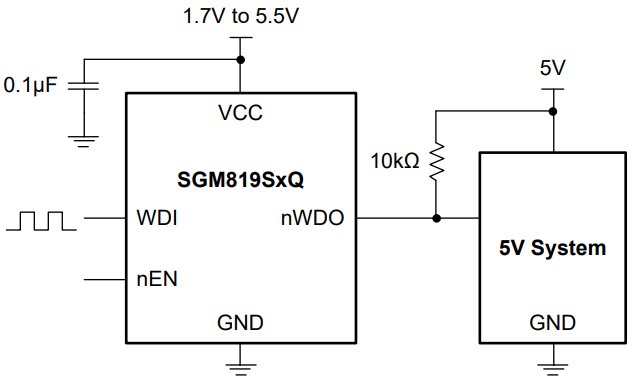

SGM819SxQ 是一款独立的看门狗定时器电路,它可以帮助防止因硬件故障(例如外围设备错误、总线占用)或软件故障(例如循环中无限执行的代码)导致的系统故障。 该器件配备了 WDI 输入和 nWDO

2025-02-26 17:34:27 2233

2233

调度延时等问题,可先在ArkTS代码中进行自定义打点,当元服务/应用在Time分析过程中触发打点后,DevEco Profiler会将这些打点的Trace数据解析后,以任务方块形式呈现在“User

2025-02-25 14:31:05

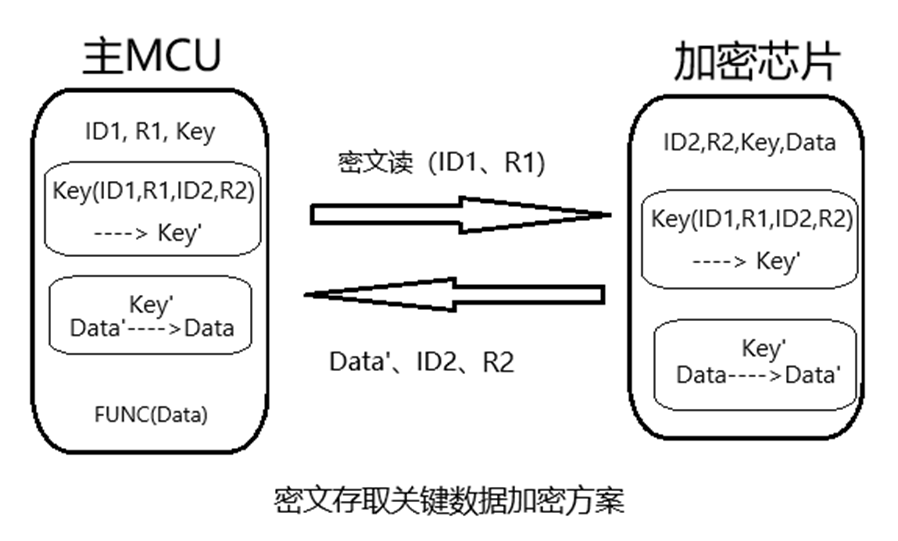

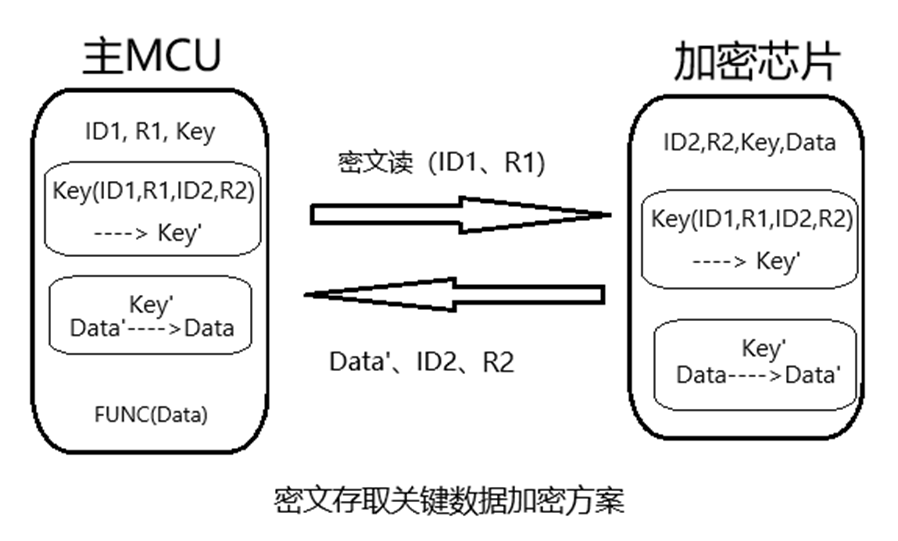

本文介绍了如何通过固定MCU的ID和固定MCU产生的随机数的值得方式来绕过加密芯片的加密方法,从而破 解整个MCU的方案,以达到拷贝复制的目的。同时本文提出了一些开发技巧来大幅图提高MCU芯片方案的防复制能力。

2025-02-24 10:39:17 1375

1375

的重要环节。工业路由器加密策略1.数据传输加密数据传输加密是保障工业路由器安全的基础。通过加密技术,可以确保数据在传输过程中不被窃取或篡改。常见的加密协议包括:SSL/T

2025-02-20 13:38:30 755

755

特点FT232R是FTDI USB UART接口集成电路器件系列中添加的最新器件。这个FT232R是一个USB到串行UART接口,具有可选的时钟发生器输出和新的FTDIChip ID™安全性加密狗

2025-02-17 15:37:43

源代码加密对于很多研发性单位来说是至关重要的,当然每家企业的业务需求不同所用的开发环境及开发语言也不尽相同,今天主要来讲一下c++及git开发环境的源代码防泄密保护方案。企业源代码泄密场景一、在很多

2025-02-12 15:26:11 971

971

来分析一个C语言代码结构的设计问题。 这段代码,使用了两次malloc,分别给 p1 和 p2 申请了内存。用完后,内存释放,防止内存泄漏。 大家觉得,这样的代码设计有没有问题。 代码是某位学员在

2025-02-11 09:31:40 736

736 NX3362在功能上与NXP3361相当,但提供了额外的功能支持,它支持加密狗测试和主动DDC缓冲的DP TO HDMI 1080P自带HDCP解码,功能更为完善强大。

2025-02-05 17:28:47 1030

1030

出协议类型、数据内容、传输速率等关键信息。解析的程度可以不同,从简单的报文类型或报文地址解析,到复杂的解析,对数据部分进行分析还原为指令代码。

数据存储与分析:解析后的数据被存储并进行进一步分析,包括流量

2025-01-16 14:57:42

QCC3086是一款专为USB加密狗设计的单芯片蓝牙音频SoC,旨在实现丰富的功能并优化性能。它支持蓝牙5.4标准,具有双模功能,可以同时使用经典蓝牙和LE Audio,并且集成了骁龙声音技术

2025-01-06 17:25:59

电子发烧友App

电子发烧友App

评论