这场微软 IT 直播间的首播,也是微软(中国)IT 部门架构师的直播首秀,引来了大量 IT 人士的围观,讲师与线上来宾就这些焦点问题进行了热烈的互动:

信任是否已覆盖了微软的三朵云?

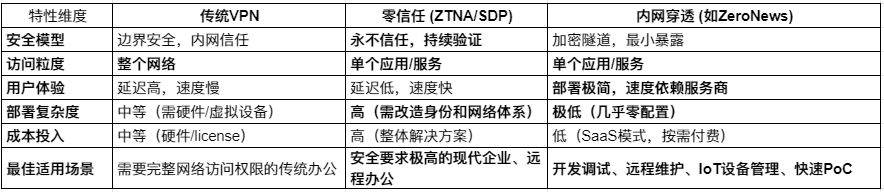

隐性信任与零信任的主要区别是什么?

零信任是金字塔形么?全局管理员拥有所有权限么?

进行零信任架构需要哪些前提条件?

这些问题是否也引发了你的探知欲,继续往下看!

直播精彩剧照回看

零信任原则

零信任理念

微软零信任的优势

零信任常见的落地场景

以上仅是对直播内容的小部分回顾,以下您关心的更多话题尽在本场直播中。

如何搭建零信任架构以及微软的实践

微软零信任方案的优势

微软零信任发展的一些 learn

零信任的未来展望

原文标题:不是我凡尔赛,管理30万人真的很简单

文章出处:【微信公众号:微软科技】欢迎添加关注!文章转载请注明出处。

审核编辑:彭菁

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

微软

+关注

关注

4文章

6752浏览量

108076 -

直播

+关注

关注

1文章

267浏览量

22937 -

IT

+关注

关注

2文章

1007浏览量

65843

原文标题:不是我凡尔赛,管理30万人真的很简单

文章出处:【微信号:mstech2014,微信公众号:微软科技】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

热点推荐

芯盾时代中标湖州联通零信任安全网关项目

芯盾时代中标湖州联通零信任项目,帮助客户从网络、设备、身份、权限和数据等维度,建立安全、便捷、合规的零信任系统,有效应对AI时代新的安全风险,为AI环境提供动态保护。

零信任网络架构是什么及零信任的发展趋势

的情况下。零信任网络架构作为一种新兴的安全理念,因其强调对每个连接进行严格验证、持续审查和动态授权,正在逐步成为一种重要的网络安全防护模式。 零信任

芯盾时代SDP零信任安全网关让企业网络隐身

既然VPN的“原罪”在于“攻击面暴露”和“过度信任”,它的接班人也就不言自明——正是能“网络隐身”,并且“持续验证、永不信任”的零信任。

零信任架构赋能芯片制造:安全共享数据,破解协作风险!

在先进制程半导体制造领域,实时安全校验已愈发普及——数据共享既是行业发展的核心刚需,也暗藏着极高的安全风险。数据安全向来是半导体制造行业的焦点议题,但传统安全方案多基于过时的防护逻辑。如今,零信任

看不见的安全防线:信而泰仪表如何验证零信任有效性

导语:零信任- 数字化转型的安全基石

在数字化转型浪潮中,企业网络边界日益模糊,远程办公、多云环境、移动设备和第三方协同成为常态,传统安全架构已难以应对无处不在的接入挑战和愈发复杂的内部威胁。传统

发表于 09-09 15:33

芯盾时代助力某省烟草专卖局构建零信任SDP

芯盾时代中标某省烟草专卖局零信任SDP,基于零信任安全理念,在人员、设备及业务之间构建软件定义的安全边界,替代静态网络边界防护,实现应用访问代理、数据安全传输等能力,通过动态访问授权、

Jtti.cc零信任安全防护架构实施在VPS云服务器构建指南

随着云计算技术的快速发展,VPS云服务器已成为企业数字化转型的重要基础设施。传统边界防护模式已无法应对日益复杂的网络威胁,零信任安全防护架构的实施成为保障云环境安全的关键策略。本文将深入解析如何在

芯盾时代与某央企合作建设零信任安全网关

芯盾时代再度中标某央企,基于前期建设的统一身份认证系统,此次合作建设零信任安全网关将进一步完善零信任安全体系,实现集团“身份-设备-应用”的全链条防护,降低关键系统的访问风险,保障员工

芯盾时代零信任安全网关的应用场景

近年来,越来越多的企业选择用零信任替换VPN,构建新型远程访问系统,保证远程办公、远程运维的安全。但是,零信任凭借“持续验证、永不信任”的特

芯盾时代参编零信任体系团体标准发布

近日,中国计算机学会(CCF)发布公告,芯盾时代牵头编写的《零信任体系身份认证与访问管理技术规范》(T/CCF 0004—2025)团体标准(以下简称《标准》)于2025年6月11日起实施。《标准》的发布对于推动我国零

芯盾时代新一代零信任防护体系筑牢智能时代安全基座

进入2025年,越来越多的企业选择用零信任替换VPN。收敛资源暴露面、动态访问控制、最小化授权、数据隔离与脱敏……零信任全面而强大的性能,让企业的远程办公、远程运维更加安全高效。

Claroty SRA 支持零信任安全架构,保护扩展物联网 (XIoT)

在过去的二十年里,零信任网络安全模型已逐渐受到关注。零信任是一种网络安全模型,基于访问主体身份、网络环境、终端状态等尽可能多的信任要素对所有

IPv6 与零信任架构重塑网络安全新格局

现如今,网络安全形势日益严峻,传统网络安全架构的局限性愈发凸显。在此背景下,IPv6和零信任架构逐渐成为该领域的焦点,它们的融合正为网络安全防护带来全新变革。IPv6:开启网络新时代I

如何搭建零信任架构以及微软的实践

如何搭建零信任架构以及微软的实践

评论