TLS(Transport Layer Security)是一种用于在网络通信中提供安全性的标准协议,旨在保障客户端(如web浏览器、移动应用程序等)与服务器(如web服务器、API服务器等)之间的数据传输安全。它是SSL(Secure Sockets Layer)协议的后继者,继承并增强了SSL的安全特性,已经成为互联网上加密通信的事实标准。

TLS加密的核心功能和特点包括:

1、数据加密:使用强大的密码学算法(如AES、ChaCha20等)对传输中的数据进行加密,确保即使数据在传输过程中被截获,未经授权的第三方也无法解读其内容,保护了数据的机密性。

2、完整性校验:通过使用消息认证码(MAC)或哈希函数(如HMAC、SHA-2系列),确保数据在传输过程中未被篡改或插入,保持了数据的完整性。

3、身份验证:支持双向或单向的身份验证。服务器通常会出示数字证书,包含公钥和由受信任的证书颁发机构(CA)签名的信息,客户端据此验证服务器的身份。对于需要更高安全性的场景,客户端也可以提供证书供服务器验证。这有助于防止中间人攻击(MITM),确保通信双方确信正在与预期的实体进行交互。

4、握手协议:TLS协议包括一个复杂的握手过程,通过一系列消息交换来协商加密参数、交换必要的认证信息、生成共享的会话密钥。握手完成后,双方进入加密通信阶段。握手过程中可能涉及如下步骤:

1)密钥交换:使用非对称加密算法(如RSA、ECDHE)协商出对称会话密钥,用于后续数据的高效加密。

2)证书交换:服务器发送其数字证书,客户端验证证书的有效性、信任链和域名一致性。

3)加密套件选择:协商使用的具体加密算法、哈希函数、密钥长度等参数,形成加密套件。

4)可选的客户端认证:如果需要,客户端可以提供自己的证书供服务器验证。

5、安全参数管理:TLS记录协议负责管理和更新加密参数,包括密钥、初始化向量(IV)、消息验证码(MAC)密钥等,确保在连接生命周期内安全参数的有效性和适时更新。

6、向前保密(Forward Secrecy, FS):现代TLS实现常支持FS属性,即使长期主密钥泄露,之前会话的加密数据仍无法被解密,增加了对过去通信历史的保护。

7、版本协商与更新:TLS协议支持版本协商,允许客户端和服务器选择最高共同支持的版本进行通信,以利用最新的安全特性。随着安全威胁的发展,TLS规范不断更新(如TLS 1.3),以修复已知漏洞、提升性能和强化安全性。

TLS加密是一个综合性的安全协议,通过一系列严谨的设计和密码学技术,为网络通信提供了数据保密性、完整性、身份认证以及防中间人攻击的能力,是构建可信、安全互联网服务的基础组件之一。

审核编辑 黄宇

-

加密

+关注

关注

0文章

321浏览量

24752 -

网络通信

+关注

关注

4文章

847浏览量

32663 -

TLS

+关注

关注

0文章

54浏览量

4999

发布评论请先 登录

OPTIREG™ Linear TLS850C2TEVxx Demoboard:低功耗线性稳压器的理想之选

OPTIREG™线性稳压器TLS820F3ELVxx演示板深度解析

OPTIREG™线性稳压器TLS820F3ELVxx演示板实用指南

TLS805x1LD/TLS810x1LD Demoboard应用指南

探索TLS805x1xJ/TLS810x1xJ评估板:超低静态电流线性稳压器的理想之选

OPTIREG™线性稳压器TLS850A4TEV50演示板:设计与应用解析

OPTIREG™线性稳压器TLS830A4EPV50演示板使用指南

探索OPTIREG™线性稳压器TLS850F3TUVxx演示板的奥秘

电能质量在线监测装置的数据在云端是如何加密的?

重要通知 | Splashtop 即将停止支持 TLS 1.0/1.1

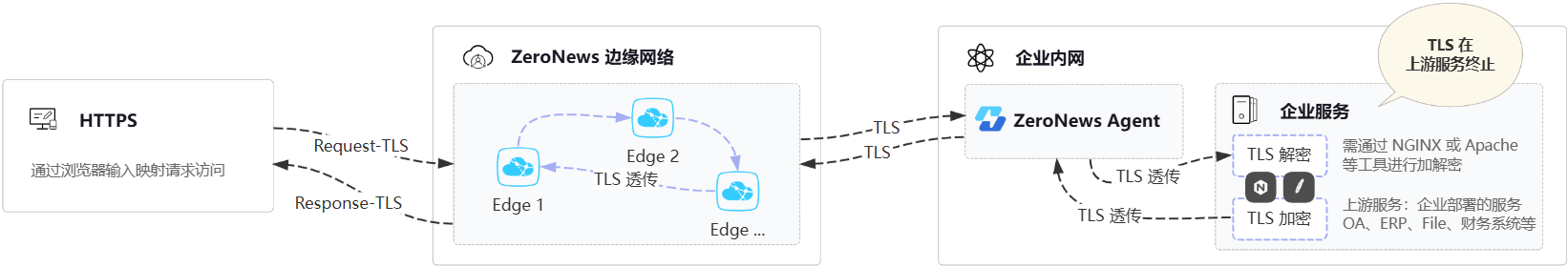

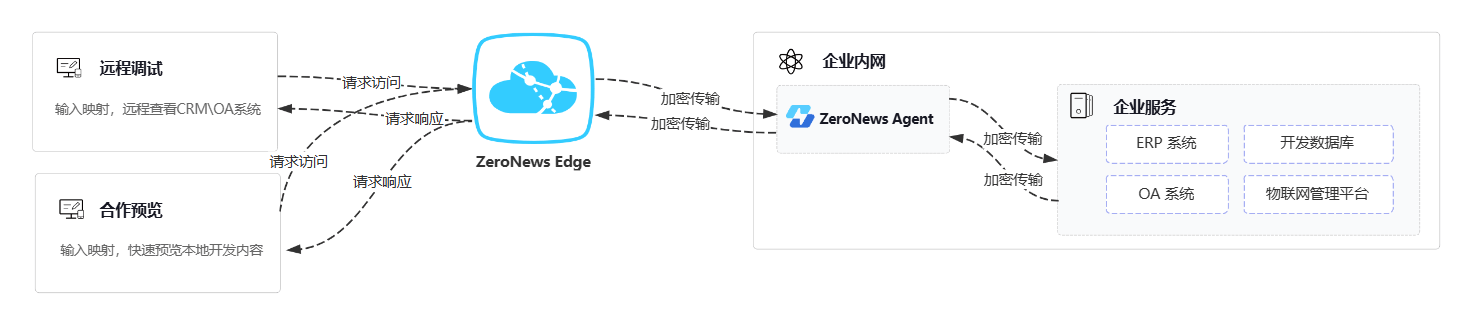

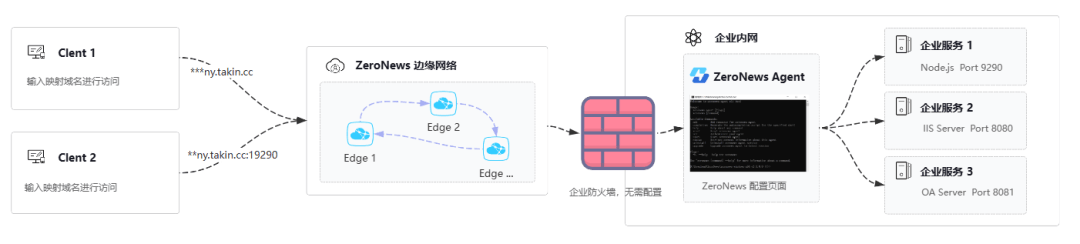

ZeroNews 的 TLS 终止方案有何不同?

行业首创!内网服务 TLS 终止方案

什么是TLS加密?TLS加密的功能特点

什么是TLS加密?TLS加密的功能特点

评论