据3月21日报道,Helmholtz信息安全中心揭露了使用用户数据报协议(UDP)存在的安全隐患,此漏洞被归类为CVE-2024-2169,估计全球约有30万台联网电脑及网络受到影响。

安全专家设计出名为“Loop DoS”的新型拒绝服务攻击形式,瞄准应用层协议展开攻击,通过设置无限通信环路,制造过量流量。

结合UDP协议的缺陷,“Loop DoS”实施IP欺骗极为简单。攻击者可设立一种自动生成大流量的情境,使目标系统或整网陷入拒绝服务(DoS)状态。

Loop DoS主要运用IP欺骗技术,仅需单机发起一次信息传输即可启动攻击。卡内基梅隆CERT协调中心(CERT/CC)警告,此类漏洞极易引发叁种后果:

1. 易损服务因超负荷运转而出现服务失稳或者无法用户。

2. 对网络大脑进行DoS攻击,导致其它服务网络断线。

3. 放大攻击,可能引发因网络环圈产生放大的Dos或DDos攻击。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

UDP

+关注

关注

0文章

335浏览量

35578 -

应用层

+关注

关注

0文章

51浏览量

11844 -

漏洞

+关注

关注

0文章

205浏览量

15987

发布评论请先 登录

相关推荐

热点推荐

行业洞察篇__数字孪生项目演进中的“双引擎”模式:场景构建与业务运维的协同路径

行业洞察篇 | 数字孪生项目演进中的“双引擎”模式:场景构建与业务运维的协同路径

从“好看”到“好用”:数字孪生大屏后的真实困局

说实话,过去两年我跑过不少政务项目验收现场,最让我头皮发麻的场景

发表于 05-14 09:56

WiMi-net五层协议栈深度拆解:有中心自组网的落地实践

从OSI七层到WiMi-net五层,经典理论如何落地?本文深度拆解WiMi-net有中心自组网协议栈的五层架构:物理层(Sub-GHz射频)、链路层(TDMA时隙)、网络层(动态路由)、传输层

curl中的TFTP实现:整数下溢导致堆内存越界读取漏洞

漏洞概述

在 curl 的 TFTP 协议实现中发现了一个漏洞,该漏洞可能导致 curl 或使用 libcurl 的应用程序在特定条件下,向恶意的 TFTP 服务器发送超出已分配内存块

发表于 02-19 13:55

什么是零日漏洞?攻防赛跑中的“时间战”

在软件安全领域,零日漏洞始终是最高级别的威胁之一。“零日”意味着漏洞在被公开之前就已经被攻击者发现并利用。一旦曝光,攻击者往往在数小时内便会发动袭击。在这场和黑客“抢时间”的对抗中,I

分析嵌入式软件代码的漏洞-代码注入

,实现自己的目标。当函数返回时,攻击者还可以将指令要被送达的地址覆盖重写。

2、避免代码注入

避免代码注入的最佳方法是通过设计。

如果可以使用一种***不会出现漏洞的语言,那么这是最好的因为你的代码在构建

发表于 12-22 12:53

TCP和UDP的区别

首先概括一下基本的区别:

TCP是一个面向连接的、可靠的、基于字节流的传输层协议。

而UDP是一个面向无连接的传输层协议。(就这么简单,其它TCP的特性也就没有了)。

具体来分析,和 U

发表于 12-09 07:24

攻击逃逸测试:深度验证网络安全设备的真实防护能力

的真实性,更在时序特征、行为模式等方面与真实攻击高度吻合。

逃逸参数解析

协议覆盖完备性是平台的一大核心特色。测试范围涵盖以下内容:

基础网络协议:IP, TCP, UDP,支持各种分

发表于 11-17 16:17

行业观察 | Azure、RDP、NTLM 均现高危漏洞,微软发布2025年8月安全更新

-CVE-2025-53779:WindowsKerberos漏洞,允许攻击者将权限提升至域管理员。✦13个严重漏洞:-9个远程代码执行漏洞-3个信息泄露

PCIe协议分析仪在数据中心中有何作用?

PCIe协议分析仪在数据中心中扮演着至关重要的角色,它通过深度解析PCIe总线的物理层、链路层、事务层及应用层协议,帮助运维人员、硬件工程师和系统架构师优化性能、诊断故障、验证设计合规性,并提

发表于 07-29 15:02

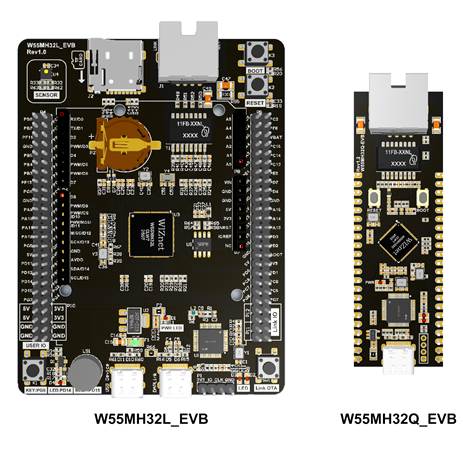

第五章 W55MH32 UDP示例

本文介绍了在 W55MH32 芯片上实现 UDP 通信及数据回环测试的方法。阐述了 UDP 协议的概念、特点、应用场景、报文传输流程和报文结构,展示了实现过程,借助网络调试工具完成测试。

协议分析仪支持哪些高级触发选项?

,避免手动筛选海量数据。

范围触发

功能:设置协议字段的数值范围(如数据包长度、时间间隔、寄存器值)。

示例:捕获长度超过1024字节的UDP数据包,或监测SPI总线中时钟频率在1MHz-10MHz

发表于 07-23 14:21

协议分析仪能监测哪些异常行为?

数据,泄露加密密钥。

检测方法:协议分析仪需集成漏洞库,匹配报文特征与已知漏洞攻击模式。

六、合规性违规:违反行业或法规要求

数据泄露

实例:

OPC UA:未启用“Audit L

发表于 07-22 14:20

TCP攻击是什么?有什么防护方式?

出DDoS高防产品、CC防御产品,但是对于TCP攻击的防护不是特别的理想。那么, TCP攻击是什么?有什么防护方式? TCP攻击是什么? TCP攻击是指利用TCP

CISPA-Helmholtz中心洞察UDP协议漏洞,构建Loop DoS攻击

CISPA-Helmholtz中心洞察UDP协议漏洞,构建Loop DoS攻击

评论