、实现方式和安全性等方面。 一、加密芯片的功能 数据加密:加密芯片采用对称或非对称加密算法,对数据进行加密操作。对称加密算法使用相同的密钥进行加密和解密,而非对称加密算法使用公钥和私钥进行加密和解密。加密芯片可以支持多种加密算法

2023-12-13 15:03:14 4036

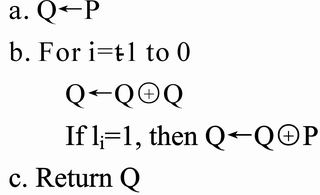

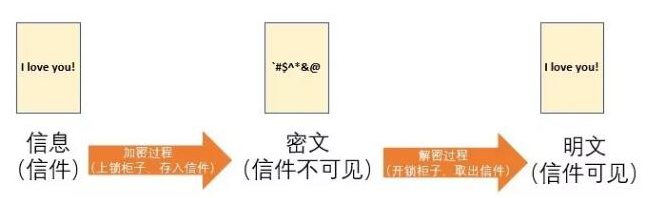

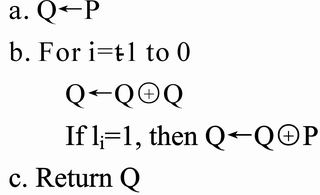

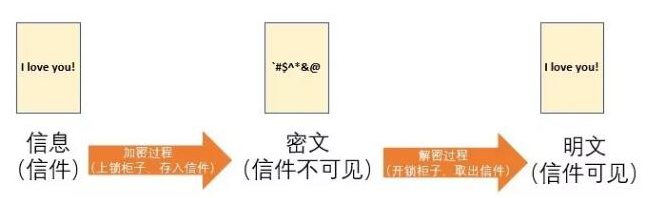

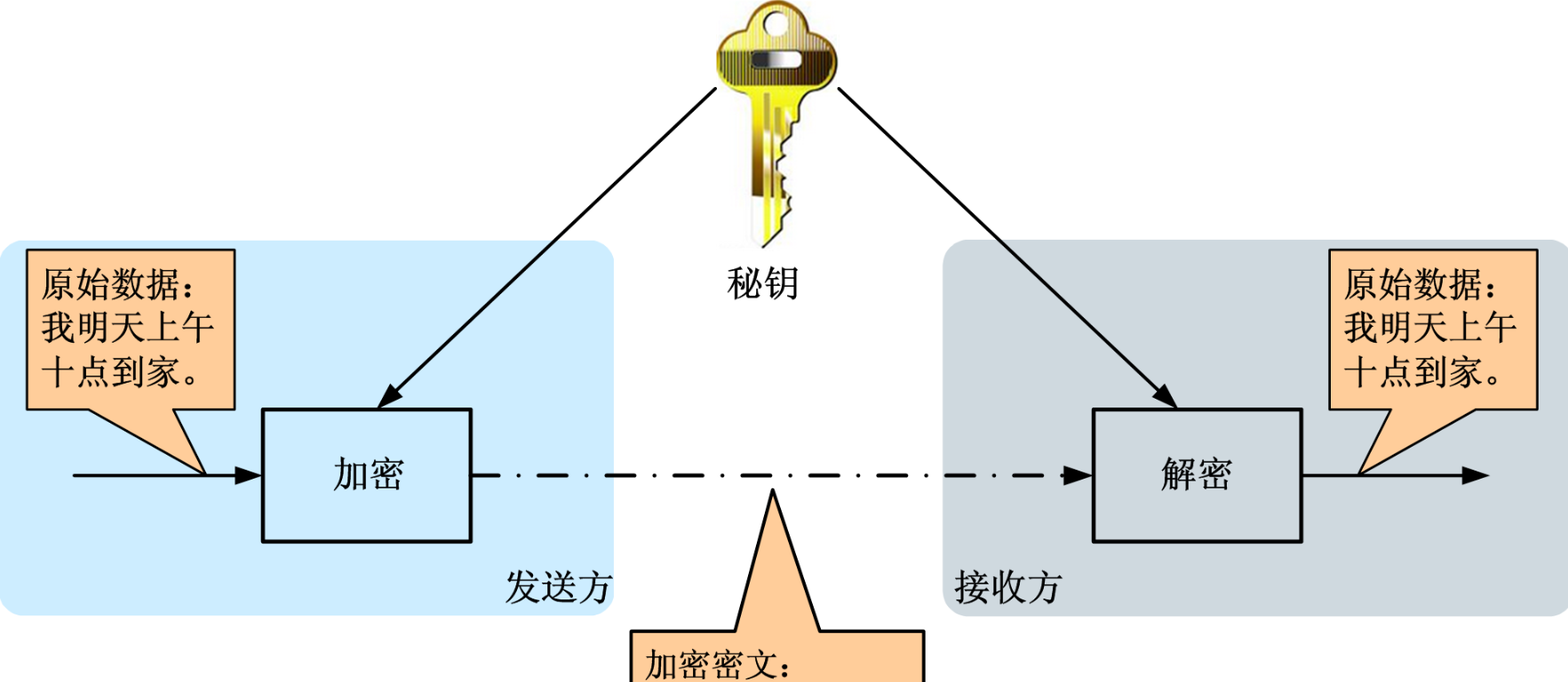

4036 是相同的,之后便是对数据进行加解密了。对称加密算法用来对敏感数据等信息进行加密。非对称算法:非对称式加密就是加密和解密所使用的不是同一个密钥,通常有两个密钥,称为"公钥"和"私钥",它们两个必需配对使用,否则不能打开加密文件。发送双方A,...

2021-07-19 07:04:38

进行考虑。

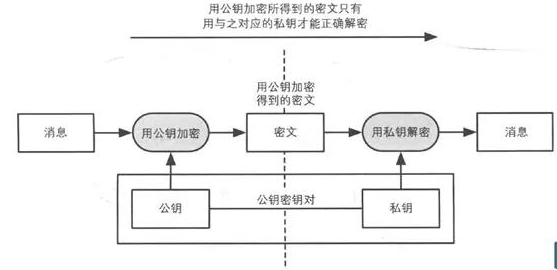

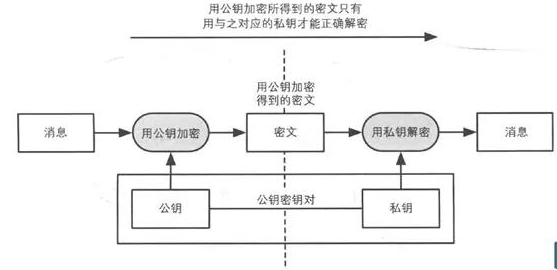

为了弥补对称加密算法的缺点,人们发明了非对称加密算法。非对称加密算法使用一对密钥:公钥和私钥。公钥可以公开,私钥则必须保密。这种加密算法的优点是密钥不需要传输,不容易被攻击者获取。但是

2025-10-24 08:03:48

“猜测”共享密钥。这是通过椭圆曲线加密(ECC)的非对称密钥属性实现的,它允许双方拥有一个公钥和一个私钥。由设备1的私钥和设备2的公钥加密的分组只能由设备2使用设备2的私钥和设备1的公钥来解密。然后

2018-08-03 14:24:37

研究了LPC55S69的SDK中PUF部分,发现只有PUF响应才能生成单个密钥,然后通过硬件总线发送给AES引擎使用。想请问有没有工具库,利用PUF响应生成一对公私钥对。我想用它来进行非对称加密。如果没有对应的库,希望高手提供一些生成公私钥对的思路。

2023-04-04 07:47:00

最近看了RSA加密算法,对陷门单向函数兴趣颇浓,于是用labview做了个RSA加密小程序。首先通过算法对数字进行加密解密,然后通过把文本转换为数字进行加密,最后通过产生的私钥解密文本。获取私钥的用户名密码为(Alice 1234)

2017-06-04 18:51:22

• CA证书:包含的是CA的公钥,用来核实该CA颁发给别人的证书的真实性• 服务器/IoT设备的证书:包含了自己的公钥• 通过公钥加密的消息,只能私钥拥有者可以解密• 可以签证由对应私钥签名的消息的完整可靠性

2023-09-08 08:10:23

过程(或者称为:交换秘钥过程):TC设备拿着公钥(Public Key)通过非对称性算法对私钥(Private Key)进行加密,然后将加密后的数据包发给入网的设备,入网设备通过公钥和非对称算法把该

2018-04-17 18:12:29

今天在windows用了git,整理下遇到的问题。首先生成密钥(包含公钥和私钥),然后就等待公钥通过管理员被服务器接收,接下来就可以clone了,但是最开始的时候,可以通过验证,但是不能clone

2016-12-10 22:40:00

image是否被恶意破坏或篡改,如果检测到image未经授权,即不合法,则MCU便不会执行该image。我们使用非对称加密来实现HAB功能。加密工具会生成私钥和相应的公钥对。然后私钥用于加密我们想要发布的镜像

2021-09-27 09:15:25

SHA 204加密算法上,我们的多了一项AES128算法,2种算法同时进行加密。此产品带EEPROM空间,需要自行烧录秘钥。

2018-08-02 15:47:06

、测试软件LCS SAM 4.2、LKT-K100开发板。LKT系列加密芯片必须已具备基本文件结构(MF、KEY文件、EF01号公钥文件、EF02号私钥文件)3、测试步骤注意:“-...

2021-07-22 06:09:27

的多级安全性政策模型(RBMLS)92523安全政策实施准则9753实现方案99531实现机制99532相关技术100533具体实现细节102第6章关键词可搜索公钥加密技术1076

2012-08-17 09:49:15

我的硬件中有 STSafe a110 加密芯片。我已经创建了私钥和公钥对并签署了固件映像。固件升级过程中,主机端需要使用stsafe a110芯片进行签名校验。我用过 ECDSA_do_verify

2023-02-01 08:23:52

从EDA软件开发商处购买RTL级IP核。第三方用EDA开发者的公钥对IP核进行加密,然后使用设计者提供的公钥。这样,设计者虽然获得了第三方IP核,但不知道EDA软件开发者的私钥,所以设计者无法知道IP

2022-02-23 12:27:05

to pin,在Atmel SHA 204加密算法上,我们的多了一项AES128算法,2种算法同时进行加密。此产品带EEPROM空间,需要自行烧录秘钥。

2016-11-29 15:26:50

的安全性。二、非对称加密和授权技术,非对称加密(公钥加密)指在加密和解密两个过程中使用不同密钥。在这种加密技术中,每位用户都拥有一对钥匙:公钥和私钥。在加密过程中使用公钥,在解密过程中使用私钥。公钥

2020-05-03 10:58:39

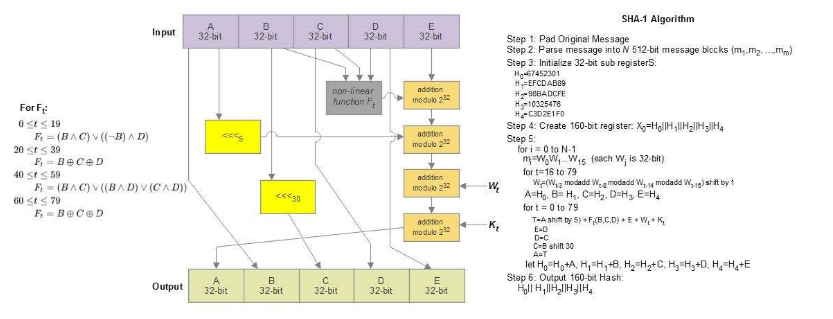

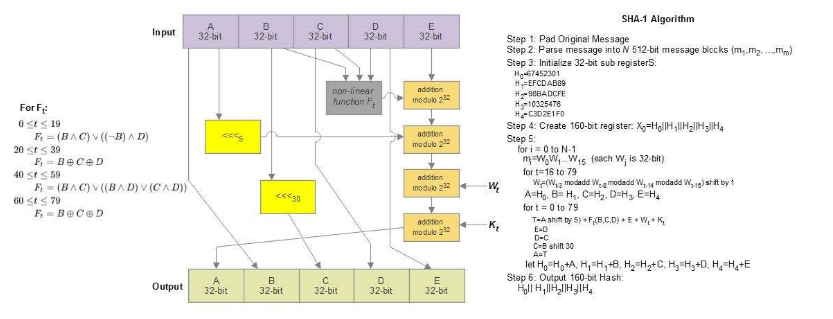

哈希与加密有什么区别

2023-10-09 06:29:39

椭圆曲线加密是一种目前已知的所有公钥密码体制中能够提供最高比特强度的一种公钥体制。在FPGA实现椭圆曲线加密系统时,基于GF(2)的多项式有限域中的乘法、求逆运算是其中的两大难点。

2019-10-10 07:36:43

【作者】:刘晋明;刘年生;【来源】:《厦门大学学报(自然科学版)》2010年02期【摘要】:利用具有顺序和并行执行的特点的VHDL语言,设计并实现了基于神经网络混沌吸引子的公钥加密算法,在编

2010-04-24 09:15:41

如何使用加密芯片对程序加密?通常是怎样一个流程呢?AES算法,加密数据,加密芯片,这三者如何关联起来呢

2015-07-26 08:35:46

客户希望在安全OS端实现如下功能:RSA私钥的生成与存储;公钥的提取(指定私钥,提取对应的公钥)指定信息的签名;对非安全OS传入的信息进行签名后,返回签名结果;信息的加密、解密;对传入的信息进行加密

2021-12-29 07:39:22

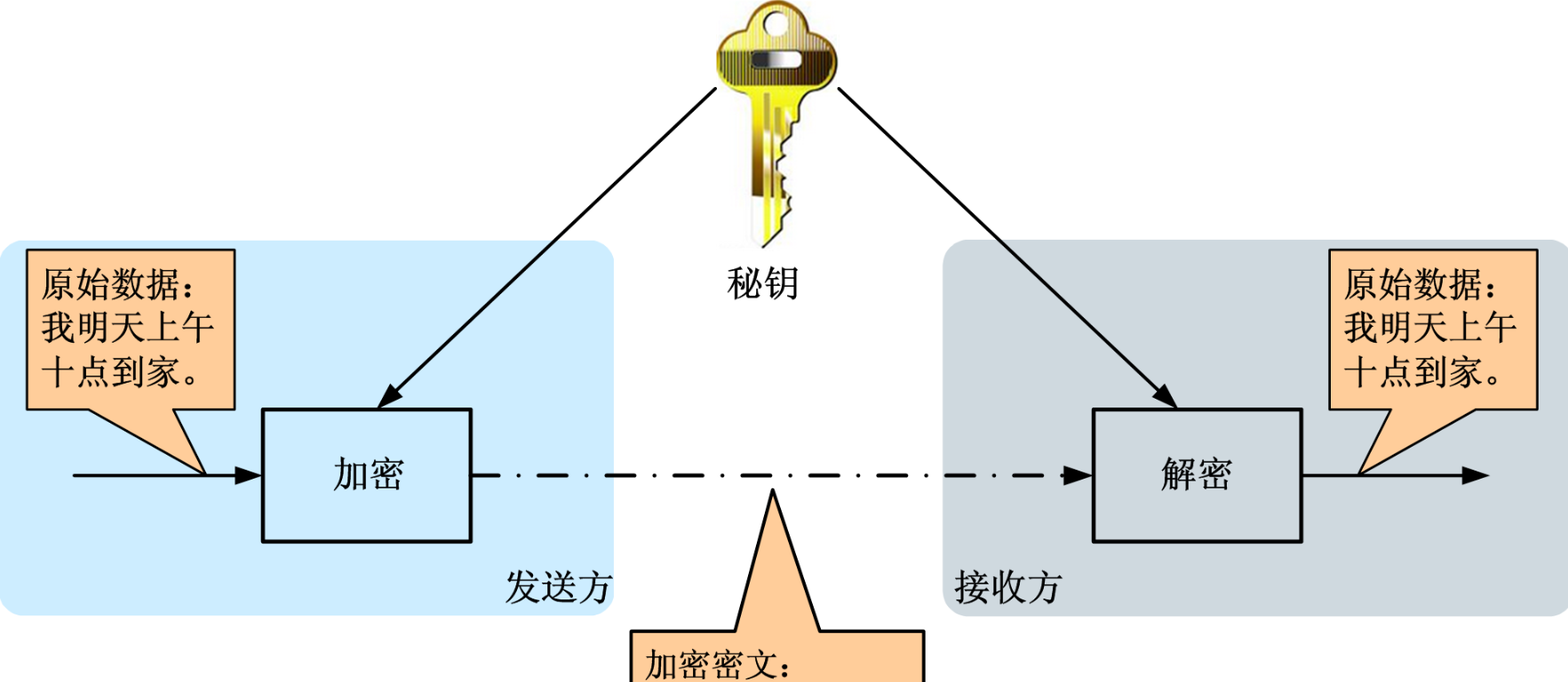

对称加密算法也叫私钥加密算法,其特征是收信方和发信方使用相同的密钥,即加密密钥和解密密钥是相同或等价的。非对称加密算法也叫公钥加密算法。其特征是收信方和发信方使用的密钥互不相同,而且几乎不可能从加密

2021-07-22 07:09:04

:非对称式加密就是加密和解密所使用的不是同一个密钥,通常有两个密钥,称为"公钥"和"私钥",它们两个必需配对使用,否则不能打开加密文件。发送双方A,B事先均生成一堆密匙,然后A将自己的公有密匙发送给B,...

2021-07-19 06:32:17

:基于PKI体系高安全认证,私钥保存在安全芯片中,硬件保护,无法读出,且每颗芯片密钥不同;关键数据加密存储和读取。 优点:安全性高,私钥保存在安全芯片中,硬件保护,无法读出,且每颗芯片密钥不同。安全芯片提供API,无需用户开发安全芯片程序。但是成本较高。

2020-12-17 16:25:56

松下新推出的基于NTRU公钥算法的加密芯片,采用WLCSP晶片级封装,使用单线通信,只需要一个GPIO资源,有极高的安全性。产品特点:1、使用NTRU公钥算法进行授权管理。2、非易失性的铁电存储器

2013-05-07 09:46:31

物质特征加密技术的原理是在标签的制造过程中,提取每个商品(或票据)标签材料本身隐性纤维的分布特征信息,结合商品的相关信息以及制造商独自拥有的加密密钥(私钥),采用高强度加密算法与算法芯片,进行密码运算,生成与其惟一对应的“密文”(该密文相当于该标签的数字身份证)存放于标签中,形成独一无二的标签。

2019-10-08 14:29:29

。非对称加密(Asymmetric Cryptography)为数据的加密与解密提供了一个非常安全的方法,它使用了一对密钥,公钥(public key)和私钥(private key)。私钥只能由一方

2019-09-23 09:05:02

请教下基于STM32对传输的数据采用SM2算法或RSA算法进行加密,并且采用硬件方式对私钥进行保护,请大家指导下怎么实现,谢谢。

2019-06-12 23:37:31

基于椭圆曲线离散对数困难问题,结合KEM-DEM混合加密结构,提出一个新的无证书混合加密方案。采用椭圆曲线签名算法保证用户自主生成公钥的不可伪造性,利用用户公钥生成的会

2009-04-11 09:21:53 26

26 提出了一个基于公钥加密的认证和密钥交换方案。该方案可以实现通信双方的相互认证,同时产生双方认可的会话密钥,并且会话密钥的产生不需要其他第三方的参与,通过双方

2009-04-19 19:23:14 22

22 文章指出了PKI(Public Key Infrastructure)安全的关键是CA(Certificate Authority)的私钥保护。由于ECC(EllipticCurve Cryptography)比RSA 等其他公钥密码系统能够提供更好的加密强度、更快的执行速度

2009-08-04 15:00:12 18

18 近来对基于身份加密(IBE)的研究越来越多,本文把这一体系和传统的使用证书的公钥加密体系(PKI)作一比较,旨在找出每一种结构的特征,评价这两种技术的优缺点。关键

2009-08-26 15:08:28 5

5 本文介绍了一种简明高效的文件加密方案,先用两种对称加密算法组合加密明文,再用公钥加密算法对对称算法的密钥进行数字签名。该方案结合了对称加密算法的加密速度和公钥

2010-01-09 14:55:44 19

19 该文首先给出了基于LDPC 码公钥加密系统中授权用户获取明文的置信传播迭代译码算法,并得出了在明文信息等概的情况下授权用户要成功获取明文,私钥所需满足的必要条件。然后

2010-03-06 10:42:49 8

8 摘 要: 椭圆曲线加密是一种目前已知的所有公钥密码体制中能够提供最高比特强度的一种公钥体制。在FPGA实现椭圆曲线加密系统时,基于GF(2)的多项式有限域中的乘法、求逆运算是其中的两大难点。

2006-03-11 13:17:30 1624

1624

由于对称加密体制的安全性难以保障,在网络安全状况日益严重的情况下,需要有一种强有力的安全加密方法来保护重要的数据不被窃取和篡改,非对称加密体制利用公钥和私钥来解决

2011-06-08 14:56:17 0

0 基于时间分割代理加密是一种典型的代理密码方案,可以将解密权委托给代理解密者,从而减轻原解密者的解密负担,具有广泛的应用前景,但研究成果相对较少。基于身份加密可直接将用户的身份标识作为公钥,简化了公钥

2017-11-24 11:26:34 0

0 RSA公开密钥密码体制。所谓的公开密钥密码体制就是使用不同的加密密钥与解密密钥,是一种“由已知加密密钥推导出解密密钥在计算上是不可行的”密码体制。在公开密钥密码体制中,加密密钥(即公开密钥)PK

2017-12-10 09:20:15 19658

19658 RSA、ElGamal、背包算法、Rabin(Rabin的加密法可以说是RSA方法的特例)、Diffie-Hellman (D-H) 密钥交换协议中的公钥加密算法、Elliptic Curve

2017-12-10 09:41:15 44873

44873 不对称加密算法不对称加密算法使用两把完全不同但又是完全匹配的一对钥匙—公钥和私钥。在使用不对称加密算法加密文件时,只有使用匹配的一对公钥和私钥,才能完成对明文的加密和解密过程。加密明文时采用公钥加密

2017-12-10 09:54:21 23767

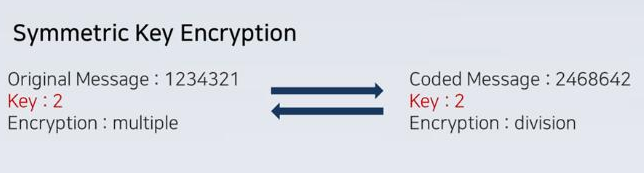

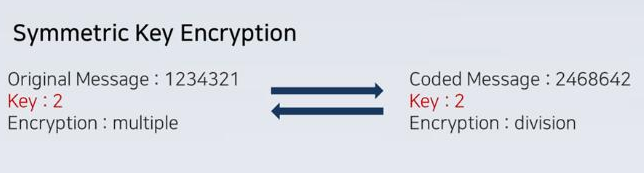

23767 对称加密算法在加密和解密时使用的是同一个秘钥;而非对称加密算法需要两个密钥来进行加密和解密,这两个秘钥是公开密钥(public key,简称公钥)和私有密钥(private key,简称私钥)与对称

2017-12-10 10:38:10 22308

22308

对称式加密:解密方式是加密方式的逆运算,即加密和解密使用的是同一个密钥(初等加密算法)。非对称式加密:加密和解密需要两个密钥进行,这两个密钥是公钥和私钥(高等加密算法)。

2017-12-10 10:54:50 5797

5797

A提取消息m的消息摘要h(m),并使用自己的私钥对摘要h(m)进行加密,生成签名sA将签名s和消息m一起,使用B的公钥进行加密,生成密文c,发送给B。

2017-12-10 11:15:44 18158

18158 《 (n)。5. 计算d,使d*e=1 mod (n)。6. 其中,公钥 KU={e,n},私钥 KR={d,n}。7. 加密:C=Me mod n

2017-12-10 11:43:57 39027

39027 基于身份的加密( Identity Based Encryption,IBE)体制的提出极大地简化了密钥的管理。该密码体制是利用用户的身份信息作为公钥,由可信中心产生私钥,用户接收到加密完的消息用

2017-12-11 13:54:52 0

0 已存在的安全计算集合关系的协议大多基于公钥加密算法,因此很难再嵌入到带有属性关系的公钥加密或密文搜索中.针对该问题。本文给出了非加密方法安全计算集合包含关系和集合交集的2个协议.我们首先利用(n,n

2017-12-19 14:33:04 0

0 针对现有(全)同态加密方案的整体性能不能达到实用要求的问题,为获得新的性能更好的同态加密思路,对基于中国剩余定理(CRT)的快速公钥加密方案的同态性进行了研究。考察了基于原方案构造加法和乘法同态操作

2018-01-09 14:05:45 2

2 可信任的密钥生成中心证明的实体才可获得一个身份字符串的私钥。这个性质使得IBE体制可以消除在传统公钥基础设施中检查证书正确性的必要性,大大提高了效率。直到2001年,Boneh等才提出了第一个实用的IBE方案。随后,研究者们提出许多IBE方案,逐步降低了加密算法的复杂性。 针对现有身

2018-01-23 13:48:27 0

0 在无证书公钥密码体制下研究代理重加密技术,给出无证书代理重加密系统的形式化定义与安全模型,构建一个新的无证书代理重加密方案,并在随机预言模型下证明其在适应性选择明文攻击下是安全的。基于该方案,云

2018-01-26 10:41:37 0

0 像常用的MD5、hash、crypt、sha1这种就是单项散列加密,单项散列加密是不可逆的。

像URL编码、base64编码这种就是对称加密,是可逆的,就是说加密解密都是用的同一秘钥。

2018-08-04 11:44:38 7383

7383 公钥密码体制的基本思想是:密钥分为加密密钥E,解密密钥D和公钥M。加密密钥E和公钥M可以公开,D不能公开。加密时采用以E,M为参数的函数f1(E,M)进行加密,解密时采用以D,M为参数的函数f2(D,M)进行解密。

2018-09-14 09:09:00 3979

3979

,那么只有用对应的公开密钥才能解密。通常公钥公开,私钥自己保存。通常来说用公钥计算私钥仅存在数学上的可能。因为不需要传输私钥,安全性保密性比较好。

2018-10-26 14:13:04 5444

5444 那么对称加密,有什么问题吗?问题是,你要把钥匙写在纸上,然后把它寄给另一个人。但是,这显然不是一个有效的方法。因此,您可以在网络上共享密钥,但这里有一个陷阱,任何身份的人都可以侵入网络,并使用您的密钥来解密该消息。

2018-11-14 10:17:39 3380

3380 私钥可以简单地定义为用于将您的加密货币发送到另一个加密地址的秘密字母数字密码。私钥基于加密学函数具有高度的随机性和唯一性。它是一个256位长的随机数,一旦你制作了钱包,它就应该在你的手中。

2018-11-21 10:27:46 3426

3426 TPKE,threshold public key encryption,加解密算法,一个公钥,多份私钥。通过TPKE加密后的数据需要多份子秘钥才能解密。

2018-11-21 10:25:53 4726

4726 生成公钥和私钥有两种算法。例如,比特币协议使用椭圆曲线数字签名算法(ECDSA)。在本文中,我将解释rivests - shamir - adleman (RSA),并与ECDSA进行比较。RSA

2018-12-06 10:23:58 8244

8244 系列RFC国际标准。 PGP 和S/MIME加密的区别S/MIME和PGP都是用于通过互联网对消息进行身份验证和加密保护的协议,都使用公钥加密技术进行电子邮件签名和加密。而主要区别在于:公钥可信度

2018-12-24 14:42:20 1114

1114

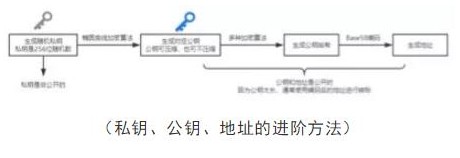

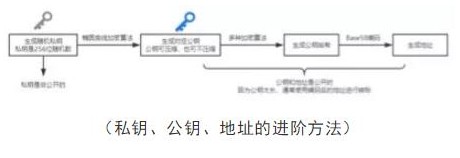

在日常交易中,小伙伴们需要学会使用地址转账、以及私钥的获得办法(用于备份)。

公钥和地址的生成都依赖私钥,所以我们只需要保存私钥即可,有了私钥就能生成公钥和地址,就能够花费对应地址上面

2019-01-14 11:45:28 26684

26684

不对称密码已经存在了很长一段时间,密钥有公钥和私钥之分。我们使用公钥进行加密并使用私钥解密。或相反亦然。你无法从一个密钥中获得另外一个密钥。因此,如果使用不对称加密技术,我可以向某人发送一条信息,比如“我转账100美元”,并且每个人都会知道它是由我发送的,并且没有任何改动。

2019-01-17 14:50:13 640

640 非对称加密有两个密钥,即公钥和私钥,公钥是公开的,可以让任何人知道,私钥绝对不能公开,只能自己知道,公钥加密只能用对应的私钥才能解,同样的,私钥加密只能用对应的公钥解。另外,公钥是通过私钥算出来的,但私钥无法通过公钥算出。

2019-02-16 10:58:41 7046

7046 假设您想向A发送一条秘密消息,您将向A请求其公钥。一旦有了公钥,就可以使用此公钥加密消息。解密此消息的唯一方法是使用私钥。但是,只有个人A持有私钥。这个简单而有效的方法允许任何人向A发送秘密消息,但是除了A之外没有人可以读取这些消息,因为只有他持有私钥。

2019-02-28 11:11:45 1218

1218 EOS中使用的私钥是根据一定规则生成的51位随机数,公钥是通过对此私钥进行哈希计算生成。然而,你不能通过再次反向哈希计算获得私钥。换句话说,尽管可以通过私钥获得公钥,但是无法通过公钥找到私钥。因此,一旦你失去自己的私钥,几乎不可能重新找到它,所以你应该把它放在一个安全的地方。

2019-03-13 11:08:55 2267

2267

单笔交易是整个区块链的基本元素,这里面主要包含价值输出方发起交易、其他节点验证交易两个动作。整个交易的信任完全是依赖非对称加密算法进行保证,非对称加密算法需要两个密钥:公钥和私钥。公钥与私钥是一对

2019-05-16 14:07:16 6002

6002 在门外汉看来:公钥可以被视为与银行帐号类似的东西,而私钥的功能则是提供访问该帐户的密码。换句话说,私钥用于证明一个地址的所有权,并签署交易将比特币发送到另一个地址。地址/公钥通常位于区块链上,这使得它们对网络上的其他用户可见。

2019-06-21 11:09:36 3243

3243 在上图的过程中,“上锁”和“开锁”都用的同一把钥匙,这把钥匙就相当于对称加密中的“私钥”,而“上锁”和“开锁”过程就相当于“加密”和“解密”过程,“信件”则是我们要加密的信息,信息加密后则是“密文

2019-07-19 11:17:44 6542

6542

支持比特币协议的应用都可以把这段字符串转换成比特币的私钥,再转换出公钥,再得到一个比特币地址。如果该地址上面有对应的比特币,就可以使用这个私钥花费上面的比特币。你们看上面那段字符串,就是没有对应比特

2019-08-06 14:45:32 7264

7264 比特币的特殊之处还在于:用户可以对任何数据进行“签名”,然而只有知道与某个公钥对应的私钥的人才有此项权利。

2019-09-25 15:48:38 1493

1493 在加密资产领域,加密货币钱包基于区块链技术,保证数字货币安全以及管理数字资产的公钥、私钥和地址等信息,当然还有其他功能如转账、提现等。

2019-10-09 09:35:47 1239

1239 公钥,就是公共的钥匙,这把钥匙谁都可以知道;私钥是本地的,私人的钥匙,只有自己知道,私钥就不发送不传输了,因为不传输也就没有了传输的问题。

比如说,你要发一封email文件给你家人,这个是非

2019-10-10 11:14:16 10958

10958 公钥和私钥是成对出现的,有严谨的数学逻辑,用公钥加密的密文只能用与之对应的私钥进行解密;同样的,用私钥加密的密文需要与之对应的公钥进行解密。

2019-10-16 09:31:45 1607

1607

。

问题来了,欠条都需要有个签字签名手印等凭证,这个email有什么凭证呢?没有,只能说这个email是写给B的,因为是B的公钥加密的,也只有B能用自己的私钥解开看到,但是没有什么凭证说明是谁写

2019-10-16 10:07:50 6080

6080

在比特币早期阶段,首批用户都是加密朋克,他们对公私钥的概念很熟悉。因此,加密世界的密钥管理是从在纸张上写下私钥或助记词并保存好纸张开始的。

2019-10-30 11:15:41 866

866 了它,任何人都可以给你转账。其实,任何人都可以独立地、不联网地生成自己的钱包。这是怎么做到的呢?

公钥和私钥

这涉及到一个密码学上的一个基本概念:公钥加密技术。

公钥加密技术中

2019-10-31 09:12:28 1909

1909 公钥加密技术中,公钥和私钥成对出现,公钥加密的东西可以拿私钥解开,私钥加密的东西可以用公钥解开。两者的关系,大家可以想象成一个带锁的盒子和一把钥匙之间的关系。这个特性用来加密和签名。

2019-10-31 11:38:09 19009

19009 的避险货币。

比特币有三种重要的形式:私钥、公钥、钱包地址,它们之间有什么联系呢?

私钥

私钥加密算法使用单个私钥来加密和解密数据,由随机选择的数字组成,使用者都必须需要私钥来完成解密

2019-12-31 10:27:21 4956

4956 :

“要培养外行用户正确处理加密货币私钥所需的安全意识,可能需要几十年的教育努力。”

在密钥证明日,bitcoiners被提醒不要冒险他们的加密资产,无论是由于黑客入侵,出口诈骗

2020-01-06 09:22:48 763

763 “区块链使用公钥加密技术来保护数据安全:使用单向加密函数(哈希)为每个用户生成一个公钥和一个私钥。

2020-03-07 11:32:00 1377

1377 现如今,常用的加密算法不外乎私钥加密方法和公钥加密方法。私钥加密方法可以用来保护关键/敏感数据。密钥密文只需一把钥匙(由通信双方共享)破解,因此被称为对称性密码设计学。

2020-06-28 09:48:45 5333

5333

的难度就决定了这个算法的可靠性,目前世界上还没有任何可靠攻击RSA算法的方式,只要密钥足够长,用RSA加密的信息实际上是不能被破解的。 非对称加密的工作原理: 若甲方要向乙方传输信息,首先乙方生成两把密钥(公钥和私钥),公钥是公开

2020-12-30 15:26:58 4696

4696 进行分析,证明该方案未考虑关键字陷门的不可区分性,重新设计生成陷门的 Trapdoor算法,提出一种改进的无安全信道可搜索公钥加密方案,并证明其具有关键字陷门的不可区分性,能有效抵抗外部关键字猜测攻击。分析结果表明,

2021-03-23 11:31:35 9

9 利用具有顾序和并行执行的特点的VHDL语言,设计并实现了基于神经网络混沌吸引子的公钥加密算法。在编解码器设计中采用专用的控制模块来控制加密和解密操作;同时,在RAM模块中自主设计了具有并行读写功能

2021-03-26 15:58:08 6

6 密文策略属性基加密可以灵活实现¨一对多”加密,尤其是大属性的属性基加密,可以攴持任意的属性全集,因此在云计算、物联网、大数据等领域有广泛应用前景。然而,密文策略属性基加密中冋一个解密私钥可以对应多个

2021-06-17 14:17:52 6

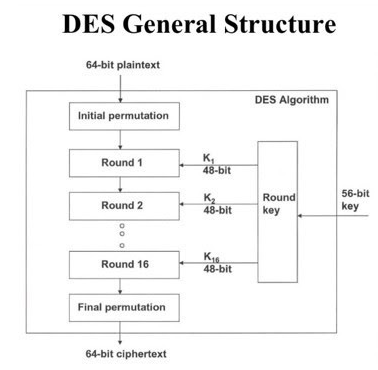

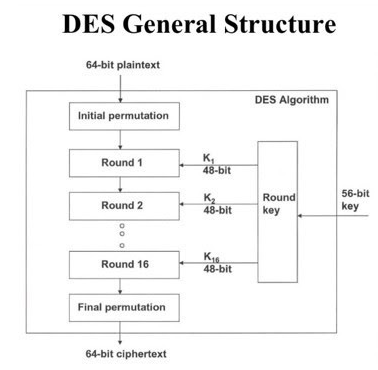

6 :对称加密(也叫私钥加密)指加密和解密使用相同密钥的加密算法。具体算法主要有DES算法,3DES算法,TDEA算法,Blowfish算法,RC5算法,IDEA算法。 非对称加密(公钥加密):指加密和解密使用不同密钥的加密算法,也称为公私钥加密。具体算法主要有

2021-07-29 17:37:55 3165

3165 和解密分别使用公钥和私钥,而公钥是公开的,因此可以规避密钥配送问题。非对称加密算法,也称公钥加密算法。 1977 年,Ron Rivest、Adi Shamir、Leonard Adleman 三人在美国公布了一种公钥加密算法,即 RSA 公钥加密算法。RSA 是目前最有影响力和

2021-08-23 09:44:30 2780

2780 “。 对称式:对称加密(也叫私钥加密)指加密和解密使用相同密钥的加密算法。具体算法主要有DES算法,3DES算法,TDEA算法,Blowfish算法,RC5算法,IDEA算法。 非对称加密(公钥加密):指加密和解密使用不同密钥的加密算法,也称为公私钥加密。具体算

2021-09-01 14:47:36 3612

3612 我们都知道如何广泛使用不同类型的数据加密技术来确保互联网上的安全通信。安全协议——例如 TLS(传输层安全)及其前身 SSL(安全套接层);HTTPS;以及私钥和公钥——都是旨在保护用户免受威胁

2022-07-26 18:16:54 2052

2052

文档图纸加密软件、电脑文件夹加密软件、计算机加密方法有哪些?

2022-09-28 09:49:00 1

1 非对称加密方法具有许多优点,例如准确验证谁发送了特定消息。非对称加密最常见的用途是公钥基础设施 (PKI) 应用程序。在非对称加密中,有公钥和私钥。公钥可以自由分发,用于验证实体(例如个人或服务器)的身份。私钥需要保持私有,以防止该实体被模拟。

2022-11-14 14:50:07 1009

1009 对称加密就是加密和解密使用同一个秘钥,所以叫做对称加密。对称加密只有一个秘钥,作为私钥。 优点:算法公开、计算量小、加密速度快、加密效率高。 缺点:秘钥的管理和分发非常困难,不够安全。在数据传送前

2022-11-21 19:20:44 3668

3668

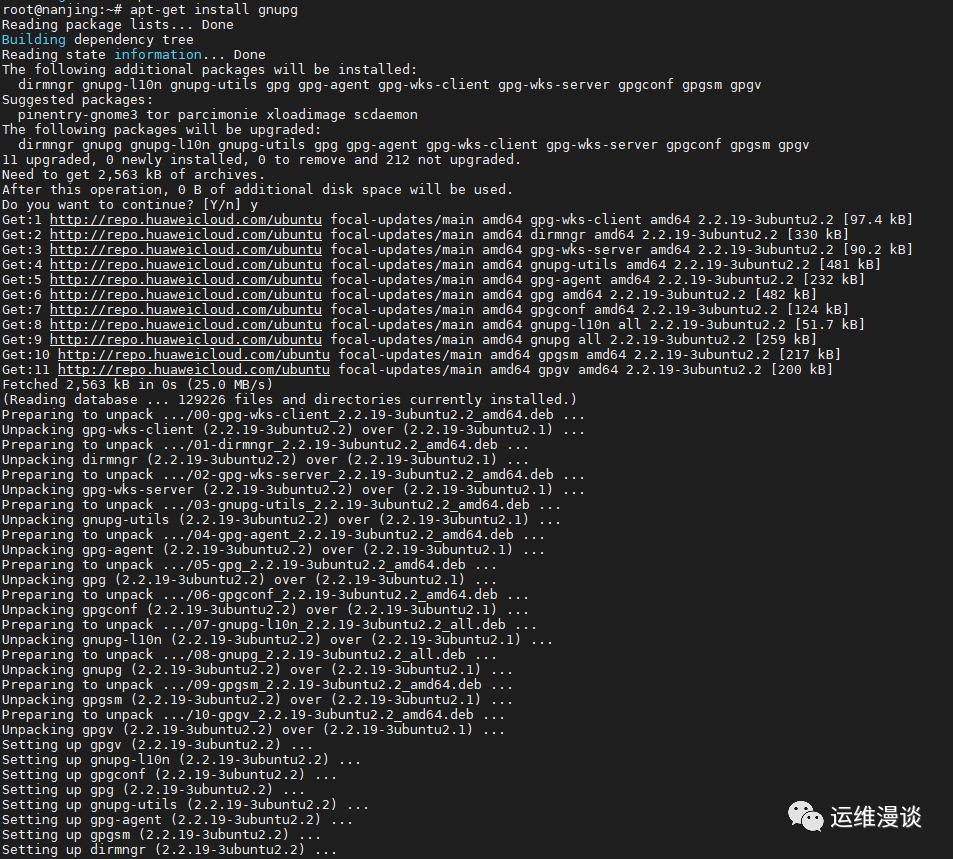

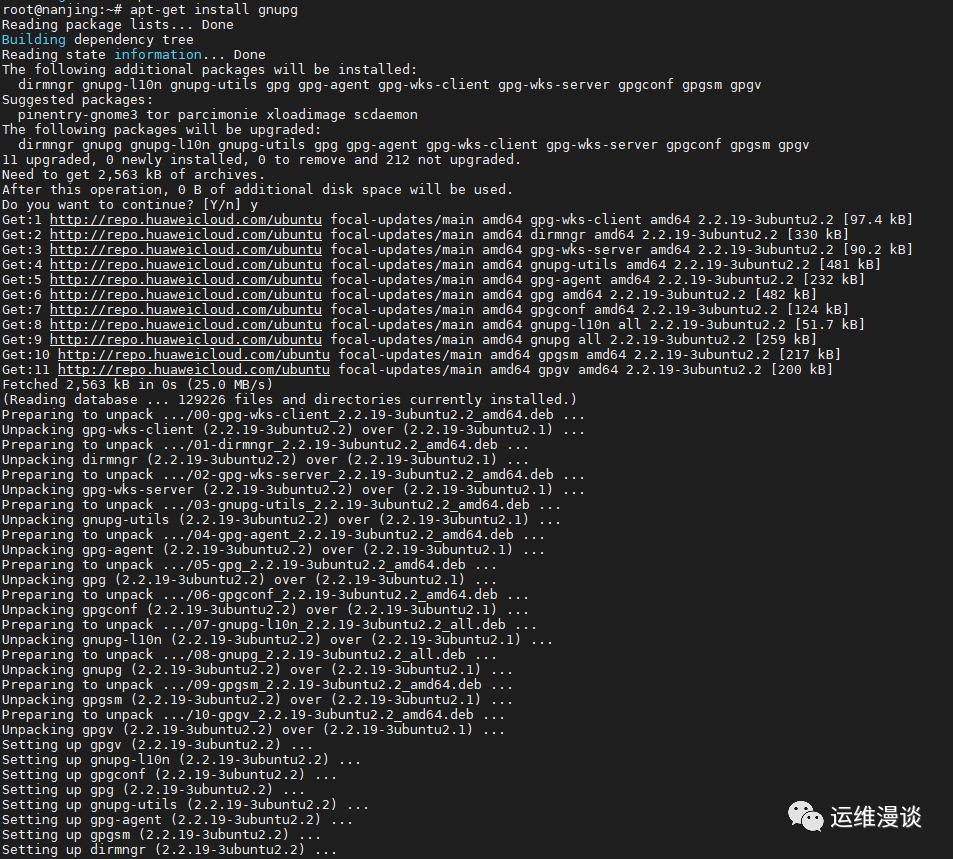

GPG(GNU Privacy Guard)是一种免费的开源加密软件,用于保护计算机数据的机密性和完整性。

它使用非对称加密算法,也称为公钥加密算法,其中数据被加密和解密时使用不同的密钥。每个用户都有一个公钥和一个私钥,其中公钥可以与其他用户共享,而私钥应仅由拥有者保持安全。

2023-05-12 14:47:16 2979

2979

非对称加密(公钥)是互联网商务和通信的支柱。它通常用于 Web 上的 SSL 和 TLS 连接。典型的用途是公钥加密,传输中的数据由持有公钥的任何人加密,但只能由私钥的持有者解密。另一种用途是数字签名,其中使用发送方的私钥对一团数据进行签名,如果接收方持有公钥,则可以验证其真实性。

2023-06-24 17:48:00 1430

1430

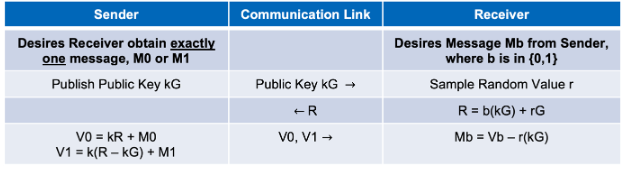

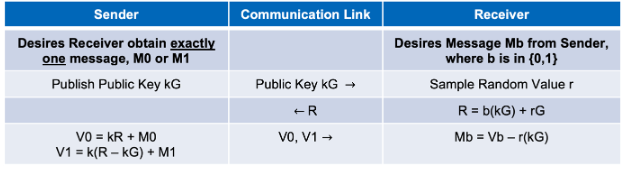

要了解遗忘传输的工作原理,需要对公钥加密有一个基本的了解。公钥加密的每个用户都有两个数学上相关的密钥,而不是在用户之间共享私钥(与 AES 一样):私钥 k 只有用户知道,以及公钥 kG,其中 G

2023-06-27 16:14:19 1042

1042

的管理和传递困难。 非对称加密 非对称加密算法使用一对密钥,即公钥和私钥。公钥用于加密,私钥用于解密。常见的非对称加密算法有RSA、DSA、ECC。非对称加密算法的优点是密钥的管理和传递相对容易,缺点是加密解密速度较慢。 哈希加密 哈希加密算法

2023-12-04 15:32:46 1308

1308

电子发烧友App

电子发烧友App

评论