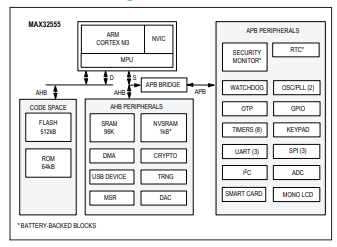

加密芯片MAX32555是一种广泛应用的硬件加密设备,它采用先进的加密算法和技术,对数据进行加密和解密操作,以确保数据传输和存储的安全性。本文将详细介绍加密芯片MAX32555的工作原理,包括其功能、实现方式和安全性等方面。

一、加密芯片的功能

- 数据加密:加密芯片采用对称或非对称加密算法,对数据进行加密操作。对称加密算法使用相同的密钥进行加密和解密,而非对称加密算法使用公钥和私钥进行加密和解密。加密芯片可以支持多种加密算法,如AES、DES、RSA等,以满足不同的安全需求。

- 数据完整性保护:加密芯片还具有数据完整性保护功能。它通过生成数据校验码(MAC),确保数据在传输过程中没有被篡改或破坏。当接收端收到数据后,会根据接收到的校验码和加密算法进行验证,以确认数据的完整性。

- 身份认证:加密芯片还支持身份认证功能。它通过公钥和私钥的配对,实现身份验证和数据加密的双重保护。当两个通信设备之间建立通信时,需要验证对方的身份是否合法,以防止伪造和假冒攻击。

二、加密芯片的实现方式

- 硬件实现:加密芯片采用专门的硬件电路实现加密和解密操作。它集成了高效的加密算法引擎、高速数据接口和安全存储器等功能模块。硬件实现方式可以保证加密芯片的高性能和安全性。

- 软件实现:除了硬件实现方式外,还可以通过软件方式实现加密芯片的功能。例如,可以通过编程语言(如C语言或Java语言)编写加密和解密程序,并在计算机上运行这些程序来执行加密和解密操作。然而,软件实现方式通常比硬件实现方式性能更低、安全性更差。

三、加密芯片的安全性

- 密钥管理:加密芯片的密钥管理是确保其安全性的重要环节。密钥管理包括密钥生成、存储、更新和销毁等过程。为了确保密钥的安全性,通常采用硬件安全模块(HSM)或其他安全设备来管理和保护密钥。此外,还可以采用分层密钥管理策略,将密钥分成不同的层次和级别,以降低密钥泄露的风险。

- 抗攻击能力:加密芯片需要具备一定的抗攻击能力,以抵御各种潜在的攻击。常见的攻击包括窃听攻击、篡改攻击和假冒攻击等。为了提高抗攻击能力,加密芯片可以采用多种安全措施,如数据加密、身份认证、数据完整性保护等。此外,还可以采用冗余设计和错误纠正等技术,确保加密芯片的稳定性和可靠性。

- 信任机制:信任机制是确保加密芯片安全性的重要因素之一。信任机制包括信任根、信任链和信任传递等方面。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

接口

+关注

关注

33文章

9444浏览量

156142 -

数据

+关注

关注

8文章

7314浏览量

93982 -

硬件

+关注

关注

11文章

3555浏览量

68744 -

程序

+关注

关注

117文章

3836浏览量

84762 -

加密芯片

+关注

关注

3文章

134浏览量

24688

发布评论请先 登录

相关推荐

热点推荐

如何选用正确的加密芯片

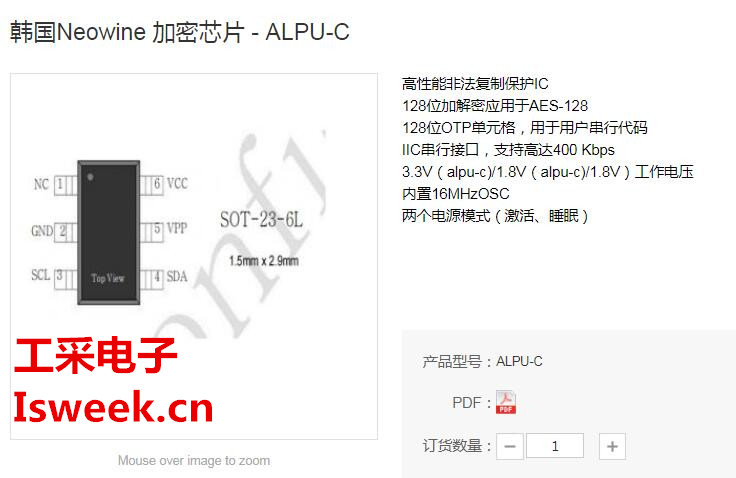

芯片采用随机变量交换系统的认证加密芯片,在SOT-23F这样一个小封装内整合了1万多个逻辑门。ALPU与系统CPU以密码方式通信,CPU在诸如系统启动等关键场合检测ALPU加密

发表于 12-05 17:07

MAX6675具有哪些特性应用?工作原理是什么?

热电偶应用在基于单片机的嵌入式系统领域时存在什么问题?MAX6675的主要特性是什么MAX6675是什么工作原理MAX6675应用于嵌入式系统的具体方法

发表于 04-22 06:25

数据加密的工作原理详解

网络安全防范措施与应用是如何应用在我们的日常生活当中的呢?我相信网络安全防范措施与应用一定出现在我们的数据加密的工作当中。下面让我们来了解一下数据加密的工作原理,那么数据

k2184芯片工作原理

k2184芯片工作原理 K2184芯片是一款非接触式IC卡芯片,具有高度的安全性和稳定性,被广泛应用于门禁系统、物流管理、会员卡、公交卡等领域。它采用密码学算法,支持

HASH算法加密芯片的工作原理及其在STM32 MCU上的应用

本文主要研究了HASH算法加密芯片的工作原理及其在STM32 MCU上的应用,实现了外部加密芯片对STM32 MCU的程序保护,目前的技术手

MAX32555英文用户手册

芯片简介: ARM® Cortex®M3处理器核心允许简单集成到应用通过PLL提供60MHz处理器核工作频率512KB双组闪存,带缓存96KB系统SRAM1KB AES自加密NVSRAM安全特性

发表于 04-25 16:56

•3次下载

MAX32555 Cortex-M3闪存微控制器英文数据手册

电子发烧友网站提供《MAX32555 Cortex-M3闪存微控制器英文数据手册.pdf》资料免费下载

发表于 04-25 16:40

•1次下载

MAX32555 DeepCover安全Arm Cortex-M3闪存微控制器技术手册

的解决方案,用于构建新一代安全防护设备,例如:移动芯片和密码键盘。MAX32555基于Arm Cortex M3处理器,带有512KB嵌入式闪存、96KB系统RAM、1KB电池备份AES自加密NVSRAM

加密芯片工作原理max32555

加密芯片工作原理max32555

评论