01

引 言

数字钥匙正在以前所未有的速度普及。数据显示,2024年中国乘用车数字钥匙装配量同比增长58.7%,装配率达47.5%,预计到2030年将攀升至80.8%。然而,在享受便捷的同时,很少有人意识到——这枚装在手机里的“车钥匙”,正在成为网络攻击和车辆盗窃的新入口。

公安部发布的2025年全国机动车盗窃案件统计数据揭示了一个值得警惕的变化:传统的暴力撬锁、破解机械锁案件占比持续下降,而利用数字钥匙漏洞、网络攻击手段实施的车辆盗窃案件,较前一年上涨了127%。2025年全球智能汽车生态系统公开报告的网络安全攻击事件多达494起,这很可能只是实际事件的冰山一角。

本文将系统剖析汽车数字钥匙面临的安全风险,结合实际渗透测试案例与行业标准动态,帮助读者建立对这一新兴安全领域的全面认知。

02

数字钥匙是什么?

从遥控到手机的技术演进

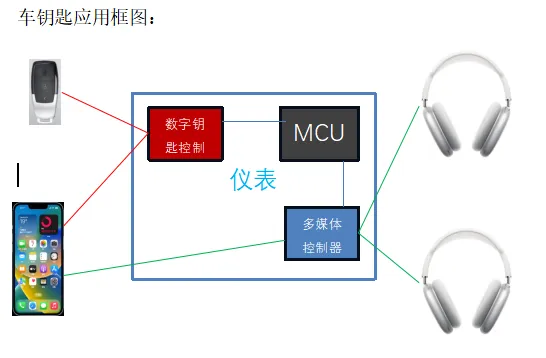

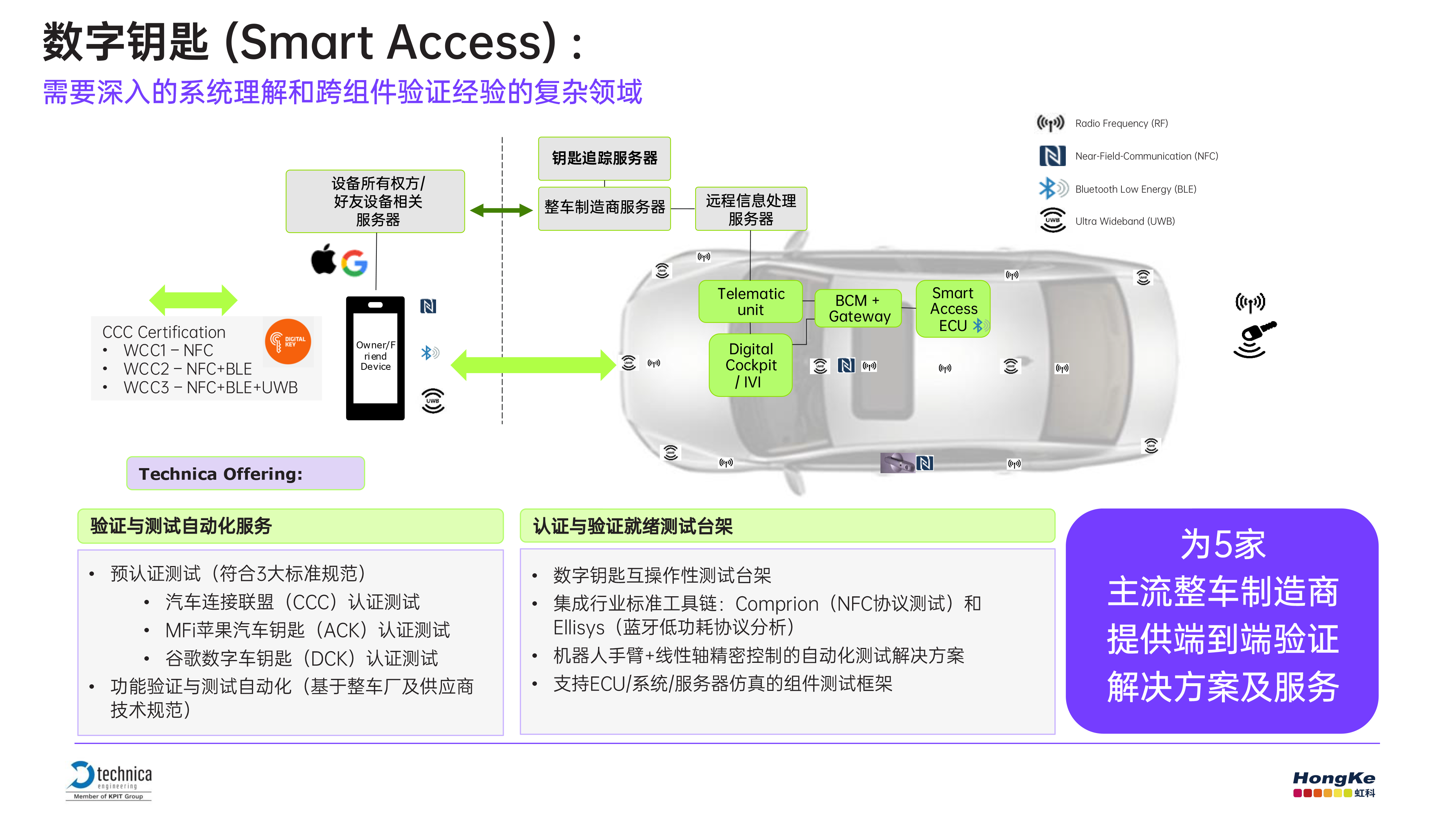

汽车数字钥匙,简单来说是将传统的物理车钥匙功能集成到智能手机、智能手表等移动设备中,通过NFC(近场通信)、蓝牙低功耗(BLE)或UWB(超宽带)等无线通信技术,实现车辆的解锁、锁定和启动。

从技术演进来看,CCC(Car Connectivity Consortium,汽车连接联盟)数字钥匙标准已经历多次迭代。数字钥匙3.0(2021年发布)引入了BLE和UWB技术,实现了安全的免持解锁功能;数字钥匙4.0(2025年发布)则在三大协议基础上,重点聚焦跨设备互操作性。CCC联盟现有200余家成员公司,包括苹果、小米、宝马、谷歌、大众等行业巨头,其中25%的会员来自中国。

当前CCC数字钥匙认证计划已覆盖NFC、BLE和UWB三项互补技术,确保数字钥匙解决方案在互操作性、安全性和功能性方面达到最高标准。2025年,CCC认证计划进一步升级,将BLE和UWB正式纳入认证范围,新增远程访问、无感进入和无感启动等关键功能。

03

数字钥匙面临的主要安全风险

尽管数字钥匙技术不断演进,但安全风险始终如影随形。根据奇安信等安全厂商2025年报告的漏洞数据,数字钥匙相关的安全漏洞主要包括失效的访问控制、过度数据暴露、身份认证失效、数字钥匙管理失效等多种类型,可导致未授权定位车辆位置、未授权解锁和启动车辆、敏感信息泄露等严重危害。

以下是最主要的几种攻击手法:

1. 中继攻击(Relay Attack)——最普遍的威胁

中继攻击是目前最高发的数字钥匙攻击手段,也叫信号放大攻击。攻击原理并不复杂:只需两个中继设备,一个靠近车主手机或钥匙的位置接收信号,另一个放在车辆附近将信号放大并转发给车辆。这就相当于给钥匙信号搭了一座无形的桥,车辆误以为钥匙就在身边,从而自动解锁并启动。

整个过程不需要破解任何加密,不需要接触手机或钥匙,只需要放大信号,就能骗过车辆的认证系统,十几秒即可完成盗窃。2025年,杭州、深圳、上海等多个城市都发生过类似案件。更令人警惕的是,中继攻击设备在非法渠道中很容易买到,价格从几百到几千元不等,门槛极低。

目前单纯依靠蓝牙RSSI(信号强度指示)判断距离的数字钥匙,对中继攻击几乎不设防。而UWB技术因其基于飞行时间(ToF)的精确测距能力,能够有效抵御中继攻击。UWB不靠信号强度判断距离,而是精确测量无线电信号在手机与车辆之间的往返时间,中继转发会因电路延迟而被识破。

2. 重放攻击(Replay Attack)——固定代码之殇

重放攻击是指攻击者截获并记录钥匙发出的合法信号后,在稍后时间重放该信号以解锁车辆。这一攻击之所以可行,根源在于部分厂商仍在使用过时的固定学习代码技术,而非滚动代码技术。

独立安全研究员Danilo Erazo发现的CVE-2025-6029漏洞(CVSS评分9.4)就是一个典型案例。该漏洞影响了2022年至2025年起亚在厄瓜多尔市场的Soluto、Rio和Picanto等车型,这些车辆配备了带有HS2240和EV1527芯片的售后市场密钥卡,使用固定学习代码而非滚动代码。攻击者可通过捕获信号并重放的方式解锁车辆,甚至能通过注入新的学习代码获得永久性未授权访问。

3. 远程控车账号被盗——最隐蔽的威胁

比中继攻击更隐蔽的,是数字钥匙对应的远程控车账号被盗。现在的数字钥匙几乎都绑定在车企官方APP上,APP账号一旦泄露,相当于将车钥匙亲手交给了别人。

很多车主设置的是简单的弱密码,甚至与其他平台密码完全相同,一旦其他平台发生数据泄露,控车账号便随之暴露。2025年,有安全研究团队发现,攻击者可组合利用某汽车厂商云平台的多个漏洞,形成完整攻击链:先批量获取车主姓名、手机号和车辆VIN码,再通过VIN码定位车辆实时位置,进而远程解锁并启动车辆。

特斯拉也曾发生过类似的第三方API Token泄露事件。一名特斯拉Model Y车主的Tessie APP API Token遭泄露,攻击者远程解锁车辆,三分钟后便闯入车内实施盗窃。API Token的安全性远低于APP本身的认证机制,这一案例暴露出第三方生态集成中的安全盲区。

4. 二手车权限残留——被忽视的法律风险

2025年深圳发生的一起案件发人深省:一名男子利用二手车交易中原车主远程控制权限未清理的漏洞,偷回已抵债的车辆,甚至在高速公路上恶意遥控熄火,最终因盗窃罪和危害公共安全罪获刑四年。这一案例表明,数字钥匙权限的生命周期管理不仅是技术问题,更涉及严重的法律风险。

04

数字钥匙渗透测试方法论与实践

渗透测试是发现和验证数字钥匙安全漏洞的重要手段。以下从方法论和典型案例两个维度展开。

1. 渗透测试方法框架

针对数字钥匙系统的渗透测试,通常采用多层次、多维度的测试方法:

信号层测试:使用SDR(软件定义无线电)设备(如HackRF、RTL-SDR)捕获数字钥匙与车辆之间的无线通信信号,分析协议的加密强度、认证机制和抗重放能力。

蓝牙/NFC协议测试:使用专业蓝牙嗅探工具(如Ubertooth、Nordic Sniffer)或NFC读写设备,测试配对过程的安全性、加密通信的完整性以及信号距离判断的逻辑是否存在漏洞。

云端API测试:对车企APP和服务端API进行渗透测试,包括身份认证绕过、越权访问、注入攻击等常规Web安全测试方法。

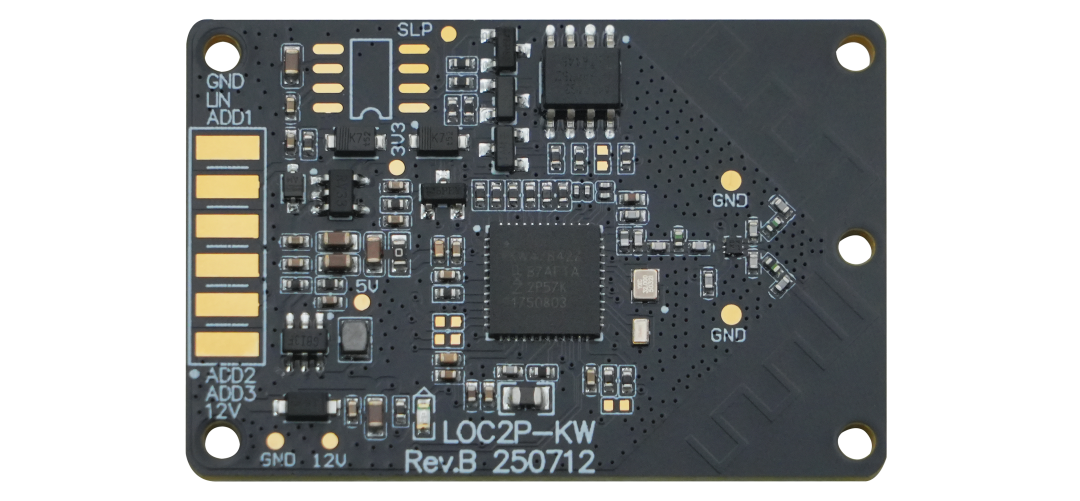

硬件安全测试:对车辆端控制器和移动设备端的密钥存储进行硬件安全分析,测试安全元件的防护能力和密钥提取难度。

2. 典型渗透测试案例

案例一:起亚厄瓜多尔无钥匙进入系统渗透(CVE-2025-6029)

研究员Danilo Erazo开发了名为AutoRFKiller的Python工具,基于GNU Radio和HackRF SDR执行信号捕获、暴力破解和Rolljam攻击。该工具的工作流程为:捕获遥控钥匙的射频信号→重放信号解锁车辆→通过注入新的学习代码获得永久性未授权访问。这一案例的关键发现是:攻击所需的全部工具均为开源软件和市面上可购买到的硬件,渗透门槛极低。

案例二:滚动码破解(Flipper Zero固件攻击)

2025年出现针对Flipper Zero设备的新型定制固件,能够绕过大多数现代汽车采用的滚动码安全系统,可能导致数百万辆汽车面临被盗风险。该攻击的显著特征是原装钥匙扣会立即与车辆失去同步并失效,这往往是车主察觉安全漏洞的首个迹象。

05

标准演进与安全防护体系

面对日益严峻的安全挑战,国际国内标准体系正在快速更新。

1. 国际标准:UNECE R116

联合国欧洲经济委员会(UNECE)发布的R116《关于机动车辆防盗保护的统一技术规定》,为数字钥匙安全防护制定了系统性规则。R116要求数字钥匙仅能通过授权流程传输,需通过匹配认证,明确要求符合UNECE R155网络安全法规,将防攻击要求纳入整车网络安全体系。

2. 国内标准:GB 15740-2024

我国在2024年9月29日发布的GB 15740-2024《汽车防盗装置》,将于2026年1月1日正式实施。该标准明确了数字钥匙需具备防重放攻击措施(条款4.9 c),要求数字钥匙与物理载体绑定并与车辆防盗装置完成匹配认证。在解锁距离方面,标准设定了“6米安全半径”,要求防盗装置解锁需检测数字钥匙在车内或6米范围内。

两部标准在身份认证与绑定、网络攻击防护、解锁距离限制等方面达成了高度共识,但在具体实施路径上存在差异——UNECE R116明确引用R155标准,而GB 15740-2024仅提出“防止网络攻击”的总体要求,体现了国内法规在灵活性方面的考量。

3. ISO/SAE 21434网络安全工程标准

ISO/SAE 21434作为道路车辆网络安全工程的全球性标准,要求汽车电子系统(包括数字钥匙)具备风险分析和安全防护能力,覆盖从设计、开发到生产、运维的全生命周期网络安全风险管理。

06

总 结

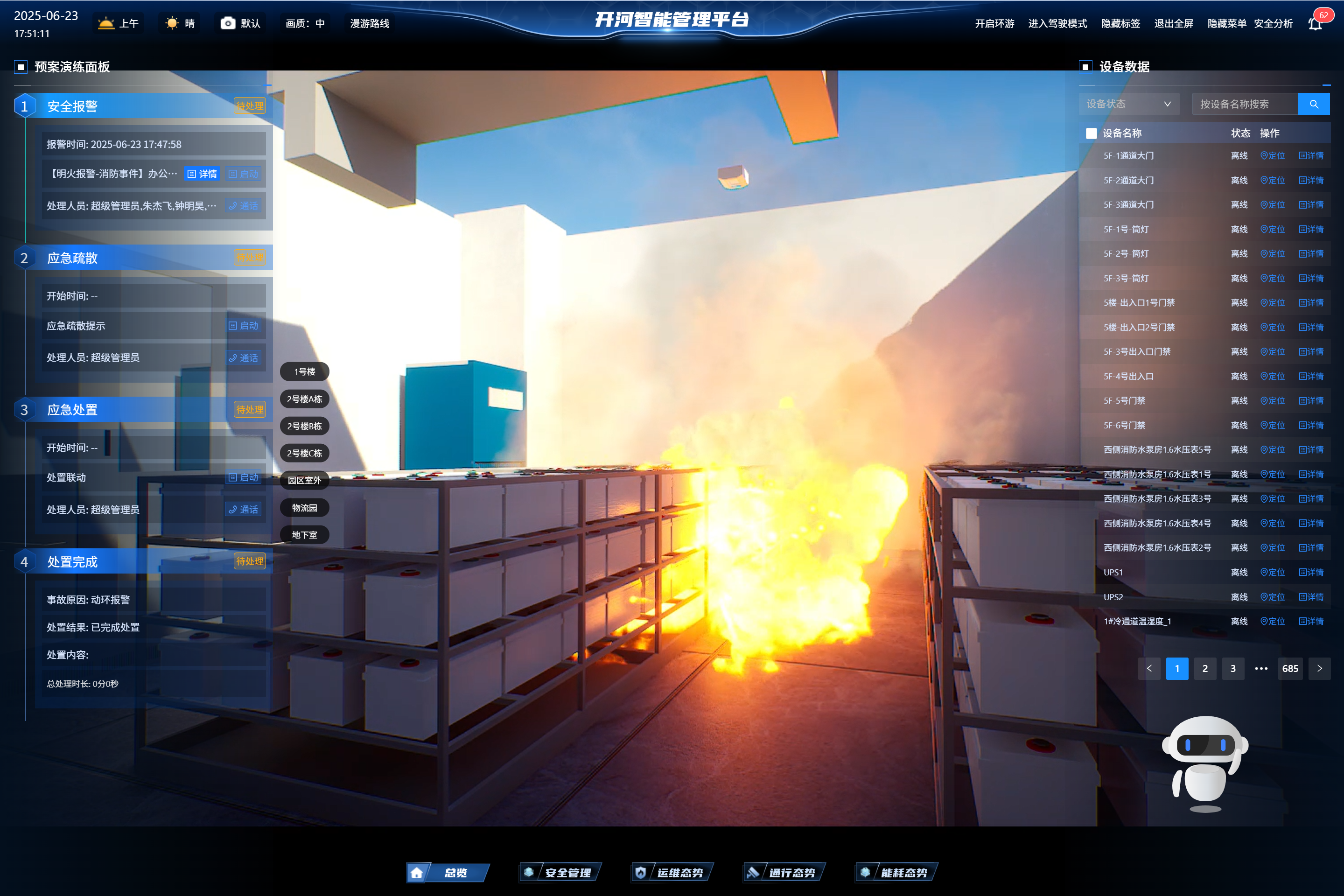

数字钥匙正在重塑我们的用车体验,但技术的便捷性不应以牺牲安全为代价。从公安部统计的127%盗窃案件增长,到CVE-2025-6029等严重漏洞的曝光,数字钥匙安全风险绝非危言耸听。在此背景下,上海控安推出了专为工业互联网与网联汽车场景设计的对外通信安全测试解决方案,并在此基础上构建了自动化智能模糊渗透测试工具SmartRocket TestSec。该工具深度融合模糊测试技术与仿真分析能力,能够将不同通信方式的安全测试能力统一纳入同一技术框架之下。该工具针对蓝牙协议支持不同协议的模糊测试、后门服务测试、拒绝服务攻击、中间人攻击、重放攻击、协议漏洞测试等。

自动化智能模糊渗透测试工具

SmartRocket TestSec

参考文献

[1] TorqueNews. My Tesla Model Y Was Remotely Unlocked By Thieves Who Compromised My Tessie API Token[EB/OL]. 2025-09-08.

[2] AutoBlog. Keyless Entry is a Car-Thief‘s Dream: Is Yours on the List?[EB/OL]. 2025-06-15.

[3] 安全客. CVE-2025-6029和CVE-2025-6030:重播攻击暴露了KIA和Autoeastern智能无钥匙进入系统中的漏洞[EB/OL]. 2025-06-16.

[4] Gesteira-Miñarro R, López G, Palacios R. Clonable key fobs: Analyzing and breaking RKE protocols[J]. International Journal of Information Security, 2025.

审核编辑 黄宇

-

数字钥匙

+关注

关注

0文章

137浏览量

638

发布评论请先 登录

汽车网络安全合规全流程深度解析——从法规门槛到落地实践

汽车网络安全 ISO/SAE 21434是什么?(一)

紫光同芯亮相2026智能汽车无钥匙进入大会暨展览会

DNS 解析故障:安全风险、诊断排查与防护指南

华为乾崑车云星闪数字钥匙荣获ICCE联盟2025年产业创新实践奖

技术分享:UWB-AOA汽车数字钥匙与雷达

杰发科技车规级MCU在数字钥匙领域的应用

基于KW47芯片的蓝牙汽车数字钥匙方案

AI安全风险监测:构筑智能时代的“数字免疫系统”

飞易通汽车蓝牙钥匙实用方案:从容提升出行体验

汽车数字钥匙安全风险及渗透实践解析

汽车数字钥匙安全风险及渗透实践解析

评论