4月8日,网络安全专家Bartek Nowotarski指出,近期发现了HTTP/2协议中的一处高风险漏洞,恶意用户可能利用该问题发动DoS攻击。他在1月25日向卡内基梅隆大学计算机应急小组(简称CERT)提交了详细报告,此漏洞名为“HTTP/2 CONTINUATION Flood”。

该漏洞围绕着HTTP/2的配置缺陷展开,重点在于未能合理控制或者消除请求数据流中的CONTINUATION帧内容。这是一种延续报头块片段序列的技术,使得报头块能够拆分到不同的帧中。当服务器接收到END_HEADERS标识符,表示不再有请求数据,之前分拆的报头块便被认为处理完毕。

若是HTTP/2的设计没有限制定义单个数据流能发出的CONTINUATION帧数上限,那么存在遭到攻击的可能性。攻击者可以通过向尚未设好END_HEADERS标识的服务器发送HTTP请求,然后不停地发送CONTINUATION帧流,从而占据服务器的内存空间,直至引发崩溃,顺利发起DoS攻击。

HTTP/2又称HTTP2.0,作为全球统一的超文本传输协议,主要应用于互联网的网页浏览中。它借鉴了SPDY协议的部分优点,通过对HTTP头部数据的压缩以缩短传输时间、实施多通道复用技术以及推广服务端推送功能,以降低网络延迟,加速客户端页面载入速度。

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

服务器

+关注

关注

14文章

10459浏览量

91867 -

网络安全

+关注

关注

11文章

3540浏览量

63640 -

HTTP

+关注

关注

0文章

539浏览量

35652

发布评论请先 登录

相关推荐

热点推荐

行业观察 | 微软3月修复83个漏洞,多个高危漏洞被标记为高概率被利用

2026年3月微软“补丁星期二”正式推送,本次共发布了83个微软安全补丁,并重新发布了10个非微软漏洞公告。此次更新覆盖范围广泛,涉及Windows核心基础设施、身份目录服务、Office协作平台

NETSCOUT揭示DDoS攻击在复杂程度、基础设施容量和威胁主体能力方面的质变

NETSCOUT® SYSTEMS, INC. (NASDAQ: NTCT)今日发布《2025年下半年分布式拒绝服务(DDoS)威胁情报报告》。报告揭示,攻击者的精密协作、高韧性僵尸网络和被入侵的物

curl中的TFTP实现:整数下溢导致堆内存越界读取漏洞

漏洞概述

在 curl 的 TFTP 协议实现中发现了一个漏洞,该漏洞可能导致 curl 或使用 libcurl 的应用程序在特定条件下,向

发表于 02-19 13:55

HTTP通信网关是什么?有什么功能?

HTTP通信网关是连接不同网络或协议的关键设备/服务器,在HTTP通信中扮演着协议转换、安全加固、性能优化等核心角色,其本质是 实现不同

分析嵌入式软件代码的漏洞-代码注入

。

虽然这是一个代码注入安全漏洞,但由于它唯一可能造成的伤害就是可以被用来获取栈中的数据,所以它还是可以被原谅的。

可如果位于那里的是敏感数据(如密码或证书密钥),情况就会变得很糟;而且由于攻击者还可

发表于 12-22 12:53

行业观察 | 微软2025年末高危漏洞更新,57项关键修复与安全策略指南

,1项漏洞(CVE-2025-62221)已被确认遭主动攻击,另有数项漏洞被评估为极有可能被利用。企业面临的Windows桌面与服务器安全管

攻击逃逸测试:深度验证网络安全设备的真实防护能力

1 基础网络协议逃逸参数设置

应用层协议:HTTP, HTML, SMTP, FTP, POP3, IMAP4, EMAIL等,覆盖主应用服务

图2

发表于 11-17 16:17

Modbus协议转HTTP协议,实现JSON格式对接MES等系统平台

不用联外网不用写程序,通过智能网关IGT-DSER简单配置参数,即可实现HTTP协议对接各种系统平台,支持POST/GET/PUT等多种方法,可同时作为HTTP协议的客户端和

发表于 10-27 10:33

行业观察 | Windows 10于本月终止服务支持,微软发布10月高危漏洞更新

微软于2025年10月的“补丁星期二”发布了175个漏洞的修复更新,覆盖Windows、Office、Azure、ExchangeServer、VisualStudio等核心产品。本次更新包含2个

行业观察 | 微软发布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款产品

微软于2025年9月的“补丁星期二”发布了81个漏洞的修复更新,覆盖Windows、MicrosoftOffice、SQLServer等核心产品。本次更新修复了2个已被公开披露的零日漏洞,并有9个

行业观察 | Azure、RDP、NTLM 均现高危漏洞,微软发布2025年8月安全更新

-CVE-2025-53779:WindowsKerberos漏洞,允许攻击者将权限提升至域管理员。✦13个严重漏洞:-9个远程代码执行漏洞-3个信息泄露

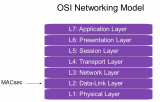

新思科技如何使用MACsec协议更好地保护以太网接口

不法分子经常通过中间人攻击、窃听、拒绝服务、权限升级等以太网络中的漏洞来窃取数据,而数据正是我们这个时代最有价值的资产之一。随着技术进步,世界变得更加互联,每台设备都愈发智能,但与此同时,数据在网

行业观察 | VMware ESXi 服务器暴露高危漏洞,中国1700余台面临勒索软件威胁

网络安全研究人员发出紧急警告,VMwareESXi虚拟化平台曝出一个严重漏洞CVE-2025-41236(CVSS评分9.3)。该漏洞存在于ESXi的HTTP管理接口中,影响ESXi7.x及部分

协议分析仪能监测哪些异常行为?

“1000°C”),触发安全联锁。

检测方法:对比历史数据分布,识别异常值或非预期报文。

拒绝服务攻击(DoS)

实例:

S7Comm:发送大量非法“Job”请求(如功能码0x01未携带有效数据),耗尽

发表于 07-22 14:20

TCP攻击是什么?有什么防护方式?

出DDoS高防产品、CC防御产品,但是对于TCP攻击的防护不是特别的理想。那么, TCP攻击是什么?有什么防护方式? TCP攻击是什么? TCP攻击是指利用TCP

HTTP / 2 协议存高危漏洞,可能引发拒绝服务攻击

HTTP / 2 协议存高危漏洞,可能引发拒绝服务攻击

评论