网络安全研究人员发出紧急警告,VMware ESXi 虚拟化平台曝出一个严重漏洞 CVE-2025-41236(CVSS 评分9.3)。该漏洞存在于 ESXi 的 HTTP 管理接口中,影响 ESXi 7.x 及部分8.x 版本,允许未经身份验证的远程攻击者在虚拟环境中执行任意代码、提升权限或传播勒索软件等。

更令人担忧的是,该漏洞利用难度极低,且相关利用代码据信已在7月底于地下论坛流传。

当前风险状况

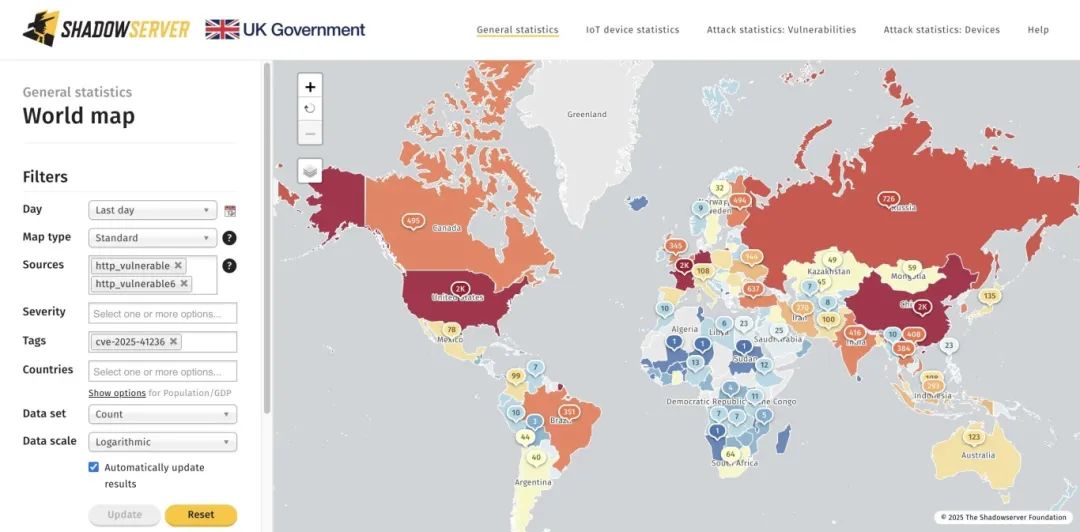

全球暴露量大:自漏洞于今年7月被发现并公开披露以来,全球修复进度严重滞后。根据 Shadowserver 基金会与英国政府合作的全球扫描数据显示,7月19日首次扫描时发现17238个运行易受攻击 ESXi 版本的唯一 IP 地址暴露在互联网上,而截至8月10日扫描发现未修复系统数量仅小幅降至16330台,仅修复不足5%,凸显修复速度的迟缓。专家分析,修复进展缓慢可能源于升级过程复杂、对系统停机时间的顾虑以及部分组织的安全意识不足。

中国影响显著:地理分布数据显示,中国是受影响最严重的国家之一,存在超过1700台暴露且未打补丁的 ESXi 服务器。其他高风险国家包括法国、美国、德国、俄罗斯、荷兰和巴西。

威胁加剧:攻击者利用此漏洞不仅可控制单台 ESXi 主机,还能借此在整个数据中心横向移动,对依赖 ESXi 进行虚拟化的企业、政府机构和云服务提供商构成极高风险。大量系统直接暴露于互联网,进一步放大了被大规模利用的威胁。

紧急应对措施

鉴于漏洞的严重性、公开的利用代码以及缓慢的修复现状,时间极为紧迫。所有使用 VMware ESXi 的组织应立即采取以下措施:

⒈立即更新:务必立即下载并安装 VMware 的官方安全更新。

⒉检查暴露风险:利用公开的扫描工具或厂商通告,确认自身环境中的 ESXi 主机是否暴露且易受攻击。

⒊限制网络访问:严格限制 ESXi 管理接口对互联网的直接暴露。确保访问控制策略到位,并强制执行强身份验证机制。

全球范围内成千上万台未修复且暴露的 ESXi 服务器,凸显了改善安全运维流程和加速漏洞响应的迫切需求。随着网络犯罪分子积极寻找并利用此高危漏洞,受影响的组织必须立即行动,避免成为大规模攻击的受害者。

-

服务器

+关注

关注

14文章

10371浏览量

91768 -

VMware

+关注

关注

1文章

301浏览量

23182

发布评论请先 登录

行业观察 | 微软3月修复83个漏洞,多个高危漏洞被标记为高概率被利用

行业观察 | 微软2025年末高危漏洞更新,57项关键修复与安全策略指南

在物联网设备面临的多种安全威胁中,数据传输安全威胁和设备身份安全威胁有何本质区别?

云服务器端口怎么开放?

行业观察 | Windows 10于本月终止服务支持,微软发布10月高危漏洞更新

行业观察 | 微软发布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款产品

行业观察 | Azure、RDP、NTLM 均现高危漏洞,微软发布2025年8月安全更新

AI 服务器电源如何迭代升级?

高防服务器哪里好

【版本控制】Perforce P4服务器安全配置指南(附常见漏洞、详细配置参数)

官方实锤,微软远程桌面爆高危漏洞,企业数据安全告急!

行业观察 | VMware ESXi 服务器暴露高危漏洞,中国1700余台面临勒索软件威胁

行业观察 | VMware ESXi 服务器暴露高危漏洞,中国1700余台面临勒索软件威胁

评论