随着汽车和工业市场的自主和互联革命的进行,边缘节点正迅速成为网络攻击的目标。软件更新、诊断数据的远程捕获以及远程端点和基础设施之间的通信变得越来越普遍,因此容易受到网络攻击和其他安全威胁。

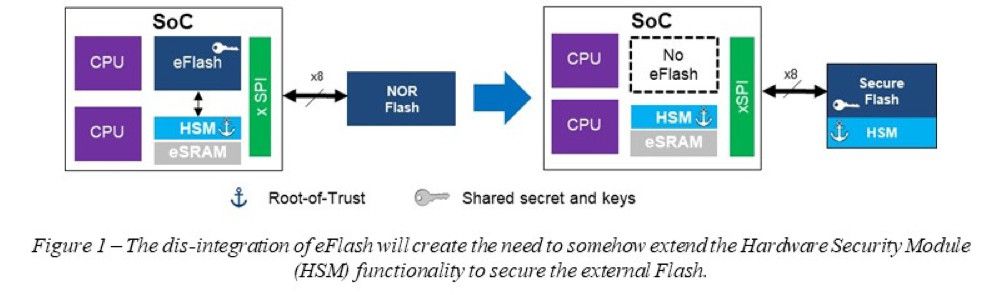

半导体技术的进步使得在包含硬件安全模块(HSM)的MCU中嵌入闪存变得更加困难,因为工艺几何形状不断缩小,推动了对外部闪存的需求。当闪存位于MCU外部时,存储的代码和数据更容易受到攻击,因此设备必须设计安全启动过程和其他基础设施,以确保存储和检索的内容可以信任。

本系列文章探讨了随着闪存从 MCU 中的 HSM 中移出,理想情况下仍保持基于硬件的信任根,下一代安全设备的设计挑战和安全要求。涵盖的其他主题包括加密安全存储、快速安全启动、安全固件无线更新和法规遵从性。

安全在互联世界中的重要性

在日益嵌入和互联的世界中,安全性变得至关重要。每个嵌入式系统都会扩大攻击面,使从电器和车辆到办公室和工厂的所有设备都更容易受到攻击。在某些应用中,例如汽车电子和工业系统,功能安全上升到关键任务级别。

设计工程师很清楚,对安全和隐私的日益关注已成为购买决策的主要因素。消费者和公司欣然采用新技术的日子已经一去不复返了。现在,不情愿已经取代了信心,使得每个供应商都必须提供一定程度的保证,以确保其产品和服务是安全的。各国政府也有同样的关切,现在正在实施法规,要求供应商执行各种安全规定,有时还会因不这样做而受到处罚。

设计工程师可能还意识到,使嵌入式系统安全将变得更加困难。原因是,随着MCU在处理复杂的实时应用方面变得越来越强大,它们正在迁移到更小几何尺寸的CMOS技术(例如16纳米或7nm)。但在这些几何形状上,目前还没有可重新编程的非易失性存储器(NVM)技术可用。这导致了eFlash(嵌入MCU内部的闪存)的解体,它一直在提供固有的安全架构,并支持外部闪存,这将需要特殊规定以确保安全操作。

闪存的解体

为了解决日益增长的安全问题,芯片供应商一直在MCU内部集成硬件安全模块(HSM)功能。HSM 存在于安全处理环境中,该环境包含基于硬件的信任根,用于保护敏感数据、处理器状态、引导加载程序、加密密钥和特定于应用程序的安全服务的代码。嵌入式存储器(eFlash 和 RAM)也是安全处理环境中可信边界的一部分,使其足以抵御常见威胁。

片外存储器(如外部闪存)本质上并不值得信赖,并且可能容易受到持续攻击。通常采取安全措施对外部闪存中的数据进行加密,然后在代码执行之前通过将代码从外部闪存下载到MCU的内部RAM来解密和认证。虽然这种方法足够强大,可以抵御大多数攻击,但它会导致性能下降(启动时的潜在问题)和更高的成本(需要更多的内部 RAM 和更多的功率)。系统甚至可能仍然容易受到持续攻击(例如回滚攻击)。

随着MCU迁移到先进技术节点以获得更高的性能、更好的性价比和更低的功耗,闪存的解体可能会带来更大的威胁。这具有带回一些以前全部或部分由eFlash克服的可信内存挑战的效果。此外,嵌入式系统激增造成的威胁环境增加也带来了新的挑战,在使用外部闪存时,这些挑战变得更加难以克服。

要确保外部闪存安全,需要解决的主要威胁包括:

·模拟与闪存设备之间的授权事务

·篡改闪存设备的内容

·重放事务以回滚闪存设备的内容

·在不安全的设施中配置期间获取密钥

·在与闪存设备进行事务期间的侦听(中间人)攻击

·通过侧信道攻击或故障注入披露(获取或观察)闪存设备和密钥的内容

·以电子方式损害闪存设备的完整性

·闪存设备的克隆

为了解决对外部闪存设备的这些和其他威胁,有效地使其成为安全处理环境的可信边界的一部分,设备必须提供以下三种功能:

·基于硬件的信任根,可防止修改、操纵、复制或攻击对存储的代码和/或数据产生其他潜在影响

·通过通过总线进行身份验证和加密交易实现端到端保护、具有读/写访问方法的安全区域、安全密钥存储空间和非易失性单调计数器的组合,实现来自 MCU 或云的安全更新

·成本低,无需额外的安全设备(例如可信平台模块),无需更改电路板,包括支持四通道串行外设接口

图 1 显示了安全闪存如何提供上述所有三种功能。实际上,安全闪存通过标准总线在外部扩展了与MCU嵌入式闪存集成的HSM功能。另请注意安全闪存如何取代普通的NOR闪存,从而可以使用现有的电路板。

值得注意的是,使用外部Flash的一些优点,首先是能够更容易地适应不断增长的代码大小。嵌入式系统中常用的标准闪存插槽尺寸可以支持一千兆位 (1Gb) 或更多存储,远远超过电子闪存的可行性。外部闪存还为更多的CPU内核/容量提供了空间,以适应机器学习和人工智能等先进技术所需的更密集和日益实时的处理。这些变化共同简化了设计工作,并加快了上市时间,同时提供了不同的模型,以更好地满足基于价格、性能或其他标准的一系列需求。

审核编辑:郭婷

-

mcu

+关注

关注

147文章

18640浏览量

387853 -

半导体

+关注

关注

336文章

30035浏览量

258713 -

存储器

+关注

关注

39文章

7715浏览量

170894

发布评论请先 登录

解读恩智浦电动汽车充电中的安全用户识别与授权白皮书

如何守护未来互联汽车的网络安全

工业互联网架构的安全层是如何保障网络安全的

一根线也能有“安全感”?频繁插拔不断裂的秘密在这里

华邦电子TrustME安全闪存守护数字世界安全

用电安全 “智慧升级”:智慧空开可远程操控、预警隐患,安全感足

今日看点丨央媒刊文:H20既不环保,也不先进、更不安全;HBM将以每年30%的速度增长

南京航空航天大学与慧尔视共建低空安全感知联合实验室

楼宇管理系统 (BMS) 网络安全的力量

使用反向代理,企业的数据到底安不安全?

凌科芯安LKT4305GM打造安全物联网

安全闪存-解决互联汽车和工业应用中的不安全感

安全闪存-解决互联汽车和工业应用中的不安全感

评论