国家安全局/中央安全局 (NSA/CSS) 创建了机密商业解决方案 (CSfC) 计划,以便在分层解决方案中使用商业数据保护来保护机密国家安全系统 (NSS) 数据。借助 CSfC,系统设计人员现在可以在几个月内部署具有加密数据保护的商用现货 (COTS) 解决方案,而成本仅为其中的一小部分,而获得更敏感的 Type 1 产品认证通常需要数年和数百万美元。类型 1 产品经 NSA 认证,以加密方式保护美国政府机密信息,使用经批准的 NSA 算法。这些产品通常由NSA通过严格且通常非常漫长的过程进行设计和认证。

国家安全局/中央安全局 (NSA/CSS) 创建了机密商业解决方案 (CSfC) 计划,以便在分层解决方案中使用商业数据保护来保护机密国家安全系统 (NSS) 数据。借助 CSfC,系统设计人员现在可以在几个月内部署具有加密数据保护的商用现货 (COTS) 解决方案,而成本仅为其中的一小部分,而获得更敏感的 Type 1 产品认证通常需要数年和数百万美元。类型 1 产品经 NSA 认证,以加密方式保护美国政府机密信息,使用经批准的 NSA 算法。这些产品通常由NSA通过严格且通常非常漫长的过程进行设计和认证。

作为替代方案,CSfC 定义了一种使用两层商业加密技术保护关键数据的方法。在许多情况下,考虑类型 1 方法的系统集成商可能会惊喜地发现,他们的应用程序可以使用速度更快、成本更低的两层 COTS 方法。

系统设计人员:CSfC 入门

任何 COTS 产品供应商都可以开发用于 CSfC 解决方案的产品。为了获得 NSA 批准并将其列入 CSfC 组件列表,基于 COTS 的加密组件必须经过国家信息保障伙伴关系 (NIAP) 的通用标准 (CC) 评估。一旦CC流程正式开始,COTS供应商必须与NSA建立协议备忘录(MOA)。

什么是 NIAP?

NIAP由NSA和美国国家科学技术研究所(NIST)创建,旨在评估提议包含在CSfC解决方案中的商业解决方案。NIAP 通过在认证实验室中根据严格的安全配置文件测试产品,确保商业产品符合 NSA 安全标准。它监督美国对用于国家安全系统的商业IT产品的共同标准验证的实施。

什么是通用准则?

通用准则 (ISO-15408) 是美国和全球 27 个国家/地区政府要求的一套技术要求苛刻的国际安全认证指南。通用准则认证可确保技术产品的规范、实施和评估过程以严格、标准和可重复的方式进行。NIAP与NIST合作,批准通用标准测试实验室在美国各地的私营部门运营中进行安全评估。实验室成功完成通用准则评估后,NIAP将验证测试结果并发布通用准则认证。NSA CSfC审查和批准是下一步。然后,可以将批准的产品添加到NSA的CSfC组件列表中,并由集成商在分层CSfC解决方案中提出。从 CSfC 组件列表中选择预先批准的器件,使系统架构师能够快速设计 COTS 加密解决方案并开始系统开发,从而节省大量开发成本和时间,同时大大降低项目风险。

什么是 CSfC 组件列表?

此列表使系统集成商能够识别正在评估的产品或已是可用于数据保护解决方案的认证产品。系统集成商必须向 NSA 申请,从组件列表和应用详细信息中识别拟议的产品。这种方法使系统集成商能够开始评估其数据安全架构,并大大降低项目风险和进度。NSA 发布了功能包 (CP),为不同的应用程序(如静态数据)提供解决方案指导。

用于 CSfC 静态数据保护的 COTS 解决方案

例如,Curtiss-Wright Defense Solutions最近开始了其数据传输系统(DTS1)网络连接存储(NAS)存储设备的通用标准认证流程。小型数据记录仪使用两层商用CNSA(以前称为Suite B)加密算法。它还使用 NSA 的静态数据功能包作为设计模板,并基于硬件和软件全磁盘加密 (HS) 解决方案方法。

得益于CSfC,使用软件和硬件加密层的COTS产品将能够简化和加快系统设计人员使用NSA批准的具有成本效益的Type 1加密替代方案来保护绝密数据的能力。这一进展将使更多关键数据更快地得到保护。

审核编辑:郭婷

-

数据

+关注

关注

8文章

7349浏览量

95025 -

NAS

+关注

关注

11文章

325浏览量

115165

发布评论请先 登录

09. 如何把PCB上的图形快速切换到不同的层? | 芯巧Allegro PCB 设计小诀窍

5G SA和NSA到底有啥不一样

如何正确配置AG32 MCU,实现FLASH或者代码加密?

SMT加工中,双面板与四层板的区别,你知道几个?

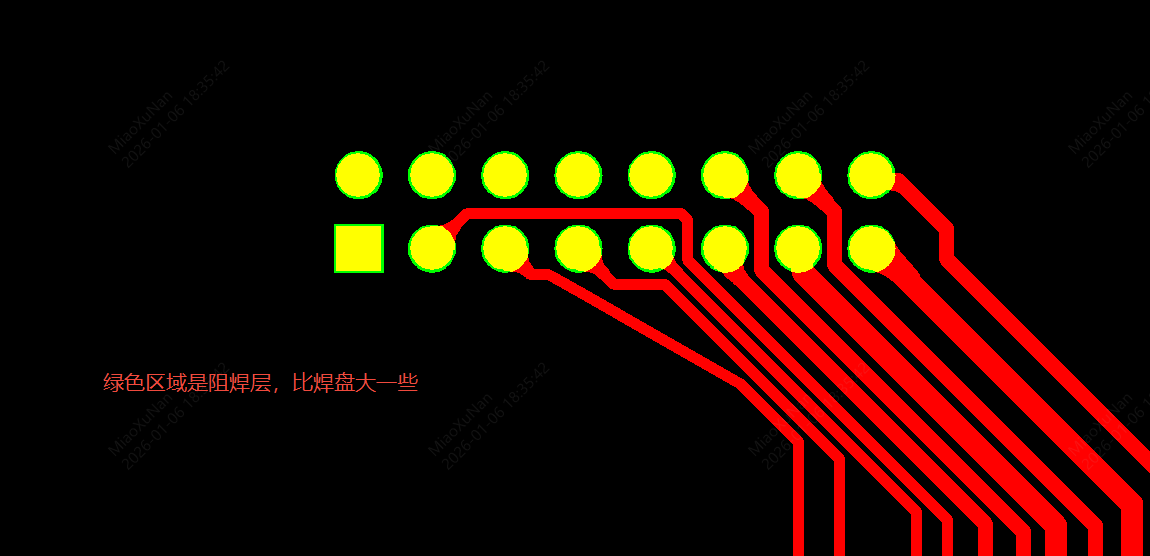

PCB阻焊层与助焊层的本质区别

硬件加密引擎在保障数据安全方面有哪些优势呢?

AES加密流程

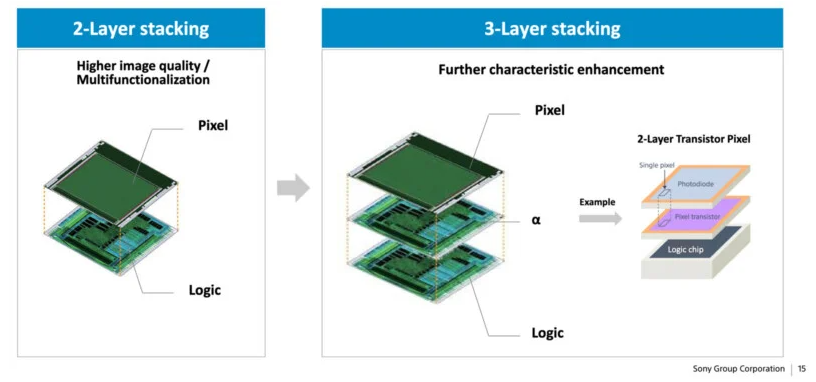

索尼展示三层堆叠图像传感器技术,性能全方位提升

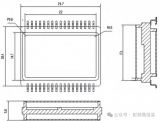

两层显示屏板的PCB设计原理图资料

GLAD:利用全息图实现加密和解密

加密芯片的功能原理和应用领域

什么是超级电容?你对超级电容了解多少?

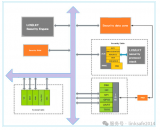

基于叠层组装和双腔体结构的高密度集成技术

快速了解NSA批准的两层商业加密

快速了解NSA批准的两层商业加密

评论