物联网具有独特的网络安全考虑因素,而对于网络安全和边缘计算来说,还有许多未知数。

ForgeRock公司全球公司业务发展负责人Ben Goodman表示,大多数物联网的实施需要优先考虑网络连接性。他们通常对构成物联网的“事物”进行探讨与交流。随后却担心物联网项目的网络安全性。对于边缘计算网络安全,Goodman将其发展描述为“蛮荒西部”。ForgeRock公司从事机器识别业务,而在物联网领域这意味着需要很多身份。ESET公司提供用于网络安全的技术。

ESET公司网络安全专家Jake Moore同时表示,对于边缘计算和网络安全,双因素身份验证方法和密码管理器是关键。

Goodman说,“为了实现正确的物联网网络安全措施,必须在多个级别上实现安全。如果确保数据传输的安全,需要对数据的访问和对事物的访问进行保护。”

他认为这是机器身份的关键,企业需要为其试图管理的“事物”定义为有一个唯一的安全身份。

他说,“我们有这样一个观点,即分为三个阶段:第一个阶段是未知的世界,这可能是一个人或一个事物;第二阶段是知道其真实身份并信任它。第三阶段位于这二者之间,就是了解该设备,但不确定是否可以信任。”

他进一步解释说:“坦白地说,很多设备都是未知的,有一些基本的身份,但不一定安全,并且无法验证。然后,企业实际上拥有一个经过验证的安全身份,因此可以信任它们。一旦可以信任某件事,那便会真正获得其他的机会。身份管理的一个基本功能是理解和建模关系,然后使用这些关系做出访问决策。”

边缘计算和网络安全

这就把人们带到了网络安全和边缘计算领域。那么将面临什么问题?边缘计算和物联网是不可互换的,但它们往往是并行不悖的。

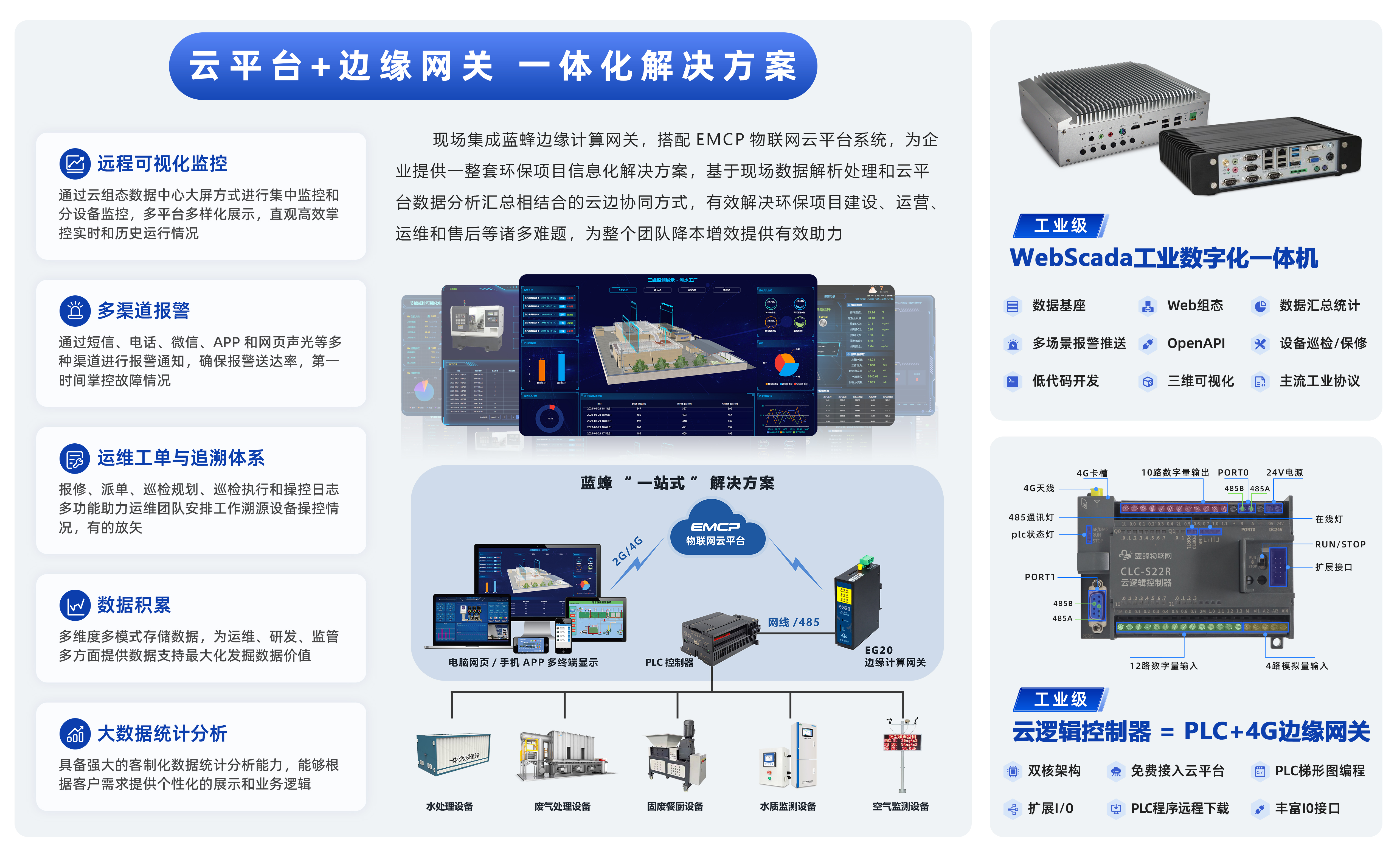

Goodman将边缘计算视为达到目的的一种手段。这些组成物联网的设备中有些功率太低,无法完成某些工作。因此,越来越多的人看到了某种类型的边缘网关的实现,或者某种边缘存在的实现,这使得下游或南北流量之间的对话都可以在边缘进行。

Jake Moore说,“边缘计算无疑具有一些优势,因为它们不需要解决一些传统的安全问题,例如数据失窃。然而,边缘计算也不能避免其他更常见的错误,这些错误会使数据处于风险之中。许多公司没有设置强大的唯一密码,而是一直使用默认密码。

企业应投资于双因素身份验证方法和密码管理器,特别是对于具有较高访问级别的人。这是在更大范围内添加额外安全层的最快方法。攻击者只需采用一组凭据就可以侵入和渗透到系统的其余部分。”

对于许多观察者而言,边缘计算给人一种似曾相识的感觉。人们已经看到了从电脑(意味着本地处理)到云计算的转变,现在在边缘计算方面又回到了本地处理。边缘计算的网络安全考虑也有似曾相识的感觉。

Goodman说,“我认为这是一个零信任的故事。事实是,从智能手机到集装箱卡车,很多设备都可能处于边缘。我认为人们将不得不使用零信任的概念,在这种情况下,他们不能信任网络,因此必须进行身份验证,并且必须了解哪些数据实际驻留在网络中。考虑到边缘计算可能非常动态,而且总是在变化,那么必须为此做好计划。”

边缘计算带来的网络安全挑战

采用云计算,人们已经习惯采用云计算供应商的服务。对于许多企业而言,这为网络安全提供了帮助,企业知道他们的云计算提供商已经安装了网络安全工具。

而边缘计算不同,Goodman将其比作“蛮荒的西部”,当前有很多边缘计算厂商正在开发自己的产品和服务,但却没有实现标准化。边缘计算没有单一的操作系统,也没有单一的硬件配置,更没有单一的网络配置。

Goodman建议说:“在一定程度上,每个项目都是定制的,因此非常具有挑战性。”对于边缘计算的网络安全,就像蛮荒的西部一样,对于行业先驱来说,机会的大门通常是敞开的。

责任编辑:pj

-

物联网

+关注

关注

2951文章

48301浏览量

419889 -

网络安全

+关注

关注

11文章

3542浏览量

63648 -

边缘计算

+关注

关注

22文章

3586浏览量

53817

发布评论请先 登录

汽车网络安全TARA分析全指南:从基础原理到落地实操

汽车网络安全合规全流程深度解析——从法规门槛到落地实践

汽车网络安全 ISO/SAE 21434是什么?(一)

人工智能时代,如何打造网络安全“新范式”

攻击逃逸测试:深度验证网络安全设备的真实防护能力

边缘计算网关在工业物联网系统的应用案例拆解

边缘计算网关对物联网行业重要吗

边缘计算与嵌入式系统:物联网发展的新动力

AI 边缘计算网关:开启智能新时代的钥匙—龙兴物联

IPv6 与零信任架构重塑网络安全新格局

边缘计算给物联网设备带来哪些网络安全挑战?

边缘计算给物联网设备带来哪些网络安全挑战?

评论