1。 Arduino和以太网屏蔽

* Arduino Uno

*硬件TCPIP以太网模块-WIZ550io(可直接从WIZnet)

*软件TCPIP以太网模块-ENC28J60(可从ebay购买)

这将是一个Iperf服务器。

2。计算机

*我的PC (由任何Windows安装)

这将是一个Iperf Client,并检查网络性能。

这将是对Server的DDOS攻击

3。网络交换机

* 3Com千兆交换机

它在网络上与Computer和Arduino一起连接。

4。软件

* DDOS攻击工具:LOIC(免费软件)

http://sourceforge.net/projects/loic/

*网络测量工具:Iperf

https://iperf.fr/

-----

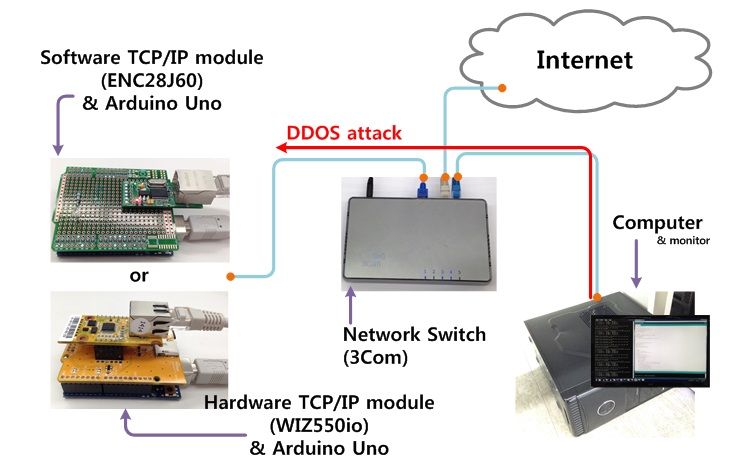

请参考显示DDOS网络攻击测试材料的图片。

步骤2:测试环境和测试计划

测试环境

请参阅该图,该图显示了如何在DDOS攻击下连接网络性能测试。

1。 Arduino和以太网模块防护罩将是Iperf服务器。

2。 PC将成为Iperf客户端。 PC也将DDOS攻击服务器。

3。 Iperf服务器和Iperf客户端将通过网络交换机连接在一起。

-----

测试计划

到定义如何在DDOS网络攻击下制造无攻击的IoT设备,我将展示在DDOS攻击环境下是否使用Iperf程序显示网络性能的结果。

(DDOS攻击将由LOIC程序生成,用于网络压力测试。)

然后我将使用硬件TCP/IP以太网模块(WIZ550io)和软件TCP/IP以太网模块(ENC28J60)进行测试。

因此,四个测试结果。

1。硬件TCP/IP以太网模块/无DDOS网络攻击

2。硬件TCP/IP以太网模块/DDOS网络攻击

3。软件TCP/IP以太网模块/无DDOS网络攻击

4。软件TCP/IP以太网模块/DDOS网络攻击

步骤3:为WIZ550io和ENC28J60安装Arduino库

其中大多数,我们必须安装arduino库才能使用WIZ550io(硬件TCP/IP)和ENC28J60(软件TCP/IP)

-----

1。 WIZ550io

请参考下面的链接安装wiz550io库

https://www.instructables.com/id/How-to-measure-Arduino-network-性能/

2。 ENC28J60

首先,安装ENC28J60库

1。下载ENC28J60库(ETHER_28J60.zip文件)

2。将文件解压缩并复制到 arduino-1.0.6 libraries 文件夹,如图所示。

其次,下载草图代码,将arduino用作Iperf服务器(IperfServer_ENC.ino )

此代码是从ENC28J60库的示例代码更新而来的。

步骤4:DDOS攻击软件

LOIC

这是一个免费软件和网络压力软件。可以是DDOS网络攻击程序。

请参考显示LOIC用法的图片。

注意

1。请勿将此程序用于其他目的。这非常危险!!!

2。您可以在执行LOIC之前禁用Anti-VIRUS程序。

步骤5:使用DDOS攻击运行网络性能测试

有四个视频。

它们是4个案例演示视频,正如我提到测试计划时我进行了测试。

这些视频向我们展示了每个计划的网络性能测试。

视频1:Arduino和软件TCP/IP以太网(ENC28J60)且没有DDOS攻击

视频2:Arduino&软件TCP/IP以太网(ENC28J60)和DDOS攻击

视频3:Arduino &硬件TCP/IP以太网(WIZ550io)且没有DDOS攻击

视频4:Arduino&硬件TCP/IP以太网(WIZ550io)和DDOS攻击

-----

有两种方案可以测试测量网络性能。

1。在没有DDOS攻击的情况下进行测试。

在没有DDOS攻击的情况下测量30秒内的网络性能。

2。何时进行DDOS攻击测试

在没有DDOS攻击的前10秒和在DDOS攻击的后20秒内测量网络性能。

步骤6:结果与分析

图片(结果表)向我们展示了来自上一步演示视频的网络性能测试结果。

当我们使用硬件TCP/IP堆栈,DDOS网络攻击对Arduino设备无效。

但是,当我们使用软件TCP/IP堆栈时,Arduino设备在DDOS网络攻击下无法正常工作。

现在我们可以通过结果表知道硬件TCP/IP以太网模块(如WIZ550io)使IoT设备不受DDOS网络攻击。

我们可以说它是 无法连接的IoT设备 (如果包含在硬件TCP/IP堆栈中)。

-----

PS

1。在此测试中,网络性能不是问题。如果更新草图代码,可以提高网络性能。但是我只想知道DDOS攻击环境和没有DDOS攻击环境之间的网络性能差异。

2。硬件TCP/IP网络性能变化只是一种测量误差。它对DDOS网络攻击无效。

3。我们可以知道,当我测试软件TCP/IP堆栈(第二个视频)时,单击DDOS攻击按钮后没有吞吐量。因此,我在结果表的对应单元格上列出了0 bps。

-

Arduino

+关注

关注

191文章

6535浏览量

197760 -

IOT

+关注

关注

190文章

4435浏览量

210374

发布评论请先 登录

汽车网络安全TARA分析全指南:从基础原理到落地实操

艾体宝方案|APT攻击下USB安全风险解析及企业防御体系构建

网络攻击形态持续升级,哪些云安全解决方案更能应对 DDoS 等复杂威胁?

芯源半导体在物联网设备中具体防护方案

攻击逃逸测试:深度验证网络安全设备的真实防护能力

硬件加密引擎在保障数据安全方面有哪些优势呢?

IoT设备账号归属操作秘籍:专属固件全攻略来啦!

如何制作无法攻击的安全Arduino IoT设备

如何制作无法攻击的安全Arduino IoT设备

评论