在当前企业安全建设中,网络边界防护体系已日趋完善,防火墙、EDR(终端检测与响应)、零信任等技术的部署,有效抵御了大部分远程网络攻击。但一个长期被忽视的薄弱环节——USB等可移动存储设备,正重新成为APT(高级持续性威胁)组织,尤其是国家级黑客的核心突破点。这并非攻击技术的倒退,而是攻击者针对企业安全体系短板,进行的攻击路径升级与战术调整。

攻击者聚焦U盘的原因

面对企业日趋严密的网络防护,很多人会产生疑问:“当下云技术普及、网络攻击手段层出不穷,U盘这种‘原始’方式为何能被国家级黑客青睐?”事实上,U盘的不可替代性,源于其在特定场景下的独特优势,在以下三类场景中,U盘几乎是唯一有效的攻击突破口:

物理隔离网络(Air-Gapped Network)

政府核心系统、军工/能源系统、金融核心清算系统等关键领域,为保障数据安全,普遍采用物理隔离网络(Air-Gapped Network)。根据系统安全防护规定,这类生产控制区需使用专用网络,在物理层面实现与外部公用网络的完全隔离,不接入互联网、无远程访问路径,彻底封死了网络攻击的可能路径。

但这类系统的正常运行,离不开数据导入导出、软件更新、日志采集等日常操作,而USB设备作为便捷的移动存储介质,成为这类操作的“合法载体”,也自然而然成为攻击者突破物理隔离的唯一后门——只要将恶意程序植入USB设备,一旦被工作人员插入内网终端,攻击即可完成初步渗透。

人性漏洞:最易突破的安全短板

无论技术防护多么严密,人始终是安全体系中最易被突破的环节。攻击者深谙这一点,通过针对性战术,轻松绕过企业部署的防火墙、入侵检测系统、零信任认证等技术防护,直接进入终端内部执行恶意操作。

经典攻击方式包括“掉落U盘”诱导员工插入(如在企业园区、办公楼下放置带有企业标识或看似有用的U盘)、假冒供应商设备接入内网、利用内部人员疏忽或被胁迫植入恶意USB设备等。这种攻击方式成本低、成功率高,且难以被提前预判。

USB攻击技术的成熟化和隐蔽性

随着技术的发展,USB攻击已摆脱原始标签,形成了一套成熟、隐蔽的技术体系,大幅提升了攻击成功率和隐蔽性,增加了企业取证难度。目前主流的USB攻击技术主要包括三类:

BadUSB攻击:通过改写U盘固件,将其伪装成键盘、网卡等常用输入输出设备,绕过系统对USB存储设备的管控。设备插入终端后,会自动执行预置恶意命令,完成恶意程序下载、后门账户创建、DNS设置篡改等操作,且传统杀毒软件无法检测——因恶意代码存储于U盘固件,而非存储分区,即使格式化也无法清除。

固件级攻击:将恶意代码直接写入USB控制芯片,深度嵌入设备底层,不仅能规避传统杀毒软件的检测,还能在设备重启、格式化后依然保持活性,实现长期潜伏。

隐蔽数据窃取:通过预设程序,自动复制终端内的敏感文件,采用延迟触发、隐写传输等方式,将数据悄悄导出,整个过程无明显异常,难以被工作人员发现。

企业现有防护体系的盲区

当前,多数企业的安全体系已覆盖网络边界(防火墙)、主机安全(EDR)、身份认证(IAM)、应用安全等核心环节,但在USB可移动存储设备的管控上,仍存在诸多漏洞,形成了安全孤岛,具体表现为四个方面:

默认信任可移动设备:终端对插入的USB设备采取“插入即用”模式,缺乏设备身份认证机制,无论是授权设备还是恶意设备,都能自由接入,相当于为攻击者敞开了大门。

缺乏数据流控制:USB设备可随意拷贝终端内的敏感数据,既没有明确的拷贝范围限制,也没有操作审计记录,一旦发生数据泄露,无法追溯数据流向。

加密防护形同虚设:企业普遍使用普通U盘,未采取加密措施,一旦U盘丢失或被盗,存储在其中的敏感数据会直接泄露,造成不可逆的损失。

无集中管理能力:企业无法对所有终端的USB使用权限进行统一管控,无法下发统一的使用策略,也无法远程管控违规使用行为,导致USB管控混乱,漏洞难以排查。

这些盲区的存在,使得USB设备成为企业安全体系中最薄弱的环节,也成为APT组织重点利用的突破点。员工私自连接U盘不仅可能导致数据泄露,还可能引入恶意软件,影响业务正常运行。

企业USB安全体系的构建

面对USB攻击的严峻威胁,企业的核心防御思路不应是“一刀切”禁用U盘——这会严重影响日常办公效率,尤其是对需要频繁进行数据交换的企业而言并不现实。真正有效的防护,是构建“可控、可审计、可追溯”的USB使用体系,从设备、数据、行为、审计四个层面,实现对USB设备的全流程管控。

设备可信:建立受控U盘白名单机制

核心策略是摒弃“默认信任”,建立USB设备白名单,仅允许授权的“受控U盘”接入终端,实现设备身份的精准认证,而非简单识别设备型号。具体实现方式为:选用带有唯一身份标识(如硬件序列号、加密芯片)的安全U盘,将设备信息录入企业安全管理平台,与终端安全策略联动;终端仅识别白名单内设备,未授权设备插入后,直接阻断接入或仅开放有限权限,从源头杜绝恶意设备入侵。

数据安全:强制加密,确保数据不可泄露

数据加密是防范U盘丢失、被盗导致泄密的核心手段,关键点在于实现“数据自动加密、离开设备不可读取”,确保即使U盘失控,敏感数据也不会被窃取。建议优先采用硬件级加密技术——相较于软件加密,硬件级加密更稳定、更难被破解,可结合防暴力破解机制,进一步提升数据安全性。

行为可控:细化操作权限,限制风险范围

针对USB设备的操作行为,需进行精细化管控,根据不同岗位、不同场景的需求,分配差异化的操作权限,比如读写权限控制、文件类型限制等,避免权限滥用导致的安全风险。

全流程审计:实现操作可追溯

审计是事后追溯、及时发现异常的关键,企业需建立USB设备全流程审计机制,实现每一次操作都有记录、可追溯,一旦发生数据泄露或攻击事件,能够快速定位责任人和攻击路径。

从工具到体系:USB安全的正确打开方式

很多企业在评估USB安全防护方案时,会陷入一个误区:“只要购买安全U盘,就能解决所有USB安全问题?”答案是否定的——单一的安全U盘,只能解决“设备本身安全”的问题,无法实现全终端、全流程的管控,难以应对APT组织的复杂攻击。

真正有效的USB安全方案,是“设备 + 管理平台 + 策略体系”的三位一体组合,将USB安全纳入企业整体安全体系,而非使其游离在外:

安全存储设备:作为基础载体,选用防攻击、防破解、支持硬件加密的安全U盘,从设备层面杜绝恶意攻击的可能;

集中管理平台:作为管控核心,实现对所有终端USB权限的统一下发、设备信息的统一管理、操作日志的统一收集,支持远程管控,解决分散管控的混乱问题。这类平台可实现客户端与服务器的联动,管理员通过控制台即可远程配置终端USB权限,适合不同规模企业的需求;

策略体系:作为保障,结合企业业务场景,制定完善的USB使用管理制度,明确使用流程、权限分配、审批机制等,规范员工的使用行为,同时建立应急响应机制,应对USB相关的安全事件。

在实际落地过程中,DataLocker作为专注于USB安全防护的成熟方案,其核心优势恰好契合上述“三位一体”的防护需求——通过硬件级加密安全存储设备,搭配集中管控平台,可实现USB设备的身份认证、数据加密、权限管控与全流程审计,帮助企业将“不可控的USB风险”转变为“可管理的安全资产”,适配政府、军工、金融等多行业的高安全需求。对于有USB安全防护落地需求的企业,DataLocker可提供标准化与定制化结合的解决方案,快速补齐USB安全管控短板。

总结

当APT攻击者从“远程网络入侵”转向“USB物理介质攻击”,意味着企业的安全边界已从“网络层面”扩展到“每一个终端接口”。USB设备早已不再是单纯的“存储工具”,而是兼具数据通道、攻击入口、合规风险点三重属性的关键环节。

对于企业而言,USB安全防护的核心,从来不是“是否允许使用U盘”,而是“是否具备对U盘进行有效治理的能力”。在APT攻击日趋复杂、数据安全合规要求不断提升的背景下,只有将USB安全纳入企业整体安全体系,构建“设备可信、数据加密、行为可控、审计可追溯”的防护体系,才能有效抵御USB攻击带来的风险,守护企业核心数据安全。

审核编辑 黄宇

-

usb

+关注

关注

60文章

8501浏览量

287151 -

数据安全

+关注

关注

2文章

810浏览量

30925 -

APT

+关注

关注

1文章

40浏览量

11428

发布评论请先 登录

汽车网络安全TARA分析全指南:从基础原理到落地实操

DNS 解析故障:安全风险、诊断排查与防护指南

Azure安全基础知识:构建云上防护体系

艾体宝洞察 | 免费领白皮书!洞悉制造业智能化转型下的人因风险与破局之道

网络攻击形态持续升级,哪些云安全解决方案更能应对 DDoS 等复杂威胁?

微软与生态伙伴重磅发布40+安全智能体

华为携手重庆电信成功完成APT安全防御试点

艾体宝方案 | 安全不止是“加密”:企业如何真正做到数据可控?

攻击逃逸测试:深度验证网络安全设备的真实防护能力

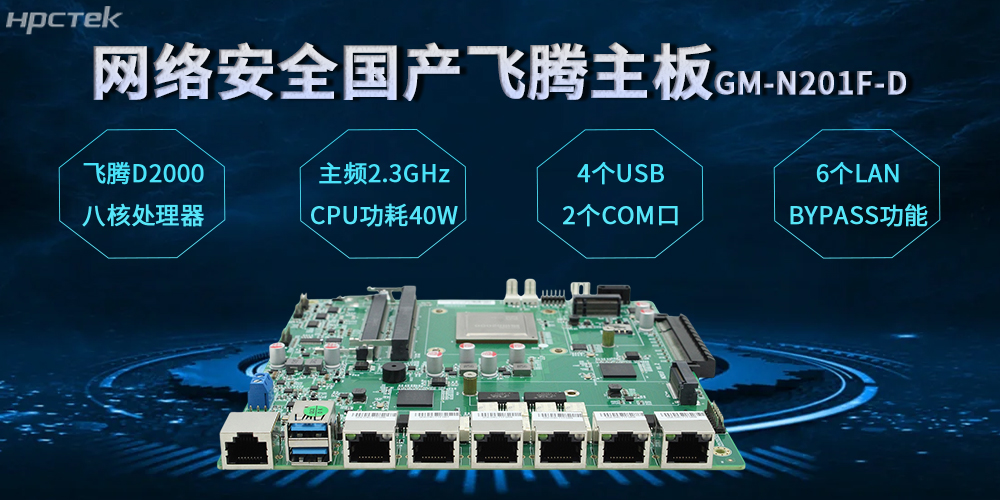

飞腾网安主板,数字时代安全防护体系的基石

艾体宝方案|APT攻击下USB安全风险解析及企业防御体系构建

艾体宝方案|APT攻击下USB安全风险解析及企业防御体系构建

评论