在最新的蓝牙(Bluetooth®)4.2核心规范当中,支持一项新的特性,可以通过周期性地改变蓝牙设备的随机地址帮助蓝牙设备的使用者来保护自身的隐私,避免其设备被黑客或者是窃听者通过射频侦听以及对数据分析的方式得以窃取。

2015-11-06 16:46:16 4530

4530 在科技快速发展的当下,个人隐私保护的需求日益凸显。如何能在隐私保护的基础上,保持视觉完整性,从而推动企业开发与创新?

深度自然匿名化(DNAT)已被证明是传统模糊化方法的更优替代方案,其复杂的算法和深度学习能力为隐私与视觉完整性和谐共存的未来铺平了道路!

2025-01-15 15:57:09 4888

4888

本地匿名化解决方案,以隐私和安全为核心设计原则,利用Terraform部署技术实现灵活自动扩展,确保高吞吐量与高效管理。该方案确保隐私保护、具备高灵活性与控制力,并支持离线操作,已广泛应用于欧洲多个行业领导者,为企业数据管理、安全保障和利用带来革命性变化!

2025-01-22 11:15:09 3871

3871

,然而将这些数据和其他一些无关的数据放在一起,这样一来,如果有人试图恢复原始数据,他们也无法得知哪些数据来自哪些用户。这个技术被认为是最好的隐私保护技术,其防护程度要高于现有的其他数据保护方式

2017-08-10 09:18:44

。隐私保护的设计原则:数据收集及使用公开透明,应用采集个人数据时,应清晰、明确地告知用户,并确保告知用户的个人信息将被如何使用。`

2020-09-24 17:42:32

欧盟资助的研究项目BRIDGE得出结论,在符合标准的RFID标签里可以添加安全技术,使标签在零售商店使用时避免泄露消费者的隐私。

2019-10-09 08:07:48

介绍一种基于分级的RFID隐私保护方法

2021-05-26 06:17:01

BLE技术有哪些优势?为什么BLE技术可以减轻用户关于数据隐私安全的担忧?

2021-06-16 08:01:57

如何进一步加强对RFID的安全隐私保护?

2021-05-26 06:09:27

。为此,开发者应采用多元化的数据源,并定期进行算法公平性的评估和调整。在就业筛选等敏感领域,透明度和公平性的结合尤为重要,这需要确保筛选过程不会因为性别、年龄、种族等非相关因素而产生歧视。

个人隐私

2024-07-16 15:07:34

有关BLE 4.2的隐私保护的分析介绍

2021-05-19 06:15:03

私有地址是如何产生的?如何使用蓝牙4.2保护隐私?

2021-05-21 06:05:28

如图。请问大神,这个二极管是起保护作用的吗?防止电源反接烧坏管子是吗?谢谢!

2015-07-15 09:12:43

K-匿名是数据发布应用场景下重要的隐私保护模型。近年来数据集K-匿名化的算法得到广泛的研究,Median Mondrian算法是目前唯一的多维K-匿名划分方法。文中研究了Median Mondrian算法

2008-11-20 15:22:36 10

10 研究水平分布数据集的隐私保护关联规则挖掘算法。针对现有算法需要多次扫描数据集的缺点,提出一种只须对数据集进行2次扫描、基于分布式FP-tree的隐私保护挖掘算法。该算法可

2009-03-31 10:12:32 20

20 针对聚类分析中隐私数据保护的问题,提出一种基于离散余弦变换矩阵的隐私数据保护方法(DCBT),对随机选择的k个属性向量实施变换,直到所有属性都至少被变换一次且变换的次数

2009-03-31 10:31:30 11

11 为使微数据发布在满足K-匿名要求的同时提高匿名数据的精度,提出多维泛化路径的概念及相应的2种K-匿名算法,包括完整Filter K-匿名算法和部分Filter K-匿名算法。将它们与Incognito算

2009-04-01 08:45:20 8

8 基于隐私保护的数据挖掘(PPDM)的目标是在保护原始数据的情况下建立挖掘模型并得到理想的分析结果。该文从PPDM的总体需求出发,基于数据隐藏,将PPDM技术分为安全多方计算技术、

2009-04-23 10:18:53 16

16 为了提高对隐私数据的保护程度和挖掘结果的准确性,提出一种有效的隐私保护分布式关联规则挖掘算法。理论分析表明本文提出的隐私保护关联规则挖掘方法具有很好的隐私性和高

2009-09-26 15:17:58 11

11 基于k匿名的混合式隐私保护系统的设计_杜永文

2017-01-03 17:41:32 0

0 的不足:一方面,现有的数据匿名化重发布算法可能会造成严重的信息损失或用户隐私数据的泄漏;另一方面,现有的数据匿名化重发布算法在兼顾保护用户隐私和减少信息损失的情况下会造成较高的发布成本。为了兼顾隐私安全和数

2017-11-24 16:00:01 10

10 针对互联网租车场景中个人隐私保护问题,提出一种基于区块链的个人隐私保护机制。首先,针对互联网租车中暴露的个人隐私问题提出一个基于区块链的个人隐私保护解决方案框架;然后,通过参与者简介、数据库设计以及

2017-11-24 16:52:09 21

21 敏感属性和两个相关联属性基于贝叶斯分类泛化实现隐私保护。通过实验验证基于模糊集的隐私保护模型(Fuzzy K匿名)比经典隐私保护是匿名模型具有更高的效率,隐私保护度高,数据可用性强。

2017-11-29 14:28:34 0

0 针对轨迹数据发布时轨迹和非敏感信息引起的隐私泄露问题,提出一种基于非敏感信息分析的轨迹数据隐私保护发布算法。首先,分析轨迹和非敏感信息的关联性构建轨迹隐私泄露判定模型,得到最小违反序列元组(MVS

2017-12-06 10:24:47 0

0 现有的隐私保护技术较少考虑到查询概率、map数据、信息点(POI)语义等边信息,攻击者可以将边信息与位置数据相结合推断出用户的隐私信息,为此提出一种新的方法ARB来保护用户的位置隐私。该方法首先

2017-12-06 13:53:28 0

0 介绍基于位置的服务系统的基本框架及其面临的风险,然后将位置隐私保护技术划分为四类,包括空间模糊化、虚拟对象技术、隐私信息检索和差分隐私保护技术,详细讨论它们的基本原理及有代表性的实现方法,并在此基础上进行性

2017-12-07 10:52:08 0

0 在保护数据隐私的匿名技术中,为解决匿名安全性不足的问题,即匿名过程中因计算等价类质心遭受同质性和背景知识攻击造成的隐私泄漏,提出了一种基于差分隐私的数据匿名化隐私保护方法,构建了基于差分隐私的数据

2017-12-11 16:31:15 0

0 大数据时代信息技术不断发展,个人信息的隐私问题越来越受到关注,如何在数据发布和分析的同时保证其中的个人敏感信息不被泄露是当前面临的重大挑战,中心化差分隐私保护技术建立在可信第三方数据收集者的假设

2017-12-15 16:07:47 0

0 隐私保护技术是云计算环境中防止隐私信息泄露的重要保障,通过度量这种泄露风险可反映隐私保护技术的隐私保护强度,以便构建更好的隐私保护方案。因此,隐私度量对隐私保护具有重大意义。主要对现有面向云数据

2017-12-15 16:46:33 0

0 针对匿名集内轨迹间的高度相似性而导致的轨迹隐私泄露问题,提出基于轨迹形状多样性的隐私保护算法。该算法通过轨迹同步化处理的方式改进轨迹数据的预处理过程,以减少信息损失;并借鉴Z一多样性思想,在贪婪聚类

2017-12-17 10:23:59 0

0 自从社交网络成为重要的研究课题,社交网络隐私保护也成为了重要的研究内容,尤其是关于公开发布以供研究的大规模社交网络图数据的隐私保护.为了评估用户的隐私风险,研究者们设计了不同的方法来对图进行去匿名化

2017-12-18 16:56:05 0

0 C均值( FCM)聚类算法进行聚类分析;接着,使用信息浓缩准则对聚类中心进行处理,得到浓缩点组成的新样本;最后,使用新样本进行训练并得到决策函数,并用它去进行分类测试,可以较好地保护数据的隐私。在UCI真实数据和PIE人脸数据上的

2017-12-23 11:12:29 0

0 的属性图聚类匿名化方法,利用属性图表示社交网络数据,综合根据节点间的结构和属性相似度,将图中所有节点聚类成一些包含节点个数不小于K的超点,特别针对各超点进行匿名化处理.该方法中,超点的子图隐匿和属性概化可以分

2017-12-26 11:22:12 0

0 由于云计算的诸多优势,用户倾向于将数据挖掘和数据分析等业务外包到专业的云服务提供商,然而随之而来的是用户的隐私不能得到保证.目前,众多学者关注云环境下敏感数据存储的隐私保护问题,而隐私保护数据

2017-12-26 15:01:18 0

0 综合考虑不确定环境下移动对象的影响因素,提出了对船舶自动导航系统所记录的轨迹进行K一匿名的隐私保护方法。该方法首先建立一个不确定空间索引,并将不确定空间用四叉树结构存储,然后通过使用连续近邻查询方法

2017-12-27 11:45:12 0

0 为了防范隐私泄露,表数据一般需要匿名处理后发布.现有匿名方案较少分类考察准标识属性概化,并缺少同时考虑信息损失量和时间效率的最优化.利用贪心法和聚类划分的思想,提出一种贪心聚类匿名方法:分类概化准

2018-01-02 10:57:33 0

0 ,无法保障数据可用性.针对此问题,提出了(k,l)多样化模型,通过等价类上的,-多样化约束和事务数据上的k匿名约束来保证用户隐私不被泄露.在此基础上,设计并实现了APA和PAA两种满足该模型的匿名算法,以不同的顺序对关系

2018-01-07 11:36:30 0

0 针对云存储中数据机密性问题,为解决密钥泄漏与属性撤销问题,从数据的机密性存储以及访问的不可区分性两个方面设计了基于密文策略属性加密体制( CP_ABE)的匿名云存储隐私保护方案。提出了关于密钥泄漏

2018-01-08 15:16:10 0

0 随着社会网络的快速发展和普及,社会网络中隐私信息的安全性成为当前数据隐私保护研究中的热点问题.为了保护社会网络中的隐私信息,提出了多种社会网络图匿名化技术.图匿名化目的在于通过图修改操作来防止隐私

2018-01-10 13:35:24 0

0 隐私保护的研究起步较早,但近年来突然受到产业界和学术界的广泛关注,是因为大数据的不期而至.大数据的迅速发展让学术界始料未及,大数据的理论研究已经落后于产业需求,尤其是隐私保护成为了大数据应用的主要

2018-01-10 14:11:30 0

0 近年来,位置服务中的隐私保护问题得到了研究者的持续关注,特别是近邻查询中位置隐私保护问题更是得到了广泛的研究.已有工作缺少对查询者个性化隐私偏好约束的系统研究,位置隐私与查询服务质量的兼顾,在隐私

2018-01-12 16:20:00 0

0 由于K匿名方法不仅能降低用户的计算开销,还能提供准确的查询结果,已被广泛用于位置隐私保护。然而,现有方案在匿名区构造过程中均未考虑位置服务提供商(LSP,location-based service

2018-01-14 13:57:00 8

8 真实位置造成用户位置隐私的泄露。针对这种攻击行为,当前主要的隐私保护方法是进行属性泛化。然而,已有的属性泛化方法一般假设存在一个可信的第三方服务器对参与匿名用户的属性进行寻找与比较,而这个第三方服务器很可能因为攻击焦点或服务瓶颈问题变得不

2018-01-14 16:08:57 0

0 随着RFID(radio frequency identification)技术的广泛应用,引发的隐私威胁问题越来越突出.了解RFID隐私的内涵和常见攻击方法,掌握现有的RFID隐私保护技术,有助于

2018-02-05 17:00:38 3

3 存在的数据隐私问题变得更加突出。阐述了物联网搜索隐私保护的研究背景和挑战,提出了面向物联网搜索的数据隐私保护框架及相关技术。综述了近年来提出的、适用于物联网搜索的数据隐私保护技术的研究背景、最新研究进展以及

2018-02-08 17:06:50 0

0 隐私保护成为制约该模式应用和推广的挑战性问题。为防止数据集成时的隐私泄露,提出一种面向DaaS应用的两级隐私保护机制。该隐私保护机制独立于具体的应用,将数据属性切分到不同的数据分块中,并通过混淆数据确保数据在各个分块中均衡分布,实现对数据

2018-02-12 17:08:26 0

0 ,已经成为一个重要的研究方向。 数据发布隐私保护的研究内容涉及到保护方法、并行性和动态性等多方面。其中,隐私保护方法包括聚类、数据扰动、泛化、随机化以及推演控制等。并行性体现在海量的社交网络数据分析和处理需

2018-02-27 14:51:57 0

0 提出一种基于代理的移动互联网隐私保护机制,该机制无需信任中心参与,为智能终端用户提供高效的隐私保护服务。首先,基于当前移动互联网服务固有的体系结构,利用代理的预处理优势,通过添加不同层次的代理网关

2018-03-05 14:12:24 0

0 为保护移动对象轨迹隐私,轨迹数据集发布前常使用假名对轨迹进行匿名化处理。然而,假名用户的匿名轨迹仍面临隐私泄露风险。为此,提出一种新的去匿名化攻击方法。攻击者若获得其攻击对象当前或未来任意时段的若干

2018-03-20 11:06:58 0

0 的数学描述与隐私度量方法,分析了隐私保护的数学模型,包括k-匿名模型与差分隐私模型。回顾了基于位置服务的隐私保护及其应用,总结了大数据时代隐私保护的挑战与机遇,指出了用于改进现有隐私保护方法的研究方向,以满

2018-03-28 16:07:39 14

14 记者从贵州省科技厅获悉,日前,贵州省大数据领域技术榜单“大数据安全与隐私保护关键技术”项目启动,将对公共大数据安全、隐私保护等课题开展研究。

2018-05-09 16:08:00 1977

1977 在数字世界中,我们需要不断权衡信任物联网产品的好处以及泄露个人数据的风险。 在物联网时代,我们能够保护隐私吗?首先让我们比较日常生活中的隐私与网络隐私及信任,了解他们的发展演变,然后探索物联网隐私

2018-05-16 12:09:01 1299

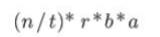

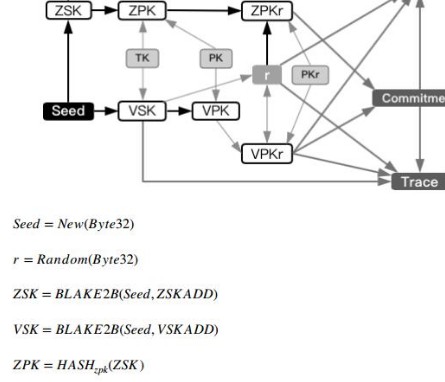

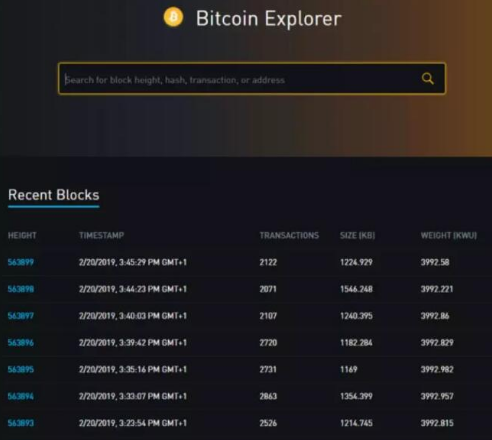

1299 基于中本聪成果,MomoCash 是以保护隐私为要旨的加密数字货币。我们在比特币概念的基础上进行了一系列的改进,由此诞生出一个去中心化的和具备良好匿名性的加密数字货币,它支持防篡改的即时交易,又有能为 MomoCash 网络提供服务奖励制的点对点次级网络。

2018-11-12 11:50:03 2225

2225

针对传统 高维轨迹隐私保护模型抑制点数过多而导致的数据匿名性差及数据损失大的问题,提出了一种基于信息熵抑制的轨迹隐私保护方法。通过为轨迹数据建立基于熵的流量图,根据轨迹时空点信息熵大小设计合理的花费

2018-11-16 15:37:36 0

0 针对现有匿名方法易受连续查询攻击以及在用户数稀少时难以构建匿名区域问题,提出一种基于区域划分的轨迹隐私保护方法。查询用户利用第三方辅助服务器获得拥有特定区域历史查询点的用户组,并通过P2P协议获得用户组中用户的历史查询点,从中搜索所需的查询结果,以提高查询效率。

2018-11-20 16:31:40 13

13 户信息和交易信息的隐私保护,还能实现对图灵完备的智能合约输入输出的隐私保护,另外,开发者还能基于Sero-Chain上的智能合约发行的匿名数字资产(Token),并且与智能合约的通讯信息也同样会得到隐私安全保护。

2018-12-06 11:13:10 5652

5652

中,干扰样本个体之间的权重值,实现样本个体间的信息隐藏以达到隐私保护的目的。通过UCI数据集上的仿真实验,表明该算法能够在一定的信息损失度范围内实现有效的数据聚类,也可以对聚类数据进行保护。

2018-12-14 10:54:26 11

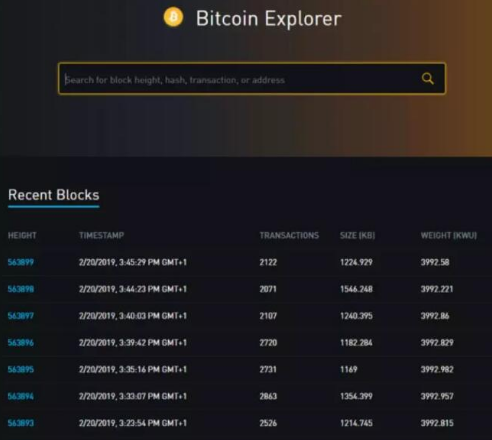

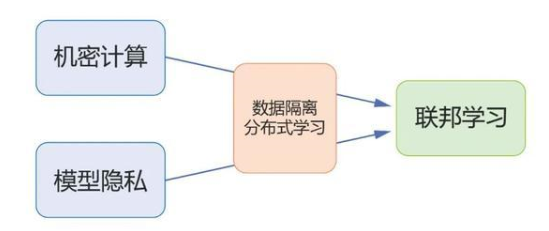

11 随着国际国内数据隐私保护成为新趋势,数据共享变得更加困难,如何在保护数据隐私前提下开展AI大数据研究?“联邦学习”可以打破“数据孤岛”具体应用在AI领域。

2019-03-26 09:10:03 2667

2667 我们需要坦诚面对数据带来的价值和风险,并谨慎权衡。

2019-06-27 15:19:56 1158

1158 医疗数据采集端与人工智能应用端隐私保护所面临的哪些问题?本文从技术的角度、法律的角度以及伦理道德的角度分析了医疗隐私安全并提出建议。

2019-07-22 08:41:26 6927

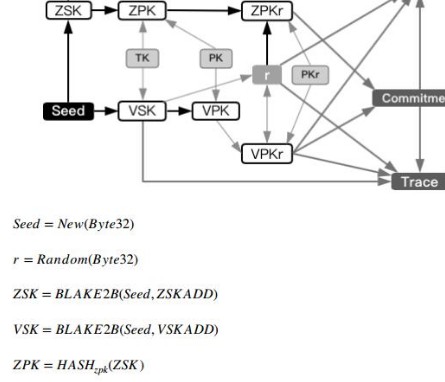

6927 比特币既非完全匿名,也非完全透明。比特币隐私难题在于一个灰色地带:用户金融活动的暴露,最终取决于调查人员的能力与用户所选工具的复杂性。对于互联网上的任何活动来说,没有完美的隐私解决方案;并且在很多

2019-08-10 10:41:54 2877

2877

使用匿名加密货币进行敲诈勒索、索要赎金和在“黑暗网络”上付款的案件,损害了他们在社区中的声誉。虽然罪犯可以使用匿名加密货币,但他们的主要目的是保护个人数据。

任何重视金融交易隐私和机密性的人都

2019-08-19 09:42:28 887

887 担心隐私被泄露?华为手机这样设置,更能保护隐私安全

2019-08-24 11:10:27 7292

7292 隐私保护受到威胁,区块链很可能不仅是限制隐私威胁下降的答案,而且是保护隐私的强大力量。不同的区块链协议允许不同程度的匿名性、机密性和隐私性。

2019-11-16 10:11:30 2743

2743 信息共享时代,大家都手机不离手,我们的信息开始以信息化的样式储存。个人隐私泄露,成了很多人担心的问题,那么怎样保证我们的个人隐私不被泄露呢?下面就来简单的教大家3个方法,设置一下自己的手机,更好地保护你的隐私。

2020-01-04 09:58:05 12668

12668 区块链最大的价值是打破数据孤岛,使数据可溯源、可穿透、可验证。但如何解决数据共享与隐私保护间的矛盾是区块链技术亟须解决的问题。

2020-03-05 09:13:58 2241

2241 隐私是企业的主要关注点。近年来,随着GDPR等法律和法规框架日益受到重视,以及网络威胁形势变得更加动态和复杂,如何更好地保护敏感数据和个人数据的问题变得日益突出。

2020-03-30 08:45:21 1998

1998 数据时代,人们从技术中获取便利的同时,也面临着隐私泄露的风险。微软倡导负责任的人工智能,因此机器学习中的隐私保护问题至关重要。本文介绍了目前机器学习中隐私保护领域的最新研究进展,讨论了机密计算、模型隐私和联邦学习等不同层面的隐私保护方法。

2020-09-04 11:34:47 4461

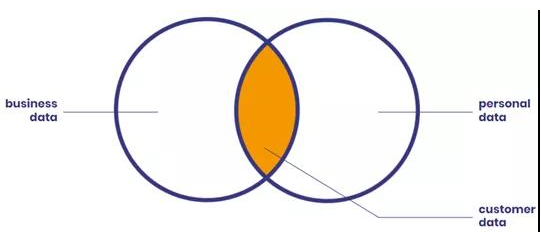

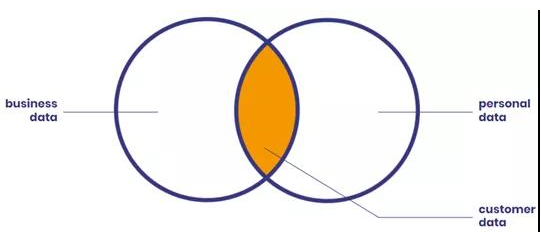

4461

匿名化为遵循个人数据相关隐私条例提供了范例,个人数据和业务数据的重合之处就是客户信息所在。但并非所有的业务数据都受监管,本文将重点讨论个人数据的保护。

2020-09-16 15:14:08 6000

6000

一位德国研究员在曾第33届Chaos Computer Club会议上公布了自己的研究成果:尽管是已经匿名化的点击流,也可以顺藤摸瓜找到用户清晰画像,数量少于十个的不同域名就足以让你暴露。披着匿名的外衣,这些数据被称为“Dark Data”,是非常容易滋生邪恶的新孕育地。

2020-10-11 10:42:02 5824

5824 为了保护iPhone用户的隐私,苹果又对应用程序下手了!近日,苹果高级副总裁Craig Federighi在欧洲数据保护及隐私会议上表示,从明年起,苹果可能会删除未经允许跟踪用户的应用。这意味着iPhone用户在隐私保护方面将拥有更多主动权,但这对于依赖应用程序的广告主来说,无疑会影响到他们的业务。

2020-12-09 13:57:26 1859

1859 距离矩阵,使得每个等价类中相邻语义下的敏感属性取值频率不髙于阈值r,同时保证较髙的数据可用性。在两个标准数据集上的实验结果表明,该方案能够较好地满足(r,k)-匿名模型,有效抵抗相似性攻击,减少泛化产生的信息损失。

2021-03-16 11:17:53 18

18 现有社会网络隐私保护技术在处理大规模社会网络有向图时数据处理效率较低,且匿名数据发布通常不能满足社区结构分析的需求。为此,提岀一种基于层次社区结构的大规模社会网络K-出入度匿名( KIODA)算法

2021-03-17 09:28:23 8

8 随着智能移动设备普及化、医疗设备数字化及电子病历结构化的推进,医疗数据呈现爆发増长的特点。在深入研究探讨医疗大数据发展规律,提髙对医疗大数据真实价值的认识的同时,如何有效保护数据的隐私安全现已成为广

2021-03-25 11:26:46 16

16 针对轨迹数据发布中由轨迹序列引起的隐私泄露问题,提出一种基于优化局部抑制的轨迹隐私保护算法Pl-local。识别轨迹数据集中的最小违反序列集合并判断最小违反序列的抑制方式,对序列中的实例构建得分表

2021-03-26 15:55:11 4

4 “碰一碰”“扫一扫”,这些被我们逐渐熟悉的移动支付方式,一方面带来了便捷的支付体验,另一方面也令不少人产生“隐私保护”的烦恼,担心被一些互联网平台、第三方支付机构过分获取“数字足迹”。

2021-04-05 16:45:00 2824

2824 电子发烧友网为你提供保护地线不起保护作用?资料下载的电子资料下载,更有其他相关的电路图、源代码、课件教程、中文资料、英文资料、参考设计、用户指南、解决方案等资料,希望可以帮助到广大的电子工程师们。

2021-04-28 08:42:30 14

14 数据挖掘中的隐私保护问题是目前信息安全领域的研究热点之一。针对隐私保护要求下的分类问题,提出一种面向差分隐私保护的随机森林算法 REDPP-Gini。将随机森林与差分隐私保护相结合,在隐私信息得到

2021-05-12 14:14:07 1

1 社区内节点的度匿名和边缘节点的社区序列匿名,从而完成整个社交网络的k度匿名。实验结果表明,该方法可降低数据实用性损失,抵抗以节点的度和节点所在社区关系为背知识的攻击,提升隐私保护力度。

2021-05-26 15:46:01 4

4 量度量其关联度,为准标识属性的分级分类提供依据,同时设置泛化边界与权重,以避免产生较大的匿名成本实验结果表明,该算法能够减少数据损失,实现数据效用与隐私保护之间的均衡。

2021-05-26 17:14:21 10

10 社会网络数据发布具有动态性与不安全性,为避免使用不同时刻的社会网络数据进行关联攻击,兼顾节点属性多样性,提岀了一种动态社会网络欻据发布隐私保护方法。首先,根据匿名规则进行节点聚类,求解当前时刻的匿名

2021-06-04 15:20:10 7

7 在数据集对外发布之前,需要对数据集的准标识符属性进行匿名,以防遭受链接攻击。然而现有的数据匿名算法都是面向完整数据进行,对于数据集中含有缺损数据的元组会进行直接删除操作,降低了数据的可用性。文中提岀

2021-06-17 11:41:27 4

4 隐私数据安全问题一直被大家广泛关注,拿千家万户的生活刚需——快递行业来说,每年都要发生数百起数据泄露事件,殃及上亿用户。

2021-12-14 09:37:06 2442

2442 移动互联时代,隐私安全成为大家日益关注和普遍担忧的问题。为鼓励人们关注数据隐私,以实际行动保护在线个人信息安全,“国际数据隐私日”应运而生,旨在提高企业和用户的隐私安全意识,呼吁高度重视保障数据安全

2022-01-28 11:11:35 2452

2452 数据脱敏:把系统里的一些敏感数据进行加密处理后再返回,达到保护隐私作用

2023-01-08 10:25:04 2652

2652 的价值。 当然,保护隐私并不意味着保持匿名。而是你不会向未经授权的第三方共享重要信息,同时保护个人敏感数据的隐私。 你可以在你使用的各种设备上改善隐私水平。以下是一些行之有效的增强隐私的方法。 以下方法不只限于 Linux 系统

2023-05-22 10:48:48 1467

1467

点云标注过程中涉及到大量的敏感数据和隐私信息,如车辆位置、道路环境等。因此,在点云标注中确保隐私保护和数据安全是非常重要的。 首先,隐私保护需要注重数据匿名化和加密技术。通过对点云数据进行匿名处理

2023-07-18 18:12:19 1487

1487 1、车联网隐私安全威胁privacy security threat

2、车辆跟踪攻击平台Vehicle tracking attack platform

3、身份隐私保护方案ldentity

2023-08-31 11:14:16 1514

1514

自动驾驶技术带来了许多便利,但也带来了数据隐私和安全挑战。保护自动驾驶系统中的数据安全和隐私性至关重要,需要综合采取技术和法规措施。这些措施包括数据加密、匿名化、访问控制、安全硬件、网络安全和合规法规的遵守。

2023-10-18 11:10:56 1537

1537

的基本原则。 华为通过打造华为隐私安全品牌,从系统层面建立保护机制,实现全维度守护用户的隐私安全。 华为一贯将用户隐私安全置于首位,在HarmonyOS引入了隐私中心、安全中心以及纯净模式,使得信息与数据保护更为简洁、透明。Har

2024-01-29 14:11:41 4367

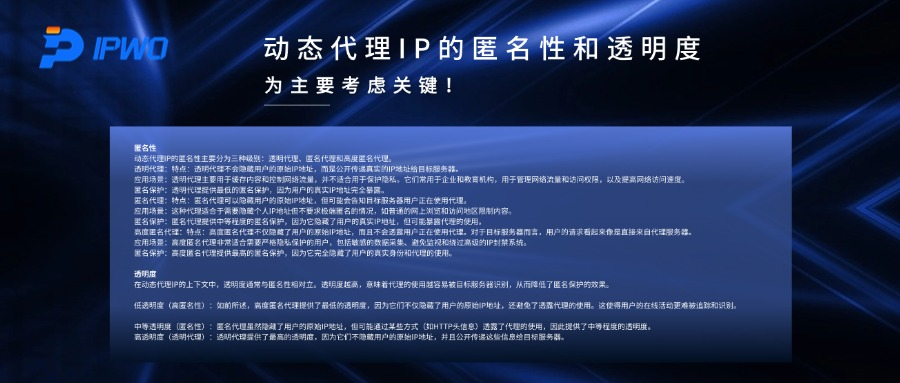

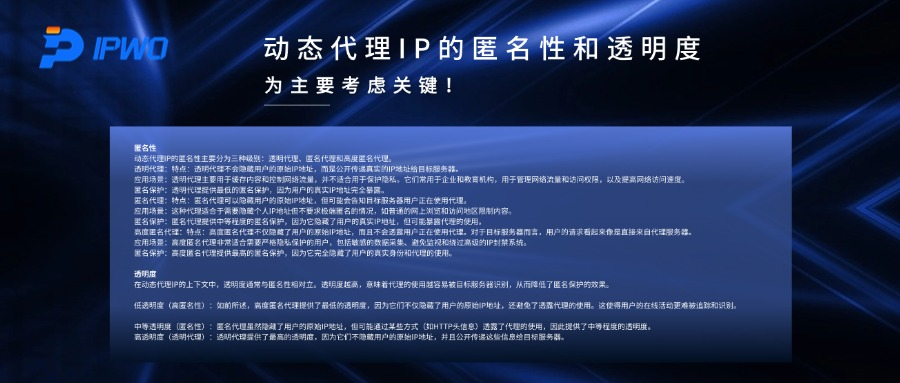

4367 动态代理IP的匿名性和透明度是用户选择代理服务时需要考虑的关键因素。根据用户的需求和场景,可以选择不同匿名级别和透明度的代理服务来平衡隐私保护和网络访问的需求。

2024-09-20 07:36:09 889

889

自动驾驶技术的快速发展伴随着数据隐私保护的严峻挑战。PIPL和GDPR为自动驾驶数据合规设立了高标准。本篇文章将带大家深入探讨PIPL与GDPR的异同点,期望能够帮助车企更好地理解并应对数据隐私保护法规的挑战,推动自动驾驶行业健康发展。

2024-09-29 10:28:05 2309

2309

自动驾驶技术飞速发展,但数据隐私安全成拦路虎?别担心,本文带您深入剖析PIPL与GDPR在数据处理行为及基础合法性方面的异同之处,帮助您准确把握法规要求,从而利用匿名化处理工具有效应对跨境数据传输等挑战!

2024-10-30 09:30:26 2272

2272

动态海外住宅IP在保护用户在线隐私与安全方面发挥着重要作用。

2024-11-25 08:09:10 709

709 基于数字化转型下的图像数据隐私保护与AI开发难题,本文以Taisei公司为例,详解客户实际需求,匹配隐私保护和数据效用完美均衡的深度自然匿名化方案,推动其人工智能的开发。

2025-07-30 10:23:21 603

603

电子发烧友App

电子发烧友App

评论