通用漏洞披露(Common Vulnerabilities and Exposures,简称CVE)汇集了已知的网络安全漏洞与暴露信息,帮助您更好地保护嵌入式软件。这一框架是有效管理安全威胁的核心。

本文将为您详解什么是CVE、CVE标识符的作用,厘清CVE与CWE、CVSS的区别,介绍CVE清单内容,并说明如何借助合适的静态分析工具(如Perforce QAC/Klocwork),在软件开发早期发现并修复漏洞。

什么是CVE?

通用漏洞批露(CVE)是一个公开已知的网络安全漏洞和暴露清单。清单中的每一项都基于某个特定软件产品中存在的具体漏洞或暴露问题,而非泛指某一类漏洞。

CVE清单的设计初衷是便于整合不同漏洞数据库的信息,并支持对各类安全工具和服务进行对比。该清单中包含了为每个漏洞和暴露分配的唯一CVE标识符(CVE Identifier),作为标准化参考依据。

在网络安全中,CVE意味着什么?

CVE的主要目标是让网络安全漏洞变得易于识别且标准化。这使得组织能够在不同的数据库和工具之间高效传递信息,从而简化风险评估与响应流程。

例如,CVE清单中的每一个CVE标识符都可作为一个标准参考点,用于持续追踪特定漏洞,并快速共享有关已知威胁的信息。

为什么CVE对网络安全至关重要?

理解并使用CVE标识符,有助于组织全面掌控自身的网络安全态势。有效的漏洞追踪机制支持主动式风险管理,确保系统持续受到保护并具备足够的韧性。

此外,将CVE数据与结构化的风险分类和优先级评分系统(如CWE和CVSS)结合使用,可以构建更全面的安全防御体系。掌握这些知识后,您的团队就能够提前发现潜在风险、合理安排修复顺序,并顺利满足行业合规要求。

什么是CVE标识符?

CVE标识符是为公开已知网络安全漏洞分配的唯一标识符。它作为一种标准方法,用于识别漏洞,并与其他安全数据库进行交叉链接。

每个CVE标识符包含以下信息:

- 唯一的标识符编号;

- “正式条目”(Entry)或“候选条目”(Candidate)状态,用以区分已确认或待验证的漏洞;

- 简明描述,概括该安全漏洞或暴露的基本情况;

- 相关参考资料链接。

借助CVE标识符,安全专业人员可以清晰、准确地沟通问题,帮助团队在发现漏洞后迅速采取行动。

CVE 与 CWE 的区别

CVE框架关注的是具体的漏洞实例,而通用缺陷枚举(Common Weakness Enumeration,简称CWE)则侧重的是软件缺陷的通用类别。

两者之间的区别非常简单:

- CVE 指的是某个产品或系统中存在的具体漏洞实例;

- CWE 则指的是软件缺陷的类型或模式。

换句话说,CVE是一份“已知漏洞清单”,而CWE更像是“软件缺陷百科全书”。

可以把CVE想象成一份针对已知问题的事故报告,而CWE则是帮助您理解问题根源并预防未来类似事件发生的知识库。两者结合使用,能够为您提供一套完整的漏洞识别、理解和缓解方案。

CVE 与 CVSS 的区别

CVE与CVSS的关键区别在于:

- CVE 是一个漏洞清单,提供漏洞的标准化名称和描述;

- CVSS(通用漏洞评分系统,Common Vulnerability Scoring System)则是为每个漏洞计算出的一个严重性评分。

更重要的是,CVE和CVSS通常协同工作——CVE告诉我们“存在什么漏洞”,而CVSS告诉我们“这个漏洞有多危险”。两者结合,可以帮助团队科学地评估和优先处理软件中的安全漏洞。

CVE清单包含哪些内容?

CVE清单收录了多种类型的软件漏洞,包括但不限于:

- 拒绝服务攻击(Denial of Service, DoS)

- 任意代码执行(Code Execution)

- 缓冲区溢出(Buffer Overflow)

- 内存损坏(Memory Corruption)

- SQL注入(SQL Injection)

- 跨站脚本攻击(Cross-Site Scripting, XSS)

- 目录遍历(Directory Traversal)

- HTTP响应拆分(HTTP Response Splitting)

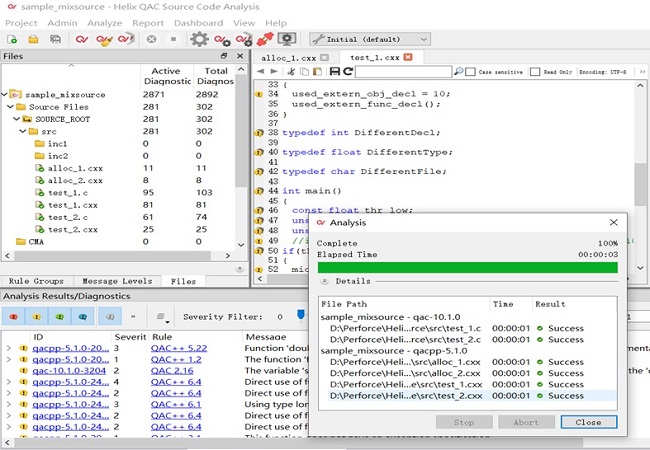

在开发过程中,及时识别代码中存在的各类漏洞至关重要。而像 Perforce QAC和Klocwork 这样的静态分析工具,正是识别和修复软件安全漏洞的有效手段。

如何修复CVE?

针对通过CVE识别出的安全漏洞,需要采取系统化的方法进行修复。以下是推荐的操作步骤:

- 建立软件设计规范,明确并强制执行安全编码原则,指导代码的编写、测试、审查、分析与验证过程;

- 采用安全编码标准(如OWASP、CWE、CERT等),来预防、检测并消除潜在漏洞;

- 在CI/CD流水线中集成安全检查,尽早发现软件安全漏洞,同时促进良好编码习惯的养成;

- 尽早并频繁地测试代码,确保漏洞被及时发现并清除。

如何使用SAST / 静态分析工具应对CVE?

应对通用漏洞披露CVE的最佳方式,是在开发过程中借助自动化测试工具(如SAST工具或静态代码分析器),从源头构建安全可靠的软件。

静态分析工具能够在开发早期就识别并消除安全漏洞和软件缺陷,从而确保您的软件具备安全性、可靠性与合规性。

使用SAST工具的优势包括:

- 识别并分析安全风险,按严重程度进行优先级排序;

- 满足各类合规标准要求;

- 应用并强制执行编码规范(如CWE、CERT、OWASP、DISA STIG等);

- 通过自动化测试实现验证与确认;

- 更快达成合规认证。

Perforce QAC 和 Klocwork 可帮助您在开发初期应用编码标准,提前发现并消除软件缺陷与安全漏洞,确保最终交付的软件既安全又可靠。

Perforce中国授权合作伙伴——龙智

-

网络安全

+关注

关注

11文章

3516浏览量

63569 -

静态分析

+关注

关注

1文章

46浏览量

4215 -

cve漏洞库

+关注

关注

0文章

5浏览量

4160

发布评论请先 登录

开源鸿蒙 OpenHarmony 获得 CVE 通用漏洞披露编号颁发资质

STM32Cube工具的log4j漏洞CVE-2021-44228和CVE-2021-45046有何影响?

安全测试基础之CVE、CWE、CVSS

IP知识百科之CVE

Klocwork静态分析工具的主要功能及应用行业

Helix QAC—软件静态测试工具

DevOps中的质量门工作原理,以及静态代码分析Klocwork和Perforce Helix QAC在质量门中的实践应用

Perforce静态分析工具2024.2新增功能:Helix QAC全新CI/CD集成支持、Klocwork分析引擎改进和安全增强

缓冲区溢出漏洞的原理、成因、类型及最佳防范实践(借助Perforce 的Klocwork/Hleix QAC等静态代码分析工具)

代码静态测试工具Perforce QAC 2025.1新特性

汽车软件团队必看:基于静态代码分析工具Perforce QAC的ISO 26262合规实践

C/C++代码静态测试工具Perforce QAC 2025.3的新特性

汽车网络安全开发语言选型指南:C/C++/Rust/Java等主流语言对比+Perforce QAC/Klocwork工具支持

Perforce 静态分析现已正式支持 Rust语言!

什么是CVE?如何通过SAST/静态分析工具Perforce QAC 和 Klocwork应对CVE?

什么是CVE?如何通过SAST/静态分析工具Perforce QAC 和 Klocwork应对CVE?

评论