北京时间6月25日上午消息,一名安全研究人员认定,他找到办法可以绕过iPhone或者iPad的密码锁限制,然而结果显示,他的测试并不正确。苹果在周六的邮件声明中表示:“最新的报告说可以绕开iPhone密码限制,这一报告是错的,结果发现在测试时出了错。”

2014年iOS 8正式推出,所有iPhone和iPad都用4位或者6位密码保护。如果输入的密码错误次数太多,设备数据就会被擦除。

但是Hacker House联合创始人马修·希基(Matthew Hickey)发现,他可以绕开苹果设定的10次错误限制,想输入多少次就输入多少次,即使是在iOS 12系统上同样有效。希基还解释说,将iPhone、iPad连接,如果黑客通过键盘发送输入命令,就会触发中断请求,此时中断请求会被优先处理。

不过希基说,如果发送密码时不是一次发一个,然后等待,而是一次发送所有密码;将一长串内容输入,进行蛮力攻击,设备会对所有信息进行处理,从而绕开擦除功能。希基将0000到9999的4位密码组成字符串,将000000到999999的6位密码组成字符串,然后用来破解手机,在擦除数据之前破解。

听起来很有道理,但是希基周六在Twitter发消息称,并非所有测试的PIN密码都会进入“安全飞地处理器”,因为会出现Pocket Dialing(误拨)或者过快输入的问题,虽然这些PIN码看起来正在被测试,但是实际上可能并没有发送出去,所以不会被记数,这样设备记录的次数比看见的少。简单来讲,就是说你虽然将长长的密码字符串发给手机,但是手机实际上只记录了几个。

后来希基又补充说:“我再次检查所有代码,然后测试……当我将代码发送给手机,看起来有20个或者更多的密码进入,但是事实上只发送了4个或者5个PIN码。”

-

iPhone

+关注

关注

28文章

13525浏览量

216905 -

iOS

+关注

关注

8文章

3401浏览量

155672

原文标题:黑客:我破解了iPhone的密码 苹果:不存在的!

文章出处:【微信号:iphone-apple-ipad,微信公众号:iPhone频道】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

OpenClaw 部署完成后,你的系统正在被 4 万个攻击者盯着

使用fail2ban防御暴力破解的落地实践

其利天下:13 万转暴力风扇,驱动方案需要满足哪些核心技术要求?

其利天下:13 万转高性能暴力风扇无刷驱动方案

SSH安全加固与免密登录实战指南

转速称王!揭秘其利天下13万转暴力风扇驱动方案

UL认证线缆选型终极指南:破解20624/20706等热门型号技术密码

电能质量在线监测装置的备用链路切换机制的远程控制有哪些安全风险?

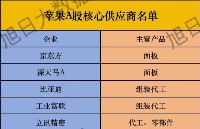

苹果iPhone 17发布,核心供应链揭秘!(附100家A股供应商大总结)

苹果推出史上最薄手机iPhone Air iPhone Air确认支持中国联通eSIM

苹果、华为发布会时间敲定!超薄iPhone 17 Air PK 三折叠

仁懋MOS:暴力风扇高效运转的幕后功臣

诺芯盛@ip6808不能充苹果14?深度解析兼容性谜题

苹果否认黑客暴力破解iPhone的密码

苹果否认黑客暴力破解iPhone的密码

评论