snmp弱口令及安全加固

弱口令检测

nmap –sU –p161 –script=snmp-brute ip //查找snmp弱口令

弱口令利用

nmap -sU -p161 --script=snmp-netstat ip//获取网络端口状态 nmap –sU –p161 –script=snmp-sysdescr ip //获取系统信息 nmap -sU -p161 --script=snmp-win32-user ip //获取用户信息

其他利用方式

snmputil walk ip public .1.3.6.1.2.1.25.4.2.1.2//列出系统进程 snmputil walk ip public.1.3.6.1.2.1.25.6.3.1.2 //列出安装的软件 snmputil walk ip public .1.3.6.1.2.1.1 //列出系统信息 snmputil get ip public .1.3.6.1.4.1.77.1.4.1.0 //列出域名 snmputil walk ip public.1.3.6.1.4.1.77.1.2.25.1.1 //列系统用户列表

安全加固

定位:通过存在snmp弱口令的端口,定位进程ID和进程名 判断:通过开放该服务的运行进程,判断这个进程是否和业务相关,是否需要 对外提供服务,只对哪些远程主机提供服务。 配置:若判断的结果与业务不相关,是没有用处的服务。则关闭端口,kill PID简单暴力没烦恼;若判断的结果与业务有关,服务不能关闭。那就去除弱口令+白名单;若判断的结果与业务相关,服务不能关闭,且弱口令还不能修改,那就白名单控制;

配置口令

windows 方法1: 开始—>程序—>管理工具—>服务—>SNMPService—>属性—>安全 1.修改社区名称(snmp密码) 2.配置白名单 重启服务 方法2: 开始- > 运行- > regedit 打开注册表 1.修改弱口令 路径:HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesSNMPParametersValidCommunities 删除public,替换成强口令 2.设置白名单 路径:HKEY_LOCAL_MACHINESYSTEMCurrentControlSetservicesSNMPParametersPermittedManagers

linux 方法1: 1.修改public默认团体字符串 vi /etc/snmp/snmps.conf 2.可以通过开启iptable 注意:iptable可能影响网络性能 3.重启服务

AIX AIX默认的是snmpv3,修改/etc/snmpdv3.conf的community串,或者使用snmpd_ssw命令将snmp的版本降到1,再修改snmpd.conf。 方法1: 1.修改snmp的版本,切换到v1 /usr/sbin/snmpv3_ssw -1 2.停服务 stopsrc -s snmpd 3.备份并修改密码 cp /etc/snmpd.conf /etc/snmpd.conf.bak vi /etc/snmpd.conf 4.重启服务 startsrc -s snmpd 方法2: 1.停服务 stopsrc -s snmpd 2.备份并修改密码 cp /etc/snmpdv3.conf /etc/snmpd.conf.bak vi /etc/snmpdv3.conf 3.重启服务 startsrc -s snmpd

Solaris 1.编辑配置文件 /etc/sma/snmp/snmpd.conf 文件中的rocommunity的值,将public换为复杂的密码 2.重启sma服务 svcadm disable sma svcadm enable sma

Cisco 1.进入配置模式 configure terminal 2.删除public/private默认团体名 no snmp-server community public RO no snmp-server community private RW 3.设置团体名 security_partNer_guest 只读属性 security_partNer_admin 读写属性 snmp-server community security_partNer_guest RO snmp-server community security_partNer_admin RW

链接:https://www.cnblogs.com/bilei/p/15928598.html

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

SNMP

+关注

关注

0文章

123浏览量

30730

原文标题:snmp弱口令及安全加固

文章出处:【微信号:magedu-Linux,微信公众号:马哥Linux运维】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

热点推荐

D3000M飞腾主板:加固平板电脑的“动力芯”

在工业自动化、智慧能源、公共安全等复杂作业场景中,加固平板电脑的稳定运行直接决定着作业效率与安全,而支撑其在恶劣环境下持续输出稳定算力的核心部件,正是工控主板。加固平板电脑已成为工业、

SSH安全加固与免密登录实战指南

线上服务器被暴力破解SSH密码的事每个月都在发生。我们团队去年处理过一起安全事件,一台测试机用了默认22端口加弱密码,48小时内被植入挖矿程序,CPU跑满导致同网段业务受影响。事后复盘发现 /var/log/secure 里有超过20万次失败登录记录,全是字典攻击。

客户案例分享 | 解析凌科一站式连接方案破解加固笔记本连接难题

笔记本VS加固笔记本对于笔记本电脑大家都会千怜万爱落水重击都可能“狗带”但对于加固笔记本电脑这些都轻如鸿毛,难伤片羽因为它就是用于户外与工业的专用笔记本如此彪悍的加固笔记本当然也会用到彪悍级的连接器

汉思新材料:电路板IC加固环氧胶选择与应用

在电路板制造与运维过程中,IC(集成电路)作为核心部件,其固定可靠性直接决定设备的稳定性与使用寿命。环氧胶因具备优异的粘接强度、耐环境性及电气绝缘性能,成为IC加固的首选材料。一、环氧胶适配IC加固

5G通信模组和gps天线封装加固用什么胶

5G通信模组和gps天线封装加固用什么胶在5G通信模组和GPS天线封装加固中,需根据具体应用场景,工作环境、结构特点及性能要求选择适配的胶粘剂,以下是不同场景下的胶水推荐及分析:5G通信模组和gps

如果同时部署应用安全、防火墙、系统加固,是不是比仅靠高防服务器更安全?

如果同时配置应用安全、防火墙、系统加固,是不是比只靠高防服务器更安全? 答案是:绝对是 安全领域有个基本原则:安全防护必须是多层级的、纵深的

加固计算机是用来干什么的?

加固计算机是一种专门为复杂环境和特殊行业应用设计的高性能设备。它不仅具备常规电脑的数据处理和运算功能,更在结构设计、防护等级和硬件配置方面做了全面优化。例如,它的外壳通常采用镁铝合金或高强度复合材料

Kubernetes安全加固的核心技术

在生产环境中,Kubernetes集群的安全性直接关系到企业数据安全和业务稳定性。本文将从实战角度,带你掌握K8s安全加固的核心技术。

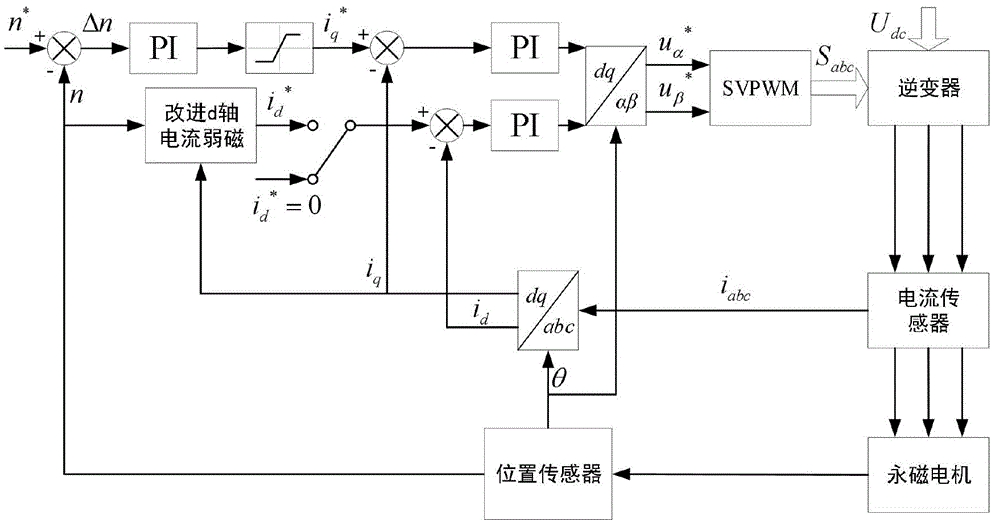

无刷电机弱磁控制:技术原理与实战应用

在电机控制领域,弱磁控制技术一直是备受关注的焦点之一。尤其是对于无刷电机来说,弱磁控制不仅能够提升其性能,还能拓展其应用范围。今天,就让我们深入探讨一下无刷电机弱磁控制的奥秘以及它所带来的诸多

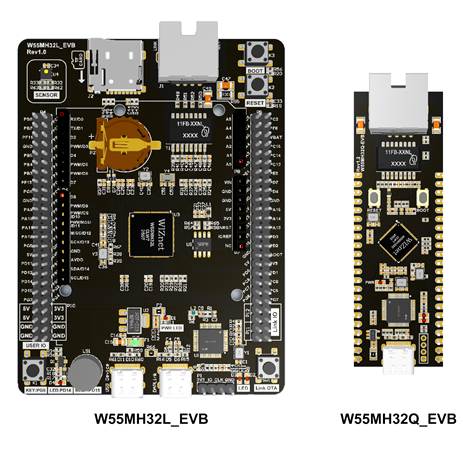

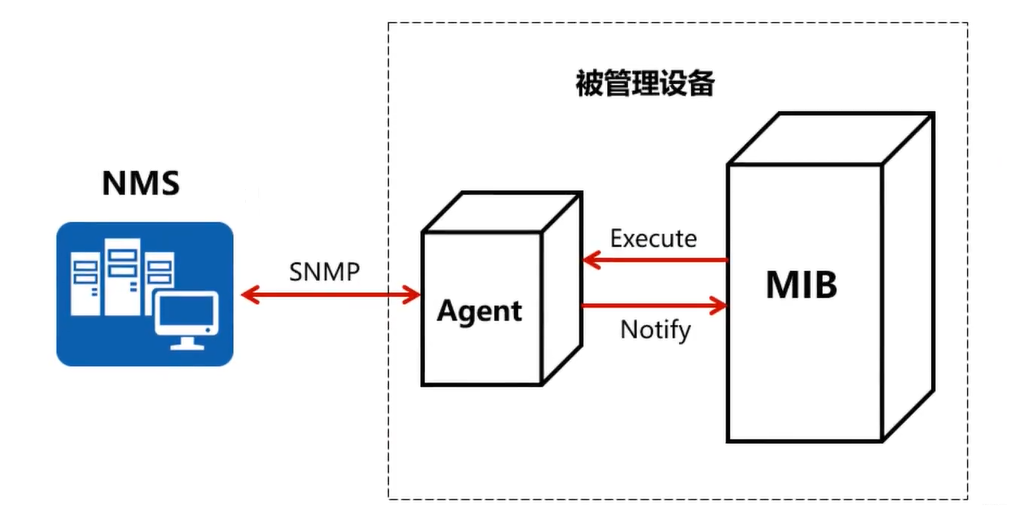

第十五章 W55MH32 SNMP示例

本文讲解了如何在 W55MH32 芯片上实现 SNMP 功能,通过实战例程展示了使用 MIB Browser 管理 W55MH32 的具体过程,涵盖在 MIB Browser 中创建分支、添加叶子

SNMP协议在设备监控中的使用

随着网络技术的飞速发展,网络管理变得日益重要。网络管理员需要一种高效、可靠的方式来监控网络设备、收集状态信息并对其进行配置。简单网络管理协议(SNMP)正是为此目的而设计的。本文将对SNMP进行详细

Linux系统安全防护措施

随着信息技术的快速发展,系统安全成为我们日常生活和工作中不可或缺的一部分。主要包括了账号安全控制、系统引导和登录控制、弱口令检测以及端口扫描等多个方面,为我们提供了一系列实用的

snmp弱口令及安全加固

snmp弱口令及安全加固

评论