如何保证自己产品的知识产权不被盗用,是每个公司首要面对的问题,而加密技术则成了这个问题的关键因素。众所周知,任何时候硬件密钥存储技术都要优于软件方法,今天为大家推荐一款优异的硬件加密认证方案——由Atmel公司推出的CryptoAuthenticatio Kits,一起来看看。

打开包装盒,内部配件为3个USB ECCRoot Module,3个配件其实算是一样的,一个作为建立密钥,另外两个作为备份,以防不时之需。如下图所示。

Atmel的这3个加密器件在实际电路中的应用非常简单,通过I2C接口连接即可,如下图所示。

上手使用

我们实际上手使用来感受下这套加密套件。首先需要安装ACES软件,这是一个用于与加密套件交互的软件,用于配置和演示Atmel的CryptoAuthentication套件。软件大小也只有74MB左右,相比Atmel Studio来说,瘦身不少。

下载完成,安装可执行文件。

如果电脑上没有预先安装NET Framwork4,这步也不能省略。

安装完成,可以看到ACES软件包含了几个功能,如ACES CE、ACES Programmer、ACES SHA204 Demo等。

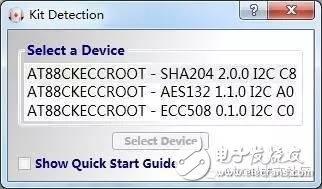

我们在电脑上插上CryptoAuthentication Kit开发套件,打开ACES软件。

在打开ACES CE软件的时候遇到了一个问题,如下图所示,说是这个版本的ACES CE不支持ATT88CKECCROOT 1.0.5开发套件。

但目前这个ACES软件版本已经是最新的了,这点非常疑惑。笔者猜想更大的可能是板卡太新,太“超前”,相应的ACES软件还没做相应的更新。

不过确定后,也能“强制”进入软件界面。

这里选择SHA204器件进入软件界面,如下图所示。

Device Navigator:用于设置、储存、重新载入配置

Tools:例程以及Wizards命令

Configuration Zone:显示EEPROM的寄存器和内容

接下来我们通过CryptoAuthentication开发套件来验证MAC命令{MAC(Message Authentication Code,消息认证码算法)是含有密钥的散列函数算法,兼容了MD和SHA算法的特性,并在此基础上加入了密钥。}

打开Tools->Validate Mac。

在Validate MAC界面可以看到TempKey以及接下来该如何操作的一些步骤。

首先执行Execute Nonce产生随机数,然后执行Execute MAC。

最后我们可以通过checkMac来查看密钥是否匹配,结果当然显而易见,完全符合。

-

Atmel

+关注

关注

17文章

314浏览量

110584 -

硬件加密认证

+关注

关注

0文章

1浏览量

1443

原文标题:捍卫你独一无二的设计——Atmel CryptoAuthentication Kits评测

文章出处:【微信号:Atmel_community,微信公众号:Atmel中文社区】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

基于Atmel CryptoAuthentication Kits的硬件加密认证方案

基于Atmel CryptoAuthentication Kits的硬件加密认证方案

评论