多数人自信辨真伪,然而深度伪造的兴起却令此能力或许愈发困难。

深度伪造(Deepfake)是由人工智能(AI)创建的数字内容,可涵盖音频、视频及静态图像,看似真实无比。其常将人物描绘出不实言行。网络安全专家和技术专家越来越多地警告说,这些内容可能被用于各种恶意方式,包括欺诈计划或传播错误信息。

IDENTIFYING RISKS

关于深度伪造的兴起,专家们警告的一个重点领域是名人和政界,但攻击也可能针对个人。

IEEE会员Rebecca Herold分享了一则轶事,说明了深度伪造的风险。Herold说:“我的一个朋友出差时接到了妻子的电话。她非常沮丧,抽泣着告诉他自己出了事故,身上没有钱叫拖车。我朋友几乎完全相信了这个电话,这听起来就是他妻子的声音。但当这个朋友告诉妻子需要给拖车公司电汇,挂了电话后,他又拨通了妻子的电话号码 —— 他说他差点就被骗了,声音非常真实,然而,他的妻子很安全。”

HOW MANY FINGERS AM I HOLDING UP?

虽然深度伪造可以令人难以置信地信服,但它们往往有着微妙的线索表明它们可能不是真的。

IEEE会员Yale Fox表示:“目前,深度伪造与真实视频并非完全无法区分,但我们正在逐渐接近。大多数人仍然可以识别深度伪造视频。”

人工智能在创造他人的正面形象方面变得非常出色。然而,他们在细节方面仍然存在问题,比如人们从侧面和背面看的样子。一定要从各个角度观察图像。深度伪造的照片和视频往往比人类实际拥有的牙齿多得多。如果有人在微笑或露出牙齿,请仔细观察一下。

深度伪造的照片和视频也经常给人们太多或太少的手指。注意计算照片或视频主题上有多少手指。

深度伪造在人物的侧面和角度视图方面也存在问题。如果你通过直播视频与某人交流,并且你认为这是一个深度伪造的视频,请他们看向侧面,或者问他们一个会让他们转头的问题,比如“嘿,我喜欢你身后墙上的那幅画。这是哪位艺术家的?”

深度伪造的照片和视频通常包含不一致的地方,如光线、反射和阴影。

深度伪造的视频通常包含快速但不自然的动作。例如,寻找/不寻常的急动或似乎在时间上的跳跃。

深度伪造音频通常带有一点不自然或不一致的音频质量,这种情况或偶尔出现。

A RACE FOR NEW TECHNOLOGY

深度伪造可能造成社会危害,这引发了政府、大学和私营企业对检测工具的研究浪潮。

一些技术评估可疑内容本身。例如,一些工具可能会评估人脸上的血流,寻找不自然的混合或模糊状态。或者观察一个人眼睛的反射,看看它是否与周围环境相匹配,以此作为真实性的指标。IEEE信号处理协会主办的一次全面讨论展示了其中一些技术在实践中的应用。

其他工具可能会评估文件的元数据是否存在操作迹象。

IEEE高级会员Kayne MGladrey表示:“同样,产生深度伪造的威胁参与者可能会从检测算法中学习,并相应地调整自己的技术。这里至关重要的是,视频和音频内容的主要分销商投资大规模部署这些解决方案,以防止错误信息或虚假信息的传播。”

-

人工智能

+关注

关注

1822文章

50621浏览量

268248 -

检测算法

+关注

关注

0文章

122浏览量

25815

原文标题:更深层地理解深伪技术

文章出处:【微信号:IEEE_China,微信公众号:IEEE电气电子工程师】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

华信天线亮相GEO Business 2026英国伦敦地理测绘展览会

深广电与深开鸿,携手共建“开源鸿蒙+广电”产业新生态

国产芯片伪SRAM存储器psram

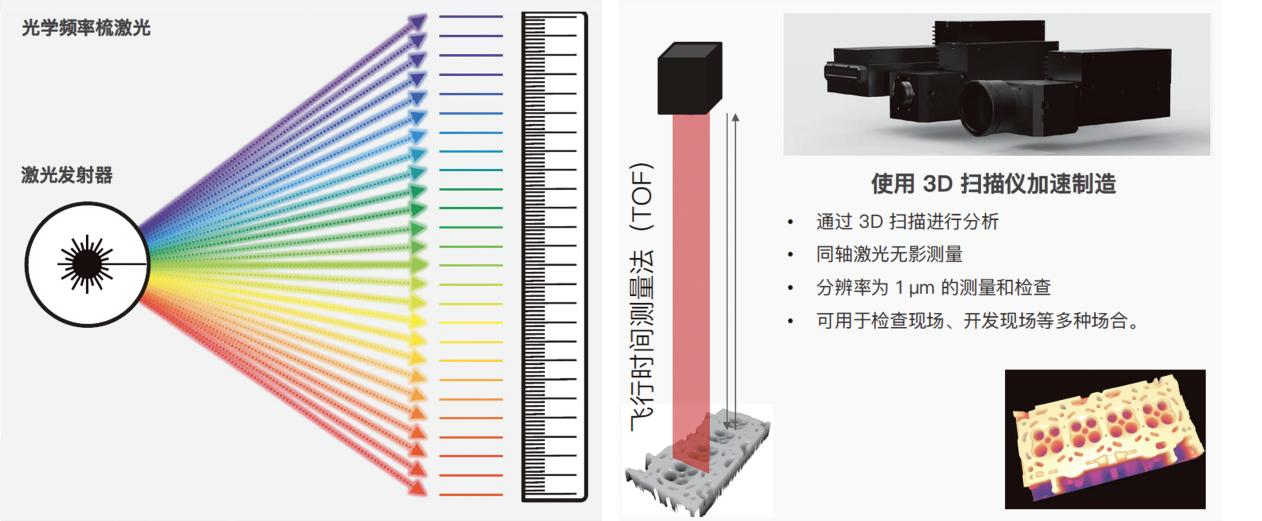

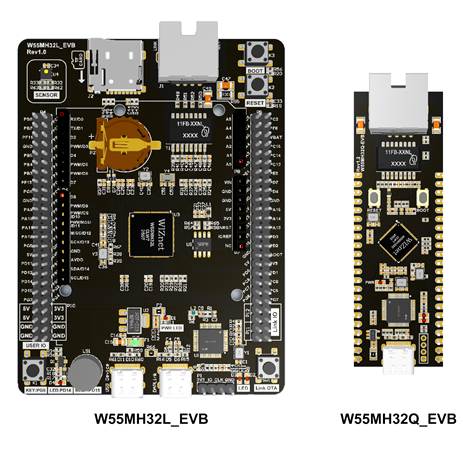

深地钻探用钻杆深孔孔深光学3D轮廓测量-激光频率梳3D轮廓技术

燃料电池电堆极板流场深孔孔深3D轮廓测量-激光频率梳3D轮廓技术

南方测绘亮相CHINTERGEO 2025中国测绘地理信息技术装备展览会

合众思壮亮相CHINTERGEO 2025中国测绘地理信息技术装备展览会

华信天线亮相Geo World 2025地理信息展

合众思壮亮相2025中国测绘地理信息大会

北斗星通亮相第二届中国测绘地理信息大会

精密零件清洗的技术革新:破解残留颗粒难题的新路径

物联网设备识别与规避蜂窝移动网络伪基站的技术方案

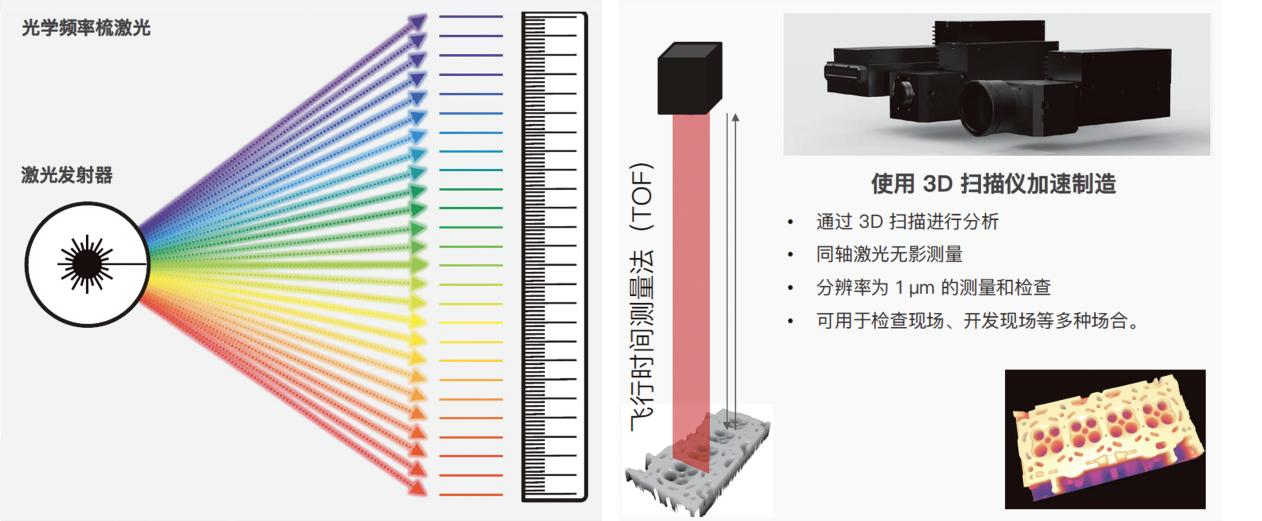

第六章 W55MH32 UDP Multicast示例

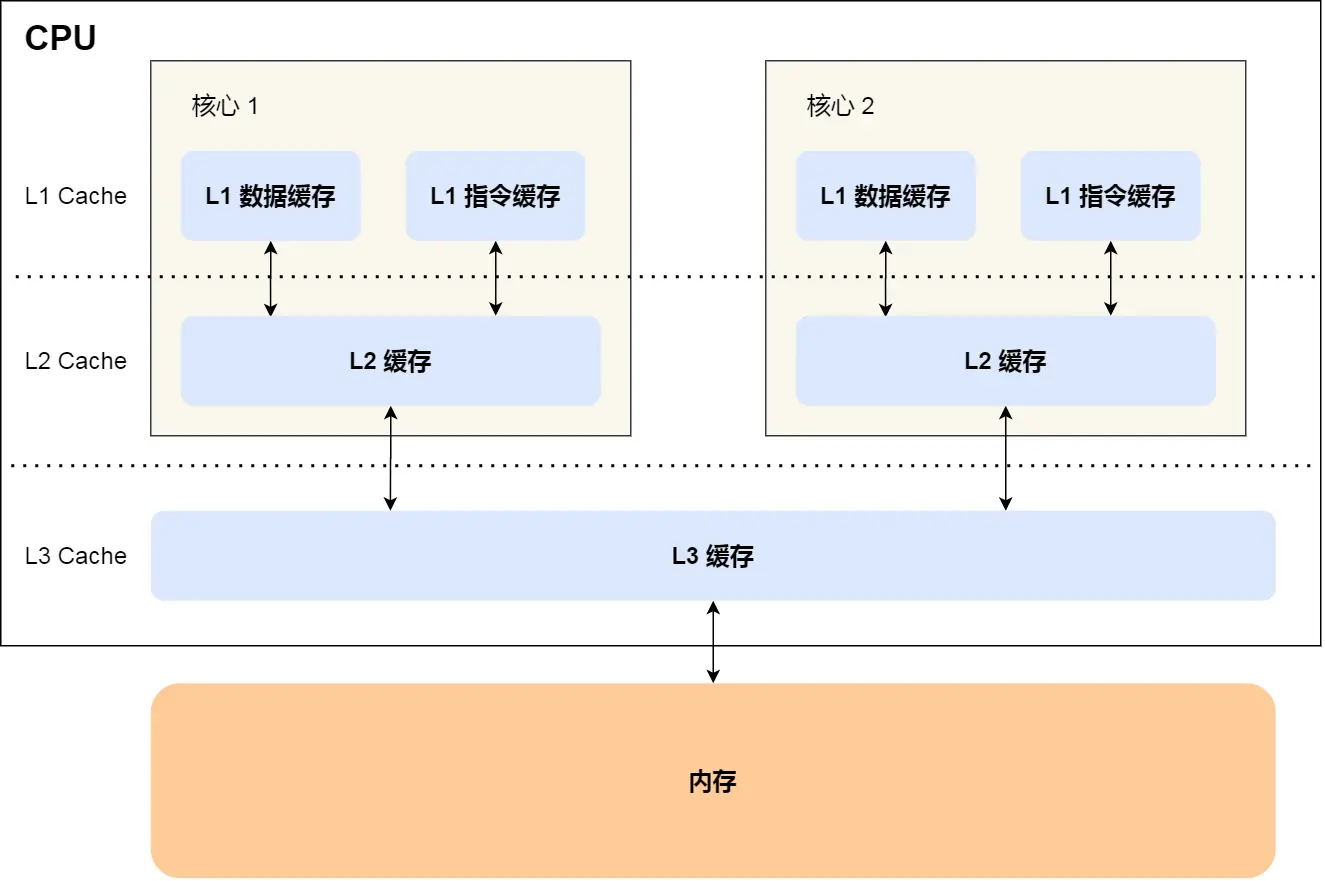

高性能缓存设计:如何解决缓存伪共享问题

更深层地理解深伪技术

更深层地理解深伪技术

评论