新办理的手机卡刚刚开机就来了一个推销电话?刚刚和朋友无意间谈起某一个商品后马上就在浏览的网面中弹出了类似的广告?今天刚刚在小卖部(不是)买了一套房,明天就收到了中介打来的是否出租电话。

你还在疑问为什么他们知道你的信息时,实际上你的信息早已一览无余,大数据时代,无论是我们的日常生活还是企业工作,都会接触到各种形式的数据,这些数据一方面关乎着我们的个人人身安全,另一方面也连接着企业的生产和经营,无论是哪类数据,一旦发生泄露都会造成难以预料的后果,因此,我们应该如何从数据传输到服务器的整个过程就给予一定的保护呢?

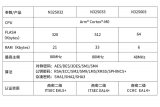

下面我们以东用科技的ORB305系列工业级无线路由器为例,来给大家说明一下如何仅用一台路由器就能将数据做一定的安全防护。

考虑到热网数据有安全需求,在整个网络设计中要充分考虑到数据的安全问题,在设备的选型上着重衡量设备的安全性,以确保整个系统安全、可靠运行。

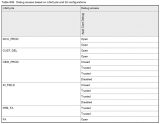

网络安全防护:支持SPI包状态监测防火墙、ACL访问DOS共计,入侵保护、绑定防火墙功能保障网络不受外界攻击。

数据传输安全防护:支持IPSec、Open VPN技术,支持3DES、SHAI、SHA256等多种加密算法。确保数据传输中被非法篡改。

通过VPN将远程用户设备、现场设备和公司总部数据中心网络建立可信的安全连接,可实现数据的安全传输。这里关于VPN的搭建东东早在之前有文章讲解过,大家感兴趣的话可以往前看一看。

避免赘述,我们今天就讲到这里了,如果大家有更多关于物联网通信方面的疑问的话,可以在下方评论留言或者私信告诉我们,我们下期再见!

-

工业路由器

+关注

关注

2文章

500浏览量

15748

发布评论请先 登录

语音识别芯片SZY86F在婴儿监听器上的应用讲解

今天,我们认真聊聊:什么才叫“工业级”?

德赛电池通过ISO/IEC 27001信息安全管理体系认证

BSI为苏泊尔颁发ISO/IEC 27001:2022信息安全管理体系认证证书

芯源半导体安全芯片技术原理

福晶科技通过ISO 27001信息安全管理体系认证

充电桩测试:守护绿色出行的安全密码

车辆信息安全测试:构建智能汽车的坚实防线

国民技术安全芯片筑牢关键信息基础设施安全防线

说个话都能被监听?我们应如何保证信息安全?

说个话都能被监听?我们应如何保证信息安全?

评论