大家都知道RFID信息系统具有:全面感知、智能处理以及可靠传递等特性。但是,因为集成的RFID系统实际上是一个计算机网络应用系统,因此其安全问题类似于计算机和网络的安全问题,但它仍然有两个特殊的特点:首先,RFID标签和后端系统之间的通信是非接触和无线的,使它们很易受到窃听;其次,标签本身的计算能力和可编程性,直接受到成本要求的限制。

RFID系统安全对策

RFID系统安全对策当前,RFID系统面对的安全威胁主要来自于多方面(如:追踪、监听、攻击、谎骗以及病毒)等,主要的应用领域对信息的保密性也具有着严格要求的场合。通过分析RFID系统的安全威胁,受到非授权攻击的数据可能保存在RFID标签、超高频读写器中,或者当数据在各个组件之间传输时,我们必须采取相应的对策解决。接下来上海岳冉RFID就为大家来总结一下,关于RFID信息系统的安全对策。

1、保护RFID标签中数据安全对策

为了防止RFID标签泄露个人隐私,同时也为了防止用户携带安装有标签的产品进入市场所带来的混乱,人们从技术上提出了多种方案。我们可以使用各种认证和加密手段来确保电子标签和读写器之间的数据安全。比如,直至阅读器发送一个密码来解锁数据之前,标签的数据一直处于锁定状态。更严格的还可能同时包括认证和加密方案。但是RFID标签的成本直接影响到其计算能力以及采用的算法的强度。在现实生活中选择RFID系统时,应该根据实际情况考虑是否选择有密码功能的系统。因此,一般来说,在高端RFID系统(智能卡)和高价值的被标签物品场合,可以采用这种方式。

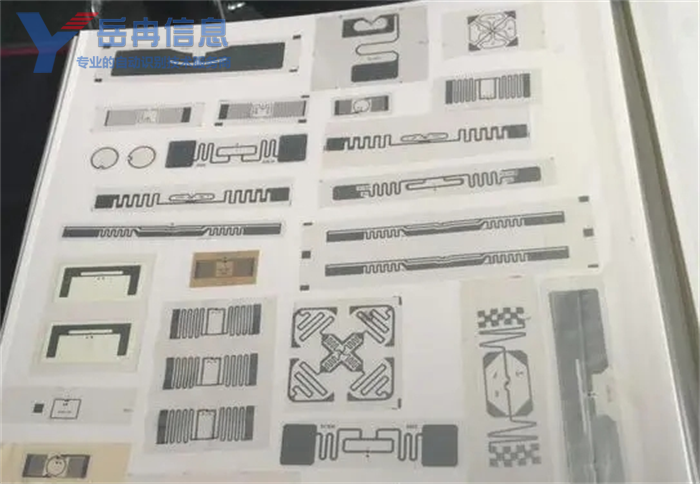

岳冉RFID标签

岳冉RFID标签2、各组件通信链上数据安全对策

2.1限制RFID标签和RFID读写器之间的通信距离。采用不同的工作频率、天线设计、RFID标签技术和读写器技术可以限制两者之间的通信距离,低非法接近和读取电子标签的风险,但是这仍然不能解决数据传输的风险,还以损害可部署性为代价。

2.2实现专有的通信协议。在高度安全敏感和互操作性不高的情况下,实现专有通信协议是有效的。它涉及到实现一套非公有的通信协议和加解密方案。基于完善的通信协议和编码方案,可实现较高等级的安全。但是,这样便丧失了与采用工业标准的系统之间的RFID数据共享能力。当然,还可以通过专用的数据网关来进行处理。

2.3为RFID标签编程,使其只可能与己授权的RFID读写器通信。解决办法是,确保网络上的所有RFID阅读器在传送信息给中间件(中间件再把信息传送给应用系统)之前都必须通过验证,并且确保读写器和后端系统之间的数据流是加密的。部署RFID读写器时应采取一些非常切合实际的措施,确保验证后方可连入网络,并且不会因为传输而被其他人窃取重要信息。

3、保护RFID读写器中数据安全对策

在RFID系统中,超高频读写器只是一个简单的读写设备没有太多的安全功能,因此读写器中数据采集的安全问题必须依靠中件间来解决。中间件的安全对策与计算机网络系统有相同之处,攻击者要想对读写器进行攻击,多数情况是必须至少得和RFID读写器接触,所以保护数据安全除了不断推进加密技术来应对之外,还要依靠安全的管理制度,完备的数据管理模式,依靠数据的管理者持续的工作来保持数据的安全性,所以保密是一个过程。

岳冉RFID读写器

岳冉RFID读写器当然任何一个单层面的解决方案都是不全面的,而且成本也不允许,不可能彻底保证RFID系统的安全,在很多时候都需要采用综合性的解决方案。不管如何,在实施和部署RFID应用系统之前,应该根据实际情况进行充分的业务安全评估和风险分析,考虑综合的解决方案、考虑成本和收益之间的关系。目前,上海岳冉RFID在射频识别技术的安全问题已经在整体解决方案方面初具规模了,未来相信RFID技术会出现巨大的变化并给我们的生活带了很大的便利性。

-

RFID

+关注

关注

392文章

7053浏览量

249600 -

物联网

+关注

关注

2951文章

48301浏览量

419882 -

RFID技术

+关注

关注

5文章

609浏览量

32657 -

RFID标签

+关注

关注

0文章

400浏览量

20518 -

RFID读写器

+关注

关注

2文章

154浏览量

14247

发布评论请先 登录

探秘MAXQ1851:深度安全防护的微控制器

一文读懂 SD-WAN 安全防护:守护公网组网的安全屏障

请问CW32F030所谓的增加多级程序加密安全防护是指的什么?

绿电直连系统安全防护技术:网络安全、运行安全与数据安全的全维度保障

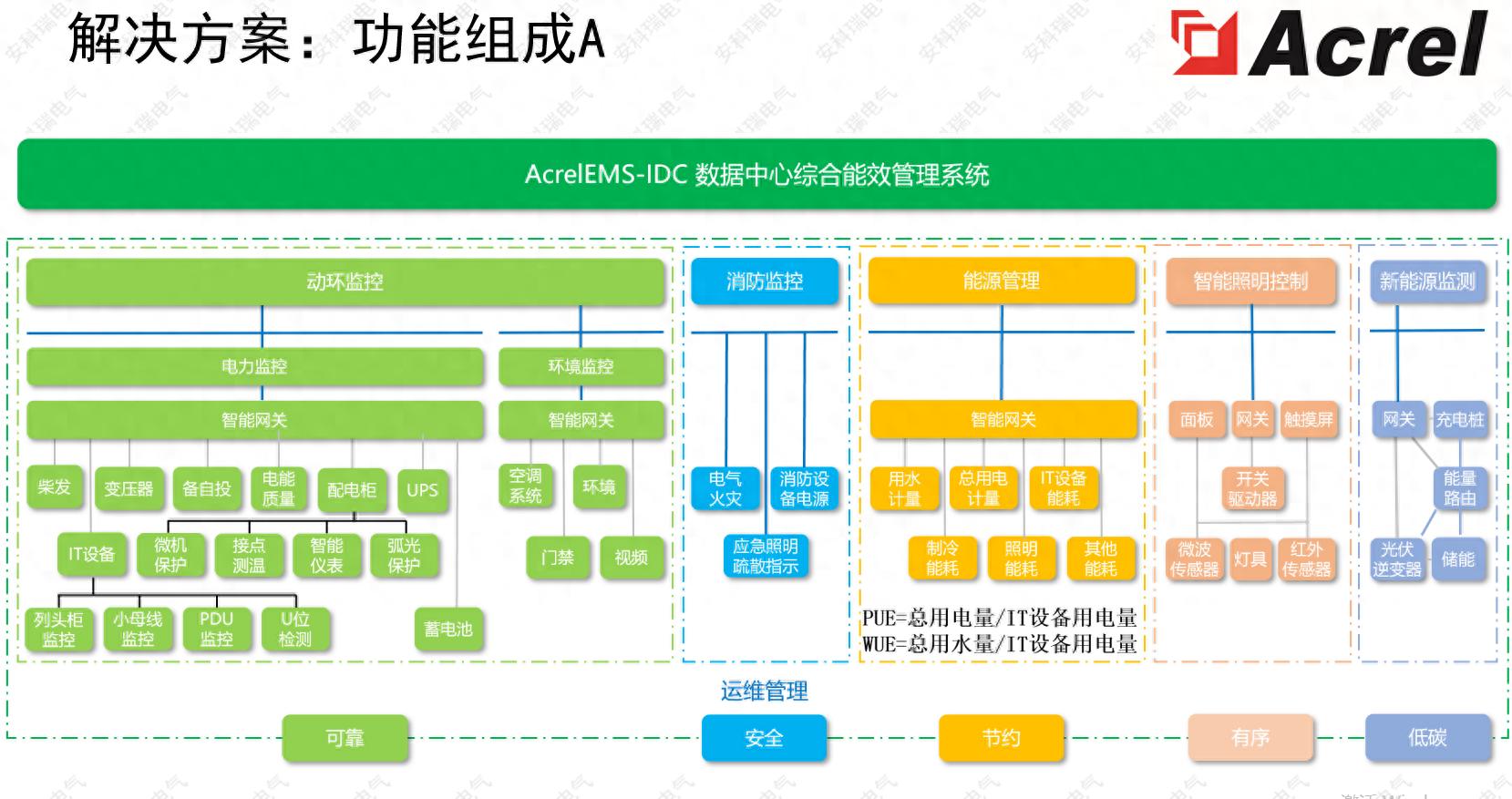

安科瑞数据中心弱电产品:网络互联与安全防护的智能基石

10大终端防护实践,筑牢企业远程办公安全防线

针对AES算法的安全防护设计

装置日常运行时的安全防护检查有哪些注意事项?

Linux企业网络安全防护体系建设

Jtti.cc零信任安全防护架构实施在VPS云服务器构建指南

深入剖析Docker全链路安全防护策略

如何构建Linux服务器安全防护体系

华为发布HiSec Endpoint三合一终端安全防护系统,获国际权威Tolly机构认证

RFID系统数据安全防护对策分析

RFID系统数据安全防护对策分析

评论