几乎每个与我交谈过的安全主管都希望拥有更多的安全资源。无论是进行威胁建模、手动代码审查的人,还是只是能够从每天收到的信息的暴风雪中清除误报的人,每个人似乎都需要额外的帮助。让我们首先看一下风险排名应用程序。

虽然更多的人当然可以提供帮助,但我们大多数人都在预算有限的组织中运营。该环境中的诀窍是充分利用有限的资源。这意味着将它们应用于最重要的应用程序和漏洞。

1.并非所有应用程序都值得您关注

我之前写过关于风险排名应用程序的文章。我讨论了为什么不是每个应用程序都值得相同的审查,以及如何应用不同的安全活动。这是一个快捷方式;请您的每个企业主说出他们成功所依赖的前三五个应用程序。该列表可能更短或更长,具体取决于组织的规模。

有时这相当简单。如果应用程序在国防部统一能力批准产品列表 (UC-APL) 上,则维护其安全性至关重要,因为未修补的漏洞可能会导致失去认证。同样,管理受法规遵从性约束的信息的应用程序(如PCI或HIPAA)可能被视为对业务目标至关重要。

另一方面,可能存在不管理关键信息的内部应用程序,从业务角度来看,安全性并不重要。要记住的主要规则是,并非所有应用程序都需要相同级别的安全审查。

2. 将这些应用程序映射到业务目标

这里的要点是,安全本身并不是目的。它应始终支持业务目标。本练习旨在确保按优先级排列的应用程序满足此要求。重点关注应用程序如何影响收入、客户信息、管理法规标准、公司 IP、商业信誉或任何其他战略目标。

注意:从应用程序安全的角度来看,其中一些应用程序可能超出您的控制范围。例如,您的销售线索可能侧重于 Salesforce.com。在这种情况下,您可能没有直接能力提高应用程序的安全性,但您可以放入其他控件(例如 2 因素身份验证)来缓解某些风险。

3. 定义最坏情况

正如所有应用程序的重要性并不相同一样,所有潜在的攻击也同样糟糕。您需要有关这些应用程序的更多信息来确定操作的优先级。

我们有时会谈论威胁建模。在最基本的层面上,威胁建模是一种“像黑客一样思考”的练习,以弄清楚攻击者想要完成什么(所需的“技术影响”)以及如何实现(“攻击向量”)。

攻击的“技术影响”是风险排名的关键组成部分。可能的技术影响包括为攻击者提供读取或修改数据、执行拒绝服务攻击、执行未经授权的代码以及获得未经授权的权限的能力。您的目标是找出每个关键应用程序的“最坏情况”,以便以后可以确定单个漏洞的优先级。

例如,如果您的业务涉及社交媒体应用程序,则保持正常运行时间或应用程序的可用性可能至关重要。拒绝服务攻击通过限制广告曝光和使无法发布个人资料更新的用户感到沮丧来影响收入。在这种情况下,对可用性降低具有高技术影响的漏洞优先于其他漏洞。相反,如果您有网上银行应用程序,则可以淡化漏洞,从而降低可用性的技术影响。应用程序不可用比允许可能允许黑客读取或修改数据的攻击要好得多。

下一步 – 我们如何确定漏洞的优先级?

我们可能永远无法拥有我们想要的所有安全资源。同时,确定哪些应用程序对您的业务目标最关键,有助于集中安全人员和修正活动。

-

IP

+关注

关注

5文章

1849浏览量

154934 -

应用程序

+关注

关注

38文章

3342浏览量

59929 -

优先级

+关注

关注

0文章

21浏览量

9073

发布评论请先 登录

[原创]每天做好一件事

什么叫做“每天6件事”,如何落实“每天6件事”

小米神话被华为OV联手打败,只因为雷军常做这三件事

如何使用抽样方法对应用程序进行概要分析

八件量产印刷电路板前必须考虑的事

做程序员之前这三件事必须考虑

设计新的PCB之前要考虑的8件事

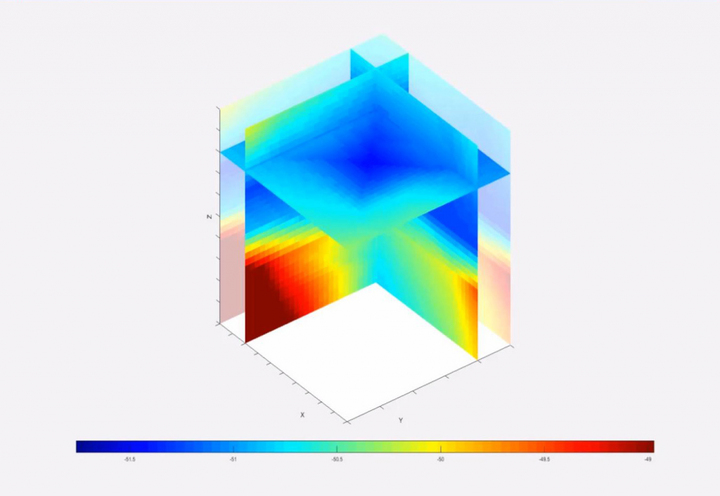

Mapping温度分布验证选择数据记录仪时需要考虑的13件事

对应用程序进行风险排名时要考虑的3件事

对应用程序进行风险排名时要考虑的3件事

评论