在当今的数字世界,网络威胁日益复杂,使得组织更加难以保护敏感数据和系统的安全。为应对当前的网络威胁,全新的“零信任”安全模型应运而生。

零信任安全作为一种网络安全方法,要求组织必须验证每一次访问尝试,无论访问尝试的来源。这种安全方法假设所有设备、用户和应用程序均不可信,并会持续对敏感资源进行验证和授权。

本文将介绍实施零信任安全的各种优点,包括增强数据泄露保护措施、增强可见性和控制力、提高访问敏感数据和系统的安全性。在本文结束时,您将更好地了解为什么零信任安全已成为任何组织网络安全战略的重要组成部分。

什么是零信任?

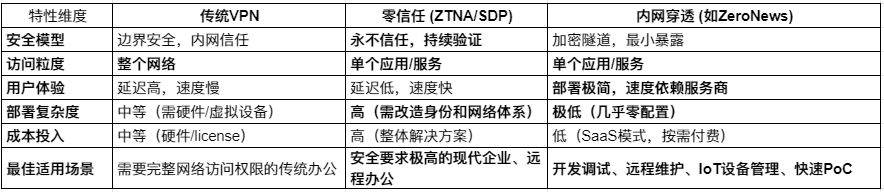

零信任是一种网络安全方法,假定所有设备、用户和应用程序都不可信,并会持续进行身份验证和授权访问敏感资源。传统安全模式通常基于边界防御,与此相比,零信任要求组织要对每一次访问尝试进行身份验证,无论访问尝试的来源。

这种方法可以更全面、更高效地管理对数据和系统的访问,降低数据泄露和其他安全事故风险。

增强数据泄露防范

实施零信任安全的主要优势之一是可以增强数据泄露防范。通过要求对所有访问尝试进行身份验证和授权,零信任安全可以阻止非授权用户访问敏感数据和系统。零信任与传统安全模式之间存在明显差异,传统模式通常基于边界防御,并会假设边界内的所有流量都是可信的。

组织可以通过零信任安全阻止外部和内部威胁。外部威胁即来自组织外部的网络攻击,内部威胁即内部威胁和被盗账户。零信任安全可以通过持续验证和授权访问尝试,阻止内外部威胁访问敏感数据和系统。

总之,实施零信任安全可以帮助组织改善对数据泄露的防范,显著提高其声誉和财务稳定性。通过要求对所有访问尝试进行身份验证和授权,零信任安全可以阻止外部和内部威胁访问敏感数据和系统。

增强可见性和控制力

实施零信任安全的另一个优点是可以增强对数据和系统访问的可见性和控制力。组织可以借助零信任安全,对访问尝试进行更精细的控制,实时监控所有活动。

传统安全模型对访问尝试的可见性往往有限,可能难以检测和应对潜在威胁。但通过零信任安全,组织可以监控所有访问尝试,包括来自不受信任的设备和位置的访问尝试。这样可以帮助IT 专业人员实时识别和应对潜在威胁。

此外,零信任安全还允许组织实施更精细的访问控制,包括限制访问特定资源或针对某些类型的访问强制实施多因素身份验证。通过实施这类控制,组织可以更好地管理和控制对敏感数据和系统的访问。

零信任安全为管理数据和系统的访问提供了更为全面和有效的方法。通过提供对访问尝试的实时可见性和控制,组织可以更好地检测和应对潜在威胁,同时还能实施更精细的访问控制。

提高访问安全性

零信任安全可以帮助组织确保访问敏感数据和系统的安全性。为实现此目的,一种方法是阻止针对特权访问的攻击。特权帐户包括管理员所属账户,往往是攻击者的目标之一,攻击者会试图盗取对敏感数据或系统的访问权限。零信任安全可以通过要求对特权访问进行额外的身份验证和授权检查来防止这类攻击的发生。

除了保护特权帐户免受攻击外,零信任安全还可用于保护远程访问、自带设备(BYOD)策略和云环境安全。通常这类访问的安全性很难保证,但通过零信任安全可以更全面、更有效地进行保护。组织可以通过要求对所有访问尝试进行身份验证和授权,以确保仅授权用户和设备才能访问敏感数据和系统。

总之,零信任安全可以为管理敏感数据和系统的访问提供更为安全的方法。通过保护特权帐户免受攻击以及保护远程访问、BYOD策略和云环境的安全,组织可以确保其数据和系统免受潜在威胁。

零信任与Splashtop

安全始终是Splashtop 的重中之重。作为一种远程访问和远程支持工具,Splashtop受到许多个人、企业、高校的信赖,用户通过Splashtop 的功能来保护敏感信息、数据和隐私,这一点对用户而言至关重要。

正是出于这一原因,Splashtop尤为重视安全性,投入大量资金,以持续增强我们的基础设施和安全措施。此外,我们还从招募了全球关键网络安全和合规专家,协助我们进一步保护Splashtop 平台。

尽管有更先进的远程访问解决方案,但许多公司仍然依赖VPN 等过时的技术进行远程访问。但VPN 的安全性不如现代远程访问平台,因为通过VPN 将远程设备连接到公司网络时,公司网络可能会遭受网络威胁。

幸运的是,零信任网络访问平台可以更好地替代VPN,作为其备选方案。通过Splashtop 的远程访问平台,可以安全地远程访问托管设备,不会出现VPN 相关漏洞。用户可以通过这种方法远程访问工作设备,同时保持强大的安全措施。

Splashtop非常重视安全性,我们的零信任安全方法会假定所有设备、用户和应用程序都是不受信任的。这种方法可以持续验证和授权对敏感资源的访问,阻止未经授权的访问尝试,降低数据泄露的风险。

结论:零信任安全

零信任安全作为一种网络安全方法,要求组织必须验证每一次访问尝试,无论访问尝试的来源。通过实施零信任安全,组织可享受的有点包括增强数据泄露防范、提高可见性和控制力、加强对敏感数据和系统的安全访问。

组织可以通过零信任安全阻止外部和内部威胁访问敏感数据和系统。这种方法可以更全面、更高效地管理对数据和系统的访问,确保仅授权用户和设备才能访问敏感资源。

就当今的网络安全格局,组织必须实施零信任安全以防范潜在威胁。网络威胁日益复杂,零信任安全可以帮助组织走在时代前沿,确保其数据和系统能够得到保护。

审核编辑 :李倩

-

数据

+关注

关注

8文章

7349浏览量

95025 -

网络安全

+关注

关注

11文章

3516浏览量

63572

原文标题:Splashtop 零信任安全:综合网络安全方法

文章出处:【微信号:哲想软件,微信公众号:哲想软件】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

汽车网络安全TARA分析全指南:从基础原理到落地实操

汽车网络安全合规全流程深度解析——从法规门槛到落地实践

汽车网络安全 ISO/SAE 21434是什么?(一)

零信任网络架构是什么及零信任的发展趋势

华为发布全新升级星河AI网络安全解决方案

看不见的安全防线:信而泰仪表如何验证零信任有效性

芯盾时代零信任安全网关的应用场景

芯盾时代入选《中国网络安全细分领域产品名录》 零信任领域排名第一

展会进行时 | Splashtop 上海网络安全博览会现场精彩直击

Splashtop零信任安全:综合网络安全方法

Splashtop零信任安全:综合网络安全方法

评论