借助IAR的全新安全解决方案,嵌入式开发人员即使是在软件开发过程的后期阶段,也能轻松地为现有应用植入可靠的安全性,并直接投入生产

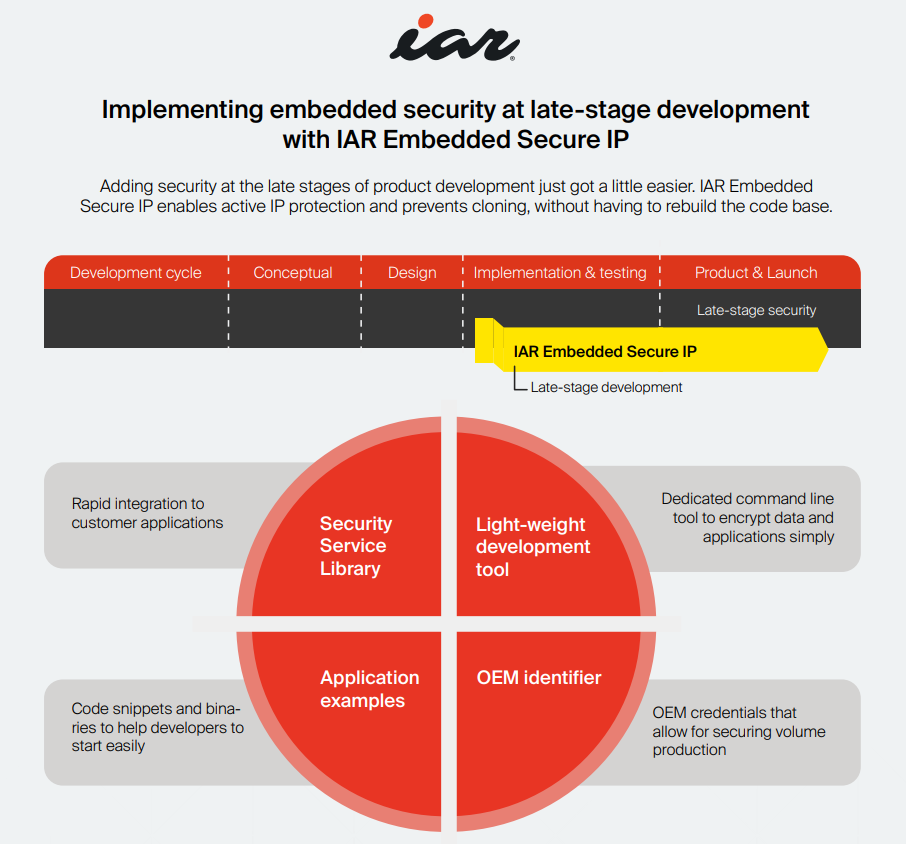

嵌入式开发软件和服务的全球领导者IAR宣布推出Embedded Secure IP解决方案,以帮助开发者即使在产品项目周期的后期,也能够为其固件应用植入嵌入式安全方案。 通过IAR Embedded Secure IP解决方案,软件经理、工程师和项目经理可以在设计过程中的任何阶段,甚至是生产和制造阶段,以独特、灵活且安全的方式快速升级他们的现有产品。在确保软件安全后,用户可以使用IAR嵌入式安全解决方案的硬件安全组件(HSM),自主将软件安全地部署到设备上,亦或是同IAR认可的合作伙伴一起,如Hi-Lo Systems或EPS Global,进行安全量产。

由于安全立法和安全要求越来越严格,嵌入式开发者需要灵活地在产品项目周期的任何阶段为其产品的固件应用增添安全特性。

有了IAR Embedded Secure IP,使以MCU为中心的系统的开发者不必重置其软件开发过程。即使是在开发阶段后期,开发者仍然可以轻松地将嵌入式安全性整合在固件应用中,该解决方案通过数据混淆处理来保护敏感数据和加密程序,不需要隐藏可执行的应用程序。IAR Embedded Secure IP按照最新数据保护标准,借助数字签名和设备密钥,实现了动态支持用户特定的密钥创建、注入和配置,充分利用独特的设备身份或特征提供克隆保护,并为用户的IP提供防护。

IAR Embedded Secure IP对开发者的代码和应用程序进行加密,并将用户受保护的知识产权传送给特定的认证设备。其“防克隆”特性为软件应用程序和设备硬件生成唯一的标识以避免生产制造过程中的仿冒和过度生产;另外,“主动IP保护”特性则通过加密保证设备安全访问,确保用户知识产权,如应用程序、库和其他资产的安全。

利用IAR Embedded Secure IP,用户甚至可以在开发过程的后期阶段中实现安全功能。为了给用户提供最友好的使用体验,IAR Embedded Secure IP与所有的第三方库和第三方安全启动管理机制高度兼容。IAR提供小而简的代码工具,即使是在内存容量较小的低成本设备中也能轻松整合安全功能。

IAR嵌入式安全解决方案产品营销高级经理Ada Lu表示:“IAR Embedded Secure IP可以在产品项目周期的任何阶段将安全性毫不费力地纳入其中。凭借我们保障后期安全性的工具,用户可以在其研发过程中保持灵活性,并为未来的安全需求做好准备。”

审核编辑 :李倩

-

嵌入式

+关注

关注

5212文章

20767浏览量

338823 -

IAR

+关注

关注

5文章

423浏览量

38725 -

代码

+关注

关注

30文章

4983浏览量

74543

原文标题:IAR Embedded Secure IP保障产品开发后期安全性,升级嵌入式安全解决方案

文章出处:【微信号:IAR爱亚系统,微信公众号:IAR爱亚系统】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

米尔MYD-YF13X引入STM32MP135F安全芯!系统、安全、功能三重升级

探秘A1006 Secure Authenticator:防伪应用的安全利器

Microchip ATSHA204A:高安全性硬件认证设备的深度解析

从 M0 到 M3丨笙泉32 位 MCU:高效能、安全性与多元应用兼具

StabiControl携手恩智浦与Embedded Office共同开发安全创新电子控制系统

SiFive车规级RISC-V IP获IAR最新版嵌入式开发工具全面支持,加速汽车电子创新

有哪些技术可以提高边缘计算设备的安全性?

IAR Embedded Secure IP保障产品开发后期安全性

IAR Embedded Secure IP保障产品开发后期安全性

评论