5W2H分解漏洞扫描 - WHY

WHY为什么要做漏洞扫描呢?

降低资产所面临的风险

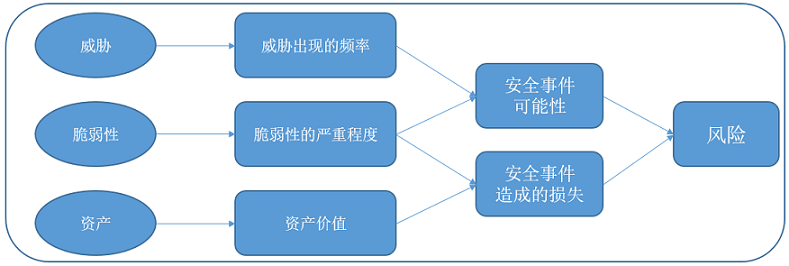

上文提到漏洞的典型特征:系统的缺陷/弱点、可能被威胁利用于违反安全策略、可能导致系统的安全性被破坏。 从信息安全风险评估规范GB/T 20984可以知道,分析风险的计算公式为:总风险 =威胁 *漏洞(脆弱性) *资产价值。 由此可见漏洞是计算风险的重要变量,漏洞越严重,资产面临的风险越高。通过漏洞扫描及时发现漏洞,及时修复高危漏洞,能够有效降低资产的风险。

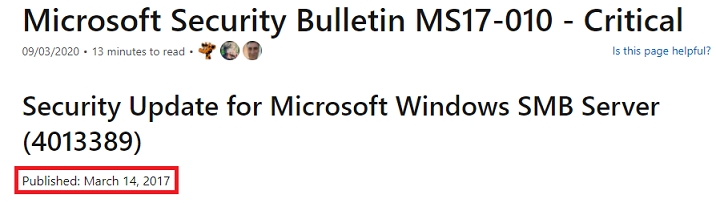

风险并非看不见摸不着的,漫漫历史长河里,风险的发生往往意味着大笔的钞票烟消云散。以2017年5月份爆发的WannaCry勒索病毒为例,它利用了微软公司MS17-010涉及到的SMBv1远程代码执行漏洞,最终150余个国家遭到攻击(幸免的国家,要么没有计算机,要么没有互联网),给全球造成逾80亿美元经济损失【引自路透社】。

如何防范这一攻击呢? 最经济有效的方法就是给受漏洞影响的Windows系统打上安全补丁。哪些版本的Windows系统存在相关漏洞呢? 事实上,2017年3月微软就已经通过它的官网对外披露了受影响的Windows系统列表以及修复相关漏洞的安全补丁,而业界主流的漏洞扫描工具也都在第一时间支持了对该漏洞的扫描。也即是说,那些做了漏洞扫描,及时发现并成功修复了MS17-010相关高危漏洞的Windows用户,能避免被WannaCry成功攻击。

随着信息化不断深入发展,接入公共网络的数据资产越来越丰富,在为人们打开日常生活方便之门的同时,由于其价值逐渐显现,对威胁也更具吸引力,进而导致了风险也越来越高。 持续的风险评估逐渐成为了网络建设与运营的常态化行为。尤其对于底层关键信息基础设施的安全风险,各国家及关键行业也越来越关注,颁布相关法律和规范予以支撑和指引。

满足法律合规要求

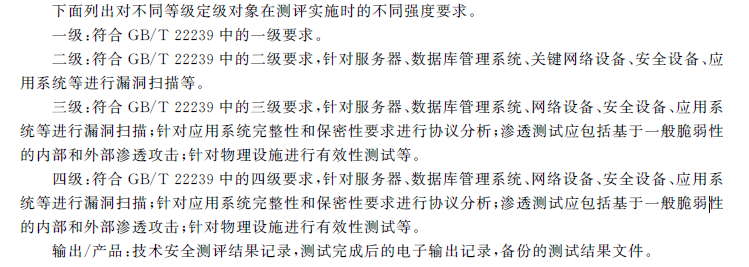

2017年生效的中华人民共和国网络安全法,作为上位法,明确了中国实施网络安全等级保护制度。而在网络安全等级保护测评过程指南GB/T 28449-2018这一标准中,则明确给出了对于二/三/四级系统的测评要求,漏洞扫描无疑是已写入其中的重要组成部分。

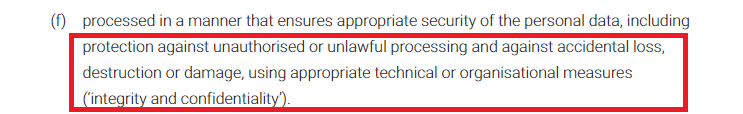

2018年生效的欧盟的通用数据保护条例GDPR(General Data Protection Regulation)无疑是有海外业务的公司或组织最关注的网络安全立法。尽管从内容上来看,它更加强调个人隐私数据保护及数据主权。但是从数据控制者的义务来看,必须采取必要的技术手段确保个人数据的完整性及保密性【GDPR】。这意味着数据控制者必须持续评估并消减其业务系统中的漏洞以降低数据泄露或被破坏的风险。具体有哪些技术手段呢?漏洞扫描显然会是其中的重要组成部分。

从2004年发布第一个版本以来, 银行卡行业数据保护标准PCI DSS(Payment Card Industry Data Security Standard)就要求行业参与者实施漏管理以保护应用安全和系统安全。10多年过去了,最新版本已经来到了2018年发布的v3.2.1,而漏洞扫描的要求一直都存在着并更加细化,由此可以看到它的重要性。

满足业界安全最佳实践及认证需求

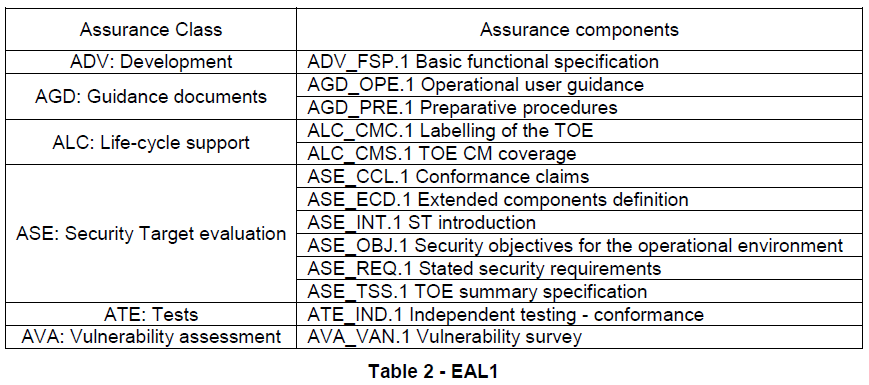

信息技术安全评估通用标准ISO/IEC 15408是计算机相关产品安全认证的国际标准,产品供应商可以委托第三方评估实验室评估其产品,若成功通过评估则会获得CC认证,而这通常也就意味着获得全球范围内的“通行许可证”。对产品的安全评估等级由低到高可以分为 EAL1~EAL7,最低等级的EAL1包含最少的保障过程。即便如此,漏洞评估也包含在EAL1范围内,因为它最为基础和有效。

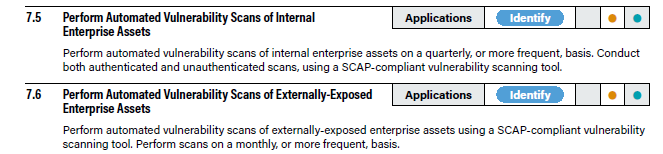

此外还有如CIS(Center for Internet Security)广为人知,其提出的的CIS Critical Security Controls(通用安全控制框架)以及CIS Benchmark(安全配置基线)被很多大型公司参考引用,作为实施网络安全的最佳实践。在其安全控制框架中的第7条,则是明确提出了需要持续的进行漏洞管理。如何做呢? 对于安全要求级别高的用户,自动化的内网及外网漏洞扫描当然是必不可少的。

How该如何做漏洞扫描呢?

漏洞扫描具备一定专业性,不同的人掌握的技能不同,评估结果也不同;漏洞具备时效性,每天都可能有新漏洞被发现,意味着隔一天扫描结果可能也不同。 在实施漏洞扫描的过程中,有些什么经验教训可以参考呢?我们下期再聊。

审核编辑 黄昊宇

-

漏洞扫描

+关注

关注

0文章

14浏览量

7497 -

IT

+关注

关注

2文章

1008浏览量

65858 -

网络安全

+关注

关注

11文章

3517浏览量

63577

发布评论请先 登录

行业观察 | 微软3月修复83个漏洞,多个高危漏洞被标记为高概率被利用

芯盾时代助力企业构筑AI时代的网络安全防线

curl中的TFTP实现:整数下溢导致堆内存越界读取漏洞

海康威视通过漏洞管理体系认证

行业观察 | 微软1月修复112个漏洞,其中1个正被黑客主动利用

什么是零日漏洞?攻防赛跑中的“时间战”

分析嵌入式软件代码的漏洞-代码注入

兆芯加入基础软硬件产品漏洞生态联盟

行业观察 | 微软发布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款产品

行业观察 | Azure、RDP、NTLM 均现高危漏洞,微软发布2025年8月安全更新

RFID手持扫描设备是什么 RFID手持扫描设备有什么作用

激光振镜扫描锡机的优势

固定式条码扫描器能在条码移动情况下扫描吗?

扫描电镜与扫描电子显微镜:解析二者的关系与区别

官方实锤,微软远程桌面爆高危漏洞,企业数据安全告急!

分解漏洞扫描,为什么要做漏洞扫描呢?

分解漏洞扫描,为什么要做漏洞扫描呢?

评论