文件外发审计

Ping32可以记录包括存储于服务器、硬盘、光盘、移动盘、网络盘等各种位置的文档从创建到消除整个生命周期内发生的所有操作。此外通过泄密追踪分析引擎可以对用户的日常操作进行深度分析,识别存在泄密风险行为,包括但不限于通过即时通讯、电子邮件、网盘等途径外发文件,将敏感资料拷贝到U盘带走等场景。

泄密追踪

可以对用户存在泄密风险的行为进行跟踪、追溯。无论用户将图纸、代码拷贝到U盘带走,还是将客户资料上传到网盘,亦或是将销售数据通过电子邮件发送给竞争对手,在Ping32的泄密追

踪中全部有迹可循。

发现泄密时告警

在审计的同时,Ping32提供弹窗、短信、邮件等多种形式的文件外发告警通知,如:某员工在1分钟内用微信向外发送几十个文件,那么我们有必要认定这是一个具有违规泄密的行为。当用户行为触发预设规则时,管理者可以在第一时间收到存在泄密风险行为的告警通知,以便进行相关管控。

敏感内容分析

敏感内容分析依靠先进的内容识别技术深度分析员工外发文件中是否包含涉密信息,根据不同办公行为、办公软件引起的文件外发提供不同等级的泄密风险评定。在海量的文件外发行为中准确定位违规行为。

文件外发管控

通过聊天软件、电子邮件随意外发公司内部文档,甚至将工作文档违规上传到私人网盘,可能会引发严重的数据泄漏事故。Ping32可以对文档外发行为进行严格的监控,以及对包含重要数据的文档建立严格的传输控制策略,保护企业的核心竞争力。

文件外发管控

文档通过QQ、微信、电子邮件、网盘等途径外发是常见的泄密途径。Ping32文档外发管控可以设置文档的外发权限,用户可以按照进程类型、文件类型、文件大小、URL等粒度进行管控,保障文档的安全性,防止文档内容被泄漏。

敏感内容拦截

Ping32敏感内容识别支持关键词和正则表达式等多种定义敏感信息的方式。含有敏感内容的数据进行流转时可进行审计或阻断,对企业大量的文件进行精准识别和分类,依据先进的内容识别技术,对高价值的数据采取更有针对性的保护措施

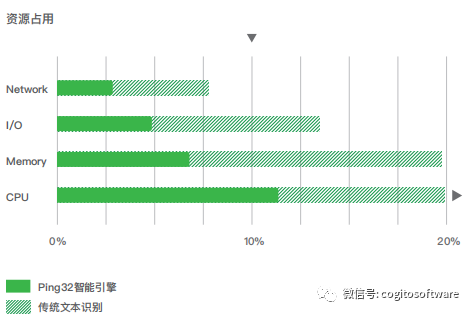

Ping32敏感内容分析引擎可以从语义层识别文本中的敏感内容,构建基于自然语言的神经网络,相较于传统的文本识别方法,内容识别更精确,通过不断智能训练语义分析模型,多线程处理技术,极大减轻服务器计算压力。

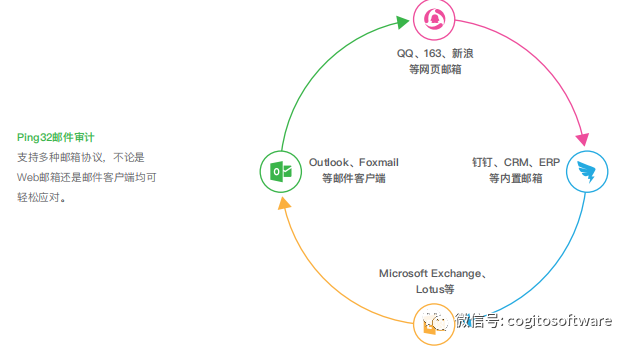

邮件审计

电子邮件为对外沟通提供了便利的同时,也引入了数据泄漏的隐患。大约有94%的企业、机构已经意识到了“邮件危机”,保护邮件安全不泄漏,需从“监管”两手一起抓。

对用户收发电子邮件进行审计可以确保邮件内容安全合规,杜绝信息泄密风险。Ping32不仅支持对主流的Web邮箱进行审计,也支持对Foxmail、Outlook等邮件客户端以及用户企业邮箱进行审计。

正文标题审计

对邮件收发进行场景化还原,详细记录收发件人、标题、正文、时间等信息。

邮件附件

相比即时通讯软件,邮件附件支持超大附件的传输与中转,根据策略设置,Ping32可以审计、备份邮件附件内容,作为事后回溯的依据。

敏感词告警

支持自定义敏感词,分析邮件标题、正文、附件,一旦触发敏感词告警,管理员会收到短信、弹窗、邮件等形式的告警,随时随地查看告警信息。

邮件管控

Ping32邮件数据防泄漏解决方案具备完整的邮件安全审核功能,通过对互联网邮件协议的解析、敏感内容识别以及透明加密技术,在邮件数据在传输过程中审批、审计、分析、拦截、加密等多项管控,确保邮件数据安全合规。

强制抄送

邮件发送必须抄送指定人才能够发送成功,邮件使用增加审核环节,确保邮件传输更加安全。

限制接收邮箱

限制邮件收件人,员工只能将邮件发送到指定接收人,适用于企业只允许使用邮件进行内部沟通等场景。

限制发送邮箱

限制员工只能使用企业规定的邮箱发送邮件,除此之外的邮箱均不可使用,配合邮件审计,实现邮件的合规使用。

邮件安全网关

基于先进的机器学习技术实时分析邮件包含的敏感内容,根据用户既定策略,对邮件无感知透明加解密,确保可信范围内邮件正常传输,自动拦截带有敏感信息的邮件,防止核心数据外泄。

-

数据

+关注

关注

8文章

7376浏览量

95260 -

存储

+关注

关注

13文章

4952浏览量

90458 -

服务器

+关注

关注

14文章

10477浏览量

91932

原文标题:Ping32:文档透明加密全方位数据防泄漏(5)

文章出处:【微信号:哲想软件,微信公众号:哲想软件】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

预期功能安全是什么?(下)

万里红风险识别预警智能体重磅发布

用什么样的技术手段,才能有效管理大学生在校园宿舍违规使用电器?

无线倾角传感器在房屋监测中的应用:精准识别地基不均匀沉降风险

2025年七大数据防泄密软件权威盘点:为你的机密数据提供持续守护

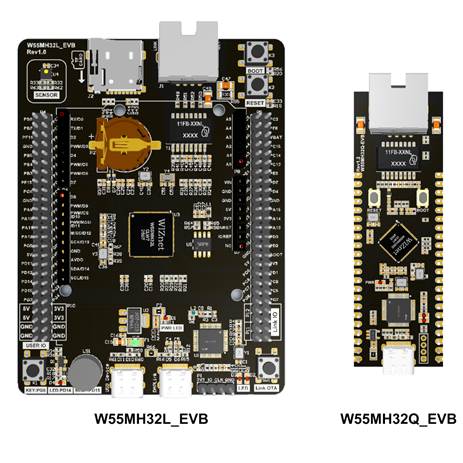

第十六章 W55MH32 PING示例

协议分析仪能监测哪些异常行为?

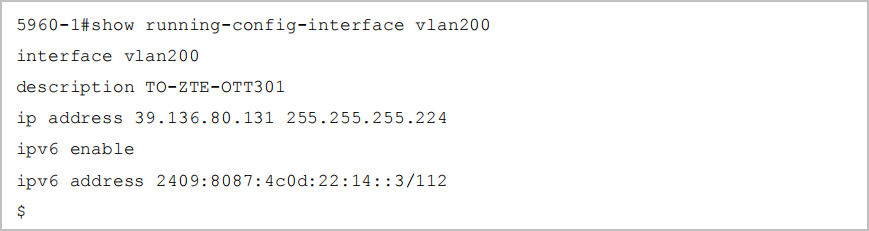

交换机无法Ping通本机IPv6接口地址问题

无人机AI视觉行为识别系统

无人机AI行为识别系统在传统火电厂中的巡检应用

无人机AI视觉行为识别系统在电力巡检领域的应用

AI安全风险监测:构筑智能时代的“数字免疫系统”

Ping32可识别存在泄密风险行为

Ping32可识别存在泄密风险行为

评论