我从来都不喜欢汽车中的无钥匙进入系统,尤其是因为它们似乎很容易被“绕过”,正如最近被黑客入侵的特斯拉所示。比利时鲁汶大学 imec 安全研究小组 COSIC 的研究人员成功破解特斯拉 Model X 的无钥匙进入系统的消息让我更加想知道为什么一开始就不能正确设计安全性.

COSIC(计算机安全和工业密码学)团队表示,他们在特斯拉 Model S 的无钥匙进入系统中发现了一个重大安全漏洞,并详细说明了如何绕过在最近的特斯拉 Model X 中实施的安全措施。他们展示了售价超过 10 万美元的电池供电的特斯拉 Model X 是如何在几分钟内被盗的。由于这次黑客攻击,特斯拉发布了一个无线软件更新来缓解这些问题。

特斯拉 Model X 钥匙扣允许车主通过接近车辆或按下按钮自动解锁汽车。为了促进与手机即钥匙解决方案的集成,允许智能手机应用程序解锁汽车,蓝牙低功耗 (BLE) 的使用在遥控钥匙中变得越来越普遍。Tesla Model X 钥匙扣也不例外,它使用 BLE 与车辆通信。

博士之一。COSIC 研究小组的学生 Lennert Wouters 解释了这个场景:“使用从回收的特斯拉 Model X 获得的改进的电子控制单元 [ECU],我们能够无线(最远 5 米距离)强制遥控钥匙将自己宣传为可连接的 BLE 设备。通过对 Tesla Model X 密钥卡进行逆向工程,我们发现 BLE 接口允许远程更新在 BLE 芯片上运行的软件。由于这个更新机制没有得到适当的保护,我们能够无线破解密钥卡并完全控制它。随后,我们可以获得有效的解锁消息,以便稍后解锁汽车。

“有了解锁汽车的能力,我们就可以连接到服务技术人员通常使用的诊断界面,”他补充道。“由于配对协议的实施存在漏洞,我们可以将修改后的密钥卡与汽车配对,从而为我们提供永久访问权限和开车离开的能力。”

使用 Raspberry Pi 计算机暴露的两个弱点

COSIC 研究员 Benedikt Gierlichs 博士说:“总而言之,我们可以通过首先接近 5 米内的受害者密钥卡以唤醒密钥卡来窃取特斯拉 Model X 车辆。”“之后,我们可以将我们自己的软件发送到密钥卡,以便完全控制它。这个过程需要 1.5 分钟,但可以在 30 多米的范围内轻松执行。在破坏密钥卡后,我们可以获得允许解锁目标车辆的有效命令。接近车辆并解锁后,我们可以访问车辆内部的诊断连接器。通过连接到诊断连接器,我们可以将修改后的密钥卡与汽车配对。新配对的钥匙扣让我们可以启动汽车并开走。通过利用特斯拉 Model X 无钥匙进入系统的这两个弱点,

COSIC研究团队表示,“接近车辆并解锁后,我们可以访问车辆内部的诊断连接器。通过连接到诊断连接器,我们可以将修改后的密钥卡与汽车配对。”(来源:COSIC)

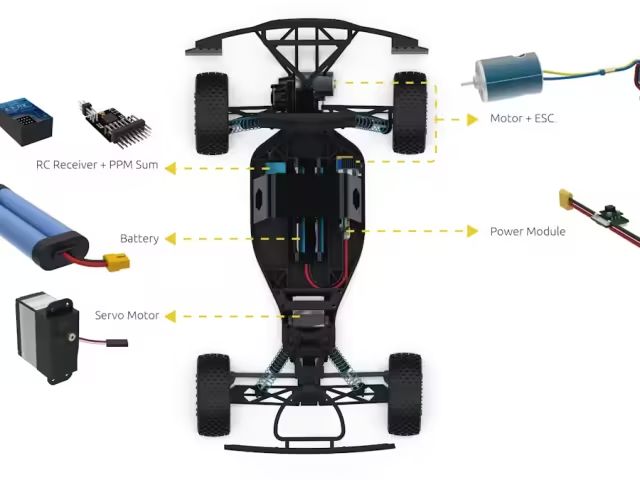

概念验证攻击是使用由廉价设备构建的自制设备实现的:带有 CAN 屏蔽的 Raspberry Pi 计算机(35 美元)(30 美元)、改装后的遥控钥匙和来自打捞车辆的 ECU(eBay 上 100 美元)和锂聚合物电池(30 美元)。

比利时研究人员于 2020 年 8 月 17 日首次向特斯拉通报了已发现的问题。特斯拉确认了这些漏洞,并为他们的发现提供了漏洞奖励,并开始着手进行安全更新。作为正在推出的 2020.48 无线软件更新的一部分,固件更新将被推送到密钥卡。

COSIC 研究小组隶属于鲁汶大学电气工程系,专注于保护数字信息。该集团开发先进的网络安全解决方案,以保护云和物联网中的数据,并保护用户的隐私。

它的工作创建了新的密码算法和协议,并在软件和硬件中开发了高效和安全的实现。COSIC 的研究人员还创建了安全的硬件构建块,例如真正的随机数生成器 (TRNG) 和唯一识别硬件的物理不可克隆函数 (PUF)。COSIC 有一个评估实验室来评估嵌入式设备的安全性,例如使用侧信道和故障攻击。

COSIC 的工作人员创建了全球 AES 加密标准。Intel 和 AMD 的所有 x86 处理器芯片以及许多 Arm 芯片都添加了特殊的 AES 指令。这意味着 AES 可以保护数十亿台笔记本电脑、手机和电子设备。在其未来的工作中,COSIC 正在创建新的密码方案,以抵抗对未来量子计算机的攻击,以及对加密数据进行计算的有效方案。该团队的研究人员还开发了多方计算 (MPC) 解决方案,允许相互不信任的各方在不共享数据的情况下计算其数据集上的信息。

COSIC 研究团队正在应用其知识为嵌入式系统创建安全机制,并构建提供“设计安全”和“设计隐私”的架构。这项工作为用户身份验证带来了隐私友好的技术,包括生物识别技术。正在研究的应用领域包括道路定价、植入式医疗设备、智能汽车、智能电网和智能城市。在隐私领域,该团队开发了用于匿名通信和检测隐蔽用户跟踪的解决方案。

审核编辑 黄昊宇

-

安全

+关注

关注

1文章

377浏览量

36850 -

特斯拉

+关注

关注

66文章

6419浏览量

131499 -

树莓派

+关注

关注

122文章

2082浏览量

110753 -

汽车

+关注

关注

15文章

4227浏览量

41328

发布评论请先 登录

基于树莓派(RaspberryPi)构建高效实时监控系统

树莓派屏幕怎么选?

树莓派 Connect 更新,增加三个实用新功能!

树莓派6 传闻:发布日期与规格!

树莓派小技巧:无需键盘或显示器,如何通过WiFi设置树莓派?

树莓派“吉尼斯世界记录”:将树莓派的性能发挥到极致的项目!

能够精准定位的树莓派机器人!

树莓派暴露了特斯拉 Model X 的安全漏洞

树莓派暴露了特斯拉 Model X 的安全漏洞

评论