我们所有的连接系统——从连接到医院病人的脉搏血氧仪到打印机墨盒再到物联网设备——都面临着来自黑客的持续威胁。在这篇文章中,我们将看看其中的一些威胁,并了解如何保护您的设备免受这些威胁。

今天的开发人员正面临着对系统和安全 IC 的威胁。由于与系统相关的威胁有据可查,因此我们将重点关注对安全 IC 的威胁。可以通过以下一种或多种方法攻击安全 IC:

旁道攻击,包括毛刺攻击(主动)和差分功率分析(被动)。

侵入式攻击,例如去盖和微探测以找到可以被利用的开放端口和跟踪。

线路窥探,例如中间人攻击。

内存阵列篡改,例如冷启动攻击。

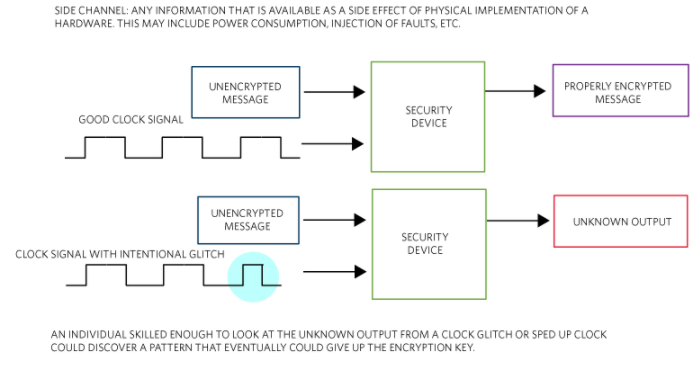

侧信道攻击多为无创攻击;换句话说,它们不会破坏 IC。边信道包括作为硬件物理实现的副作用的任何可用信息,包括功耗和故障注入。故障攻击就是一个例子。在图 1中,您将看到使用时钟毛刺的边信道攻击,它提供了非侵入式攻击的示例。具有适当技能的人可以检查时钟故障或加速时钟的未知输出,以发现最终可能揭示加密密钥的模式。

图 1. 主动侧信道攻击是非侵入式攻击的一个示例。

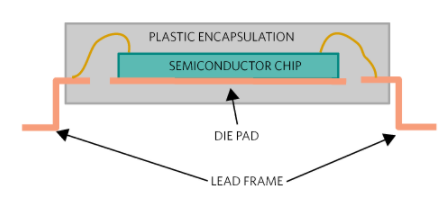

对 IC 的各种特性进行物理调查的去盖和微探测是可以破坏 IC的侵入性攻击。也称为去盖,去封装包括将封装硅芯片的塑料封装浸泡在发烟硝酸中以将封装熔化(图 2)。

图 2. 半导体封装容易受到入侵攻击。

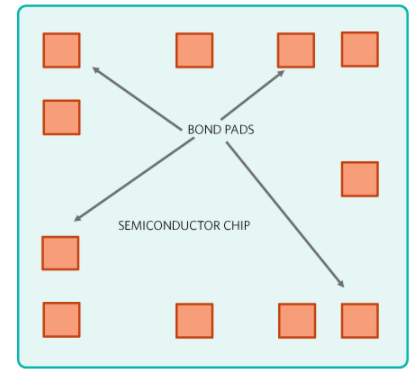

在塑料封装被浸泡之前,固定半导体管芯的引线框架通常固定在框架上。封装融化后,裸片暴露出来,让黑客有机会直接探测所有可用的焊盘——甚至是制造商用于内部设置的焊盘(图 3)。要访问设备的机密,黑客还可以擦掉顶部的保护玻璃,以访问设备的内部互连。

图 3. 黑客可以直接探测芯片上的可用焊盘(俯视图)。

您可以做些什么来防止黑客侵入安全设备?您可以做的最有效的事情之一是使用具有安全功能和内置攻击保护的设备进行设计。例如,Maxim Integrated 提供了一系列具有强大对策的安全设备,以防止我们一直在讨论的各种攻击。他们的一些关键安全功能包括:

获得专利的物理不可克隆功能 (PUF) 技术以保护设备数据。

主动监控的模具防护罩,可检测入侵尝试并做出反应。

加密保护所有存储的数据不被发现。

审核编辑:郭婷

-

半导体

+关注

关注

339文章

31192浏览量

266317 -

Maxim

+关注

关注

9文章

869浏览量

90275 -

物联网

+关注

关注

2950文章

48098浏览量

418098

发布评论请先 登录

Microchip ATECC608A:高性能加密认证芯片的全面剖析

Rambus 推出行业领先的超以太网安全 IP 解决方案,赋能人工智能与高性能计算

执行脱离上下文的威胁分析与风险评估

在物联网设备面临的多种安全威胁中,数据传输安全威胁和设备身份安全威胁有何本质区别?

芯源半导体安全芯片技术原理

加密算法的应用

AES加密模式简介与对比分析

VPP加密芯片撑起虚拟电厂安全

Intel® Ethernet E830 控制器:引领后量子加密时代的网络安全解决方案

Crypto核心库:颠覆传统的数据安全轻量级加密方案

轻量级加密解密:Crypto核心库守护数据安全的终极答案

深度了解输电线路山火监测预警系统,有效预防山火威胁

了解并解决对加密系统的威胁

了解并解决对加密系统的威胁

评论