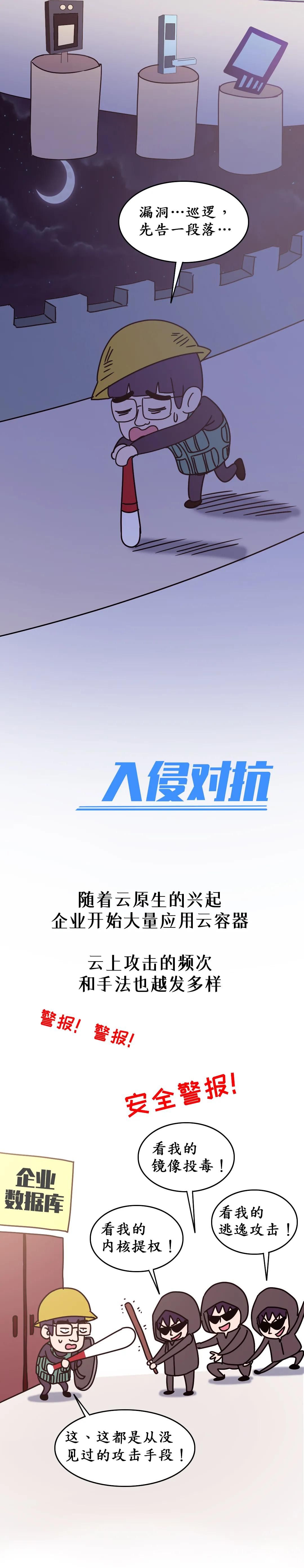

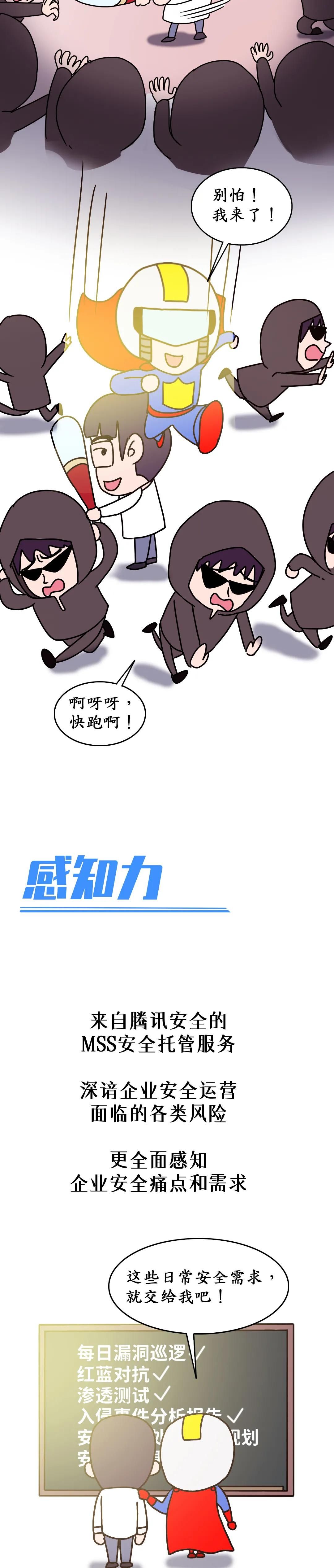

在传统企业数字化的过程中,时常会选择业务先行,而落下了安全这门“必修课”。当业务越做越大,被灰黑产盯上的风险也越来越大。云原生兴起、大量云容器被运用起来。在全新的IT环境下,CTO们面临着很多全新的问题:海量的安全监控任务、层出不绝的全新攻击手段……可对于很多传统企业来说,不仅缺乏专业安全知识,也不具备安全运营经验。是依靠原有经验“大包大揽”,还是从头开始搭建安全团队?听听这位“超级英雄”——MSS的故事,或许可以找到第三种选择……

声明:本文内容及配图由入驻作者撰写或者入驻合作网站授权转载。文章观点仅代表作者本人,不代表电子发烧友网立场。文章及其配图仅供工程师学习之用,如有内容侵权或者其他违规问题,请联系本站处理。

举报投诉

-

信息安全

+关注

关注

5文章

714浏览量

40700 -

网络安全

+关注

关注

11文章

3516浏览量

63566

发布评论请先 登录

相关推荐

热点推荐

米尔MYD-YF13X引入STM32MP135F安全芯!系统、安全、功能三重升级

机制,在系统启动阶段对启动镜像进行校验,确保系统软件的完整性与合法性:

防止未授权固件启动

防止系统镜像被篡改

提高设备整体安全等级

该功能依托安全芯片STM32MP135F (对应产品

发表于 04-17 18:35

功能安全ISO26262是什么?(一)

标准出现

ISO 26262是汽车电子/电气系统的功能安全国际标准,2011年首次发布,2018年更新为第二版。ISO26262是汽车行业的功能安全标准,但是功能安全这个词语最早是出现在工业上面

发表于 04-02 14:55

威盛电子威力智能M168Pro叉车AI安全监控套件介绍

威盛电子最新推出的威力智能M168Pro叉车AI安全监控套件,正是为了用AI填上这道致命缝隙。它以先进的AI视觉技术为核心,为高危作业区划出一道无形的“智能围栏”,将疲劳驾驶、盲区碰撞、动态侧翻等关键风险一网打尽,以主动式智能防御体系替代传统被动式监管,为企业

芯源半导体安全芯片技术原理

物联网设备涵盖智能家居、工业控制、智能交通、医疗健康等多个领域,由于其数量庞大、分布广泛、接入方式多样等特点,面临的安全威胁复杂多样。

数据传输安全威胁:设备在与云端、其他设备进行数据交互时,数据

发表于 11-13 07:29

戴尔CyberSense助力企业应对安全威胁

越来越多的企业开始意识到传统SIEM(安全信息与事件管理)解决方案的局限性,并尝试转向SaaS模式,却又往往受制于成本压力与合规性要求,陷入两难境地。

戴尔科技助力企业构建安全防御体系

随着业务系统越铺越广,攻击面也在不断扩大,在这个安全与业务关系更紧密的时代,企业该如何构筑 更主动、更智能的安全防线?

AI 赋能企业安全生产:构筑智能防线,守护生产安全

在 AI 技术的赋能下,企业安全生产正迈向一个全新的阶段。通过智能风险识别、高效隐患处理以及典型解决方案的应用,企业能够有效提升安全生产水平,降低成本,提高效率。

航天宏图打造安全生产信息化解决方案

在“十四五”规划推动下,安全生产监管正加速迈入数字化深水区。作为国内遥感与信息技术领域的领军企业,航天宏图以“空天地一体化”技术为基石,打造覆盖全行业、全场景的安全生产信息化解决方案,通过数字孪生、人工智能、物联网等前沿技术融合

隔离放大器:电子世界的“翻译官”与“安全卫士”

在电子设备内部,总在上演着惊心动魄的"谍战大戏"。电流与信号如同穿梭往来的特工,有的携带重要情报需要精准传递,有的暗藏致命威胁必须严密隔离。在这片看不见硝烟的战场上,一位身怀绝技

单向光闸:用光束筑起数据安全的“光之墙”

网络安全设备不同,单向光闸的物理单向性是最大特点:数据仅能从发射端单向传输至接收端,反向路径被物理隔绝。这种“只出不进”的机制,如同为数据流动筑起了一道无形的“光之墙”,从根源上杜绝了反向窃取或攻击

发表于 07-18 11:06

FLIR ONE Edge Pro智能红外热像仪筑起酒店住宿安全防线

假期出游,本是放松身心、享受美好时光的契机。然而,近年来酒店房间内暗藏摄像头的新闻频发,让旅途中的隐私安全成为大家关注的焦点。今天,小菲就来聊聊如何借助FLIR ONE Edge Pro智能红外热像仪的强大功能,为你的酒店住宿安全筑起

物流仓储头部企业应用AR+作业流,规范日常安全点检,保障消防安全

物流仓储行业安全管理重要,安全点检项目多。国际物流某头部企业存在日常点检效率低、记录回溯难、管理效率低等痛点。与安宝特合作,基于AR、AI和无代码编程技术,实现安全点检全数字化升级。可

硝烟弥漫的安全战场,企业该如何筑起安全大墙

硝烟弥漫的安全战场,企业该如何筑起安全大墙

评论