谷歌 Project Zero 团队近日披露了存在于高通 Adreno GPU 的“高危”安全漏洞,不过目前高通已经发布补丁完成了修复。这个漏洞和 GPU 共享映射的处理方式有关,有关于该漏洞的详细代码细节可以访问谷歌提供的列表。

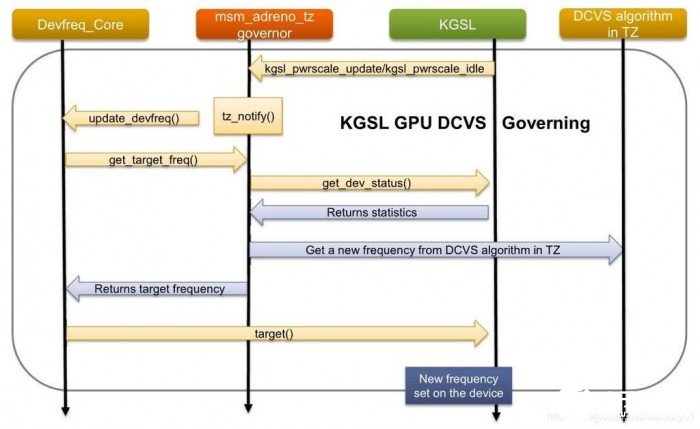

根据博文描述,Adreno GPU 驱动程序为每个内核图形支持层(KGSL)描述符链接了一个私有设备结构,而描述符包含上下文切换所需的页表。此结构与 process ID (PID) 相关联,但同一流程中可以被其他 KGSL 描述符重用,可能会提高性能。

当调用进程派生创建一个子进程时,后者也继承了最初为父进程创建的KGSL描述符的私有结构,而不是创建一个新的子进程。本质上,这给子进程(可能是攻击者)提供了对父进程将创建的后续GPU映射的读取访问权,而父进程却不知道。

可以看出,这是一个相当复杂的攻击。Google Project Zero 团队表示,在实际情况下,要想要成功利用该漏洞将要求攻击者循环 PID,然后通过崩溃 BUG 来触发 well-timed 或者系统服务重启。该漏洞可能会尝试回复受感染者 GPU 渲染的内容或者其他 GPU 操作的结果。

该漏洞已经于 9 月 15 日报告给了高通,并提出了修复建议。在 90 天的标准期限(截至 12 月 14 日)之前,高通在 12 月 7 日完成了修复并和 OEM 厂商私下共享了信息。高通表示将会在 2021 年 1 月公开该漏洞的相关细节。

责任编辑:haq

-

高通

+关注

关注

78文章

7747浏览量

200331 -

谷歌

+关注

关注

27文章

6259浏览量

111970 -

gpu

+关注

关注

28文章

5271浏览量

136068

发布评论请先 登录

行业观察 | 微软3月修复83个漏洞,多个高危漏洞被标记为高概率被利用

高通推出全新骁龙可穿戴平台至尊版

高通推出第五代骁龙8至尊版移动平台for Galaxy

中科创达亮相2025高通骁龙峰会

高通骁龙旗舰移动平台新成员第五代骁龙8至尊版即将于2025骁龙峰会发布

行业观察 | 微软发布高危漏洞更新,涉及 Windows、Office、SQL Server 等多款产品

行业观察 | Azure、RDP、NTLM 均现高危漏洞,微软发布2025年8月安全更新

中科创达亮相2025高通骁龙汽车日

三星Galaxy Z Fold7搭载高通骁龙8至尊版移动平台

高通展示骁龙数字底盘产品组合的最新成果

小米玄戒O1、联发科天玑9400e与高通骁龙8s Gen4的全面对比分析

高通骁龙正在成为PC出色动力的核心

高通推出第四代骁龙7移动平台

官方实锤,微软远程桌面爆高危漏洞,企业数据安全告急!

谷歌披露存高通骁龙Adreno GPU的高危漏洞

谷歌披露存高通骁龙Adreno GPU的高危漏洞

评论