加密货币的概念对于许多人仍然是比较陌生的。而比特币、莱特币等加密货币的吸引力更大。但是总的来说,在很多人的眼里它们仍然是神秘的事物。在加密货币市场中,人们开始看到加密货币和大数据分析的紧迫性和融合性。对于那些在加密货币方面比普通人了解更多的人来说,更加关注的是大数据分析用于加密货币的潜力。以下更深入地了解将大数据计划与加密货币结合使用时可能获得的潜在收益。

帮助保护区块链

进入加密货币领域的最大障碍之一是需要为投资者和用户确保区块链的安全。消费者越来越多地使用加密货币来购买产品和服务。如果没有足够的安全性,企业和消费者可能很难投资使用这些数字货币。

大数据分析和加密货币正在改变这一切。随着区块链开始变得更加安全,它正在创造使投资变得更容易的可能性。当通过使用数据提高区块链的安全性时,就开始为初创企业提供了更多的机遇。在使用区块链的地方,大数据分析有助于向企业展示每一笔交易的更多细节,无论其规模大小。这种额外的交易数据日志记录使得加密货币和区块链的采用变得更加容易。

大数据可以揭示欺诈犯罪活动的模式

加密货币与大数据分析之间最大和最有益的联系是在欺诈犯罪领域。当涉及到加密货币时,银行和信用卡公司担忧的最主要问题之一就是它的安全性。他们想知道加密货币的来源、去向,以及是否发生不正当行为。

使用大数据分析,就可以对发生的事务进行持续的审核和监视,可以帮助寻找可能表明欺诈犯罪活动的模式。

在加密货币方面,欺诈仍然是一个主要问题。寻找大量使用的实例可能会显示非法操作正在发生。而这些问题是影响加密货币广泛应用和增长的原因。当看到加密货币越来越受到欢迎时,黑客设法通过恶意软件和其他攻击手段在加密货币方面获利。大数据分析有助于发现其犯罪模式,并在其实施时对其进行检测。

为投资者提供帮助

对于投资者来说,进入加密货币市场的工作比较艰巨。他们需要研究各种不同的数字货币,比如所购买的加密货币的价值,并试图随着价值的变化而从中获利。

比特币等加密货币在价格大幅波动时会成为令人关注的新闻。而这种波动在传统投资领域中比较少见。人们可能会看到加密货币的价值在一天之内飙升,然后在一周之后暴跌。

而对于投资加密货币的投资者来说,他们知道其波动性将比正常投资交易要高得多。不过这些投资者的诀窍是,为了获利需要在加密货币价格大幅上涨之前买入。大数据分析和数据技术可以帮助发现和跟踪其发展趋势。这种趋势分析可以帮助投资者预测市场趋势,依靠历史数据来帮助预测未来的走势。大数据分析有助于输入变量和创建模型,以便投资者尽最大努力预测加密货币未来的价值。

越来越多的人如今在加密货币领域采用大数据分析。随着加密货币比以往任何时候都更加主流,因此使用大数据技将会使数字货币和数字钱包的发展提升到新的水平。随着这些可能性的出现,加密货币和大数据的融合将会揭示未来的惊人机遇。

责任编辑:YYX

-

大数据

+关注

关注

64文章

9099浏览量

144071 -

区块链

+关注

关注

112文章

15578浏览量

111199 -

加密货币

+关注

关注

21文章

4526浏览量

41579

发布评论请先 登录

黑M-狂野大数据5期|网盘无密Mp4+大数据直播课-狂野大数据

大数据解决方案如何实施

大数据平台运营的基础是什么

配置文件损坏可能会带来哪些安全风险?

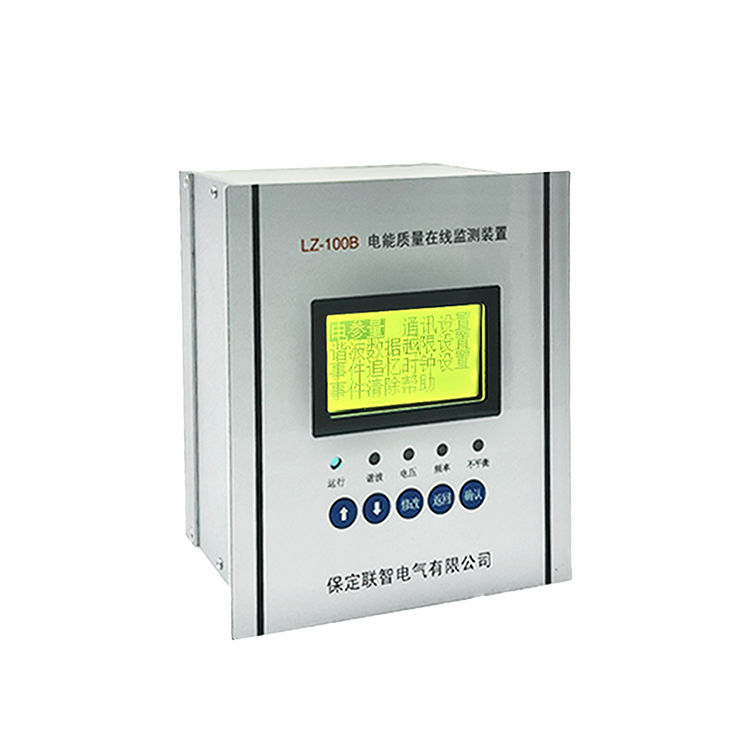

电能质量在线监测装置数据日志加密存储的具体操作方法是什么?

电能质量在线监测装置的数据在云端是如何加密的?

AES加密流程

协议分析仪能检测蓝牙设备的哪些潜在问题?

跌落测试的 “预测性维护”:通过冲击数据预判产品潜在故障

大数据与加密货币结合使用可能获得的潜在收益

大数据与加密货币结合使用可能获得的潜在收益

评论