对于当今开发的每个嵌入式设备,都需要至关重要的强大安全性支持。物联网设备中的黑客攻击威胁格局日益严重,要求从设备的出厂发运开始就需要发挥其全面的安全性。本文将讨论实现更强大IoT设备安全性的步骤,并解释嵌入式安全性背后的不同概念,以及如何针对嵌入式设备安全性实施一致且包罗万象的方法。

引言

在任何嵌入式设计中实现安全功能都是一项艰巨的任务。每天都有关于黑客窃取敏感信息或由于客户信息受到破坏而导致站点无法运行的新闻,这些足以使开发人员夜不能寐。安全威胁形势在不断变化,攻击媒介(attack vector)和黑客也在不断发展。这些新闻不仅仅限于消费类技术中的漏洞。 2020年末,一家半导体供应商的全部生产能力被黑客绑架勒索,这是一个发生在非常接近促进安全最佳实践行业的事件。攻击者或许认为,以个人消费者为目标只会产生少量赎金,而以大型企业和组织为目标则可以带来数量更大的回报,因为目标对象通常希望避免任何负面新闻。如今,在诸如工业物联网(IIoT)之类的操作技术(OT)领域,开发人员面临着巨大压力,要求他们为其设计的所有内容实施最高安全等级防护。如图1所示,网络攻击已从针对远程企业IT云服务器和数据中心转向传感器、边缘节点和网关等本地设施,这种趋势表明攻击媒介发生了变化。例如,对网络边缘温度传感器节点的访问攻击不仅会危害该单个设备,还能够提供从传感器攻击更广泛基础架构的机会。

图1:攻击媒介从远程到本地的变化格局。(来源:Silicon Labs)

监管环境也在发生变化,美国和欧洲最近的立法为消费和工业设备制定了基本框架。

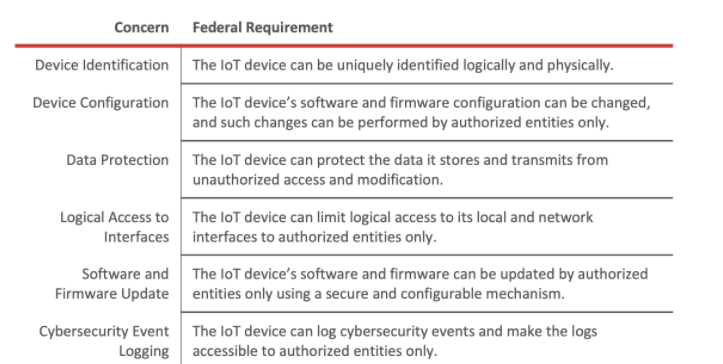

在美国,诸如NIST.IR 8259之类的联邦立法正在准备规定安全性问题和建议,以克服针对IoT设备的安全性漏洞。一旦这些立法得到批准,NIST标准将成为国际公认的ISO IoT设备安全规范。美国的几个州在满足NIST.IR 8259的要求方面已经非常超前。图2仅突出显示了该立法将要解决的一些基本安全原则问题。

图2:用于物联网设备安全的NIST.IR 8259标准框架。(来源:Silicon Labs)

欧洲的标准组织ETSI也正在开发类似的监管法规TS 103645。已经批准的欧洲标准EN 303 645,以及名为“消费类物联网网络安全(Cybersecurity for Consumer Internet of Things)”将得到欧洲各国和澳大利亚等其他国家广泛采用。

本文将讨论实现更强大IoT设备安全性的步骤,并解释嵌入式安全性背后的不同概念,以及如何针对嵌入式设备安全性实施一致且包罗万象的方法。

发现设备漏洞

对于嵌入式开发人员,其安全要求众所周知。但是,要实现这些安全性的必要步骤则比较困难且复杂。当嵌入式设备相对独立时,这可能要容易得多。但如今,网络无处不在,使每个物联网设备都容易受到攻击。而且,往往攻击者更有经验,攻击媒介也不仅限于TCP/IP网络和端口。嵌入式设备的每个方面都可能具有潜在的攻击面。了解可能的攻击面有助于确定应该使用哪种防护方法。

图1将本地攻击分为针对IoT设备的软件或硬件,攻击的类型或许更复杂,例如差分功率分析(DPA),也可以通过获得对设备JTAG端口的物理访问,并用恶意代码对其进行重新编程而使攻击变得更加直接。 差分功率分析需要实时侦测设备的功耗,以确定设备可能正在做什么。随着时间的积累,能够建立一种数字图像,确定嵌入式处理器可能正在做什么。加密功能特别耗费计算资源和大量功率,黑客能够识别出频繁的数字加密和解密任务操作。一旦了解了处理器的操作,对手就可以使用故障处理将其强制进入故障状态,同时会使寄存器和端口可访问。对手使用的其他攻击技术包括篡改系统时钟,在外围引脚上引入错误信号以及将电源电压降低,使处理器运行变得更不稳定,从而可能暴露隐蔽的密钥和锁定端口。

保护您的设备

在审查要在IoT设备中实施的安全机制时,工程团队可能会发现安全物联网(Internet of Secure Things,IoXT)等行业框架是一个很好的起点。安全物联网是一个行业主导的计划,旨在使嵌入式开发人员更轻松地实施保护物联网设备安全的编程任务。 IoXT已建立了涵盖物联网安全性、可升级性和透明度的八项原则框架,工程师在设计物联网设备时可以遵循这些原则。

安全物联网八项原则

1.禁止通用密码:设备使用唯一的默认密码,而不是通用密码,以使对手无法广泛控制数百个设备。

2.保护每个接口:在使用过程中,无论其目的如何,都应对所有接口进行加密和认证。

3.使用经过验证的加密方法:建议使用行业认可的开放式加密标准和算法。

4.默认情况下的安全性:产品出厂发运时应启用最高级别的安全性。

5.已签名软件的更新:应该对无线软件更新进行签名,以便接收设备可以在应用更新之前对其进行身份验证。

6.自动软件更新:设备应自动进行经过身份验证的软件更新,以维护最新的安全补丁程序,而不是将更新任务留给消费者。

7.漏洞报告方案:产品制造商应为用户提供一种报告潜在安全问题的方法,以加快更新速度。

8.安全到期日:与保修计划一样,安全条款也应在某个时候到期。制造商可以提供扩展的支持方案,以帮助顺延连续的安全支持和更新的成本。

实施全面的安全措施

随着物联网安全格局的快速变化,物联网产品工程团队也在努力与不断增长的所需安全功能保持同步,能够满足此需求的一个平台是Silicon Labs开发的Secure Vault,它使用硬件和软件功能的组合在SoC中提供全面的安全子系统。Silicon Labs第一个集成有Secure Vault的器件是多协议无线SoC EFM32MG21B。

Secure Vault已获得行业安全组织PSA Certified和ioXt联盟(ioXt Alliance)的认证。 PSA Certified Level 2认证基于与Arm共同创建的安全标准框架。

Secure Vault SoC在设备中集成了期望的所有安全功能,例如真正的随机数生成器、加密引擎、信任根和安全启动功能。 Secure Vault通过增强的安全启动、DPA对策、防篡改检测、安全密钥管理和安全证明等特性进一步加强安全功能。

在Secure Vault中,所有安全功能都位于安全元素子系统中,请参见图4。

图3:Silicon Labs Secure Vault的安全元素子系统。(来源:Silicon Labs)

黑客通常使用的一种攻击方法是干扰启动代码,用看似正常但实际运行却完全不同的指令替换代码,将数据重新定向到其他服务器。 Secure Vault采用增强的引导过程,其中同时使用应用微控制器和安全元素微控制器,并结合信任根和安全加载程序功能,仅仅执行受信任的应用程序代码,参见图5。

图4:使用Silicon Labs Secure Vault的安全启动。(来源:Silicon Labs)

另一种黑客攻击方法试图将已安装的固件回退(rollback)到具有安全漏洞的先前版本。这样,黑客就可以破坏设备,从而利用其中的安全漏洞。借助Secure Vault,防回退预防措施通过使用数字签名的固件来验证是否需要更新,参见图6。

图5:Secure Vault的防回退对策使用数字签名对固件更新进行身份验证。(来源:Silicon Labs)

某些系统以前使用可公共访问的唯一ID(UID)来标识单个IoT设备。对于开发人员而言,此类UID有助于伪造产品,从而使产品的真实性受到质疑。通过使用Secure Vault,可以生成唯一的ECC密钥/公用密钥对,并且密钥可以安全地存储在芯片上。应用程序可以请求设备的证书,但是任何响应需要使用设备的密钥签名,而不是随证书一起发送,参见图7。

图6:使用Secure Vault进行安全认证的过程。(来源:Silicon Labs)

结论

对于当今开发的每个嵌入式设备,都需要至关重要的强大安全性支持。物联网设备中的黑客攻击威胁格局日益严重,要求从设备的出厂发运开始就需要发挥其全面的安全性。使用Secure Vault,可以确保产品开发团队及其客户从一开始就具有防范可扩展软件攻击的强大保护机制。

-

嵌入式设备

+关注

关注

0文章

126浏览量

17750 -

IOT

+关注

关注

190文章

4428浏览量

209743

发布评论请先 登录

Microchip ATSHA204A:高安全性硬件认证设备的深度解析

探索 ATECC608B:高安全性加密认证设备的卓越之选

深度解析MAX32591:打造安全可靠的嵌入式系统

深度解析MAX32550:开启嵌入式安全新时代

DeepCover® MAX32555:打造安全可靠的嵌入式设备

MAX32510:深度安全防护的嵌入式微控制器

什么是嵌入式应用开发?

如何采用SAFERTOS和ESM保护嵌入式系统安全

广州邮科嵌入式通信电源系统:提升通信设备稳定性与效率的关键

针对嵌入式设备安全实现更强大IoT设备安全性

针对嵌入式设备安全实现更强大IoT设备安全性

评论