拒绝服务攻击

拒绝服务攻击分为两种,DDOS攻击和DOS攻击。

DDOS攻击也称为分布式拒绝服务攻击,英文全称Distributed denial of service attack,与DOS攻击存在较大区别。

DOS攻击可以理解为使用单台主机利用目标系统应用层或系统层的漏洞,使其无法正常提供服务,而DDOS攻击一般都是通过黑客控制的大量的肉鸡,结合反射放大等攻击对目标进行大量流量攻击,使其无法提供服务。

先讨论DDOS攻击,这类攻击通常在防火墙等网络设备能看到目标短时间内遭受了大量的流量攻击,最明显的表现为网站外网无法正常访问或访问速度非常卡顿,而内网则正常访问没有问题,此时基本可以断定为目标遭受DDOS攻击。

这类攻击没有特别好的处理方式,仅给出网上常用的处理建议:

1、特征丢弃,根据数据包的特征或访问行为进行丢弃,如基于Payload特征、发包行为特征等。

2、限速,对流量/访问的速率进行限流。

3、限源,即对源IP或协议进行限制。

还是建议部署安全设备或上云来防止遭受DDOS攻击。

DOS攻击一般都是由于系统或应用漏洞导致,最应用层最常见的有apache的slowloris Attack,也是awvs最容易扫出来的问题,msf中自带有相关的扫描脚本。

除此之外,部分DOS攻击利用系统漏洞使服务器无法正常运行,如经典的MS12020,可以使任意开放了RDP服务并且没有打对应补丁主机蓝屏重启,从而导致无法正常提供服务。

遭遇此类攻击时,我们应当对系统开放的服务一一进行排查,如果有相关的网络设备可以对受影响主机进行流量监控,确认遭受攻击的端口与服务,再进行后续分析。

-

DDoS

+关注

关注

3文章

182浏览量

24164 -

网络安全

+关注

关注

11文章

3537浏览量

63630 -

DDS

+关注

关注

22文章

688浏览量

157006

发布评论请先 登录

Nginx性能优化应该先改哪些参数

NETSCOUT揭示DDoS攻击在复杂程度、基础设施容量和威胁主体能力方面的质变

linux的压缩和解压操作

发布元服务填写审核信息与联系方式

发布元服务配置内容分级

服务器远程连接超时以及拒绝连接的真实缘由和解决办法

攻击逃逸测试:深度验证网络安全设备的真实防护能力

高防服务器、高防IP、高防CDN:三种主流防御方案对比

高防服务器对CC攻击的防御原理是什么?

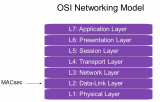

新思科技如何使用MACsec协议更好地保护以太网接口

协议分析仪能监测哪些异常行为?

华纳云服务器角色服务器失败的原因和解决办法

拒绝服务攻击的原理和解决方式

拒绝服务攻击的原理和解决方式

评论