域向区域网络架构过渡期间的车内数据通信需求。本文首先讨论各种汽车以太网标准,然后再考虑它们必须符合的严格静电保护(ESD)和电磁兼容性(EMC)标准。最后介绍 Nexperia(安世半导体)的一系列元件,汽车 OEM 可利用这些元件确保车辆网络在发生 ESD 事件时得到全面保护。

2023-12-28 10:36:51 1459

1459

《信息安全技术 网络安全等级保护基本要求》、《信息安全技术 网络安全等级保护测评要求》、《信息安全技术 网络安全等级保护安全设计技术要求》(以下称等保2.0)于5月13日正式发布,将在2019年12月1日正式实施。

2019-05-15 09:30:21 3861

3861 网络分析的基本原理网络分析仪的测量方法网络分析仪的结构怎么使用网络分析仪?

2021-04-12 06:57:14

各位大侠,我是画电路板的菜鸟。咨询个问题:我的电路原理图有电源VCC和地GND,但是生产的网络表中无VCC和GND网络,是不是我哪里出错了,恳请各位高手指点。谢谢!

2013-06-19 17:06:20

本帖最后由 科炬电子 于 2017-6-20 11:09 编辑

随着网络播放器走进千家万户,网络播放器的工作环境和气候条件要求也越来越高。不但要适应在高温或低温的气候正常工作,也要保证在复杂

2017-06-20 11:08:04

技术恶意代码及防护操作系统安全无线网络安全数据安全信息隐藏隐私保护区块链物联网安全密码学基础网络空间安全概念由来欧洲信息安全局:网络空间安全和信息安全概...

2021-07-02 08:01:44

网络革新之软定义网络(SDN)详解

2021-05-24 06:34:46

请问下,我在用AD布线线按快捷键时不小心按到了什么键,在连线过程中只显示当前网络连线,其它器件及网络已连接连线不显示。我并没有高亮这个网络。这个怎么解决?

2019-09-05 09:10:06

接口方式:SPI,网络速率:10Mbps,外形尺寸:50*18mm,工作电压:3.3V,工作电流:190mA(max),工作温度:-40~85℃

2023-03-28 13:02:26

接口方式:SPI,网络速率:10Mbps,外形尺寸:50*18mm,工作电压:3.3V,工作电流:190mA(max),工作温度:-40~85℃

2023-03-28 13:06:18

传统的GSM网络运营商拥有广覆盖的GSM网络、庞大的用户群,其2G网络如何平滑演进到3G网络是一个非常重要的课题,GSM运营商既要保持其网络覆盖及用户优势,又需要将3G引入导致的不良影响降到最低。 本文从网络结构、经济效益、市场发展等各个方面提出了GSM网络向WCDMA网络平滑演进的几点建议。

2019-07-16 08:13:59

保护RS-485通信网络不受有害

2019-07-09 17:01:11

OK1012A_C 开发板有两个网口 上电默认启动的是SGMII网络 然后启动RGMII网络 调试过程中发现 如果SGMII网络PHY芯片去掉 那么RGMII网络就不会启动 系统启动后手动启动

2022-01-05 06:19:55

OK1012A_C 开发板有两个网口 上电默认启动的是SGMII网络 然后启动RGMII网络 调试过程中发现 如果SGMII网络PHY芯片去掉 那么RGMII网络就不会启动 系统启动后手动启动

2022-01-13 09:34:16

TETRA 是一种最先进的PMR 蜂窝通信系统,已成功地在全球广泛部署。随着TETRA 网络的成长,网络管理员有时很难保证网络性能满足专业用户的高质量要求。在成熟的TETRA 网络中,许多人不断地进行网络配置。小区和小区集群不断增加后,需要调整大量定义TETRA 行为的参数中部分参数的设置。

2019-06-14 06:42:40

的网络接入服务,以提高服务品质和对外形象。该无线网络为安全的网络接入,以保护客户使用网络的安全。同时,作为一套先进的网络,该网络还需要提供友好的管理方式,力求做到易部署、易维护、易扩展,最终实现网络

2020-11-27 15:44:21

mesh network可以实现下图的自组网络,网络拓扑全网络,调频技术?

2018-11-12 17:01:50

pads画pcb时,没有连接性错误,但是有几个网络却定位不到,应该是在画图时复制铜皮没有分配网络,网络名为1、2....要怎么找出这些网络?

2020-06-29 23:37:36

高压损伤、雷电损伤等安全问题,需要设计过流保护、过压保护,以确保网络电视转换器设备的使用寿命和可靠性。网络电视转换器而在各种保护电路中,元件最少、成本最低、可靠性最高的保护电路,莫过于集电通生产

2017-07-24 09:48:06

zigbee恢复网络是依据哪些参数恢复网络?zigbee 协议栈文档提到:定义NV_RESTORE后,会存储网络参数,下次会启动原有网络。我想问:如果网络A以网络ID A启动,终端加入网络,然后网络

2016-03-31 09:51:11

请教一下PADS,我有块板,为什么不添加网络时可以灌铜,加了网络就灌不了?

2015-01-05 11:25:31

这篇文章是 蓝牙Mesh网络系列的一部分 ,深入研究了这种创新的网络拓扑背后的基本概念。

2021-03-02 06:43:07

虚拟化的网络挑战是什么?什么是重叠网络?

2021-05-24 07:09:09

在负反馈网络没有考虑到反馈支路的负载效应,只是认为反馈网络是单向的,即没有考虑到输入经反馈网络到输出的过程,如果考虑到反馈支路的负载效应,就必须重新分析反馈环节的影响。

1、请问如何判断反馈支路

2024-01-26 09:58:01

ThingParkTM China在“新丝绸之路”上建设LPWAN物联网网络高性能模拟和混合信号半导体产品及先进算法领先供应商Semtech Corporation(Nasdaq:SMTC)日前宣布

2019-07-26 07:14:20

概览在计算机或嵌入式控制器上有多个以太网适配器,尤其是有线和无线适配器共存,正在变得越来越普遍。 如某个网络接口配置不当,或配置时未考虑到整个网络布局,多个以太网网络接口的系统可能会导致网络

2019-07-16 08:53:35

如何使用安全FPGA器件保护网络设计避免入侵?

2021-05-21 06:56:23

在典型使用过程中,我应采取哪些措施来保护HP8753网络分析仪免受ESD(静电消除)的损坏?我应该戴上防静电腕带吗?我一直在使用HP8753一段时间没有遵循任何过程来保护设备免受ESD。我使用的唯一

2018-12-14 16:50:43

在观看郑老师视频的时候,我看到老师可以同时高亮不同的网络。除了用Class以外。我只知道Ctrl+鼠标就是高亮,那怎么高亮不同的玩网络。

2019-09-18 01:05:09

本文提出了基于GAP技术的网络保护设备设计新方案,阐述了主要模块的实现方法。

2021-04-29 06:45:56

蓝牙Mesh网络是什么?蓝牙Mesh网络有哪些特性?手机如何接入到蓝牙Mesh网络?

2021-06-26 07:18:40

计算机网络在电力系统继电保护中有何应用?

2021-10-26 07:01:57

介绍一种基于网络可生存性的网站保护系统的设计与实现,该系统基于网络可生存性的事后恢复思想,利用实时监控和基于NDIS中间层驱动过滤的方式实现了对网页文件的保护,同时

2009-04-15 08:37:42 14

14 掌握SDH常见拓扑结构的特点和适用范围。掌握网络自愈原理。掌握不同类型自愈环的特点,容量和适用范围。了解常见几种复杂网络的特点。了解SDH网的整体层次结构。

2009-07-31 11:08:44 6

6 软件加密保护是软件开发过程中的重要环节。这篇文章提出了一套基于网络的中小型工程计算软件版权保护的完整解决方案,此方案从控制

2009-09-14 10:52:51 18

18 软件加密保护是软件开发过程中的重要环节。这篇文章提出了一套基于网络的中小型工程计算软件版权保护的完整解决方案,此方案从控制软件

2009-09-15 08:08:53 0

0 网络软件包分级保护机制的研究:提出了一套基于混沌加密算法的网络软件包分级保护的完整解决方案,根据软件包中不同模块的重要程度及其安全等级,在用户局域网内部建立软件

2009-10-21 08:05:30 14

14 模糊神经网络系统在微波效应数据处理中的应用:描述了建立神经网络驱动的模糊系统的基本过程,结合部分微波效应数据建立了一个小型的效应预测评估模型。对应于学习样本,给

2009-10-26 18:36:43 12

12 为解决电动阀门控制系统中存在的三相交流电机反转问题,提出了一种基于RC网络的相序保护装置,描述了电路硬件结构,工作原理和元器件选型方法。保护器通过RC网络电路对三相

2010-12-10 17:39:24 61

61

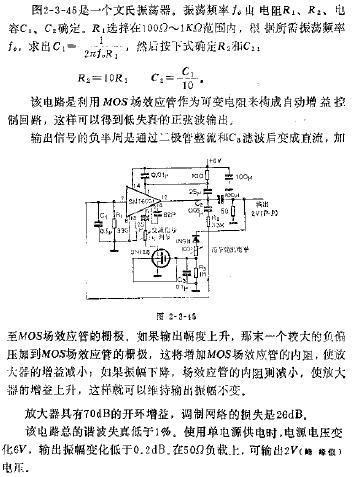

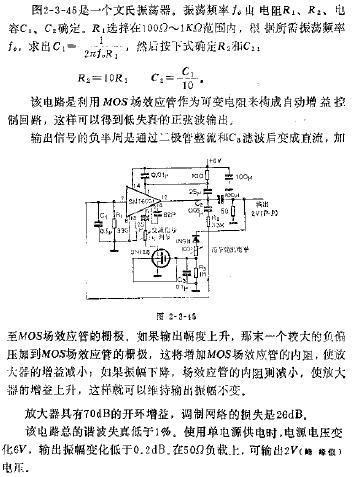

用MOS场效应管网络减小音频振荡器的失真

2009-04-08 09:19:31 701

701

家用网络的网络安全

和几乎所有新技术一样,家庭网络也会带来一些安全风险,对此我们必须引起注意。如果您不采取保护措施的话,无线网络可能会超越您的家庭范

2009-08-05 10:28:47 1574

1574 模拟电路网络课件 第十七节:结型场效应管

4.1 结型场效应管

4.1.1 结型场效应管的结构与工作原理

一、结型场效应管的结构

2009-09-17 10:41:04 2654

2654

模拟电路网络课件 第二十节:场效应管放大电路

4.3 场效应管放大电路

4.3.1 直流偏置电路及静态分析

一、直流偏置电路

2009-09-17 10:57:13 3033

3033

NAS网络存储器的网络安全

网络安全是指网络系统的硬件、软件及其系统中的数据受到保护,不受偶然的或者恶意的原因而遭到破坏、

2010-01-09 10:35:14 1741

1741 网络存储的带宽优化与保护

为了覆盖更广阔的市场区域,获得更高的利润,企业的成长总是直接表现为分支机构的增长;同时,为了实现更好的业务连续性,企业也必

2010-01-04 14:31:21 932

932

智能大厦、数据中心以及分布式网络电源保护。

2011-05-02 10:11:36 847

847 近日,英飞朗为DTN-X平台设计新一代网络保护解决方案FastSMP。该方案为业界唯一基于硬件的共享网状网保护SMP解决方案,为服务提供商提供增强网络弹性,保护网络免受多重故障干扰。

2013-03-25 16:57:58 719

719 针对网络安全隐私保护中,因网内中间节点或多个中间节点合谋对源节点隐私数据保护存在的威胁,提出一种数据混淆技术,在现有的基础之上,源节点只需要对现有的数据包进行污染,而不需要额外增加污染包的方式。通过

2016-01-04 14:55:23 0

0 可享受到 F5 网络欺诈保护解决方案的有力保护。 更多攻击途径的出现意味着网络犯罪分子盗取证书和数据的选择增多。F5 网络欺诈保护解决方案可通过快速设置反欺诈配置文件和快速配置以实现快速部署,同时无需客户介入便可为最终用户提供简单、无缝的体验。网络专家

2017-10-13 16:29:19 0

0 针对波分复用(wavelength division multiplexing,W DM )光网络的节能需求,研究绿色网络解决方案,在光网络抗毁保护问题上提出绿色共享通路保护算法。该算法通过将工作

2017-11-07 19:20:21 10

10 在无线自组织网络中,需要通过对网络位置变化的路由进行动态规划和设计,提高对网络位置变化过程中的隐私保护能力。提出一种基于链路冲突自回归线性均衡的网络位置隐私保护的动态路由算法。首先构建了移动社会网络

2017-11-13 15:24:26 2

2 隐私保护已经成为拓展无线传感器网络( WSN)应用的关键因素,是当前的研究热点。针对传感器网络中感知数据的安全性问题,提出了两层传感器网络中隐私保护的等区间近似查询( PEIAQ)算法。首先,将

2017-11-28 14:40:54 0

0 网络的生存性又可称为网络的抗毁性,指的是在网络发生故障的时候,网络能保证业务正常运行的能力,网络生存性能力主要包括恢复技术和保护技术,这两种技术都依赖于网络本身的资源预留,需要网络能提供额外的设备或

2017-12-04 10:03:34 0

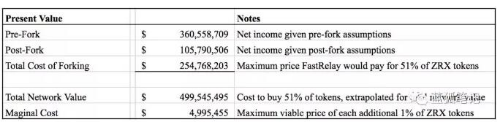

0 。庄家币、传销等骗局利用区块链代币金融属性大肆敛财。各国为了保护小投资者(不合格投资者),对区块链代币采取不同程度的监管。这些类比其实非常不准确,因为引入了区块链代币,引入了激励机制,这些应用中投资者

2018-07-10 14:40:55 289

289 网络效应在经济、企业以及战略领域的影响被严重低估。网络效应的出现,诞生了诸如微软、谷歌、Facebook、滴滴打车这类巨头。这些公司的竞争战略有别于传统企业,随着互联网渗透到实体,对传统企业

2018-08-13 15:21:25 425

425 这些广告是根据用户的喜好,通过分析收集到的数据来进行定制的。亚马逊最初是一家在线书店,但如今亚马逊网络服务(Amazon Web Services)在该公司收入中所占的份额最高。因此,建立这些公司的网络效应的现在正被这些公司利用来获取金钱利益。

2018-08-20 09:09:13 1395

1395 的一些人相信未来这些代币会成为商品,而目前发行证券可以保证一旦正常运作的网络开发出来,或者应用程序投入使用,代币开始发行,投资者将获得代币(也就是SAFT)。

2018-10-16 14:42:12 4363

4363 实用程序代币的实现比安全令代币高。你可以雇佣律师,走安全路线,但是你不能雇佣用户去公共事业公司。你需要去赢得他们并留住他们。安全代币测试是合法的。实用代币测试是市场驱动的。----William Mougayar @wmougayar

2018-11-05 10:28:25 1385

1385 网络效应是指一种服务会随着越来越多的人使用而变得越来越有价值。这个词最初是由Jeffrey Rohlfsin在1974年发表的一篇分析电话系统的论文中创造的。他的书《潮流效应》是一本通俗易懂、诙谐风趣、但严谨的对几家网络效应公司进行的评论。

2018-11-05 14:18:44 655

655 代币是构建在另一个区块链之上的加密货币或Altcoin。如果没有另一个平台来构建代币,则代币无法存在。下面是可以创建代币的平台列表:Ethereum, MoonMoney, Omni, NEO, Qtum, Counterparty, Waves, Stellar, Bitshares, Ubiq等。

2018-11-16 11:17:47 1022

1022 不管他们在哪个平台上工作,概念基本上都是一样的:代币是其生态系统中某事物的表示。代币可以用来做什么?投票,转让价值,或给予某种东西的使用权。许多项目现在实现了各种类型的代币——超过2000个。

2018-11-20 10:34:55 20128

20128 去年代币销售中分发的DOT是Polkadot网络的内部代币,让持有人直接投票选择代码,然后代码自动在网络中升级。作为一种避开开发员与节点间关系的方式,它还是有争议的,但是根据支持者所说,这是目前大多数区块链方案中的一个进步。

2018-12-06 14:27:27 965

965 在安全代币领域中,网络与产品的主题绝不是一个简单的主题。网络很难建立,但可以创造长期的价值。产品可以带来短期价值,但在技术革命的大格局中可能变得无关紧要。有些人可能会争辩说,如果我们要构建一个安全

2018-12-11 11:34:49 985

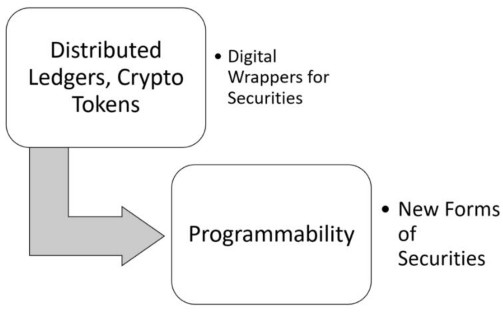

985 可以按代币和由它们支持的dapp的数量成比例地积累价值。此外,可编程性将使开发人员社区的创建和各种各样的网络效应成为可能,而这些都是预先难以想象的。

2019-01-14 11:36:15 1275

1275

自基于BCH的代币创建应用程序问世以来,简单分类协议(Simple Ledger Protocol,SLP)和虫洞启动代币一直是一个热门话题。现在任何人都可以使用这些协议在BCH网络上创建代币,并且在过去的一周中,BCH社区一直在制造各种代币以供娱乐。

2019-03-08 11:07:03 1811

1811 99%的加密货币攻击都发生在交易所,所以这是目前为止保存代币最危险的地方。即使是在短时间内转移大量代币也可能是有风险的,因为交易所可能掩盖了它们被黑的事实。还记得Mt.Gox发生了什么吗?更不用说,你通常要经历痛苦的KYC过程,交易所可能冻结你的资金。

2019-03-15 11:08:01 604

604 1.链下治理

在链下治理中,网络参与者在网络外沟通。像CarbonVote这样的机制可用来为代币持有人提供非正式的投票权。投票可以作为社区下载更新代码的信号,但该投票并不自动触发更改。如果

2019-04-01 10:02:20 7321

7321

保护RS-485通信网络不受有害EMC事件影响

2019-07-29 06:13:00 3514

3514 ADI在线研讨会:保护RS485通信网络不受有害EMC事件影响

2019-06-14 06:15:00 4946

4946

到目前为止,Facebook收集用户数据的趋势应该是显而易见的。因此,你可以说使用Facebook的成本正在增加,因为你不断地给他们提供更多的数据。有许多集中式的网络效应。比如Youtube用于视频

2019-04-20 10:28:22 1604

1604 LiquidApps 很荣幸推出了 DAPP 网络原生代币 — DAPP代币, 一种多用途的应用代币,用于驱动包含了应用设施、资源和服务的生态系统,专门为 dApp 开发人员构建以用户为中心

2019-05-30 10:00:44 925

925

都柏林的代币旨在成为易货和奖励系统——激励积极行为。例如,公民可以通过参加志愿活动获得“都柏林积分”作为对其善行的赞赏。这些积分可兑换为城市赞助节日(例如都柏林爱尔兰节日)的折扣门票,兑换为城市品牌

2019-07-04 10:30:27 582

582 尽管区块链网络的初衷是治愈因封闭源技术而加剧的问题,但它却催生了一种独特的加密货币部落主义:代币崇拜。各种加密货币网络都有自己独特的代币,还有一大群受资金驱动的支持者,这导致了竞争,让人觉得区块链

2019-07-24 11:09:34 1010

1010 POA共识是一种更直接有效的POS共识形式,它的验证者必须经过身份验证(貌似还会签署法律文件),在POS上通常是需要获得足够的选票(代币)来提高作恶成本,而POA则是靠验证者的信誉来做担保,作为一个二层网络,通常只有较小额的交易,追求性能而牺牲一些网络安全性可以理解,这也是二层网络通常的做法。

2019-07-31 11:23:17 2320

2320 既然要谈代币,就必须先厘清代币的定义。

2019-09-09 15:30:41 1066

1066 过渡到垫吗?了解如何保护您的遗留数据在这个免费的网络直播。

2019-10-12 07:05:00 2251

2251 针对社交网络中影响谣言传播的社会环境因素,分析了两种最普遍的社会效应——从众效应和权威效应对谣言传播的影响。首先,将社交网络中的人群划分为未知者(S)、犹豫者(H)、传播者(I)和免疫者(R)四种

2019-10-30 16:30:29 4

4 这导致我们在短期内对事物过于乐观,而长期内低估事物发展的速度,正如人们当初对互联网的估计一样。而比特币作为一种新的价值存储和交换媒介,它天然具有网络效应。一旦突破了临界点,也许它会给我们带来很多意外的惊喜。

2019-12-19 08:55:25 2505

2505 在利用深度学习进行算法训练时,数据在算法模型迭代的过程中并不会产生理想化的“网络效应”,要避免数据、计算等资源成为成本中心,自动化的算法生成和数据标注可能是最高效的解决办法。

2020-03-05 16:08:39 1182

1182 IT之家11月16日消息 微软近期发布博客文章,称将为 macOS 上的 Microsoft Defender 带来网络保护功能。 微软 Defender Advanced Threat

2020-11-16 15:08:22 1873

1873 为使混合软件定义网络(SDN)体系架构能够应对网络中的单链路故障情形,提出一种基于混合软件定义网络的路由保护算法。在混合SDN网络中部署应对单链路故障的路由保护算法,将其归结为一个0-1整数规划

2021-04-01 14:05:34 15

15 在社交网络中,谣言的传播总是受到个体认知心理和社会环境的影响,从而呈现出一定的社会效应。建立了SHIR谣言传播模型,并从个体角度刻画了谣言传播的破窗效应和责任分散效应;研究了两种社会效应发挥最大

2021-05-11 16:52:53 4

4 在基于位置的社交网络中,兴趣点实时推荐数据和用户签到数据存在高稀疏性问题。提出一种基于时间效应的混合推荐模型。通过用户潜在兴趣点数据模型计算用户时间行为影响分数和地理位置影响分数,并用线性统模型进行

2021-06-10 11:23:35 12

12 ./oschina_soft/haven.zip

2022-05-07 09:14:35 2

2 保护医疗设备和信息免受网络攻击并非易事,也永远不会完美。这是一场持续的战斗。网络犯罪分子一直在改进他们的方法并开发新的、聪明的攻击媒介。

2022-08-11 16:02:38 1422

1422 一般来说,网络中立性法规的出台将通过涓滴效应影响嵌入式空间,该效应首先会影响 OTT 内容生产者及其 NSP 的开发人员、网络和数据计划。

2022-08-28 11:47:57 1024

1024 网络面板出现在各个场合,它的的主要作用是应用于网线插座,适合多类型模块安装的一类布线产品,主要是用于固定模块,保护信息出口处的线缆,有着非常重要的辅助功能!网络面板的cp网络模块你了解吗?下面就跟着

2022-10-13 10:35:39 2981

2981 从网络角度来看,戴尔通过多种规则和最佳实践配置保护客户的网络——每个安全层都实施策略和控制,包括网络分段、集中管理、自动化和可扩展性。

2023-01-13 12:01:12 844

844 CDMA网络使用加密算法对用户的通信数据进行加密处理,以防止未经授权的访问和窃听。加密可以保护语音通话内容、短信、数据传输等信息的安全性。

2023-06-16 17:22:43 2013

2013 网络安全的威胁和攻击手法也在不断演变。为了维护网络安全,建议及时更新和修复系统漏洞,实施安全措施和防护机制,并加强用户教育和意识,以有效应对各类网络安全风险和威胁。

2023-07-19 15:34:13 5489

5489 重要的是,你的家庭网络可以设置一个包含各种字符和符号的强密码,以防止网络攻击者轻易闯入你的网络。保留一个行业设置的密码或没有一个强大的密码就像敞开大门让别人走进你的房子。同时,定期更改密码也是保护设备安全的好方法。

2023-08-03 17:04:08 1727

1727 电子发烧友网站提供《基于RC网络的相序保护器设计.pdf》资料免费下载

2023-10-18 10:00:39 0

0 变压器及中低压网络数字式保护是一种应用于电力系统中,用于保护变压器及中低压网络的数字式保护系统。这种保护系统通常包括以下几个部分: 变压器保护:用于保护变压器免受过载、短路、接地故障等故障

2024-01-12 10:11:24 959

959 家用路由器以其简化网络设置和管理、保护家庭网络安全等优势,成为了家庭网络中不可或缺的重要设备。技术的不断进步和用户需求的不断升级,家用路由器必将继续发挥其优势,为家庭网络带来更多的便捷和安全。

2024-03-16 11:23:06 1206

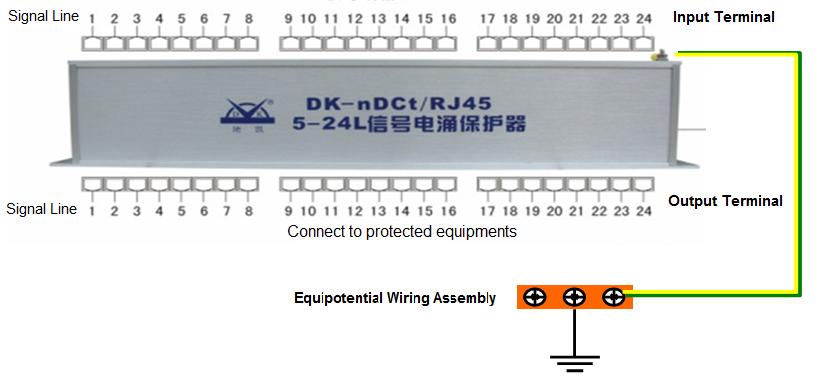

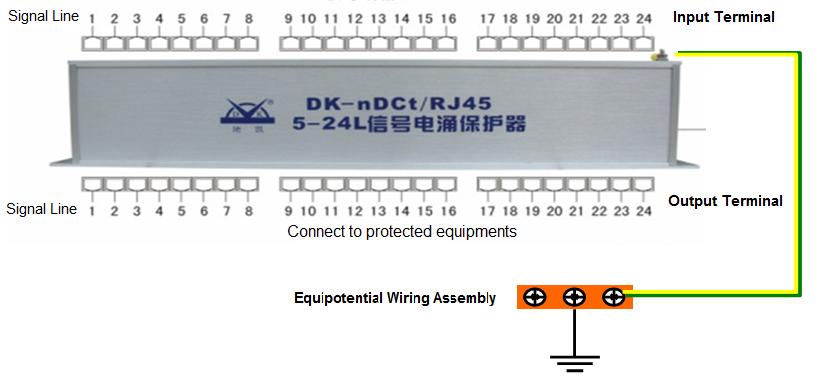

1206 网络信号浪涌保护器是一种重要的电子设备,用于保护通信系统免受雷击或其他瞬态过电压的影响。在设计防雷系统时,选择合适的网络信号浪涌保护器至关重要,它涉及到对设备的保护级别、工作原理、技术参数、行业

2024-04-09 10:32:10 1139

1139

随着信息技术的飞速发展,数据采集与监视控制(SCADA)系统在工业控制领域中的应用越来越广泛。然而,由于其重要性日益凸显,SCADA系统也成为了网络攻击者的重点目标。为了保护SCADA系统免受网络攻击,需要采取一系列的安全措施和技术手段。本文将从多个方面探讨如何保护SCADA系统的安全性。

2024-06-07 15:20:53 1363

1363

电子发烧友App

电子发烧友App

评论