持续检测现有网络中的流量变化或者变化趋势,从而得到相应信息的一种被动攻击方式。主动攻击:是指通过一系列的方法,主动地获取向被攻击对象实施破坏的一种攻击方式。典型的主动攻击手段:篡改:攻击者故意篡改网络上传送的报文。也包括彻底中断传送的报文。重放:通过截获普通用户的加密数据,通过修改IP地址伪装成

2021-12-23 07:00:40

以CBC模式对SHA256、HMAC密钥kHMAC和配置信息加密;初始向量IV明文写入比特流中[5]。因此,密文存储时,FPGA克隆的关键在于AES密钥kAES的获取。由于kAES保存于FPGA内部

2017-05-15 14:42:20

不需要通过银行或任何第三方网络,而是直接以点对点的形式发到手机钱包中。在收到比特币之后,你就可以通过当地交易所把它换成法币,或者把它存在一个U盘里(甚至只需要记住一串助记词),这样就能彻底远离那些不必要

2019-01-01 23:23:36

搭建完比特币体系后就从互联网上彻底消失了。 中本聪以开放、对等、共识、直接参与的理念为基准,结合开源软件和密码学中块密码的工作模式,在P2P对等网络和分布式数据库的平台上,开发出比特币发行、交易和账户

2013-12-15 11:17:12

。” 比特币Vs.其它加密货币 自2009年诞生以来,比特币的两个最大的特征和特性就是其去中心化性质和安全性。尽管比特币并不像其他区块链网络那样灵活,如以太坊,作为一种价值和结算网络,比特币网络以

2017-09-06 21:25:41

摘要:无线传感器网络部署在敌方区域时,节点可能被俘获,其信息被复制并散布到网络中进行破坏活动.这种攻击隐蔽,破坏力较强.本文提出了基于分区的节点复制攻击检测方法,通过将部署区域分区,并建立基于跳数的坐标,可有效检测节点复制攻击.仿真实验表

2011-02-14 16:28:49 27

27 通常的网络攻击 一般是侵入或破坏网上的服务器主机盗取服务器的敏感数据或干 扰破坏服务器对外提供的服务也有直接破坏网络设备的网络攻击这种破坏影响较大会导致 网络服务异常甚至中断网络攻击可分为拒绝服务型DoS 攻击扫描窥探攻击和畸形报文攻 击三大类 拒

2011-03-16 17:55:46 34

34 近日,全球突发一款名为“比特币”勒索病毒,该病毒会导致被攻击者的电脑文件会被锁定,劫持用户数据,被该病毒攻击后,被攻击的用户需要向黑客支付数额巨大的比特币才能解锁,而且即使支付了也不一定能解锁,不一定能恢复电脑正常使用。

2017-05-15 08:37:48 1035

1035 5月12日,全球范围内99个国家遭到大规模网络攻击,被攻击者被要求支付比特币解锁。其中英国的 NHS 服务受到了大规模的网络攻击,至少 40 家医疗机构内网被黑客攻陷,电脑被勒索软件锁定,这些医疗机构被要求支付约 300 美元的比特币来解锁电脑。

2017-05-17 16:59:14 2236

2236

比特币是一种数字货币。由于其生产需要大量的计算机算法,使用它出现了经济效益。按照目前的交易市场价格,一个比特约合3810元人�民�币。这么大的经济价值也使得人们趋之趋之若鹜,想生产比特币,那就要比特币挖矿机,那么比特币挖矿机多少钱?2017比特币挖矿机配置是什么?

2017-12-17 09:31:18 25790

25790 比特币挖矿机,就是用于赚取比特币的电脑,这类电脑一般有专业的挖矿芯片,多采用烧显卡的方式工作,耗电量较大,同时它也可以作为一套发烧游戏主机使用。

2017-12-19 16:06:02 152889

152889 本文主要介绍了什么是比特币挖矿、比特币挖矿原理、挖矿为什么需要使用定制集成电路以及怎样集群挖矿,其次还详细的介绍了比特币挖矿详细教程

2017-12-21 10:06:49 5065

5065

比特币挖矿机,就是用于赚取比特币的电脑,这类电脑一般有专业的挖矿芯片,多采用烧显卡的方式工作,耗电量较大。用户用个人计算机下载软件然后运行特定算法,与远方服务器通讯后可得到相应比特币,是获取比特币的方式之一。

2017-12-21 15:22:55 1584

1584 比特币挖矿机,就是用于赚取比特币的电脑,这类电脑一般有专业的挖矿芯片,多采用烧显卡的方式工作,耗电量较大。用户用个人计算机下载软件然后运行特定算法,与远方服务器通讯后可得到相应比特币,是获取比特币的方式之一。

2017-12-21 16:35:43 49501

49501 近日许多的电脑用户反映正常使用电脑时经常会出现死机卡顿等情况。有人表示可能遇上了最近最隐秘的网络僵尸攻击。比特币挖矿木马利用用户电脑进行疯狂敛财,据悉僵尸网络已经获利超300万人民币。如何防范“挖矿”木马僵尸网络至关重要。

2017-12-22 13:37:05 1360

1360 比特币挖矿机,就是用于赚取比特币的电脑,这类电脑一般有专业的挖矿芯片,多采用烧显卡的方式工作,耗电量较大。用户用个人计算机下载软件然后运行特定算法,与远方服务器通讯后可得到相应比特币,是获取比特币的方式之一。

2017-12-23 10:04:07 53576

53576 比特币挖矿机,就是用于赚取比特币的电脑,这类电脑一般有专业的挖矿芯片,多采用烧显卡的方式工作,耗电量较大。用户用个人计算机下载软件然后运行特定算法,与远方服务器通讯后可得到相应比特币,是获取比特币的方式之一。

2017-12-23 10:34:14 19590

19590 比特币挖矿机,就是用于赚取比特币的电脑,这类电脑一般有专业的挖矿芯片,多采用烧显卡的方式工作,耗电量较大。用户用个人计算机下载软件然后运行特定算法,与远方服务器通讯后可得到相应比特币,是获取比特币的方式之一。

2018-01-07 10:00:47 176936

176936 2018年已到比特币还是备受青睐和关注,那么本文跟随小编一起来了解一下最新的比特币挖矿机的消息以及比特币挖矿软件有哪些_和比特币挖矿机的下载相关方面的消息。

2018-01-07 10:34:22 37109

37109

本文详细的介绍了莱特币与比特币的相关概念,其中包括了莱特币矿池介绍、比特币特征和比特币产生原理,最后介绍了莱特币与比特币之间的区别。

2018-01-09 11:21:57 8422

8422 房地产匹敌的,也就只有比特币了。就在12月7号,网络犯罪分子从斯洛文尼亚的比特币采矿和交换服务系统NiceHash中窃取了 大约4700个比特币 (这些比特币可以用来挖掘新的比特币)

2018-01-12 14:12:01 9538

9538 本文开始详细的介绍了比特币的特征,其次介绍了比特币的几个易平台和分析了比特币是不是电子货币,最后详细介绍了比特币交易的详细步骤。

2018-01-30 16:25:19 11232

11232 自从2009年出来了比特币概念以后,比特币就一路狂长,势不可挡。随着比特币越来越值钱,详见《比特币兑换人民币是多少 没想到它市价这么6》此文。就连跳广场舞的王阿姨都在问怎么获得比特币。今日,收集了6种免费获取比特币的方法,以供大家参考。

2018-05-04 16:33:00 87077

87077 如果比特币遭到51%攻击会怎么样?这是一个假设性的问题,但却始终困扰着社区内的优秀人才。就像军队上演无数的战争、启动末日场景一样,比特币的捍卫者们也在思考这个去中心化的加密货币遭到攻击之后的状况。

2018-05-08 15:38:00 2063

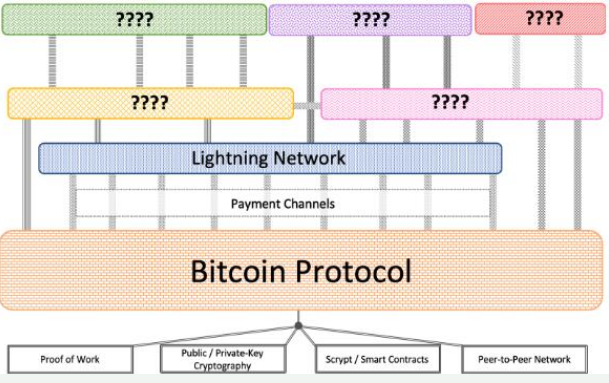

2063 说起闪电网络,总能令比特币爱好者兴奋起来,也有说不完的话题,因为这是一条改善比特币小额支付的交易通道。

2018-05-20 11:16:00 2447

2447

51%攻击指的是,有人掌握了全网一半以上的算力,就可以和全网其他算力进行对抗,更改区块链记录了。最根本的原因是比特币区块链采取的是最长链原则,即当前最长的链被认为是主链,是正确的链。51%具体

2018-07-21 10:05:12 14291

14291

比特币核心是一个实现了全节点的比特币客户端,它组成了整个比特币网络的支架。比特币核心拥有极高的安全性、隐私性、稳定性。但是它有较少的特性且会占用很多的磁盘和内存空间。

2018-08-20 14:59:22 2813

2813 从长远来看,2018年1月,比特币闪电网络频道不到100个,5月份超过6600个。显然,网络正在快速增长,这是一个积极的信号,表明它最终可以成为比特币的可伸缩性解决方案。

2018-09-07 11:52:02 1618

1618 那么我们如何获取比特币呢?最开始,比特币的获取方式就是通过CPU来进行“挖矿”。也就是说像挖金子一样,通过CPU计算,通过贡献我们的CPU计算量,我们就可以获得比特币,当你的CPU挖出了一个区块,你就获得了一定量的比特币。

2018-10-01 09:00:00 3134

3134 在PoW共识机制下,以比特币为首,51%攻击威胁会一直存在。目前,比特币全网绝大多数算力都掌握在少数几家矿池受手里,比特币并不是绝对安全,理论上说,51%攻击威胁一直都存在。

2018-09-21 11:18:51 2831

2831 中本聪的匿名身份经常会引起毫无根据的忧虑,其中很多是与比特币开放源代码特性的误解有关。比特币的协议和软件都是公开发布的,世界各地的任何开发人员都可以查看其代码,或者开发他们自己修改过的比特币软件版

2018-09-25 14:25:37 4561

4561 在比特币的早期阶段,为了防止垃圾交易对比特币网络的攻击,中本聪把比特币区块大小临改成了1M,也就是只开放了一条车道。但随着时间的推移,比特币用户群体不断扩大,交易量也不断增加,1M已经不能满足市场的需求,也就是一条车道已经不能适应市场的发展需要,拥堵问题非常严重。

2018-10-12 14:07:15 1585

1585 和Roger Wattenhofer以及Blockstream工程师Christian Decker已经提出了闪电网络这种支付通道计划的一种更具扩展性的版本,开发者认为将成为扩展比特币以容纳更多用户的最好方式。

2018-10-17 14:42:13 1221

1221 笔者认为,比特币有机会成为和黄金一样具有收藏、保值的投资品。以金银为例,金银具有难伪造、方便分割、便于携带的特性,在几千年的历史中被人类选中,成为人类的货币。比特币同样具备防伪造、易分割,便携性的特性,但由于受网络限制无法做到真正的便捷,或许在未来网络达到无死角辐射时,比特币才能达到真正的易用性。

2018-10-18 12:59:27 1231

1231 套用买股票的方式来购买比特币:首先你得需要在相关的比特币交易所进行注册账号(火币,云币等),账号需要邮箱注册。账号注册好之后,进入交易所填写相关资料和绑定银行卡,之后通过网银转账的方式将资金转到交易所上。最后就可以购买比特币了。

2018-10-22 11:30:21 1837

1837 在这篇文章中我会给出一个虚拟的村庄叫“比特村”,整个文章会以讲故事的方式,逐步告诉大家比特币提出的动机、解决了什么问题以及一些关键组件的目标和设计方案。

2018-11-08 15:58:56 24539

24539 矿池通过一条推特消息透露,它将通过“exclusively”挖掘其网络上的空区块,并出售BCH的收益,来攻击竞争币。它的攻击将以“所有竞争币,包括分叉和分叉,都是针对比特币的战争行为,并将被如此对待。

2018-11-20 10:50:17 975

975 加密货币及其底层的区块链技术为人类带来了巨大的潜力,但比特币和其他工作证明货币非常浪费,在开采加密货币时耗费了大量的能源和电脑资源。 这是比特币绿色旨在打击的一个正在迅速扩大的问题。

2018-11-22 10:31:43 1505

1505 比特币51%的攻击问题是最困难的挑战之一,也是最有价值的解决方案之一。比特币白皮书告诉我们,“只要诚实的节点共同控制的CPU功率大于任何合作的攻击节点组,系统就是安全的。”

2018-11-26 10:25:16 1795

1795 在比特币网络中,被称为“矿工”(miners)的参与者以一种非常固定的规则争夺新的比特币。矿商对网络贡献的哈希值能力(计算能力)越大,他赢得区块奖励的几率就越高。

2018-11-27 11:48:18 1050

1050 “自私挖矿”攻击是一种针对比特币挖矿与激励机制的攻击方式,它的目的不是破坏比特币的运行机制,而是获取额外的奖励,并让诚实矿工进行无效计算。简而言之,“自私挖矿”攻击的核心思想是“自私挖矿”矿池(下文中简称为“恶意矿池”)故意延迟公布其计算得到的新块,并构造一条自己控制的私有分支,造成链的分叉。

2018-12-18 10:54:13 5218

5218 加密货币钱包Electrum因新型钓鱼攻击已经损失近250个比特币(约91.4万美元)。Electrum已经确认了这一攻击的真实性。攻击者通过创建一个虚假的钱包来诱导用户提供密码信息。

2018-12-29 11:27:28 1738

1738 我认为,以这种方式成为比特币早期历史的一部分是很棒的一件事。大家都知道比特币比萨这个有趣的故事,每个人对这件事都能有共感并说:哦!我的老天,你用光了所有的比特币!对大家来说,这是一个非常吸引人的故事。

2019-01-18 14:23:47 818

818 去中心化系统实验室隶属伊利诺伊大学香槟分校,它在一项新研究中发现了多个针对基于权益证明的加密数字货币的攻击向量。根据报告显示,许多安全威胁源于以权益证明为基础的加密数字货币沿用了比特币的设计。

2019-02-14 11:48:59 1718

1718 最近,美国国家航空航天局决定实施区块链技术,以提高网络安全,并防止拒绝服务和其他攻击空中交通服务。他们将使用通常与比特币和其他加密货币相关的分布式分类账技术来实现这一点。

显然,在保护企业

2019-02-15 13:55:02 753

753 第一种攻击向量的产生是由于将区块头存储在内存空间之前未进行充分的验证引起的。因此,潜在的攻击者可以通过泛洪攻击使用大量无效的区块头耗尽受害者节点的内存资源。在 Qtum 中可能存在这种漏洞的原因是,Qtum 继承了 Bitcoin 0.10.0版本的区块头优先的特性。

2019-02-18 09:50:24 1281

1281 加密货币及其底层的区块链技术为人类带来了巨大的潜力,但比特币和其他工作证明货币非常浪费,在开采加密货币时耗费了大量的能源和电脑资源。 这是比特币绿色旨在打击的一个正在迅速扩大的问题。

2019-03-01 11:07:33 1226

1226 加密货币交易所被黑客造成了大量的比特币损失。交易所是2018年网络犯罪的热门目标。Mt. Gox是首个受到高度关注的加密货币交易所黑客攻击,但此后许多主要交易所都遭到了黑客攻击,包括Bitfinex、Bitstamp,最近新西兰的加密货币交易所Cryptopia损失了9.4%的总资产。

2019-03-07 11:17:44 2244

2244 比特币现在已经10年了,10年前我们处理比特币的方式与现在有两个很大的区别:现在有数百种支付方式可供购买比特币;您可以用比特币购买太多东西。你可以购买像毛茸茸的猛犸象牙或你最喜欢的维纳斯捕蝇草一样荒谬的东西,就像交税或在线购买家具一样普通。

2019-03-20 10:46:37 959

959 大量资金(10万美元以上):Glacier彻底考虑了一些恶意软件感染的模糊载体、个人财产规划、导致资金损失的人为错误等。即使你的比特币持有量比较适中,也值得考虑使用Glacier。如果比特币被证明是一种全球货币,它将在未来几年升值10倍(或更多)。

2019-04-01 11:21:12 770

770 闪电网络的主要思路十分简单——将大量交易放到比特币区块链之外进行。即在A与B之间建立一个专属支付通道:双方各自将部分比特币放进支付通道中,并利用其进行相互转账。

在转账过程中,这些交易不会记录

2019-04-15 14:10:08 965

965

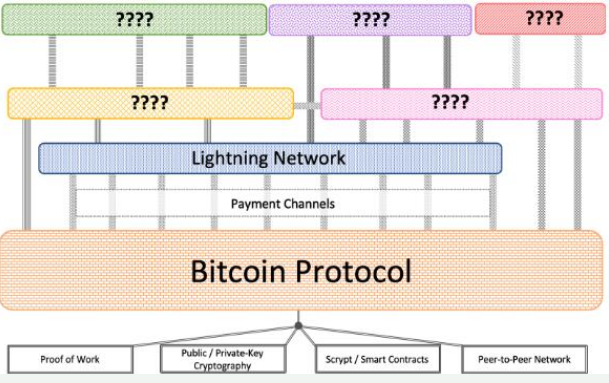

比特币堆栈是一组构建块,以独特的方式组装,为用户提供新颖且吸引人的功能。举个例子,支付通道利用比特币网络和多重签名交易作为构建模块,使人们能够快速、廉价、可靠地在彼此之间直接交易比特币,而不会产生链上交易费用,也不用忍受区块确认所带来的延迟。

2019-04-28 11:39:24 883

883

当Antonopoulos被问及这两个网络是否相同,以及他们是否运行在相同的区块链模型上时,这位比特币布道者表示,闪电网络不是区块链,而是各方之间进行交易的可路由智能合约网络。他说道:通常情况下

2019-05-06 11:22:48 1300

1300 话虽如此,我担心你从查看图表和关注Twitter上“交易员”的情绪波动(尤其是关于比特币的价格!)了解不到比特币的任何价值。你需要理解的是价格,是对比特币独特的影响以及它们如何在一个市场中以有趣

2019-05-24 10:58:46 1861

1861 很久以前,比特币的1MB区块大小便作为反垃圾特性来防止初期的比特币网络被恶意使用者攻击导致无法使用。略过之后的激动人心,时至2017年,比特币区块大小依然是1MB。它的网络已经拥堵不堪,交易手续费也

2019-05-27 11:31:11 2758

2758 首先,比特币突破了6000美元的价位,这是最终估值提高的关键阻力位。自去年夏天以来,近期比特币甚至一度达到8000美元。

这些积极的价格信号正重新引发有关数字货币的作用及其破坏性潜力的讨论

2019-05-29 10:54:06 1188

1188 此类买家正在推高比特币价格,比特币获得成本将因此大增。

2019-06-30 09:09:19 2923

2923 比特币支付不存在交易对手风险,网络可以在几分钟内提供大额支付的最终结算。因此,比特币有实力同中央银行和大型金融机构之间的结算付款进行比较。并且,相比较而言,比特币支付更加便宜,更具有可验证性。历史上唯一一个没有交易对手风险的货币是黄金,但是转移黄金的成本却相当之高。

2019-07-10 10:57:25 2110

2110 对于那些想知道如何破解比特币水龙头的人来说,另一个选择是使用一些比特币矿商提供的恶意软件。

2019-07-26 16:48:16 2124

2124 VeriBlock 是一个附生在比特币区块链上的项目,以此为其他链提供更高的安全性。简单来说,VeriBlock 通过将竞争币网络的状态嵌入到比特币区块链中来工作。这个过程被称为 PoP(proof-of-proof),小型加密货币网络利用它来防范潜在的 51% 攻击。

2019-07-30 10:46:37 715

715

Crystal工具的设计考虑了两个主要用例。其中第一个是由执法部门追踪与犯罪活动有关的比特币交易。比特币通常用于勒索软件攻击,它加密用户的数据,并迫使用户支付一定数量的钱来解密它。其中的一次攻击,即臭名昭著的“WannaCry”软件在两年内就勒索了价值近2500万美元的比特币。

2019-07-30 14:17:03 1271

1271 市场对于比特币支付的新兴趣几乎完全归功于闪电网络的发展,后者以支付为核心,是比特币网络的第二层协议。

2019-08-02 10:28:38 734

734 面对波动的市场,任何对于比特币短线买入时机的判断,本质上都是一次次高风险的赌博。为了避免短线的投资风险,币圈老手习惯以「定投」和「挖矿」两种形式作进比特币投资的。这是由于风险被分摊到较长的周期,投资者能以更加稳健的方式赚取比特币长期上涨的投资收益。

2019-08-02 11:25:29 2222

2222 据他们表示,这是一个影响到工作量证明货币的去中心化程度的缺陷。他们认为,比特币挖矿协议没有兼容激励机制,在发起攻击的时候,互相勾结的矿工获得的不法收益将大于其公平操作带来的回报。这种攻击可能会对比特

2019-08-04 10:49:41 1043

1043 几个月之后,SEGWIT 在比特币网络上被激活,有人认为在莱特币网络上部署 SEGWIT 正是为在比特币网络上激活这次升级探路。SEGWIT 在一个通过真实资金质押且正在流通的加密货币的网络中完美

2019-08-09 11:01:05 1469

1469 Chubu电力公司专门向CoinDesk透露,该公司已与当地比特币物联网(IoT初创公司Nayuta达成了概念验证(Poc),该公司正在探索如何通过闪电网络支付比特币,这是一种承诺削减比特币用户成本

2019-08-16 14:24:24 1140

1140 “比特币目前不被视为一种金融安全——至少表面上是这样——这一点已经得到了很好的证实,但我不认为这是比特币复兴的原因,”Wachsman表示。“这一个众所周知的因素已经有一段时间了。或许,像RSK这样的大公司正在比特币的基础上进行建设,人们也看到了这一点。”

2019-09-02 09:18:40 1084

1084 Wachsman 说“我们正在见证比特币的复兴, 它是最古老的区块链,它当然因为面临着挑战。但比特币正在该行业经历一场巨大的社会复兴。它是令人惊异的。比特币是可靠的,而这种可靠性已经被证明是一种非常性感的东西。”

2019-09-10 11:33:39 784

784 比特币的挖矿网络哈希值再次创下每秒95EH的历史新高。

2019-09-16 14:23:19 4927

4927 比特币是过去十年中最强大的加密货币,自建立以来,它已经克服了许多困难与攻击,包括CVE-2010Bug、Mt.Gox事件,BCH分叉之战,其他主流币的崛起。

2019-10-09 08:47:13 895

895 比特币是过去十年中最强大的加密货币,自建立以来,它已经克服了许多困难与攻击,包括CVE-2010Bug、Mt.Gox事件,BCH分叉之战,其他主流币的崛起。但并不意味着,BTC网络已经能预防未来所有的攻击,仍有很多可能性,可以导致比特币最终失败。

2019-10-09 10:39:56 3236

3236 比特币是过去十多年最强大的加密货币。它克服了自诞生以来的每个主要障碍,其中包括CVE-2010漏洞、门头沟事件、BCH硬分叉、山寨币的崛起。但这并不意味着我们已经解决了所有可能的攻击,也不意味着比特币在成为可持续千年的全球价值存储方面已经稳操胜券。

2019-10-13 17:05:00 1031

1031 比特币和闪电网络的采用将要求商家激励消费者使用比特币来代替其他货币。

2019-10-18 14:54:40 638

638 个比特币用户如何失去资金的例子。

这些威胁中有10个来自黑客的攻击,而不是用户错误或硬件故障。让我们仔细看看黑客试图获取您的比特币私钥的十种不同方式。

1.网络钓鱼

2019-10-21 10:35:26 10334

10334 比特币正在创造一个新的经济阶层,这个阶层的人不再依赖于传统的金融机构。

2019-11-11 09:30:30 886

886 前段时间推出的一个名为剑桥比特币电力消耗指数(CBECI)的在线工具,在计算比特币网络的年度能源使用量之前,会实时估算维护比特币网络所需的能源。

2019-12-17 08:33:21 7395

7395 比特币核心(BTC)的支持者说,比特币不是用来买咖啡的。他们认为比特币的目的是作为一种价值储备,而不是一种货币,数字黄金不是数字现金。

2019-12-27 09:27:45 3566

3566 财富总会眷恋着有准备的人,比特币的造富神话人尽皆知。但是不是所有在早期买比特币的人都有可能把握着这个“未来”的财富。有不少人在当初只是一时兴起买来玩玩,还有不少人虽然买了它进行投资,但是由于长期没有回报便把比特币卖掉了,就像最著名的比特币买卖:40个比特币买一个披萨。

2020-01-02 09:14:28 817

817 近两年,以比特币为首的虚拟货币蓬勃发展,这从微软、戴尔和Dish等科技巨头开始接受以比特币作为支付方式便可见端倪。这是一种革命性的解决方案,加密货币的影响已经惠及众多企业和行业。

2020-01-17 17:44:15 1328

1328 比特币价格的上涨与正在爆发的疫情有关。

2020-02-04 16:25:54 2801

2801 Strike的独创性在于,它允许使用比特币和闪电网络来结算日常交易,而付款人不必知道他们在使用比特币。在讨论为什么Strike能够成为比特币发展的关键转折点之前,来简单概述一下Strike的工作方式以及使用它的优点。

2020-02-11 13:09:33 1641

1641 比特币交易员和投资者关注的是即将到来的比特币减半、美国即将展开的比特币打击行动、以及密码交易量的大幅波动,而三星正在将比特币、加密和区块链的能量交到人们手中。

2020-02-19 16:43:25 1426

1426 2019 年,全球已经有许多起黑客勒索比特币的案件,而下半年时,黑客攻击了约翰内斯堡的网络,并索要比特币赎金,约翰内斯堡当局正努力从黑客手中中抢回网络的控制权。

2020-02-27 11:26:30 540

540 一些人称,由于比特币的稀缺性、不可伪造性和避险属性,所以它是一种优越的价值储存方式。Coinbase就曾引用了这些特征,并证明比特币是数字时代与黄金竞争的终极价值储存方式。

2020-03-02 14:00:53 3263

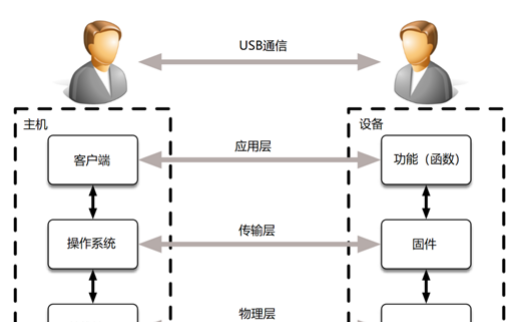

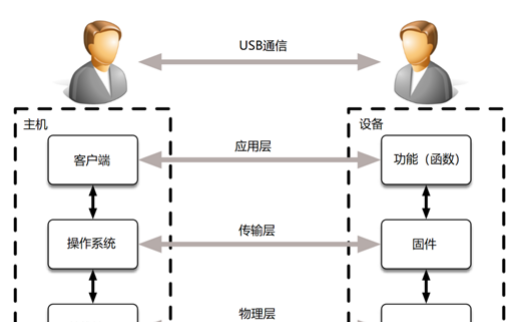

3263 本文,我将主要通过上图的分类方式来探讨针对USB的攻击向量问题。最上层涉及到更多关于人类应用、业务的基本交互场景。传输层包括设备的固件、协议栈等。物理层则主要描述USB总线上的通信问题。

2020-03-15 17:09:12 2993

2993

%。截至发稿,比特币约为24778.3美元。比特币约为 163260.43 元人民币 / 枚。 比特币今年1月1日价格为 7199.8 美元 , 以该价格计算今年比特币涨幅约为 147.23

2020-12-26 18:29:37 4253

4253 比特币,英文名BitCoin,简称BTC,是一种由开源的P2P软件产生的电子货币,是一种网络虚拟货币。比特币不依靠特定货币机构发行,它通过特定算法的大量计算产生,比特币经济使用整个P2P网络中众多

2021-01-11 10:13:21 42144

42144 在金融领域中,比特币并不是匿名的,同时交易也有可能被追踪。这给比特币投资者带来了巨大的威胁,因为恶意的黑客们将能够窃取您的信息。此外,政府机构也会利用这些信息来对您在互联网中的所作所为进行跟踪。下面我们就来看看比特币匿名交易的几种方式?

2021-02-11 16:19:00 3406

3406 Interface,API)是设备与远程服务器进行信息交互的核心。相比传统的Web应用,大部分用户无法直接接触到边缘设备使用的APⅠ,使得其遭受的攻击相对较少。但随着物联网设备的普及,针对APⅠ的攻击逐渐成为热点。因此,文中提出了一种面向物联网服务的Web攻击向量检测方法,用于对物联网服务收到的

2021-04-14 16:17:34 7

7 者利用的漏洞。本文通过分析比特币、以太坊等平台中常见的攻击方式,提出了全新的区块链中攻击方式的分类方法。本文提出的攻击分类方法体现出不同攻击方式间的差异性与关联性,并从多个角度归纳了各类攻击的特点。最后,本文根据各类

2021-04-28 17:33:11 8

8 比特币挖矿机原理图,在这篇文章中我会给出一个虚拟的村庄叫“比特村”,整个文章会以讲故事的方式,逐步告诉大家比特币提出的动机、解决了什么问题以及一些关键组件的目标和设计方案。 问题的提出 我们先从比特

2021-06-21 21:05:58 8095

8095 网络攻击发生的 5 种方式

2022-12-29 10:02:55 1701

1701

电子发烧友App

电子发烧友App

评论