随着联网功能、近场通讯手段的愈加增多,汽车上可被攻击的地方也越来越多。要攻破一辆汽车的防线,能从哪些方面入手?汽车制造商和供应商们又该怎么防止入侵呢?在逐个分析完破解案例之后,下面进入总结篇。

2016-01-27 11:46:34 1890

1890 物联网的风险在于:一些无线连接的设备位于同一个地方,这对黑客具有不可抗拒的吸引力。黑客可以在空中传播恶意代码,就像飞机上的流感病毒一样。在本周四发表的一份报告中,研究人员称他们发现了一种无线技术的缺陷,这种技术常常用于智能家居设备,比如灯、开关、锁、恒温器等等。

2016-11-07 10:14:40 1059

1059 入侵检测技术:是用来发现内部攻击、外部攻击和误操作的一种方法。它是一种动态的网络安全技术,利用不同的引|擎实时或定期地对网络数据源进行分析,并将其中的威胁部分提取出来,触发响应机制。

2023-07-06 11:25:10 11657

11657

)的通用技术要求,是设计、安装、验收入侵报警系统的基本依据。 本标准适用于建筑物内、外部的入侵报警系统。本标准不涉及远程中心

2009-05-26 09:48:48

方向(DOA)来确定传感器的位置。 此外,还可以利用GPS系统来实现传感器节点的高精度定位,不过这种方法成本较高。 五、网络安全技术 前面已经介绍无线传感器网络中的安全隐患主要来源于三个方面

2020-12-24 17:11:59

安装一条网线,所以我就去电子市场买了一个接收信号超强卡王,把它放到窗台上,利用软件破解小区里无线网络的密码,就这样我用了半年多。直到集会的那天,我匆忙下班回家,到家刚好到集会时间,这时用卡王蹭不到网了

2010-07-15 17:20:46

Process Connection的缩写,IPC$是共享"命名管道"的资源,它对于程序间的通信很重要。在远程管理和查看计算机的共享资源时使用。利用IPC$入侵者可以与目标主机建立一个空

2008-07-01 15:02:12

的时候,最好设置为隐藏用户,以免别有用心者使用一些专用软件查看到你的IP地址,然后采用一些针对IP地址的黑客工具对你进行攻击。在聊天室的时候,还要预防Java***,攻击者通常发送一些带恶意代码

2013-06-29 10:38:26

的多模检测算法类似,异常检测方法是另一种IDS检测方法,通常作为特征匹配的补充方式。 面对多样化的网络攻击和入侵,这种技术需要不断完善。目前的无线网络安全产品是基于入侵检测而开发的,事实上,这类

2016-03-04 15:10:23

,阐述了防范网络入侵与攻击的主要技术措施。 关键词:安全和保密网络入侵和攻击防范技术 中图分类号:TP31文献标识码:A文章编号:1 6 7 2—379l(2009)06(a)一001 8--0I

2011-02-26 16:56:29

报警系统基本组成原理在入侵探测报警系统中,入侵探测器就是各防范现场的前端探头,它们通常将探测到的非法入侵信息以开关信号的形式,通过传输系统(有线或无线)传送给报警控制器。报警控制器经过识别、判断后发出

2017-02-09 15:50:45

意义的挑战性课题,网络攻击追踪技术的研究重点已逐渐转为如何重构攻击路径,以及对攻击源地址和攻击路径作出尽可能真实的定位。但目前已有的一些黑客攻击源点追踪和路径发现技术都不同程度地存在一些问题[1-2

2009-06-14 00:15:42

摘要: 4月30日,阿里云发现,俄罗斯黑客利用Hadoop Yarn资源管理系统REST API未授权访问漏洞进行攻击。 Hadoop是一款由Apache基金会推出的分布式系统框架,它通过著名

2018-05-08 16:52:39

内的程序,这就是所谓单片机加密或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序。 单片机攻击技术解析 目前,攻击单片机主要有四种技术,分别是:

2021-12-13 07:28:51

之前,黑客利用IoT-botnet 发起了一场针对物联网设备的大规模DDoS攻击,导致了各种智能设备的瘫痪,这让人们更加重视物联网的安全问题。 根据美国《纽约时报》发布的一篇题为《 IoTGoes

2017-03-06 10:17:37

信息的价值,这使得高价值目标尤其会受到攻击。在本文中,重点放在防止侧信道攻击的技术方面,侧信道攻击指的是这样的攻击,它依赖来自安全措施物理实施的信息、而不是利用安全措施本身的直接弱点。

2019-07-26 07:13:05

据,和正常数据无区别,即顺利蒙混绕过达成攻击目的。 2、为何IDS不能抗应用攻击入侵检测技术中最成熟的是攻击特征检测。 入侵检测系统利用含有已知攻击特征的数据库,来判断是否匹配符合,若非即是。 入侵检测技术

2010-05-17 14:01:40

据,和正常数据无区别,即顺利蒙混绕过达成攻击目的。 2、为何IDS不能抗应用攻击入侵检测技术中最成熟的是攻击特征检测。 入侵检测系统利用含有已知攻击特征的数据库,来判断是否匹配符合,若非即是。 入侵检测技术

2010-08-19 11:02:30

小巧实用的工具[LP_Check]_查看一下你的电脑有没有被黑客入侵软件介绍查一下你的电脑有无黑客,用这个软件,绿色的。本地管理员帐号检查,将拥有超级管理员权限的帐户列出,检查Windows NT

2009-06-01 19:01:34

:数百个Kubernetes管理控制台无需密码即可访问,即直接公开暴露在互联网之上。经过专家研究发现这些管控台被黑客们蓄意利用从事非法“挖矿”。技术极客惨遭黑手,我们应该如何防患于未然

2018-03-12 17:42:31

导读:据外媒报道,一群学生黑客演示了如何用音乐将智能设备变成监听器。这种技术将人耳听不到的声呐信号植入到智能手机或电视机播放的歌曲中,然后利用这些设备的麦克风或音箱来监听声呐信号的反射方式,从而

2017-08-22 09:17:13

黑客的人,我们对后果概不负责!C非侵入式攻击不需要对元器件进行初始化。攻击时可以把元器件放在测试电路中分析,也可单独连接元器件。一旦成功,这种攻击很容易普及,并且重新进行攻击不 需要很大的开销。另外

2016-09-14 21:44:27

在研究无线传感器网络(WSN)及ZigBee协议的基础上,提出了一种基于ZigBee技术的红外入侵检测系统的设计方案。该方案借助ZigBee技术在短距离无线通信方面的优势,利用Microchip公司的射频芯片MFR24J40,采用主动红外入侵探测装置实现了对入侵物体的实时检测及报警。

2020-03-18 07:04:50

造成真正的威胁。不过,人们现在开始意识到真正的危险;联网的照明系统可以成为入侵整个智能家居或楼宇自动化系统的一个入口。门锁和安全摄像头等联网的安全设备,需要能很好地防范黑客攻击,这是常识。黑客想要访问

2018-12-12 09:47:49

利用Honeypot(蜜罐)技术设计了一种新的网络入侵检测系统。Honeypot技术是入侵检测技术的一个重要发展方向,已经发展成为诱骗攻击者的一种非常有效而实用的方法,不仅可以转移

2009-05-11 20:18:12 17

17 该算法来自一种文本分类算法-KNN 算法,文中给出了用该算法实现的入侵检测系统模型.利用该算法实现的基于系统调用的异常入侵检测系统,克服了传统基于系统调用入侵检测方法

2009-06-13 11:01:41 18

18 Windows系统用户摆脱黑客攻击的方法

IP被盗用是指盗用者使用未经授权的IP来配置网上的计算机。目前IP盗用行为非常常见,许多“不法之徒”用盗用

2010-01-27 10:06:40 721

721 笔者提出在黑客入侵检测系统模型设计中引入神经网络技术,建立了一个基于人工神经网络的黑客入侵检测系统模型。并且给出基于人工神经网络的黑客入侵检测系统构建体系。该系统

2012-01-11 14:41:01 24

24 本书从网络安全和系统安全两个角度,深入剖析了各种入侵、攻击技术及原理,并给出了实例和防范策略。

2016-03-30 17:53:13 4

4 。

事实上,指责俄罗斯黑客搞网络攻击的西方国家不止美国一家。上周,德国总理默克尔警告称,俄罗斯将利用黑客手段破坏即将于明年进行的德国新一轮大选。德国联邦宪法保卫局局长汉斯·马森9

2016-12-11 11:52:19 472

472 在2008年网络,升级维护之后,不夸张的说,支付宝和五角大楼是一个安全级别,并不是说黑客没有办法攻击入侵,而是攻击进去之后,里面的数据加密的方式都无法解析,当支付宝被入侵的时候,资金在此期间,无法

2017-07-31 09:17:53 24566

24566 嵌入式设备总是容易受到攻击。近年来发生了变化的是黑客访问这些设备的能力。由于使用无线网络来互连网络,用于保护工业控制器和类似设备的网络中的空气间隙已经填满。

2017-08-04 09:05:02 5

5 在应对网络攻击过程中,入侵检测系统Snort扮演了重要角色,如何提升Snort的防护水平至关重要。本文提出了一种利用低交互蜜罐系统捕获网络攻击流量,提取攻击特征,进而主动提升Snort检测能力,实现

2017-11-08 15:15:33 8

8 Mozilla 会采用“Have I been Pwned”网站提供的数据 —— 该网站提供了数据泄露的索引,如果用户的凭证在黑客攻击中被攻破,就会通知他们。

2017-11-24 12:07:16 791

791 随着科技的越加先进,黑客的攻击率也在提升,2018 年安全年度预测报告指出,黑客攻击的目标会瞄准数字勒索、物联网漏洞、机器学习、区块链等技术。

2017-12-22 16:44:21 757

757 工业系统一旦给黑客入侵,改写控制程序,将能给工厂制造灾难性事件。根据网络安全公司卡巴斯基实验室最新报告称,制造业已经成为第二个最容易受到网络攻击的行业,工业控制系统(ICS)和制造业的计算机的入侵数量占所有攻击的三分之一。

2018-06-29 15:40:00 765

765 在随着移动网络兴起,网络黑客也变得更加猖獗。 信息安全厂商趋势科技指出,因人们透过网络进行不安全的连线情况越来越普遍,明年黑客的活动将也将越发旺盛。趋势科技指出,明年黑客将以“数字勒索”、“锁定物联网漏洞”以及“攻击区块链”等3种手法,做为明年网络攻击的主力。

2018-01-18 14:37:09 1818

1818 5月24日报道,思科公司周三发布安全预警称,黑客利用恶意软件,已感染几十个国家的至少50万台路由器和存储设备。据思科研究人员克雷格·威廉姆斯(Craig Williams)称,思科Talos安全部

2018-06-25 16:26:00 838

838

据报道,智能语音助手Alexa在一夜之间成为汽车新宠,为驾驶者带来解放双手为操作带来便利,但是尽管便利但并不安全,因为可能会成为黑客入侵的新后门。在黑客眼中,攻击汽车会给他们带来巨额收益。

2018-02-02 15:34:35 1046

1046 机器学习算法能改进安全解决方案,帮助人类分析师更快地分类威胁和修补漏洞。但同时,黑客也能利用机器学习发起更大更复杂的攻击。

2018-02-05 15:52:19 7423

7423 如何抵御DDoS 攻击是目前各大网络厂商都在关注的话题。DDoS攻击是指故意的攻击网络协议实现的缺陷或直接通过野蛮手段残忍地耗尽被攻击对象的资源,LOTC是一个最受欢迎的DOS攻击工具。 这个工具被去年流行的黑客集团匿名者用于对许多大公司的网络攻击。

2018-02-10 10:47:27 1386

1386 网络攻击成为目前网络安全的一大痛点,黑客的创新脚步从未减缓,随着网络边界的消失,随着数据逐渐迁移到SaaS,黑客也转向终端入侵和勒索软件。

2018-02-11 09:00:23 933

933 。以太坊的创始人V神不喜欢改变以太坊的技术细节,也不喜欢借助外界的力量,但这反而导致黑客一次又一次地攻击成功。目前,以太坊内的大多数成员已经同意要对以太坊进行改革,只有V神还在苦苦坚持。毫无疑问,以太坊正

2018-04-27 17:53:32 379

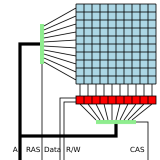

379 研究人员演示了最新的 Rowhammer 攻击,利用 GPU 翻转比特入侵 Android 手机。 Rowhammer 攻击是指利用临近内存单元之间电子的互相影响,在足够多的访问次数后让某个单元的值

2018-05-17 03:14:00 9519

9519

黑客最可怕的7种攻击手段,到底厉害到什么程度?

2018-07-19 09:13:44 5617

5617 如果黑客获得一个传真机号码,那么他最大可利用到什么程度呢?无论你是否相信,你的传真机号码对黑客来说,已经足够让他们获取到打印机的完整权限,甚至可以顺便渗透进其他已连接的网络。

2018-11-03 10:11:14 5286

5286 随着物联网设备日益普及,企业面临的网络攻击风险也在与日俱增。如果企业遭受黑客攻击,最糟糕的情况有哪些?

2018-09-20 11:10:48 7004

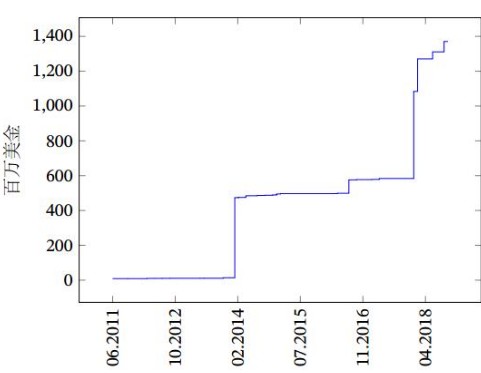

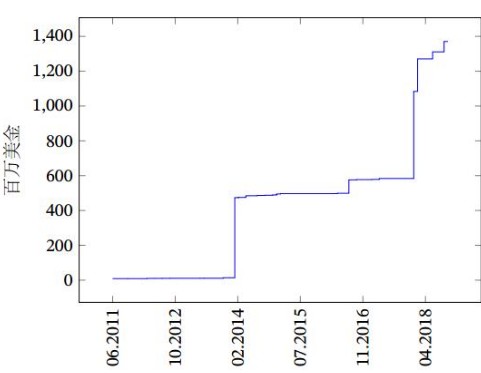

7004 韩国国家公安厅(National Police Agency)发布了一份报告,报告了过去三年里该国所有数字货币交易所和钱包遭到黑客入侵的事件。据当地媒体报道,共有7家数字货币交易所和158个钱包遭黑客攻击,其中91起发生在今年。然而,仅6人被捕。

2018-10-10 11:39:00 5015

5015 我们听说过加密货币交易、网络和区块链是如何被黑客入侵的,以及投资者和用户如何经常丢失他们的资金。加密货币对世界来说仍然是一个新兴的概念,而且涉及资金,尽管这很糟糕,但黑客们肯定会利用漏洞行骗。

2018-11-08 11:18:52 1204

1204 据外媒报道,入侵Redbanc的嫌疑人是一个名为Lazarus Group(又称Hidden Cobra)的黑客组织,该组织与朝鲜政府有关,是目前最活跃、最危险的黑客组织之一,过去几年的主要攻击目标为银行、金融机构和加密货币交易所。

2019-01-19 11:13:32 3891

3891 与人们的普遍认知相反,绝大多数黑客攻击都是以社会工程 (social engineering)的形式完成的。Social engineering 是指利用欺骗手段来操纵个人,使其无意间泄露可以被用于

2019-02-11 13:59:45 2820

2820

报告称,数字货币交易所是黑客最容易攻击的目标,占与数字货币相关攻击的27%,其次是企业,占21%,用户占14%,政府资源占7%。密码货币交易所遭受攻击的排名最高,因为恶意黑客能够利用其安全基础设施中的脆弱问题,窃取大量数据并耗尽受害者的钱包。

2019-02-18 10:29:49 1054

1054 黑客攻击了微软客户支持门户网站,并获得使用微软Outlook服务注册的一些电子邮件账户的访问权限。

2019-04-18 10:45:05 866

866 Docker Hub遭黑客攻击,虽然黑客只访问数据库的时间很短,但是依然有19万用户的数据遭泄露。

2019-05-10 17:32:59 3485

3485 黑客组织Fxmsp专攻网络安全公司,该组织称目前已经入侵了3家美国反病毒公司,获取了部分产品的源代码。

2019-05-12 09:47:19 2817

2817 大部分黑客攻击得手之后,如果是团伙作案的话,第一步大概率是将资金转往非知名交易所,趁事情没曝光前悄悄抛售、提现、分赃。然而,本次黑客攻击得手之后,首先采取的是资金分散存储,将7,074枚 BTC 以每个地址100枚-600枚不等的额度分散于20个主要 (大于1枚 BTC )新地址。

2019-05-13 11:18:02 4134

4134 近期发现黑客在2018年5月至10月之间入侵亚马逊账户,更改账户信息转移资金。

2019-05-14 15:33:09 2714

2714 永恒之蓝是NSA(美国国家安全局)开发的最强大的黑客工具之一,黑客如今使用它攻击美国政府网络。

2019-05-28 15:59:39 3736

3736 伊朗黑客组织MuddyWater APT在他们的黑客武器库中添加了新攻击手段。

2019-06-10 15:48:46 3271

3271 黑客入侵了俄罗斯国家情报部门FSB的承包商SyTech,并从那里窃取了该公司为FSB工作的内部项目的信息。

2019-07-25 11:04:20 4250

4250 保加利亚国家税务局遭黑客入侵,泄露57个文件夹,大小为10.7 GB的数据信息。

2019-07-25 11:09:40 3564

3564 现在的黑客其实已经技术也是越来越高超,对于我们的技术大大也是一个挑战与能力培养的过程。黑客会用尽一切办法尽其所能去搜寻任何一个电商网站的客户账号及其机密信息。

2019-10-30 14:54:20 1958

1958 唯链币的黑客攻击事件强调了去中心化和无需信任的资金模式对项目资金管理的重要意义,其中的一个典型的例子就是达世币。

2019-12-24 13:35:01 1302

1302 云服务器怎么查看被攻击?有时候云服务器出现异常,有可能是人为操作不当引起的,也有可能是系统被黑客入侵了。

2020-01-05 11:26:29 2909

2909 据iottechnew报道,这项来自Extremetworks的研究对北美、欧洲和亚太地区各行业的540名IT专业人士进行了调查,结果发现,70%声称使用物联网设备的公司完全知道成功或试图进行的黑客攻击。

2020-02-22 12:04:09 942

942 在众多网站上线后出现的安全漏洞问题非常明显,作为网站安全公司的主管我想给大家分享下在日常网站维护中碰到的一些防护黑客攻击的建议,希望大家的网站都能正常稳定运行免遭黑客攻击。

2020-03-30 11:45:45 1011

1011 自从冠状病毒(COVID-19)爆发以来,由于远程办公的必要需求,企业VPN使用量增加了33%,这也成为黑客发起攻击的一个突破口。

2020-04-10 17:17:25 7691

7691 对于黑客来说,没有他们做不到,只有你想不到。即便不联网,黑客利用风扇也能窃取你的数据?

2020-04-25 10:47:40 1644

1644 我们几乎每天都会听说,黑客又在利用新的方式侵入网络设备,安装勒索软件或窃取宝贵数据。不仅如此,黑客们还会利用数据操纵对数据集进行微妙的修改,这种修改非常隐蔽,可能会对组织造成比数据泄漏更严重的破坏性影响。

2020-07-02 14:59:42 2965

2965 距离前段时间多个名人Twitter账号被黑客入侵不久,又一黑客入侵事件被爆出。

2020-07-28 15:20:32 1073

1073 如何确保家庭摄像机不被黑客入侵,是当今物联网设备面临的较大挑战之一。虽然目前并没有百分百安全的保护办法,但只要遵循相应的规则,则可以很大程度降低风险的威胁。卡巴斯基亚太地区分析团队主管Vitaly Kamluk列出了五个摄像机的迹象,以帮助消费者快速确认自己的摄像机是否被黑客入侵:

2020-08-19 09:42:18 2625

2625 黑客正积极利用一个关键的远程代码执行漏洞,允许未经验证的攻击者在运行易受攻击的File Manager插件版本的WordPress站点上载脚本并执行任意代码。

2020-09-03 16:20:47 2214

2214 来源:芯榜 国外科技网站报道,南韩半导体大厂 SK 海力士传出遭黑客集团攻击,服务器遭植入勒索软件,透过勒索软件,黑客集团取得 SK 海力士不少档案。目前 SK 海力士还未表示任何评论。 据科技网

2020-09-03 17:24:02 2654

2654

根据卡巴斯基公布的最新报告, 黑客已经将攻击的目标逐渐迁移到 Linux 服务器和工作站上 。虽然 Windows 系统一直是黑客的攻击目标,但是高级持久性威胁(APTs)现在已经成为 Linux 世界的一个严重问题。

2020-10-08 12:03:00 1950

1950 生物识别技术简单来说就是一种用于防止数据泄露的数据安全方法,例如信用卡黑客攻击。生物识别技术使用任何可以证明身份的个人物理上唯一的数据,例如指纹,而不是依赖于可以更容易被黑客攻击的密码或PIN码,生物识别技术能有效的防止黑客入侵吗?

2020-10-13 14:47:49 2609

2609 做为一个行业人士的,经常会被人问到:生物识别技术真的能防止黑客入侵吗?大家可能多在一些社交群中看见过一种短网址,这种网站可能就是恶意仿照别的网站我们成为钓鱼网站,大家就会让为是真正的网站,只要我们一输入密码,后台就能通过邮费发送给不法分子,所以我们的再复杂的密码也没用。

2020-10-16 11:27:11 702

702 据报道,阿里巴巴旗下电商平台、新加坡电子商务公司Lazada昨日宣布,其110万账号信息被黑客入侵。

2020-11-01 09:45:23 4382

4382 快递柜想必不少人已经不陌生,然而万万没想到,它们竟成了黑客攻击的新目标。

2020-12-08 11:53:27 1941

1941 根据外媒 The Verge 的消息,美国领先的网络安全公司 FireEye 称其遭到了有国家支持的黑客攻击。黑客锁定并访问了该公司所谓的特殊工具,该工具用于测试客户安全并发现漏洞。FireEye

2020-12-10 09:10:10 3308

3308 稍早前报道,知情人士称,作为疑似俄罗斯攻击多个美国政府部门运动的一部分,微软也被黑客利用广泛使用的SolarWinds网络管理软件入侵。接着,微软的自主产品又被黑客利用进一步攻击其他人。目前还不清楚有多少微软用户受到了影响。 责任编辑:PSY

2020-12-18 10:04:21 2051

2051 微软又被黑客攻击了!据路透社报道,微软先被黑客利用广泛使用的SolarWinds网络管理软件入侵,然后其产品又被黑客利用进一步攻击他人。目前,暂不清楚有多少用户受到影响。

2020-12-18 10:55:25 2852

2852 12月18日,据外媒报道,微软发布声明承认遭遇黑客入侵,而造成此次入侵事件的原因是由于其网络安全管理软件供应商SolarWinds遭遇黑客攻击。 报道称,在今年早些时候,有黑客攻陷了软件提供商

2020-12-18 15:19:05 2906

2906 12月18日,据外媒报道,微软发布声明承认遭遇黑客入侵,而造成此次入侵事件的原因是由于其网络安全管理软件供应商SolarWinds遭遇黑客攻击。

2020-12-18 16:26:20 3405

3405 Solarwinds 大规模黑客攻击要比预想的要糟糕,近日美国司法部承认由 Microsoft 365 提供的电子邮件服务被入侵。在一份声明中,美国司法部承认有 3% 的邮箱被黑客入侵。不过本周三,司法部发言人 Marc Raimondi 表示:“目前我们没有迹象表明任何机密系统受到影响”。

2021-01-08 11:59:10 2801

2801 网络安全专家称,SolarWinds Orion网络管理平台遭受的攻击是针对美国政府网络和很多大型公司数据基础架构的最严重黑客攻击之一。该攻击于2020年12月发现,在该攻击发生后,网络专业人员们都在努力缓解此次广泛数据泄露事故的影响。

2021-02-08 16:19:00 5556

5556 基于入侵检测系统的UDP反射攻击响应方案

2021-06-02 15:02:38 4

4 就在全球行动运算IP大厂Arm推出它的新隔离技术TrsutZon不久,黑客界就顺势推出其针对该架构所发表的攻击,并号称能够绕过TrustZon的保护,姑且不论黑客最终是否能够靠该破解取得任何实质

2021-11-02 09:46:44 2276

2276

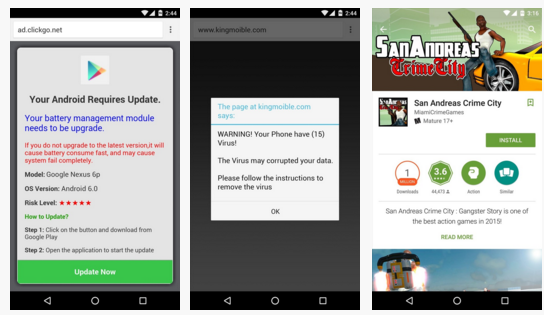

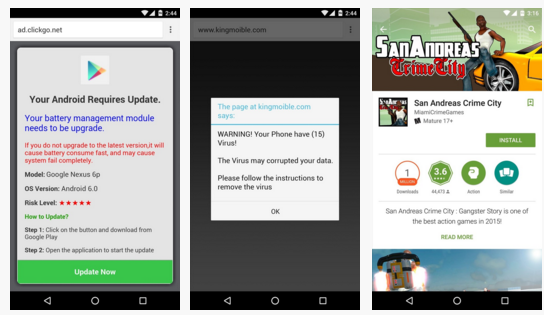

如果您怀疑自己的 Android 智能手机可能已被黑客入侵,以下是一些有关如何确定的提示

2022-08-25 14:51:44 8347

8347

本文是系列文章的第三部分,该系列文章探讨了现实世界的物联网黑客攻击以及如何解决暴露的漏洞。目标是通过提供可缓解攻击的控制措施,帮助您提高物联网设备的网络安全。在第一篇文章“从殖民地管道攻击中吸取

2022-10-18 10:20:56 2745

2745 随着网络攻击面的变化,安全风险增加,对边缘安全解决方案的需求也越来越大。工厂必须对网络攻击采取弹性态势,这意味着在发生攻击时能够检测和恢复。问题不再是我是否会被黑客入侵,而是我什么时候会被黑客

2022-12-09 16:35:53 660

660 电子发烧友网站提供《ChupaCarBrah:使用BeagleBone和Python进行汽车黑客攻击.zip》资料免费下载

2022-12-16 11:23:57 0

0 几乎每个网站都面临风险,无论是简单的博客论坛、投资平台、小型的独立电商网站还是动态电子商务平台。

为什么有人会入侵这些网站?

黑客如何来入侵这些网站?

如何才能有效保护我的网站不被攻击?

2023-06-13 09:36:21 2166

2166

和痛苦。实际上,黑客攻击并不罕见,甚至每分钟这个世界就有20多个网站遭到黑客攻击,这意味着攻击者迟早会尝试进入假定的“安全”系统,而且由于疏忽大意,通常一旦开始入侵

2023-06-30 10:07:19 986

986

若用户忽视这些提示,不回应丝毫,随后便可能接到冒充苹果客服人员的假通知,声称监测到设备遭受攻击,要求输入短信验证码才能解封。一旦中招,黑客即可轻易篡改用户AppleID账户信息,非法获取机密数据。

2024-03-27 10:50:21 1192

1192 6月14日消息,环球晶6月13日发布公告,称部分资讯系统遭受黑客攻击,目前正积极会同技术专家协助调查和复原工作。环球晶表示,少数厂区部分产线受到影响,将会先使用库存出货因应,若有不足,有的可能要延迟

2024-06-14 16:27:20 1128

1128

近日,科技圈传来一则震惊的消息:全球知名的半导体制造商AMD公司遭遇了黑客组织的攻击。据悉,一个名为Intelbroker的黑客组织成功入侵了AMD的系统,并盗取了包括未来产品详细信息、客户数据库、财务记录、源代码、固件等一系列敏感信息。

2024-06-24 11:00:59 995

995 线索我们可以一路追查,最终定位到攻击源头。 IP定位技术的工作流程 数据收集 通过网络安全设备,例如入侵检测系统IDS/IPS的实时监测与分析,我们能够捕获到流经网络的大量流量数据。这些数据中隐藏着攻击者的蛛丝马迹。同时,利用专

2024-08-29 16:14:07 1294

1294 近日,知行科技收到某头部自主品牌5款车型的定点函,包括主流量产乘用车和商用车等多种车型。知行科技将为其提供iDC辅助驾驶域控和iFC前视一体机等多种解决方案,充分满足不同车型定位,和海内外市场的差异化需求。

2025-07-15 10:30:48 677

677

电子发烧友App

电子发烧友App

评论