大家可能都知道破解51单片机是很容易的,但为什么容易,又是如何来破解的,可能很多人就不大清楚了,我在这里结合网上一些前辈整理的资料,和自己的经验,对MCU破解技术做个简单分析。

2017-11-26 09:03:33 78053

78053 单片机技术原理与应用是机电一体化、应用电子技术、自动控制及数控技术应用等专业的一门实用技术骨干课程,它对培养学生的工程思维能力和解决问题的能力具有重要作用。通过本课程的学习 , 可以使学生较系统

2021-12-13 06:43:25

内的程序,这就是所谓单片机加密或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序。 单片机攻击技术解析 目前,攻击单片机主要有四种技术,分别是:

2021-12-13 07:28:51

单片机仿真软件Proteus 7.4完美破解版

2013-03-01 22:49:57

程序。如果在编程时加密锁定位被使能(锁定),就无法用普通编程器直接读取单片机内的程序,这就是所谓拷贝保护或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备

2013-11-25 09:40:56

程序。如果在编程时加密锁定位被使能(锁定),就无法用普通编程器直接读取单片机内的程序,这就是所谓拷贝保护或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备

2013-11-25 11:16:02

单片机函数传参被改变的原因是什么?

2021-10-19 07:03:33

单片机原理与技术接口,前言《单片机原理与技术》戴胜华老师的教材版本,px4飞控使用的是stm32单片机,学习下单片机技术有利于理解px4的底层代码,单片机教材那么多,选择戴胜华老师的版本是MOOC

2021-07-14 07:52:19

单片机原理及实用技术 本书是根据编者30多年以来教学及科研的经验、参考各届讲稿整理而编写的,全书共8章,主要内容包括:各系列单片机概述及其内在区别、单片机内部结构及工作原理

2009-12-05 08:51:48

本书系统地讲解了单片机的原理及其应用技术。读者可从中掌握微型计算机的软硬件知识,完成计算机工程的基础训练,同时可有效结合工程实际需要去初步应用单片机开发技术,并提高综合开发能力。本书既可作为高校

2011-03-04 13:34:11

单片机原理及应用和单片机原理及接口技术,历时一年多(2008.10~2010.2),《单片机原理与接口技术》一书终于完稿。期待早日出版。

2021-07-16 08:01:16

单片机小精灵v1.3完美破解

2012-11-16 18:18:02

单片机小精灵v1.3完美破解单片机小精灵v1.3完美破解(crazybc.com).rar 2014-8-29 19:59 上传 点击文件名下载附件 998.27 KB, 下载次数: 102 单片机小精灵v1.3完美破解(craz ...

2018-07-19 02:16:34

单片机小精灵v1.4,完美破解版,一款不错的软件

2013-11-30 00:15:59

单片机应用的核心技术是什么?单片机神奇的工作原理是什么?汇编语言很难学怎么办?

2021-11-02 06:17:40

单片机怎么通过软件加密来防破解呢?

2021-10-29 06:49:36

带有加密锁定位或者加密字节,以保护片内程序。如果在编程时加密锁定位被使能(锁定),就无法用普通编程器直接读取单片机内的程序,这就叫单片机加密。单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上

2018-10-10 16:45:16

单片机的拷贝保护和锁定功能是什么意思?攻击单片机主要有哪几种技术呢?

2022-01-20 07:53:21

strongerHuang整理公司或者个人辛辛苦苦开发的程序,肯定谁都不想被人轻易破解并利用。下面为大家分享单片机破解,以及防止破解的。嵌入式专栏1单片机解密是什么?单片机解密又叫单片机...

2021-07-15 06:20:17

的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序从而完成芯片代码的破解。现有的攻击技术可以分成两类:侵入型攻击和非侵入型攻击。侵入型攻击(物理攻击),这类攻击需要破坏封装

2022-01-26 06:16:17

,然后借助半导体测试设备、显微镜和微定位器,在专门的实验室花上几小时甚至几周时间才能完成。所有的微探针技术都属于侵入型攻击。另外三种方法属于非侵入型攻击,被攻击的单片机不会被物理损坏。在某些场合非侵入

2022-03-14 14:33:37

,也就无法执行以后的解密操作。 当然,要想从根本上防止单片机被解密,那是不可能的,加密技术不断发展,解密技术也不断发展,现在不管哪个单片机,只要有人肯出钱去做,基本都可以做出来,只不过代价高低和周期长短的问题,编程者还可以从法律的途径对自己的开发作出保护(比如专利)。

2018-06-28 06:06:13

单片机解密IC芯片破解用紫外光有问题会出现呢?在单片机解密IC芯片破解的过程中,有时要用到紫外光技术。但使用不当会容易产生问题。深圳爱体半导体有限公司为你简单罗列一些紫外光技术用于解密不同型

2017-03-20 17:23:00

单片机解密是什么?单片机解密方法有哪些?防止单片机被解密的建议有哪些?

2021-11-01 07:11:23

单片机解密是什么?单片机解密的方法有哪些?侵入式解密过程是怎样的?如何去防止单片机被解密?

2021-07-08 06:31:18

的条件下,应选用具有硬件自毁功能的智能卡芯片,以有效对付物理攻击。 (6)如果条件许可,可采用两片不同型号单片机互为备份,相互验证,从而增加破解成本。 (7)打磨掉芯片型号等信息或者重新印上其它的型号,以假乱真。当然,要想从根本上防止单片机被解密,程序被盗版等侵权行为发生,只能依靠法律手段来保障。

2016-11-28 15:01:21

的分支和操作条件;使用缓存;不固定时间处理指令如倍频和分频;还有大量的其他原因。结果就是执行能力典型地取决于密钥和输入的数据。为防止此类攻击可以使用盲签名(Blindingsignatures)技术

2017-12-21 18:12:52

。这种高效性也极大提升了 EMC 特性。可惜的是深联华仅仅支持脱机下载,这样对使用者是非常不方便的。据传深联华 SLH89F51 系列器件采用SHA-256 哈希算法可以彻底防止攻击。在防破解方面会更有优势么?更多加密与防破解技术还得访问SLH

2013-12-11 14:41:10

复位保护电路是不可行的。对于这种类型的单片机,一般使用微探针技术来读取存储器内容。在芯片封装打开后,将芯片置于显微镜下就能够很容易的找到从存储器连到电路其它部分的数据总线。由于某种原因,芯片锁定位在编程模式

2017-06-17 17:28:48

单片机编程实例大全 188页5 十天学会单片机100实例 192页6 单片机原理及其接口技术 52页7 51单片机c语言教程全集 89页8 单片机开发及应用技术 44页9 单片机原理与接口技术学习指导

2012-08-18 15:54:06

【单片机解密技术】电子产品的设计工程师必读作为电子产品的设计工程师非常有必要了解当前单片机攻击的最新技术,做到知己知彼,心中有数,才能有效防止自己花费大量金钱和时间辛辛苦苦设计出来的产品被人

2011-12-16 11:19:22

。McAfee SpyLocker Remover将防止恶意软件阻止对设备管理列表的访问。从列表中成功停用Flash Player后,您可以通过设置>应用程序管理器>

2017-08-09 16:49:13

在网络环境下,由于种种原因,网络被入侵和攻击是难免的。但是,通过加强管理和采用必要的技术手段可以减少入侵和攻击行为,避免因入侵和攻击造成的各种损失。下面就介绍几种主要的防范入侵和攻击的技术措施。2.1

2011-02-26 16:56:29

[tr=transparent]单片机采用的是超大规模集成电路技术其实就是将一台电脑给搞到一个所谓的芯片里面去了。听着是不是很NB,其实它就是一台计算机,它集成了处理器,存储器,定时器,和通讯接口等

2018-04-18 21:35:07

的核心技术就是单片机技术。所以从事电子行业的工作人员必须学好单片机技术,否则必然被社会淘汰。二、什么是单片机?单片机就是把中央处理器(CPU)、随机存储器(RAM)、只读存储器(ROM)、定时器

2021-11-23 07:38:26

,大部分单片机都带有加密锁定位或者加密字节,以保护片内程序;如果在编程时加密锁定位被使能(锁定),就无法用普通编程器直接读取单片机内的程序,单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞

2013-03-22 14:44:03

位,做好高科技产品的保护工作。 选择一:不需要外部晶振的单片机,内部可集成高精度的R/C时钟,不需要外部复位的单片机,内部集成高可靠复位电路 选择二:防破解手段。高达32位的密码生成器,破解概率1

2013-09-26 09:56:07

位,做好高科技产品的保护工作。 选择一:不需要外部晶振的单片机,内部可集成高精度的R/C时钟,不需要外部复位的单片机,内部集成高可靠复位电路 选择二:防破解手段。高达32位的密码生成器,破解概率1/50

2013-09-22 14:14:01

使用MCU设计一个应用系统,如何防止技术被破解抄袭呢?有比较可靠的方案推荐吗?

2022-11-19 08:46:04

信息的价值,这使得高价值目标尤其会受到攻击。在本文中,重点放在防止侧信道攻击的技术方面,侧信道攻击指的是这样的攻击,它依赖来自安全措施物理实施的信息、而不是利用安全措施本身的直接弱点。

2019-07-26 07:13:05

单片机解密是什么?单片机的解密方法有哪些呢?侵入式解密过程是怎样的?

2021-11-02 09:17:03

` 谁来阐述一下如何防止PIC单片机被解密?`

2020-04-14 16:42:00

如何为单片机的按键加一个锁防止多次触发

2023-10-30 08:21:49

相应的高技术设备、人才储备和破解经验,要想破解目前日趋先进的单片机加密技术可谓难上加难,在解密过程中一是很可能失败,二是可能损坏母片。如何保证芯片解密的成功并不损坏母片使用,成为衡量当前芯片解密公司

2013-03-23 14:33:54

在享受便利的同时,却往往忽视了隐私的保护。操作系统的漏洞、应用安全的不完善,都会导致物联设备被恶意代码注入,从而导致个人账号等隐私泄露。那么如何去防范恶意代码攻击呢?从当前的技术角度来讲,仅仅通过系统

2022-01-25 06:10:38

电子技术基础没有打好,首先被表面知识给困惑了。单片机属于数字电路,其概念、术语、硬件结构和原理都源自数字电路,如果数字电路基础扎实,对复杂的单片机硬件结构和原理就能容易理解,就能轻松地迈开学习的第一步

2020-10-21 08:16:12

如何安装单片机keil5破解版本?

2022-01-17 08:32:06

保护电路,内置某种算法;传统的加密芯片,都是采用算法认证的方案,他们声称加密算法如何复杂,如何难以破解,却没有考虑到算法认证方案本身存在极大的安全漏洞。我们清楚的知道,单片机是一个不安全的载体,对于盗版

2016-12-05 17:07:26

公司或者个人辛辛苦苦开发的程序,肯定谁都不想被人轻易破解并利用,下面为大家分享单片机破解,以及防止破解的。

2021-02-25 06:48:13

美国网络安全公司迈克菲公司21日发布的最新安全报告显示,今年第三季度新出现的手机恶意软件攻击几乎都指向谷歌公司的安卓操作系统,该系统面临的安全形势相当严峻。 报告显示,第三季度专门针对安卓系统

2012-02-05 16:49:25

我用单片机做了一个小的系统,供电是用5V开关电源,为了防止接线的时候正负接错烧掉单片机,我在进线侧加了个二极管,这样接反就不会导通了,但是这个时候单片机不能工作,万用表一量才知道,单片机得到的电压才

2023-05-09 16:10:56

单片机C语言生成什么文件后可以防止反编译?

2016-09-14 15:25:53

求大佬分享单片机的技术路线

2022-01-18 07:46:40

确保请求符合要求、遵守标准的HTTP规范,同时确保单个的请求部分在合理的大小限制范围之内。这项技术对防止缓冲器溢出攻击非常有效。然而,请求分析仍是一项无状态技术。它只能检测当前请求。正如我们所知道的那样

2010-06-09 09:44:46

(1)软件攻击该技术通常使用处理器通信接口并利用协议、加密算法或这些算法中的安全漏洞来进行攻击。软件攻击取得成功的一个典型事例是对早期ATMEL AT89C 系列单片机的攻击。攻击者利用了该系

2011-10-28 10:47:17

单片机应用技术大全本书较系统、全面地介绍了单片机基本原理、单片机系统扩展及单片机应用系统设计开发中的各种实用技术,内容包括单片机基本原理、应用系统设计开发基础、单片机存储器扩展技术、接口技术

2014-11-13 13:51:15

防止此类攻击可以使用盲签名(Blinding signatures)技术。这个方法是利用选定的随机数与输入数据混合来防止破解者知道输入数据的数学运算法则。 时序攻击可用在安全保护是基于密码的微控制器

2019-05-23 09:06:16

请问大家如何接收和解析单片机串口的数据,怎么防止丢失和断贞呢?

2023-11-08 07:57:30

单片机主要有哪几种攻击技术?对单片机侵入型攻击的一般过程是怎样的?应对单片机破解有哪些建议?单片机硬件抗干扰常用方法有哪些?提高敏感器件抗干扰性能有哪些常用措施?

2021-04-19 09:59:06

破解目标单片机的方法,利用这种方法,不会对目标MCU元器件造成物理损伤。主要是对WINBONGD,SYNCMOS单片机和GAL门阵列, 这种利用软件解密设备,按照一定的步骤操作,执行片内的程序送到片外

2016-08-23 10:14:14

保护屏障。由于大多数网络恶意攻击都是对网络的主节点进行攻击,而软件防火墙会定期扫描网络主节点,寻找可能存在的安全隐患并及时清理,不给攻击者可乘之机。2、硬件防御主要指机房的带宽冗余、机器的处理速度

2019-05-07 17:00:03

在当今的嵌入式系统领域,应广单片机一级代理 PFS154系列以其卓越的性能和广泛的应用而备受瞩目。本文将详细介绍PFS154系列单片机的特点和应用,以及其在不同领域中的具体应用案例。一

2023-11-23 20:55:05

第一节:PADAUK PGS152单片机EEPROM芯片概述PADAUK PGS152单片机是一款功能强大的16位单片机,具有高度的可编程性和灵活性。其中,EEPROM芯片是该

2023-11-23 21:16:37

Padauk是一家专业的单片机一级代理,我们提供全面的单片机解决方案,包括PFC151系列。PFC151系列是一款高性能的单片机,它具有低功耗、高速度、高可靠性等优点。该系列单片机适用于各种应用,如

2023-11-23 22:20:39

领域。本文将详细介绍HR7P169BFGSF单片机的特点、应用和开发过程,为广大工程师和技术爱好者提供有价值的参考。一、HR7P169BFGSF单片机的主要特点H

2023-11-27 20:47:47

随着科技的不断发展和进步,嵌入式系统在人们的日常生活和工作中发挥着越来越重要的作用。而单片机作为嵌入式系统的重要组成部分,被广泛应用于各种领域,如工业控制、智能家居、医疗设备等。今天,我们将介绍一款

2023-11-27 21:21:40

一、NY8B062M型号单片机NY8B062M是一款由台湾九齐(Joystick)公司生产的8位AD单片机,具有高性能、低功耗、高集成度等特点。该单片机采用CMOS技术,内核采用8051微处理器

2023-11-27 21:34:18

这篇文章将介绍台湾九齐单片机NY8A050D 6 I/O 8-bit EPROM-Based MCU,包括其特点、应用领域、与其他单片机的比较等内容。一、九齐单片机NY8A050D 6 I/O

2023-11-27 21:54:52

单片机破解的常用方法及应对策略

摘要:介绍了单片机内部密码破解的常用方法,重点说明了侵入型攻击/物理攻击方法的详细步骤,最后,从应用角度出发,提出了

2007-05-24 09:27:23 690

690 调查显示IE浏览器防止网站攻击效率最高

北京时间3月5日消息,据国外媒体报道,产品分析公司NSS Labs发布的最新调查结果显示,在防止黑客利用信任网站安装恶意软件

2010-03-05 10:02:42 729

729 单片机攻击技术 目前,攻击单片机主要有四种技术,分别是:

(1)软件攻击

该技术通常使用处理器通信接口并利用协议、加密算法或这些算法中

2010-06-29 17:56:47 556

556 作为电子产品的设计工程师非常有必要了解当前单片机攻击的最新技术,做到知己知彼,心中有数,才能有效防止自己花费大量金钱和时间辛辛苦苦设计出来的产品被人家一夜之间仿冒

2011-05-11 11:52:07 7106

7106 防止攻击命令

2016-12-17 10:44:41 2

2 27-防止攻击配置

2016-12-25 00:07:15 0

0 芯片解密(单片机破解)技术解析

2017-01-12 22:23:13 51

51 芯片破解的习惯叫法是单片机解密,单片机破解,芯片解密,另外IC解密,把CPLD解密,DSP解密都习惯称为芯片破解。芯片破解是为了实现电子产品的复制。 单片机(MCU)一般都有内部EEPROM

2017-11-01 20:27:04 31325

31325 该技术通常使用处理器通信接口并利用协议、加密算法或这些算法中的安全漏洞来进行攻击。软件攻击取得成功的一个典型事例是对早期ATMEL AT89C系列单片机的攻击。攻击者利用了该系列单片机擦除操作时序

2019-01-15 15:29:47 1035

1035 定位被使能(锁定),就无法用普通的编程器直接读取单片机内的程序,这就是所谓单片机加密或者说锁定功能。事实上,这样的保护措施很脆弱,很容易破解。单片机攻击者借助专用设备或自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段

2019-12-16 08:00:00 14

14 为了防止未经授权访问或拷贝单片机的机内程序,大部分单片机都带有加密锁定位或者加密字节,以保护片内程序;如果在编程时加密锁定位被使能(锁定),就无法用普通编程器直接读取单片机内的程序,单片机攻击者借助

2019-12-19 15:55:39 2050

2050 加密或者说锁定功能。事实上,这样的保护措施很脆弱,很容易被破解。单片机攻击者借助专用设备或者自制设备,利用单片机芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序。

2020-08-11 14:18:48 632

632 恶意软件领域在 2017 年底发生了重大转变。随着基于云的技术的普及,一些网络犯罪团伙也开始瞄准 Docker 和 Kubernetes 系统。这些攻击大多遵循一个非常简单的模式,即威胁行为者扫描

2020-12-02 16:00:01 1961

1961 电子发烧友网为你提供单片机内部密码破解的常用方法,侵入型攻击 / 物理攻击方法的详细步骤及应对策略资料下载的电子资料下载,更有其他相关的电路图、源代码、课件教程、中文资料、英文资料、参考设计、用户指南、解决方案等资料,希望可以帮助到广大的电子工程师们。

2021-04-25 08:51:29 3

3 strongerHuang整理公司或者个人辛辛苦苦开发的程序,肯定谁都不想被人轻易破解并利用。下面为大家分享单片机破解,以及防止破解的。嵌入式专栏1单片机解密是什么?单片机解密又叫单片机...

2021-11-15 14:06:02 39

39 芯片设计上的漏洞或软件缺陷,通过多种技术手段,就可以从芯片中提取关键信息,获取单片机内程序从而完成芯片代码的破解。现有的攻击技术可以分成两类:侵入型攻击和非侵入型攻击。侵入型攻击(物理攻击),这类攻击需要破坏封装,然后借助半导体测试设备、显微

2021-12-02 12:21:07 0

0 大家可能都知道破解51单片机是很容易的,但为什么容易,又是如何来破解的,可能很多人就不大清楚了。本文结合网上一些前辈整理的资料的经验对MCU破解技术做个简单分析。

2022-02-10 11:39:54 10

10 为了防止大家的程序不被剽窃,本文给大家分享单片机加密的方法。攻防不分家,关于单片机程序破解,请移步此处:单片机程序被破解了?

2022-08-14 10:24:48 3204

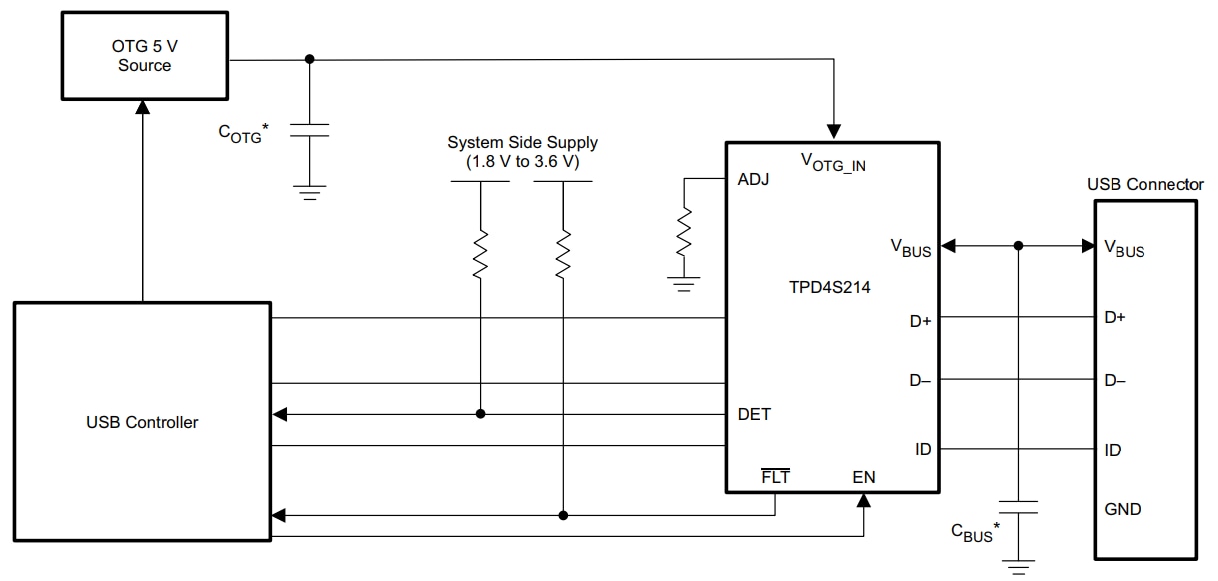

3204 保护 USB 端口免受恶意“USB 杀手”的攻击

2023-01-05 09:43:50 2552

2552

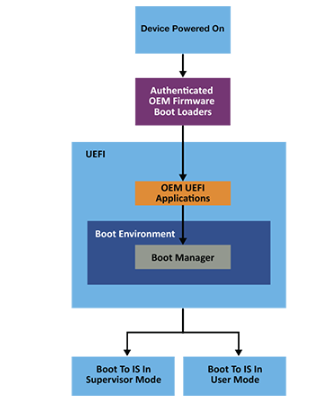

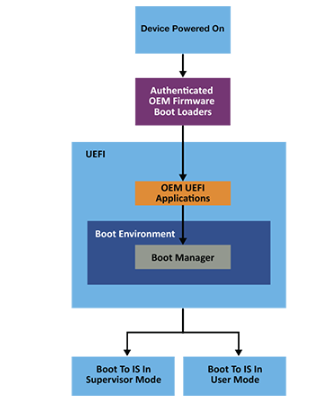

一种特别阴险的恶意软件形式是通过rootkit(或bootkit)攻击注入系统的固件,因为它在操作系统启动之前加载并且可以隐藏普通的反恶意软件。Rootkit 也很难检测和删除。防御 rootkit 攻击的一种方法是使系统能够使用安全启动设备,该设备旨在检测预操作系统环境中的未授权固件。

2023-04-24 09:57:48 1365

1365

电子发烧友App

电子发烧友App

评论