工业4.0的愿望和网络安全意义

工业4.0涉及工厂的数字化,对工业市场领域的组织领导者来说意味着许多不同的事情,数字化的影响可以有一个随着工厂设备的智能化和连接,对网络安全的广泛影响。例如,这可能意味着改造您的工厂以实现更高级别的自主性和定制,从而提高运营总成本并为客户带来更高价值。它还可能意味着系统和子系统的供应商正在使工厂设备更加智能,以实现大型多链系统和企业系统内制造单元的实时决策和自主交互。根据您希望如何利用工业4.0解决方案,采用这些解决方案的策略将取决于它们将在价值链中的集成位置以及工厂内的集成深度。

数字化工厂正在改变价值链的各个方面,直接影响企业的顶线和底线。最常讨论的是创新,它可以释放新的收入,例如新产品,服务或两者的某种组合。数字化生产,处理的使用以及边缘数据的分析都需要新的产品创新,而元数据的收集则产生了优化控制,维护和使用的新服务。数字化生产的两个方面都存在于价值链的不同部分,直接影响收入绩效。另一方面,降低成本的举措侧重于提高供应链效率和优化运营绩效。这些改进要求在自己的工厂中采用功能更强大的产品和服务。实现工业4.0的线下优势是实现新产品创新的必要条件。根据人们如何利用工业4.0解决方案的优势,网络安全战略将发生变化,以确保在工厂中成功采用和扩展数字解决方案。

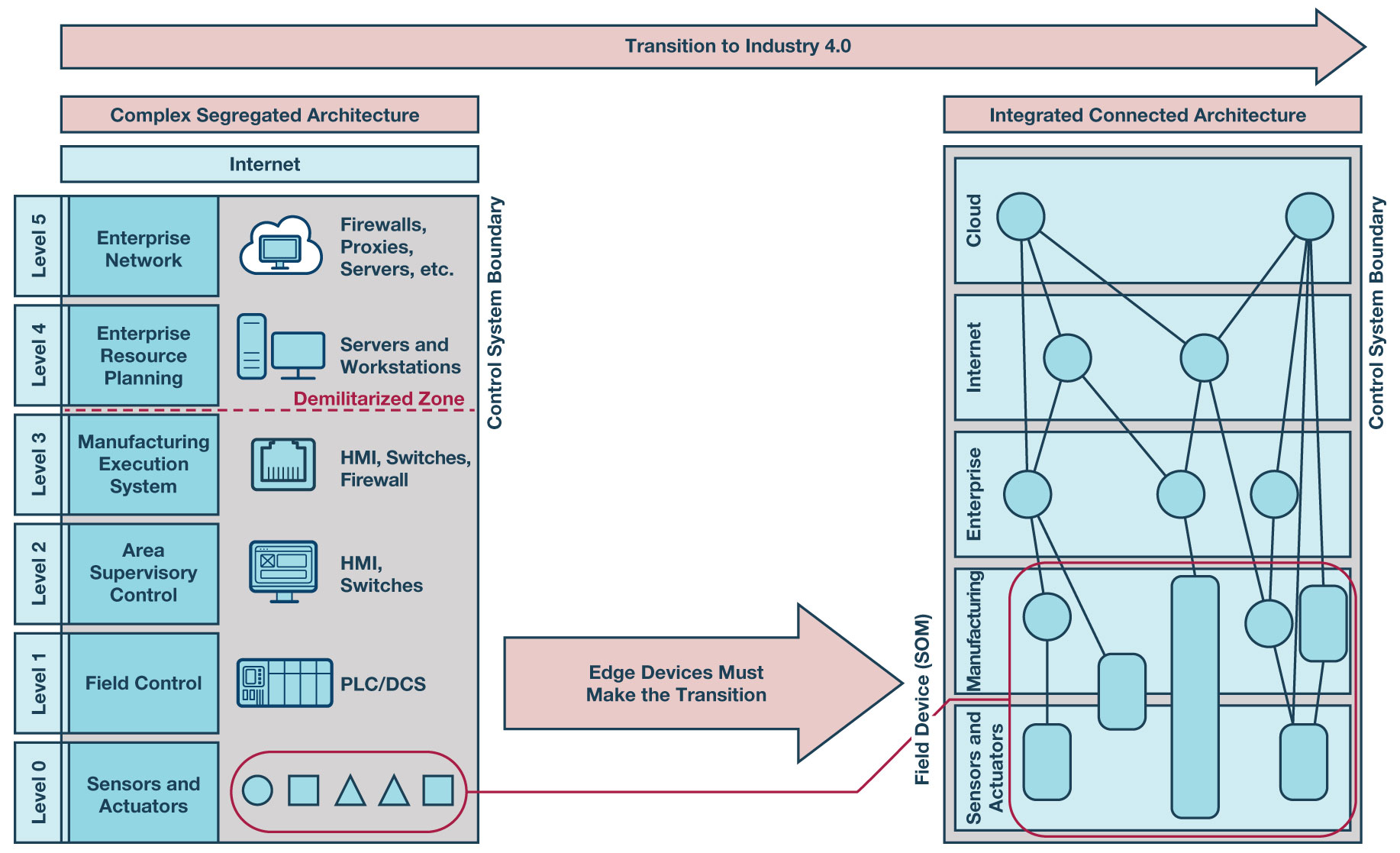

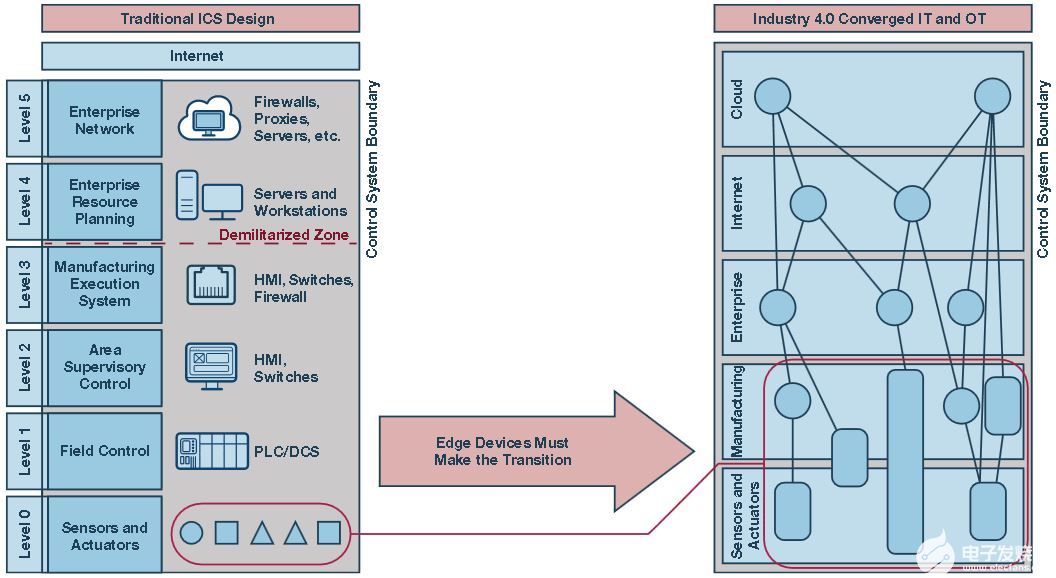

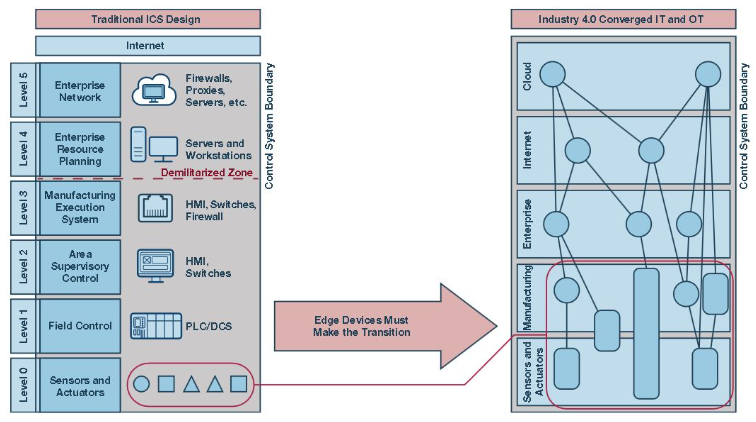

网络安全战略也将根据工业控制环路边缘普及的数字解决方案的变化而变化。传统的工业自动化架构非常不同,并且依赖于将现场设备的控制与工厂的其他信息系统,服务和应用隔离,以防范网络安全威胁。此外,实际的现场设备通常是具有有限数据交换和边缘处理的点对点解决方案,这限制了任何一个设备对系统的贡献的网络安全风险。破坏这种典型的架构并非易事,需要采用分阶段的方式。工业4.0解决方案的积极采用者将需要确定他们希望在工厂中集成新技术的深度,并推动实现这些愿望的网络安全战略。新的工业自动化架构有望显得与众不同。传统上使用普渡模型或类似工厂将工厂划分为五个不同的级别,未来的工厂架构可能不等同于同一型号。未来的现场设备将感应和执行与制造执行和控制相结合。这些设备不仅将在工厂中联网成一个集成的连接架构,而且其中一些将直接连接到企业系统,互联网和云服务,这极大地增加了任何一台设备对系统的网络安全风险。无论以何种方式看待未来的工业4.0架构,实现最终目标将采用多阶段方法和网络安全策略,该策略与工厂中集成数字解决方案的期望深度相关联。

三个步骤网络安全行业4.0的实现

当解决方案完全集成时,工业4.0将会是什么样子。有些人认为传统的工厂设计将基本保持完整,而另一些人则认为新工厂难以被传统标准认可。每个人都能达成共识的是工厂正在发生变化,而且不会在一夜之间发生。这种转变有一些明显的原因,但主要原因是当今现场设备的使用寿命。这些设备的设计运行时间超过20年,可以保持更长时间的运行。可以努力改进这些设备以实现额外的功能和连接,但是它们将受到其硬件设计的限制,并且工厂系统架构将必须补偿它们的不足。从网络安全角度来看,这些设备将始终受到限制并存在网络风险。安全设备需要安全的架构和系统设计方法。对具有安全功能的设备进行改造是一种间隙方法,它将始终存在网络安全漏洞。完全过渡到数字化工厂将要求设备达到高水平的安全强化,以抵御网络攻击,同时不妨碍他们实时共享信息和做出决策的能力。弹性 - 从困难中快速恢复的能力 - 对网络安全的实施方式和网络安全工业4.0的必要步骤产生巨大影响。

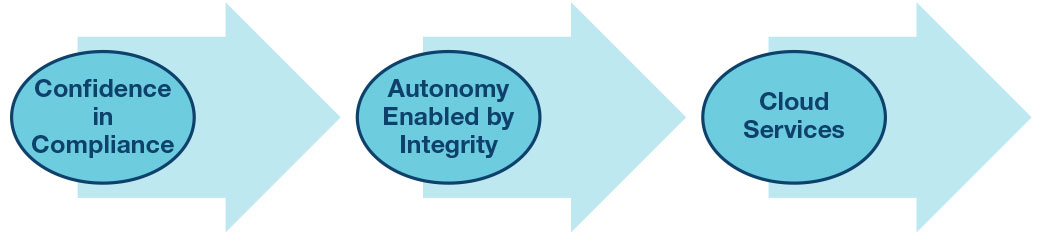

要克服的第一个主要障碍是遵守新的网络安全行业标准和最佳实践。要在变化的工厂内实现合规,需要采用不同的方法。应用隔离,监视和配置网络流量的信息技术(IT)安全解决方案的传统方法无法在工业4.0工厂中提供所需的弹性。随着设备连接并共享实时信息,将需要硬件安全解决方案来实现自主实时决策,同时保持工厂的弹性。随着网络安全方法的变化,组织也需要适应新的挑战。许多组织正在进行重组,以建立网络安全能力,既可以从传统的工程组织单独管理,也可以整合到整个组织的项目团队中。建立一个能够实施网络安全解决方案战略以满足行业标准和最佳实践的组织是实现工业4.0愿望的第一个重要步骤。

组织在与新兴安全标准建立稳固的基础之后他们能够管理跨产品生命周期和跨组织边界的安全要求,他们可以将注意力集中在工厂单元内增加的自主权。只有当工厂中的设备变得足够智能以根据收到的数据做出决策时,才能实现自治。网络安全方法是一种系统设计,可构建能够证实数据生成对数据的信任的边缘设备。结果是有信心通过网络安全系统提供实时决策,该系统能够接受来自现实世界的输入,评估其可信度并自主行动。

最后一个问题是建立一个不仅与云连接,而且通过云服务与其他工厂系统同步运行的工厂。这需要更广泛地采用数字解决方案,并且由于完全过渡到数字工厂所需的时间,最终将成为最后的障碍。今天的设备已经连接到云,但在大多数情况下,这只是为了接收数据。分析这些数据并从工厂车间远程做出决策。这些决定的产物可能是加速或延迟维护或微调自动化过程。今天,由于现场控制在工厂本地并与企业系统隔离,因此很少会从云中执行这些决策。随着工厂采用更多自主权,通过云服务监控工厂,以及跨企业系统共享实时信息将更为相关。

启用连接具有硬件安全性的工厂

硬件安全性的需求受到行业标准的推动,这些标准达到了更高的安全级别,以便在工厂中实现连接的解决方案。增加控制的访问和可访问性意味着传统IT安全解决方案无法在不将设备级安全性与硬件信任根相结合的情况下进行防御的新风险。当设备连接到网络时,这些设备成为整个系统的接入点。这些接入点中的任何一个可能造成的损害扩展到整个网络,并且可能使关键基础设施易受攻击。依赖防火墙,恶意软件检测和异常检测的传统安全方法需要不断更新和配置,并且容易出现人为错误。在今天的环境中,应该假设对手已经在网络中。为了抵御这些对手,需要采取纵深防御和零信任的方法。为了最大程度地确保连接设备按预期运行,设备中需要硬件信任根。今天在设备中安装正确的硬件挂钩对于实现向明天的数字工厂的过渡至关重要。

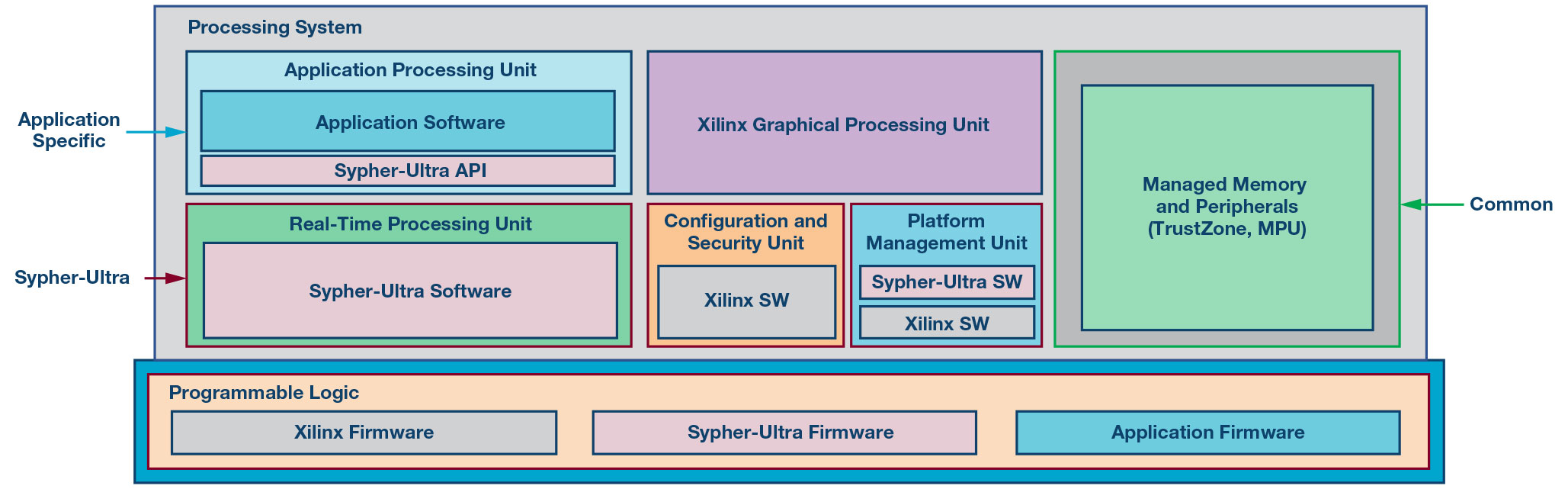

利用Xilinx ® Zinq ® UltraScale + ™ MPSoC(ZUS +)系列FPGA,ADI公司开发了Sypher ™< / sup> -Ultra,通过具有多层安全控制的高保证加密系统,为正在生成和处理的数据的完整性提供更高的置信度。它利用了ZUS +的安全基础以及ADI公司开发的其他安全功能,以促进满足安全要求的终端产品,如NIST FIPS 140-2,IEC 62443或汽车EVITA HSM。 Sypher-Ultra位于嵌入式ZUS +功能和最终应用之间,为设计团队提供单芯片解决方案,以实现安全操作。为了提供高度保障的安全性,Sypher-Ultra平台采用可信执行环境(TEE),为静止和运动中的安全数据提供基础。与安全相关的功能主要在实时处理单元和可编程逻辑中执行,以使设计团队能够在应用处理单元内轻松添加其应用。该设计使产品团队无需掌握安全设计和认证的所有复杂性,同时对安全操作提供高度自信。

制定实现更高设备级别安全性的途径是具有挑战性,特别是考虑到上市时间的限制,以满足数字工厂的苛刻步伐。实施安全性的复杂性需要独特的技能组合和流程。 ADI公司的安全平台为设计团队提供了一种解决方案,可以在靠近工业控制环路的边缘实现安全性。从产品设计团队卸载实施复杂性,例如安全设计,安全标准认证和漏洞分析,可以大大降低风险和设计时间。 ADI公司的解决方案在通用平台上提供易于使用的安全API,可在单个FPGA上实现高保证安全性和更高级别应用的共存。 ADI公司的Sypher-Ultra产品可以安全地使用Xilinx Zynq UltraScale + MPSoC(ZUS +)系列,以隔离敏感的加密操作,防止对敏感IP的未授权访问,从而通过边缘的硬件安全性为连接的工厂提供路径。

-

FPGA

+关注

关注

1664文章

22501浏览量

639031 -

网络

+关注

关注

14文章

8333浏览量

95554 -

智能化

+关注

关注

15文章

5254浏览量

60314

发布评论请先 登录

工业4.0与工业互联网的相同点与不同点

Microchip:车用32位单片机+功能安全和网络安全保护

加速工业4.0-扩展工业控制系统中的安全终端

加速工业4.0:扩展工业 控制系统中的安全终端

满足工业4.0的网络安全战略解决方案

满足工业4.0的网络安全战略解决方案

评论