在工业现场,网络问题往往来得很“突然”。

可能前一刻还运行正常,下一刻就开始出现:

更麻烦的是,这类问题通常不是持续性的,而是“时好时坏”,排查难度极高。

但在不少真实案例中,最终原因却出奇简单——

网络里出现了一个“错误的DHCP服务器”。

一、问题是怎么发生的?

举一个典型场景:

现场维护人员接入一台笔记本电脑,用于调试设备。但这台电脑开启了共享网络(或虚拟网卡),不知不觉中充当了一个“临时DHCP服务器”。

接下来会发生什么?

- 终端设备可能拿到错误的IP地址

- 网关被指向错误路径

- 不同设备之间通信异常

关键在于:

这些错误并不是立刻全部爆发,而是随机出现

这也是为什么很多工程师在现场会遇到“怎么都查不出来”的问题。

二、为什么普通交换机“拦不住”这个问题?

因为在传统二层交换机的逻辑中:

DHCP报文和普通数据一样,是被“透明转发”的。

也就是说:

- 谁发DHCP响应,交换机并不会判断

- 只要报文格式正确,就会被转发出去

结果就是:

网络中谁都可以“假装自己是DHCP服务器”

在办公网络里,这可能只是上不了网;

但在工业网络里,可能直接影响生产系统。

三、DHCP Snooping:让交换机开始“做判断”

这就是DHCP Snooping存在的意义。

你可以把它理解为:

交换机开始对DHCP报文进行“安全审查”

它做的事情其实很简单,但非常关键:

1️⃣ 给端口“分身份”

交换机会把端口分为两类:

- 可信端口(Trusted):连接真正的DHCP服务器

- 非可信端口(Untrusted):连接终端设备

2️⃣ 只允许“对的人”发DHCP响应

规则很明确:

只有Trusted端口,才允许发送IP分配信息

如果一台普通终端试图“冒充DHCP服务器”:

- 报文会被直接丢弃

- 不会影响网络

3️⃣ 顺便做了一件更重要的事:记录绑定关系

交换机会自动生成一张表,记录:

- IP地址

- MAC地址

- 所在端口

- VLAN信息

这张表的价值很大,它相当于:

网络中的“设备身份数据库”

DHCP Snooping

DHCP Snooping四、它到底解决了哪些实际问题?

如果从工程角度来看,DHCP Snooping解决的不是抽象安全问题,而是非常具体的现场问题:

✔ 防止“野DHCP服务器”搞乱网络

最常见,也是最直接的价值。

特别是在有外包、调试、临时接入的环境中。

✔ 避免IP冲突和错误分配

很多“偶发性掉线”的根本原因,其实是IP分配混乱。

✔ 为后续安全机制打基础

DHCP Snooping不是终点,而是起点。它生成的绑定表可以用于:

- ARP防护

- IP Source Guard

- 网络行为追踪

如果没有这一步,很多安全策略其实无法真正落地。

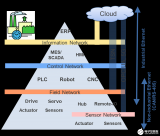

五、现实问题:工业网络不能“照搬IT方案”

理论上很好理解,但在工业现场部署时,有几个必须面对的现实:

1️⃣ 设备类型复杂

- PLC

- 传感器

- 工控机

很多设备对网络变化非常敏感。

2️⃣ 稳定性优先于一切

相比“绝对安全”,工业现场更关注:

不能影响生产

3️⃣ 网络结构更封闭

不像企业网络那样有完善的认证体系,很多策略需要“折中设计”。

也正因为如此,DHCP Snooping在工业交换机上的实现,不能只是“支持功能”,而是要考虑实际可用性。

六、为什么不同厂商效果差别很大?

从参数表上看,很多设备都写着“支持DHCP Snooping”,但实际工程体验差异很明显。

以 Fiberroad(光路科技)的网管型工业交换机为例,其设计更偏向工程落地:

- 支持基于VLAN的细粒度控制

- 可与ARP防护等机制联动

- 适配工业环网、冗余网络结构

- 在复杂电磁环境中保持稳定

这些能力的意义在于:

不是单点功能,而是一整套可用的安全体系

七、一个很多人没有意识到的问题

在没有DHCP Snooping的网络中,其实你无法确认一件事:

当前网络里的IP地址,是不是“可信来源”?

如果这个问题无法回答,那么:

- 网络问题就会变得不可控

- 故障排查成本会持续增加

结尾

很多工业网络问题,并不是因为设备性能不够,而是因为:

缺少最基础的控制机制

DHCP Snooping,恰好就是这样一个“看起来不起眼,但一旦缺失就会出大问题”的能力。

对于工程师来说,它不是一个“高级功能”,而是一个应该默认开启的基础能力。

-

DHCP

+关注

关注

0文章

110浏览量

20937 -

工业以太网

+关注

关注

10文章

693浏览量

43875 -

工业交换机

+关注

关注

0文章

298浏览量

17063

发布评论请先 登录

DHCP在企业网的部署及安全防范

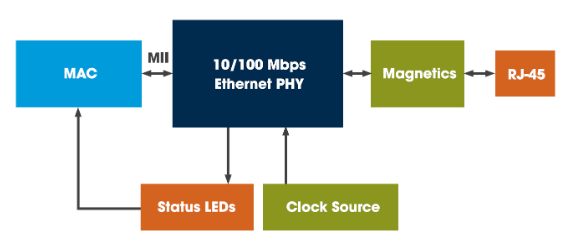

以太网和工业以太网的不同

以太网在智能工厂演变中发挥关键作用

一文讲清 DHCP 技术原理,工业以太网交换机为什么离不开它?

DHCP Snooping在工业以太网中的作用与部署要点

DHCP Snooping在工业以太网中的作用与部署要点

评论