S7协议作为西门子工业自动化领域的重要通信标准,其技术架构和应用实践始终是工业控制系统(ICS)安全研究的核心议题。本文将从协议发展历程、通信机制、安全漏洞及防护策略三个维度展开深度剖析,结合近年来的攻防实践,揭示这一工业通信协议的底层逻辑与安全态势。

一、协议演进与技术架构

S7协议诞生于西门子SIMATIC S7系列PLC的配套通信需求,历经多个版本迭代形成当前主流的S7Comm和S7CommPlus协议栈。与早期基于MPI接口的S5协议相比,S7-300/400系列采用的S7Comm协议实现了以太网通信支持,通过TPKT/COTP协议封装实现OSI七层模型中的传输层保障。而S7-1200/1500系列升级的S7CommPlus协议则引入TLS加密、会话ID等安全机制,但研究显示其加密密钥仍存在硬编码问题。

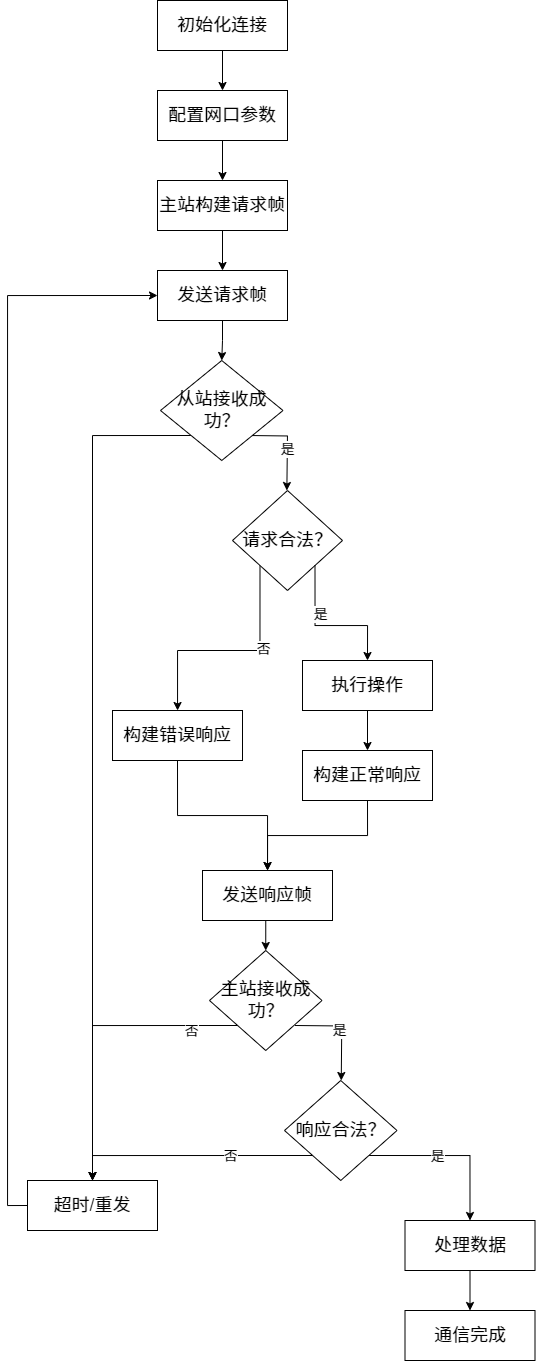

协议通信过程包含典型的工业控制特征:上位机通过功能码(Function Code)实现设备控制,例如0x1A对应PLC启停操作,0x05完成内存块读写。值得注意的是,S7协议采用"客户端-服务器"架构,但PLC作为服务端不具备主动认证能力,这使得中间人攻击(MITM)成为可能。EEFocus的工业安全分析文章特别强调,协议中用于设备发现的COTP Connection Request包包含设备型号、固件版本等敏感信息,这为攻击者提供了指纹识别基础。

二、通信流程与数据封装

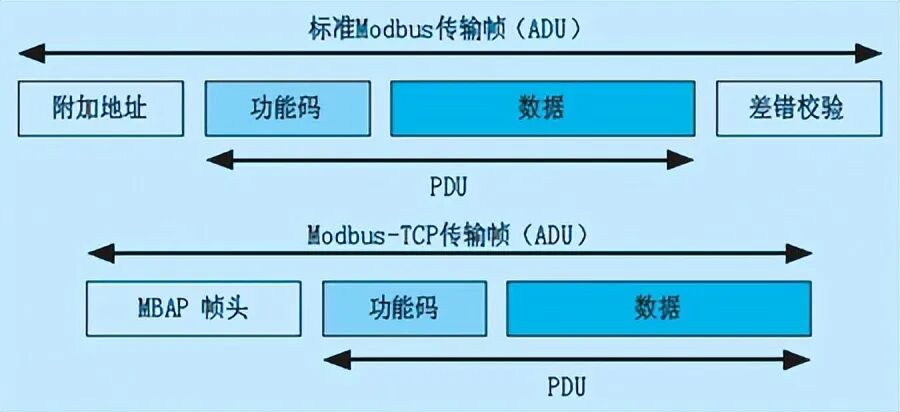

完整的S7通信建立涉及三层握手:

1. TPKT层:固定头0x03标识协议版本,后续字段声明数据包长度。

2. COTP层:通过0xE0(连接请求)和0xD0(连接确认)完成会话建立。

3. S7层:包含7字节头部+参数区+数据区,其中Job/ACK机制实现请求响应匹配。

以常见的DB块读取为例,攻击流量分析显示,请求包中0x04功能码配合BlockType(0x41表示DB块)、BlockNumber和Offset构成完整寻址指令。而协议对数据分片的处理采用PUSH比特位标识,这种设计在遭遇网络延迟时可能导致PLC内存异常。某工业安全团队披露的案例表明,通过构造特殊分片包可触发S7-1500系列PLC的看门狗超时故障。

三、安全漏洞与攻击面

根据CVE官方数据库及技术社区研究,S7协议主要存在三类风险:

1. 认证缺陷:协议未强制身份验证,攻击者可伪造编程软件(如STEP7)的通信指纹。实验证明,使用Python-snap7库即可模拟合法客户端

2. 加密脆弱性:S7CommPlus的TLS实现存在证书固定(Certificate Pinning)缺陷,中间人可通过替换证书完成降级攻击

3. 逻辑漏洞:特定功能码组合可能引发异常,如反复发送STOP指令会导致某些型号PLC进入死锁状态

值得注意的是,乌克兰电网攻击事件中出现的Industroyer病毒就包含针对S7协议的专属攻击模块。其通过0x28功能码(内存写入)修改PLC逻辑,同时利用0x29功能码(强制输出)维持攻击持久化。某工业网络安全公司的测试报告显示,未打补丁的S7-300设备在遭受恶意Job包轰炸时,CPU负载可达100%并触发停机。

四、防护策略与实践建议

针对S7协议的安全加固需要分层实施:

网络层防护

●部署工业防火墙实施协议白名单,限制非授权IP访问TCP/102端口。

●使用VLAN划分实现控制网与信息网隔离,建议配置深度包检测(DPI)规则识别异常功能码。

终端防护

●升级PLC固件至最新版本,西门子SSA-231231公告已修复多个S7CommPlus漏洞。

●启用PLC访问密码功能(尽管存在暴力破解风险,但可增加攻击门槛)。

监测响应

●建立S7通信基线模型,对非常规时段的操作指令(如凌晨的DB块写入)进行告警。

●部署工业流量分析系统,检测异常分片包、高频心跳包等攻击特征。

某汽车制造企业的实践案例表明,通过部署协议审计系统,成功拦截了利用0x1A功能码的恶意停机指令,该攻击包伪装成合法HMI的通信特征。

五、未来演进方向

随着工业互联网的发展,OPC UA等新型协议正在逐步替代传统工业协议。但考虑到存量设备的生命周期,S7协议仍将在未来十年持续运行。值得关注的是:

1. 西门子正在测试中的S7CommPro协议拟采用国密算法SM4替代AES加密。

2. IEC 62351标准提出的工业通信安全框架要求实现端到端MAC校验。

3. 软件定义边界(SDP)技术在工控环境的适配可能改变现有防护模式。

当前研究热点集中在协议模糊测试(Fuzzing)领域,清华大学团队开发的S7Fuzzer工具已发现3个零日漏洞。而深度包检测技术的进步,使得基于机器学习的S7协议异常检测准确率提升至92.7%。

结语:S7协议的安全问题本质上是工业控制系统"效率优先"设计理念与网络安全需求的冲突缩影。在数字化转型浪潮下,唯有通过协议增强、网络加固、行为监控的多维防御,才能为关键基础设施构建真正的纵深防御体系。正如某位工业安全专家所言:"保护S7协议不仅关乎几台PLC的安全,更是守护现代工业文明的基础防线。"

-

通信协议

+关注

关注

28文章

1096浏览量

42345 -

工业控制

+关注

关注

38文章

1697浏览量

92304

发布评论请先 登录

SGM7SZ245S:八进制三态输出总线收发器的深度剖析

工业网络跨网段互联:S7/TCP 转 Profinet 实施案例

MC协议的深度剖析

TCP/IP(Socket)协议深度剖析

串口协议的深度剖析

西门子S7-1200/1500 PLC数据采集上云实战指南

电子工程师必备:TPD7S019 7通道集成ESD解决方案深度剖析

钡铼技术BL118 Node-Red边缘计算网关西门子PLC S7协议使用方法

Modbus协议的深度剖析

传祺向往S7 Pro+系列将首批搭载Momenta R6飞轮大模型

S7通信稳不稳?避开这些上位机开发常见雷区是关键!

GraniStudio : MC 协议深度剖析

S7协议深度剖析

S7协议深度剖析

评论