中国创业公司香侬科技(Shannon.AI)与斯坦福大学、加州大学圣塔芭芭拉分校以及密歇根大学的研究人员合作,发布了一份白皮书,详细介绍了用机器学习算法来识别加密货币骗局。

目前还没有明确的方法可以确定最初的投币产品(ICO)是否是一种骗局,但基于机器学习的研究方法可以更容易地避免最明显的投机产品。除了骗子之外,这对每个人都有好处。

中国创业公司香侬科技(Shannon.AI)与斯坦福大学、加州大学圣塔芭芭拉分校和密歇根大学的研究人员合作,最近发布了一份白皮书,详细介绍了一种旨在发现加密货币骗局的AI。

说到加密货币投资,只有一种可靠的方法能避免被骗——不要投资。当然,玩转比特币的那帮人忽悠你说,只要炒币,任何人都可以开着兰博基尼飞上月球,但实际情况是,去年大多数ICO都是以诈骗或失败告终。

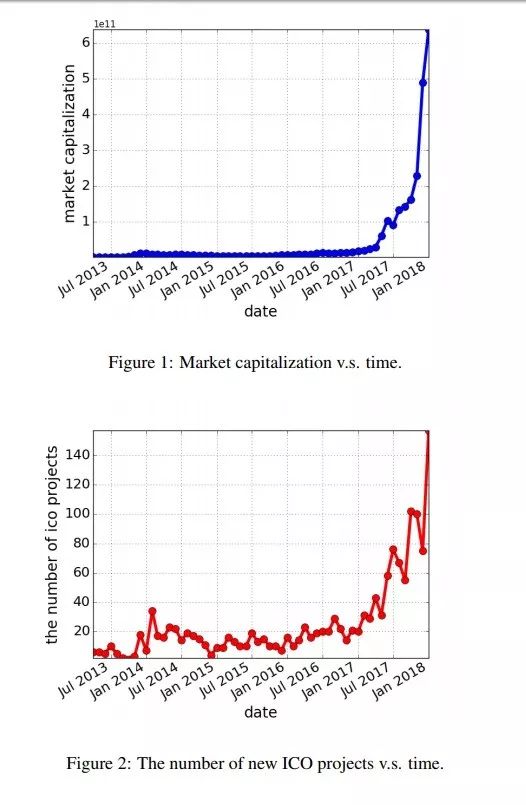

正如研究人员在他们的白皮书中所说:“尽管ICO能够提供公平合法的投资机会,但众筹的便利为不择手段的企业使用ICO执行‘泵送和转储’计划创造了机会和激励机制,ICO发起人在这些计划中推动了众筹的加密货币,然后迅速‘转储’硬币以获取利润。”

那么如何将骗局与合法的竞争者区分开来呢?没有简单的答案,几乎完全缺乏任何监管规定,因此无法“证明”一个骗局,直到为时已晚。 这不是在传播恐惧,这就是简单的事实。

部分原因是白皮书和网站让他们看起来具有一定的合法性。简单地说,大多数骗子都算上你不会花太多的时间去研究他们的硬币,他们可以更好的伪装自己的身份。绝大多数加密货币社区毒性一般和类似抬价的性质使问题变得更加严重。 当你有一大群人相互投资,并且通过赏金项目传播积极的信息时,通过与参与其中的人交谈,就不可能清楚地了解硬币的合法性。

Shannon.AI团队的白皮书概述了用机器学习来区分诈骗和合法项目:

“通过分析2,251个ICO项目,我们将数字货币的生命周期和价格变动以及各种级别的ICO信息(包括其白皮书,创始团队,GitHub存储库,网站等)相关联以获得最佳设置来识别诈骗项目,系统精确度达到了0.83,F1值为0.8。”

即使它不是革命性的,也很振奋人心。 这篇文章中基于算法的系统自动化了精明的投资者已经在做的事情,通过找出公开可用的信息来绘制硬币的全貌。 正如团队指出的那样,有好处的原因有以下两点:

“与人性化评分系统相比,ICORATING具有两个关键优势。 (1)客观性:机器学习模型涉及较少关于世界的先验知识,而是从数据中学习因果关系,而人类专家大量参与设计的系统,则不可避免地会引入偏见。 (2)不法行为人操纵的困难:信用评级结果是通过黑盒训练从机器学习模型输出的,这个过程能够最小化人员参与和干预。”

可悲的是,由于这些骗局的性质,当人类研究人员举起红旗警告一个似乎是骗局的项目时,这些警告通常被加密货币持有者视为“付费攻击”或疑心太重,即使它们来自有声望的新闻站点。公司攻击信使比解决合法研究人员和记者指出的任何问题更容易。

但是,如果一个在黑匣子中工作的AI根据相同的现成信息得出相同的结论,那么可以认为它更值得信赖。 Shannon.AI算法不会做任何人无法做到的事情,但它们做得更快,并且准确度更高。除非你是一个记者或研究人员,每天都花费大量时间阅读白皮书,网站和Github存储库,否则你可能会丢失关键信息。 AI在很短的时间内完成同样的工作可能会让骗局ICO成为过去的事情,至少只剩少数。

已经有合作方与研究团队联系,了解是否有计划让该系统作为工具进入市场,或者他们是否会进一步开发该系统。与此同时,谨慎交易:对于每一个投资数百万加密货币的人来说,成千上万的人希望他们在投资之前注意红旗。

-

机器学习

+关注

关注

67文章

8571浏览量

137510

原文标题:炒币有风险,AI算法帮助识别ICO诈骗

文章出处:【微信号:AI_era,微信公众号:新智元】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

瑞芯微(EASY EAI)RV1126B 手势识别算法识别

如何深度学习机器视觉的应用场景

SM4算法实现分享(一)算法原理

国密系列算法简介及SM4算法原理介绍

AES加密流程

FPGA在机器学习中的具体应用

【嘉楠堪智K230开发板试用体验】K230机器视觉相关功能体验

机器学习异常检测实战:用Isolation Forest快速构建无标签异常检测系统

用机器学习算法来识别加密货币骗局

用机器学习算法来识别加密货币骗局

评论