一、鱼叉式网络钓鱼的工作原理

鱼叉式网络钓鱼是针对组织内特定个人或部门的电子邮件,看似来自可信来源。这实际上是网络犯罪分子试图窃取机密信息。

我们首先来看看发送攻击所需的步骤,然后再看看减轻这种威胁的步骤。关于(简化的)攻击步骤,我们将引用著名五项测试专家布兰登-麦肯(Brandon McCann)的一篇精彩博文来展示。

1.确定电子邮件地址

黑客发送钓鱼邮件活动通常有两种方式:

第一种是“广撒网”的方法,这类似于散弹枪的策略。他们尽可能多地获取组织内的电子邮件地址,并向这些地址发送邮件,希望收件人会点击。

第二种是明确他们想要获取的数据,然后确定哪些人拥有该数据的访问权限,并专门针对这些人进行攻击。这就是“鱼叉式钓鱼”的方法。例如,脉脉、LinkedIn在这个定向步骤中非常有用。

获取组织内部电子邮件地址有多种方法。网络犯罪分子最常用的一种是利用脚本从大型搜索引擎中收集电子邮件地址。你可能会惊讶于通过这种方式能收集到的电子邮件数量,以及一个组织可能暴露的鱼叉式钓鱼攻击面有多大。一旦他们获取了目标几个人的电子邮件地址,就可以进入下一步了。

2.避开杀毒软件

为了使攻击邮件成功到达目标的收件箱,必须绕过目标使用的杀毒软件。通过在IT招聘网站上搜索目标组织的系统管理员职位空缺,可以获取大量惊人的信息。这些职位描述中通常会明确列出他们使用的杀毒软件及其版本。

如果没有这些信息,还可以通过DNS缓存窥探甚至社交媒体等其他方式获取。一旦确定了目标使用的杀毒软件,可以在测试环境中安装该软件,以确保邮件能够顺利通过。例如,Metasploit是一个开源的计算机安全项目,它能够提供有关安全漏洞的信息,并帮助进行渗透测试,能在这种情况下派上用场。

3.出口过滤

黑客无法从攻击的组织中获取信息,除非他们随攻击发送的有效载荷允许流量从组织内部向外传输。一种常见的有效载荷被称为“reverse_https”(反向HTTPS),因为它会创建一个加密隧道连接到 Metasploit服务器。这使得像入侵检测系统或防火墙这样的安全软件很难检测到任何异常。

对于这些安全产品来说,钓鱼数据的外发流量看起来就像普通的 HTTPS流量,从而有效地隐藏了攻击行为。

4.鱼叉式钓鱼场景

如今关于这类攻击的文章已有很多,它是用户社会工程攻击的核心。如果用户没有接受高质量的安全意识培训,他们会成为鱼叉式钓鱼攻击的轻易目标。攻击者会对目标进行研究,了解他们经常与哪些人沟通,然后向目标发送一封个性化的电子邮件,利用22种社会工程学警示标志之一或多种,诱使目标点击链接或打开附件。

5.发送钓鱼邮件

一种方法是临时搭建一个邮件服务器并大规模发送邮件,但这样的邮件服务器没有信誉评分,这会导致大量邮件被拦截。

更好的解决方案是前往 GoDaddy购买一个有效的域名,使用随域名附带的免费邮件服务器进行设置,这样 GoDaddy会自动创建一个 MX记录。

此外,可以轻松修改 GoDaddy的 Whois信息,使其与目标域名匹配。这些操作都有助于提高邮件的送达率,邮件可以通过任何邮件客户端或脚本发送。

6.收获“战利品”

假设目标点击了链接,网络犯罪分子成功在目标设备上植入了键盘记录器。接下来,只需等待键盘数据每小时批量传回他们的服务器,并监控其中的登录凭据。一旦获取了这些凭据,下一步就是进入目标工作站,提取所有网络密码哈希值,破解它们,并逐步提升权限,最终获得整个网络的管理员访问权限。

二、真实案例

1.恶意附件

网络犯罪分子正在利用一个微软漏洞绕过终端安全软件,通过Microsoft PowerPoint文件投递Remcos远程访问木马。此次攻击从鱼叉式钓鱼邮件开始,声称来自一家电缆制造供应商,主要针对电子制造行业的组织。发送者的地址被伪装得像是来自商业合作伙伴,邮件内容被设计成一个订单请求,附件声称包含“运输信息”。

2.勒索软件攻击

许多鱼叉式钓鱼攻击都包含勒索软件作为有效载荷。Defray勒索软件就是一个典型的例子,它主要针对美国和英国的医疗、教育、制造和技术行业。

Defray的感染途径是带有恶意 Microsoft Word文档附件的鱼叉式钓鱼邮件,这些攻击活动规模很小,每次仅发送少量邮件。一旦打开附件,勒索软件就会被安装。这种攻击仅出现在少量、非常有针对性的场景中,并且要求高额赎金——高达5000美元。

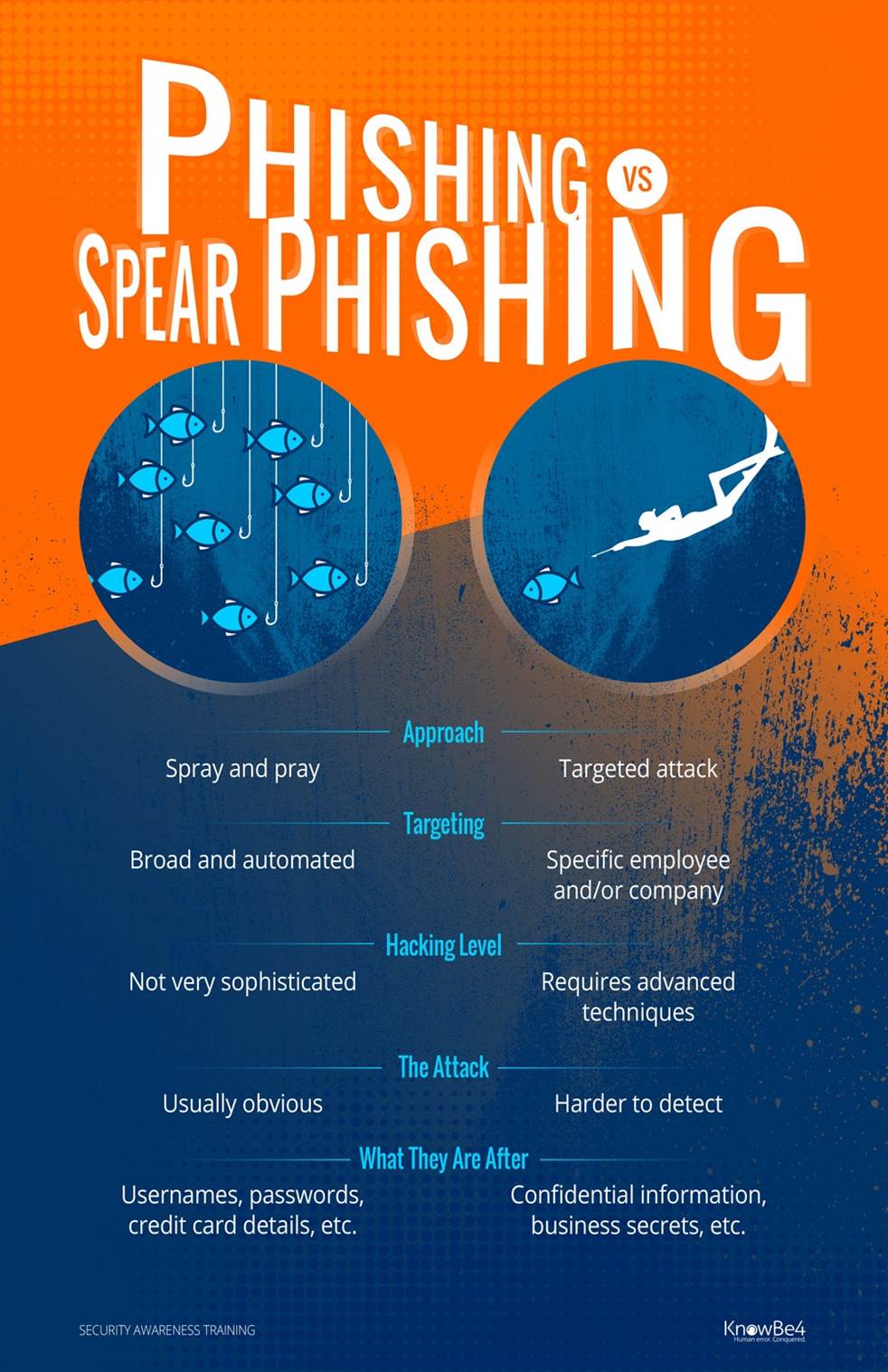

三、钓鱼攻击 vs鱼叉式钓鱼攻击

尽管钓鱼攻击和鱼叉式钓鱼攻击类似,但需要注意它们之间的许多关键区别。

钓鱼攻击是一种非常广泛且自动化的活动,可以称为“广撒网,祈祷碰运气”。执行大规模的钓鱼活动并不需要太多技术技能。这类攻击的目标通常是获取信用卡数据、用户名和密码等信息,并且往往是一击即退的方式。

而鱼叉式钓鱼则高度针对性,目标是特定的员工、公司或公司内部的个人。这种方法需要高级的黑客技术以及对目标的大量研究。鱼叉式钓鱼的目标是更有价值的数据,比如机密信息、商业秘密等。因此,这种攻击需要更加精准的方式,他们会找出掌握目标信息的人并专门针对该人发起攻击。

鱼叉式钓鱼邮件通常只是攻击的开始,网络犯罪分子通过它试图获取更大网络的访问权限。

以下是一张信息图,直观展示了钓鱼攻击和鱼叉式钓鱼攻击之间的区别。

四、如何防范鱼叉式网络钓鱼攻击

没有单一的方法能够完全阻止此类威胁,但以下措施能帮助你让组织成为网络犯罪分子的非潜在目标:

首先,确保所有的防御层都到位。防御此类攻击需要多层次的保护。关键是尽可能让攻击者难以突破,同时不要依赖任何单一的安全措施来保护你的组织。

不要在网站上公开列出所有员工的电子邮件地址,可以改用网页表单代替。

定期扫描互联网,检查是否有暴露的电子邮件地址和/或凭证。你不是第一个在犯罪或色情网站上发现自己用户的用户名和密码的人。

绝不通过电子邮件发送敏感的个人信息。如果你收到要求提供此类信息的邮件,要保持警惕。如果有疑问,应直接联系信息来源。

教育用户避免在社交媒体上过度分享个人信息。网络犯罪分子知道的越多,他们在编写鱼叉式钓鱼邮件时就越能让邮件看起来更真实、可信。

用户是你最后的防线!他们需要接受新型的安全意识培训,并经常参与模拟钓鱼攻击,以保持警觉,将安全放在首位。我们KnowBe4提供全球最大的安全意识培训内容库,并结合最佳的模拟钓鱼测试,无论是事前还是事后。由于91%的成功攻击是通过鱼叉式钓鱼进入的,这样的培训将带来极高的投资回报率,并能提供可见的培训效果证明。

五、KnowBe4免费钓鱼测试资源

1.钓鱼安全测试

KnowBe4为我们提供免费的钓鱼安全测试,通过这种测试,您可以清晰地评估员工的钓鱼识别能力,了解可能的安全漏洞,并将测试结果作为改进安全培训和争取预算的依据。以下是钓鱼安全测试的工作流程:

随时启动测试,最多覆盖100个用户(无需与任何人沟通)。

适应20多种语言,并根据您的环境自定义钓鱼测试模板。

选择用户点击后看到的登录页面,可以是培训页面,也可以是404页面,帮助提醒用户注意到安全漏洞。

展示用户忽略的红旗或错误信息,帮助他们了解哪些钓鱼特征未被识别。

在24小时内将包含钓鱼易感性百分比和图表的PDF发送到您的邮箱,方便与管理层分享。

查看您的组织与同行业其他公司相比的钓鱼易感性。

钓鱼易感性百分比通常高于预期,这是为安全预算争取支持的有力证据。

2.域名欺骗测试

您是否知道,黑客通常会伪造公司CEO的电子邮件地址,发起“CEO欺诈”或鱼叉式钓鱼攻击?一旦成功,突破企业网络防御变得轻而易举,可能导致重要信息泄露,甚至更大的安全威胁。

通过KnowBe4域名欺骗测试,您可以检测组织域名是否存在被伪造的风险,发现潜在漏洞并提前采取防护措施。这不仅能防止域名伪造攻击和CEO欺诈,还能提升员工警觉性,确保及时识别伪造邮件,全面提升企业安全防御能力。

鱼叉式网络钓鱼精准且隐蔽,不仅窃取敏感信息,还可能瘫痪整个网络,给企业带来难以估量的损失。KnowBe4通过免费钓鱼测试和安全意识培训,帮助企业识别风险、提升员工警觉性,有效防范攻击。联系我们,免费试用钓鱼测试工具,守护您的企业安全,从现在开始!

审核编辑 黄宇

-

安全测试

+关注

关注

0文章

37浏览量

9009

发布评论请先 登录

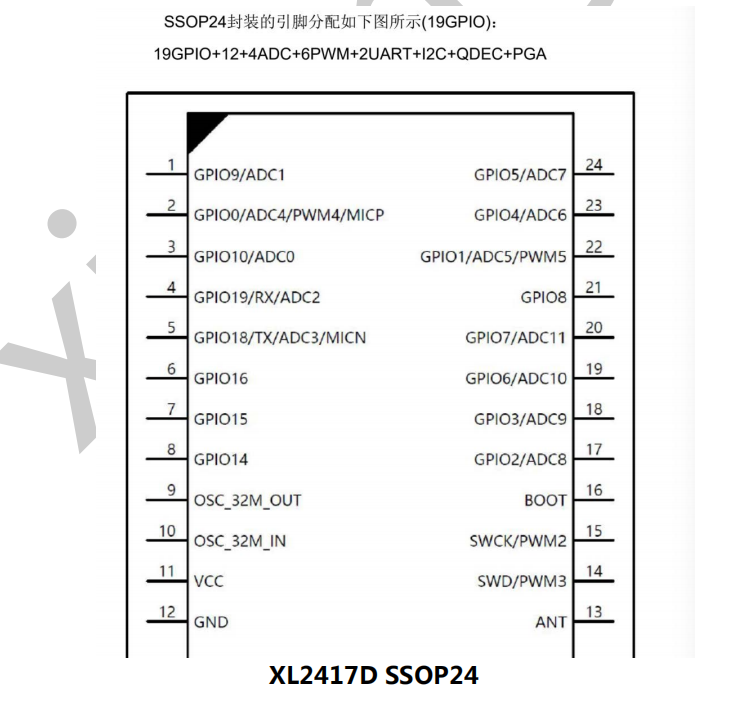

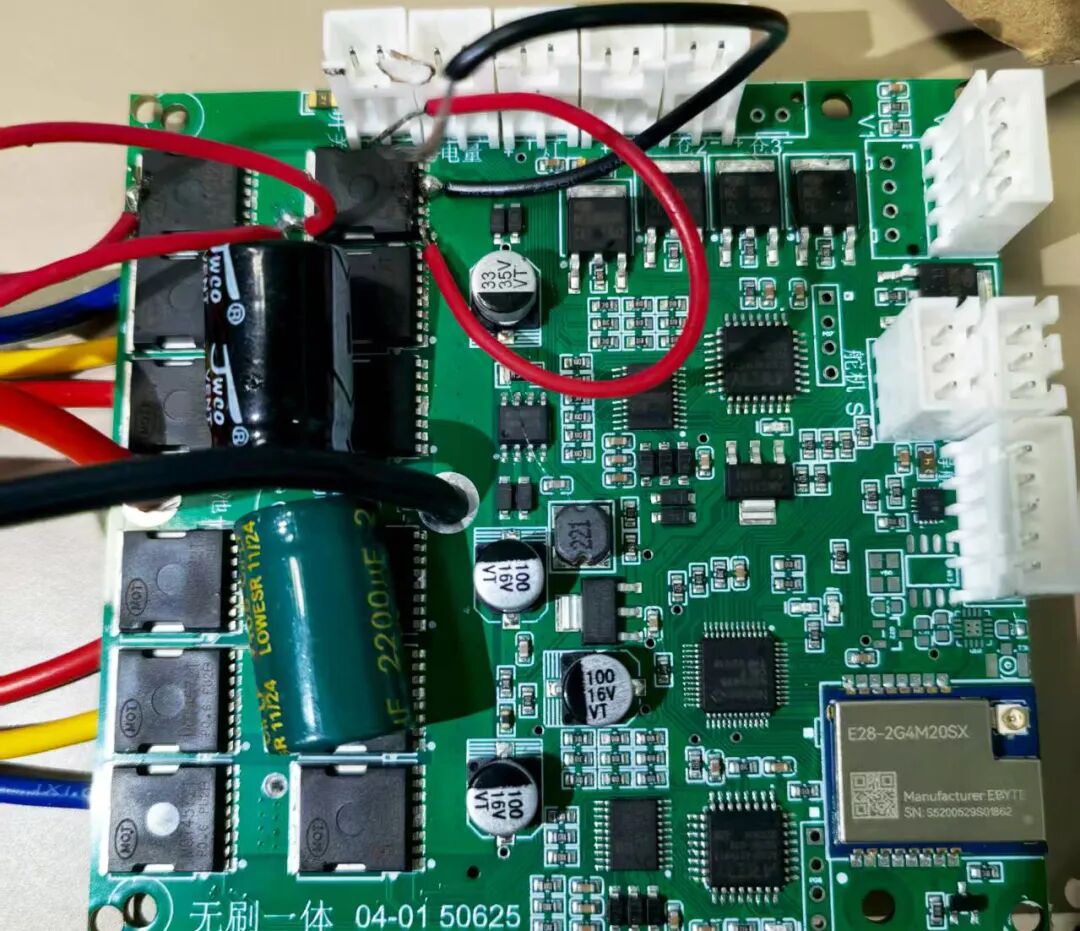

2.4G钓鱼打窝船解决方案,2.4G SOC芯片XL2417D,通信距离可达300M

从小白到大牛:Linux嵌入式系统开发的完整指南

防范山火隐患 | 春季线路安全 久壬科技护航

聊聊东芝TB67S109AFTG芯片在钓鱼设备上的应用体验

2025年嵌入式核心板选型指南与应用方案解析

钓鱼打窝船总掉链?仁懋 TOLL 封装 “芯” 方案

芯盾时代助力企业终端安全防护迈入智能化时代

MicroBlaze处理器嵌入式设计用户指南

芯盾时代中标全球家居品牌企业

干式电力变压器选型指南:5个关键参数帮你避开90%的坑

鱼叉式钓鱼防范指南

鱼叉式钓鱼防范指南

评论