今天分享一套详细等保2.0网络安全等级建设方案,供参考。

1.1.1网络安全(等保2.0建设)

2019年12月1日,《信息安全技术网络安全等级保护基本要求》正式实施,标志着网络安全等保建设进入2.0时代,对网络安全建设提出了更高的要求;

《河南省高校信息化发展水平评估指标体系》明确对信息化和网络安全建设提出了具体的指标和要求;

教育厅、公安厅(局)等主管单位,经常进行信息化评估、安全扫描、通报处理等工作,需要高度重视。

教办科技〔2022〕58号河南省教育厅办公室关于在全省教育系统开展虚拟货币“挖矿”专项整治攻坚行动的通知。

1.1.1.1背景

长期以来,学校的建设与发展得到了国家的高度重视,随着我国信息技术的快速发展,计算机及信息网络对促进国民经济和社会发展发挥着日益重要的作用。加强对信息系统安全保护工作的监督管理,打击各类计算机违法犯罪活动,是我国信息化顺利发展的重要保障。因此某工程职业学院应依据国家等级保护相关政策和标准开展信息安全建设,从而保障信息系统正常稳定。

1.1.1.2建设目标

此次主要依据《信息安全技术网络安全等级保护基本要求》(GB/T22239-2019)(以下简称《基本要求》)和《信息安全技术网络安全等级保护安全设计技术要求》(GB/T25070-2019)、《教育行业信息系统安全等级保护定级工作指南(试行)》等相关政策标准,针对郑某工程职业学院信息系统的安全等级保护提出设计方案。

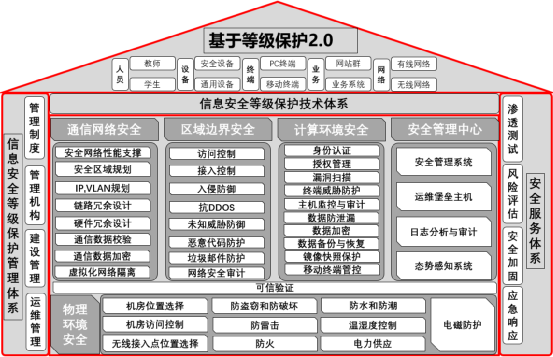

设计方案从信息安全等级保护技术体系、安全等级保护管理体系两个方面提出安全建设的整体框架,建立“一个基础”(安全物理环境)、“一个中心”(安全管理中心)保障下的“三重防护体系”(安全通信网络、安全区域边界、安全计算环境)的架构,使得郑某工程职业学院信息系统具备满足需求的安全防护能力。

1.1.1.3设计原则

在建设过程中,要遵循统一规划、统一标准、统一管理、适度保护、强化管理、注重技术的原则。

需求导向:方案设计应充分考虑到郑某工程职业学院信息系统的业务需求、管理需求、技术需求,以需求导向为原则,对方案进行设计,确保方案符合实际需求。

注重实效:方案设计应结合郑某工程职业学院信息系统现有技术措施和管理措施,讲求实际效果,既要具有前瞻性,又避免过度防护造成浪费。

标准规范:方案设计既要满足等级保护系统的相关要求,又要遵循相关标准和规范,保持系统的整体性、一致性和开放性。

技管并重:方案设计过程中应充分考虑技术体系建设和管理体系建设,并通过技术体系与管理体系结合的方式,使某工程职业学院信息系统处于一个结构化的安全保护环境中。

1.1.1.4设计依据

《中华人民共和国网络安全法》2017年6月1日起施行

《中华人民共和国计算机信息系统安全保护条例》(国务院147号令)

《计算机信息系统安全保护等级划分准则》(GB17859-1999)

《信息系统安全等级保护定级指南GB/T22240-2008》

《信息安全技术网络安全等级保护基本要求》(GB/T22239-2019)

《信息安全技术网络安全等级保护安全设计技术要求》(GB/T25070-2019)

《教育行业信息系统安全等级保护定级工作指南(试行)》

1.1.1.5安全现状及需求分析

1.1.1.5.1安全现状

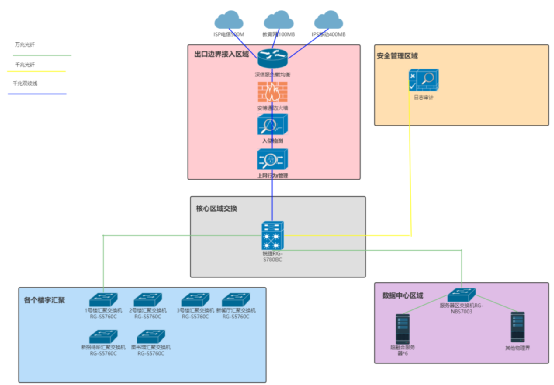

某工程职业学院信息系统主要业务有:图书馆管理系统等,学校网络目前有多个互联网出口及教育专线,通过负载均衡-防火墙到核心交换机,分别到教学楼、数据中心区、各终端接入区;网络部分内网服务器和终端存在被攻击的风险,并可发现服务器、终端电脑均存在系统高危漏洞,存在较大安全隐患。同时攻击方式,不再为单纯的网络流量型攻击、传统的网络安全攻击,更多倾向于新型的僵尸、木马、蠕虫等攻击行为,对整个内网产生巨大的安全隐患。

本次增加设备上网行为管理、日志系统、入侵检测、计划分期达到等保2.0的要求

现状图

一期网络规划拓扑图

1.1.1.6安全方案总体设计

1.1.1.6.1安全架构

某工程职业学院信息系统的安全体系设计,从信息安全等级保护技术体系,信息安全等级保护管理体系,线下安全服务三个角度出发,对设备、终端、业务系统、网络接入、人员管理提供全方位的安全保障,总体安全架构如图所示:

1.1.1.6.2分区设计

1.1.1.6.3分区分域的目的

通过划分区域,对整体网络进行清楚的规划,具有以下意义:

Ø区域的划分使整体网络结构的界限清晰;

Ø具有相同安全保护要求的网络和设备划分到一个安全区域中;

Ø不同的安全区域内,可方便地部署不同类型和功能的安全防护设备和产品,同时形成相辅相成的多层次立体防护体系;

Ø同一个安全区域内可方便地部署相同或相似的安全防护策略。

分区分域保护做到重点明确,将有效的安全资源投入到最需要保护的部分,并且由各个不同的区域组成多层次的立体防护体系。

1.1.1.6.4分区分域的原则

分区分域的过程遵循以下基本原则:

Ø业务保障原则:分区分域方法的根本目标是能够更好的保障网络上承载的业务,在保证安全的同时,还要保证业务的正常运行和效率。

Ø结构简化原则:分区分域方法的直接目的和效果是将信息(应用)系统整个网络变得更加简单,简单的逻辑结构便于设计防护体系。比如,分区分域并不是粒度越细越好,区域数量过多,过杂可能会导致安全管理过于复杂和困难。

Ø立体协防原则:分区分域的主要对象是信息(应用)系统对应的网络,在分区分域部署安全设备时,需综合运用身份鉴别、访问控制、安全审计等安全功能实现立体协防。

Ø生命周期原则:对于信息(应用)系统的分区分域建设,不仅要考虑静态设计,还要考虑变化因素,另外,在分区分域建设和调整过程中要考虑工程化的管理。

1.1.1.6.5区域划分

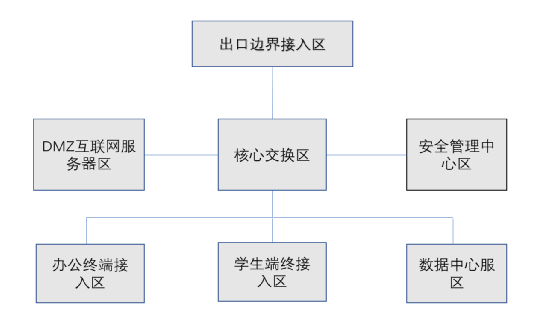

根据分区分域的原则,郑某工程职业学院信息系统安全区域划分为出口边界安全接入区,核心交换区,安全管理中心区,超融合服务器业务应用区,老服务器DMZ区,有线无线终端接入区,如下图:

Ø核心交换区:负责跨区域网络的数据交换和网络审计。

Ø出口边界接入区:作为郑某工程职业学院信息系统对外互联区域,主要针对互联网、高校互联网与郑某工程职业学院信息系统之间的进出流量,提供负载均衡、访问控制、流量清洗、病毒过滤、入侵防御、病毒防护等防护措施,并为移动终端提供VPN接入服务。

ØDMZ网络服务区:为郑某工程职业学院信息系统内部提供DNS,DHCP,LDAP,网站,综合网络管理等服务。

Ø安全管理中心:对郑某工程职业学院信息系统中的网络、主机、终端、安全设备等进行统一管理,提供漏洞扫描、身份认证、监控、审计、日志收集与分析、态势感知等服务。

Ø校园超融合平台及物理服务器区:承载校园业务系统/网站群、一卡通系统、财务系统等虚拟化服务集群为智慧校园业务提供服务。

Ø有线无线终端接入区:满足学校的互联网连接,学生上网,教学办公、WIFI业务等一系列服务。

1.1.1.7最终实现效果

网络架构清晰,区域划分合理,按照功能将各部分区域进行有效隔离,可以有效制定边界安全策略;

对网络进行冗余设计,避免业务高峰期,由单点而引起网络和业务中断

便于安全产品部署,提高网络与信息系统防护能力;

超融合业务应用区和老服务器区的安全防护;

整个网络状态的展示与分析;

终端与服务器端的威协防御、终端安全管理;

各系统及设备的运维审计;

满足未来发展需要,灵活性和扩展性更好;

为将来的集中管理奠定技术基础。

-

服务器

+关注

关注

14文章

10344浏览量

91737 -

信息安全

+关注

关注

5文章

713浏览量

40700 -

网络安全

+关注

关注

11文章

3513浏览量

63559

原文标题:一套完整的网络安全等级(等保2.0)建设方案

文章出处:【微信号:5G通信,微信公众号:5G通信】欢迎添加关注!文章转载请注明出处。

发布评论请先 登录

汽车网络安全 ISO/SAE 21434是什么?(一)

华为星河AI融合SASE解决方案如何重塑网络安全新范式

从网络接口到 DMA,一套面向工程师的 FPGA 网络开发框架

解读“网络安全等级保护”:守护网络空间的法律基石与实战指南

人工智能时代,如何打造网络安全“新范式”

如何使用SpringBoot、Vue2.0、MySQL开发一套云诊所系统?

攻击逃逸测试:深度验证网络安全设备的真实防护能力

华为乾崑智能汽车解决方案网络安全白皮书发布

华为发布全新升级星河AI网络安全解决方案

华为亮相2025国家网络安全宣传周

分支多、云也多,网络又慢又烧钱?一套方案全搞定!

德思特案例 | 一套设备兼容四大测试场景:全面解析弱网测试方案

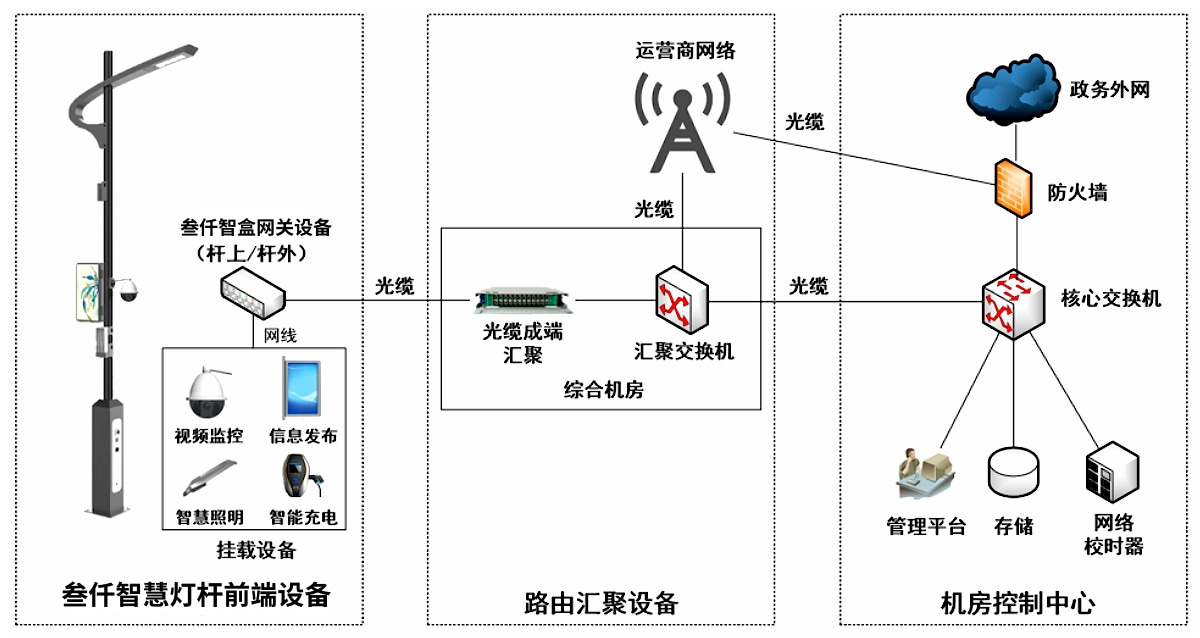

筑牢智慧路灯杆的网络安全防线

一套完整的网络安全等级(等保2.0)建设方案

一套完整的网络安全等级(等保2.0)建设方案

评论