自动移动目标防御——AMTD

终端安全

最佳实践

在Gartner发布的《新兴技术:自动化移动目标防御的安全浮现周期》报告中,摩菲斯被公认为是一个样本供应商。该报告涵盖了突破性的安全技术,据Gartner称,这些技术正在为网络防御可能性的新时代铺平道路。

网络防御必须跟上不断发展的威胁技术的步伐。威胁参与者越来越多地使用复杂且无法检测的威胁策略,如无文件、内存和零日、利用和其他规避技术,以绕过传统的安全控制以及检测和响应技术。

攻击者正在演变并制造能够绕过传统安全控制以及检测和响应技术的躲避和无法检测的威胁。下一代防病毒(NGAV)、终端检测和响应(EDR)以及扩展检测和响应(XDR)解决方案是行业标准,但即使是这些系统也受到这些回避技术的挑战。

这是因为NGAV/EPP和EDR/XDR系统对基于特征码的已知行为模式攻击进行检测和警报。但使用规避技术的未知和无法检测的攻击正在上升,超过30%的攻击绕过了检测技术。作为回应,SOC团队和安全分析师正在将检测系统警报模式设置为最高设置,以便更好地标记异常行为并在威胁影响业务之前将其阻止。

然而,在高警报模式下运行的系统会对系统性能产生负面影响,并会产生大量误报警报,占总通知的40%,其中31%的警报从未被调查过。即使设置为高警报模式,零日攻击和其他高级攻击仍会绕过业界最好的NGAV和EDR解决方案。有效的深度防御-将反应性检测和响应与一流的预防功能相结合,以阻止已知和未知的攻击。

1

使用自动移动目标防御(AMTD)

实现预防优先的安全

对手不断改进攻击工具和技术,以规避流行的防御技术。传统的恶意软件和恶意软件使用的可执行文件会在磁盘或操作系统上留下证据。这些证据训练防御工具发现具有说服力的部署信号,从而实现威胁隔离。

如今,复杂的攻击链在运行时劫持合法的系统进程和目标设备内存,而不是在磁盘或操作系统上。这项技术不会留下行为模式分析所需的签名。

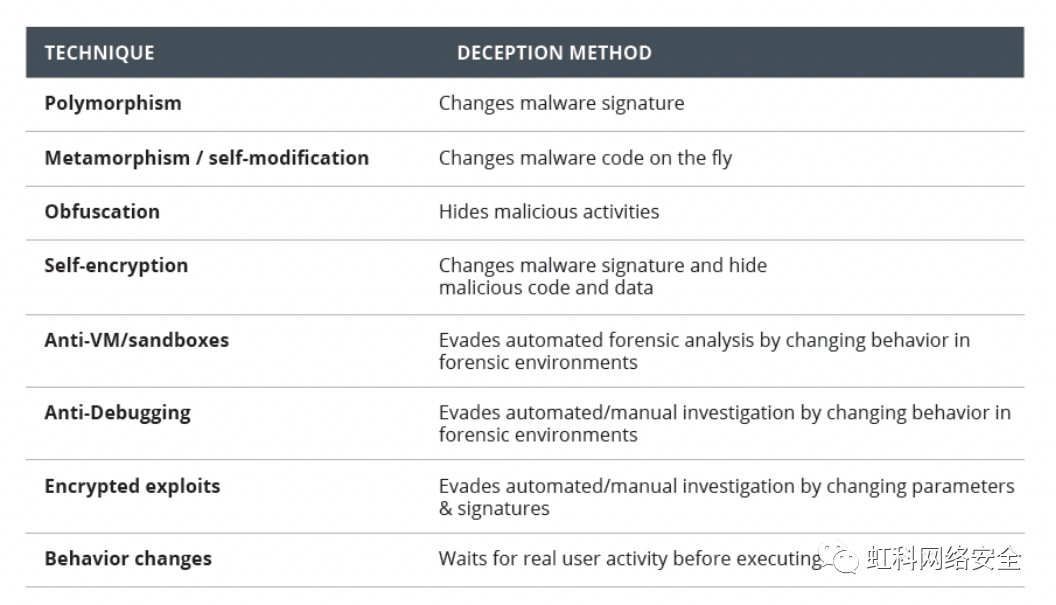

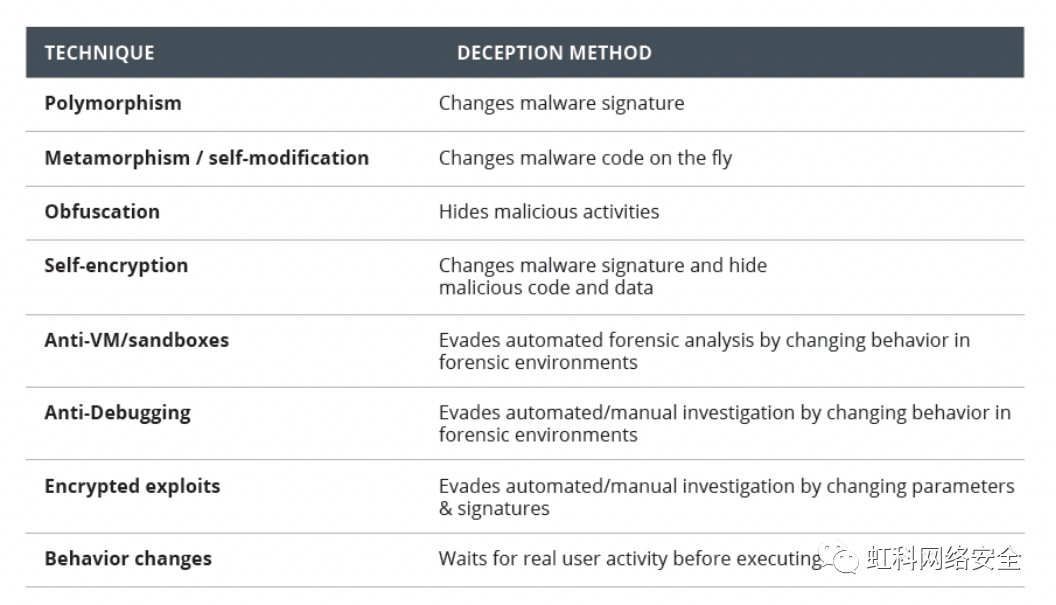

威胁参与者使用的规避技术:

为了实时捕获攻击并拾取恶意模式,检测工具需要在应用程序运行时多次扫描设备内存。当检测系统设置为最激进的设置时,扫描大量数据可能会降低应用程序性能。

进入AMTD,Gartner将其称为“网络的未来”。AMTD技术使用多态来移动、更改、混淆或变形攻击面,并扰乱对手的网络杀伤链。它们通过引入复杂性、不确定性并使用不影响性能的超轻量级代理进行预防,从而有效地防御攻击。

根据Gartner的Emerging Tech:Security-Emerging Cycle for Automated Moving Target Defense报告,“通过在代码和运行时或操作系统环境中利用多态,威胁参与者很快就失去了预测存储的内存变量的能力,以及用于在内存结构(堆或堆栈)中进行攻击的内存扫描技术。这种AMTD技术可以有效地阻止常见软件漏洞和暴露的执行。

2

AMTD的工作原理

移动目标防御的概念是基于经典的三管齐下的军事战略,该战略采用了掩护和隐藏(使敌人更难观察)、机动性(创建一个难以跟踪的移动目标)和欺骗技术(通过呈现诱骗目标或虚假路径来欺骗攻击者)。

TruGreen是摩菲斯的客户,也是美国最大的草坪护理和治疗服务提供商(收入超过10亿美元),在6,000多个工作站和分布式运营中面临着广泛的威胁。由于担心隐形攻击,TruGreen选择了摩菲斯 AMTD,以实现更高的安全性、成本效益和超轻量级应用。在进行安装后的年度第三方渗透测试时,该团队注意到,测试人员第一次无法访问公司的终端,报告称“通常我们可以绕过终端安全方面的东西,但我们无法绕过摩菲斯。”

网络犯罪分子通过多态、混淆、加密和自我修改来武装他们的恶意软件,以逃避检测并保持不可预测性。与传统安全技术对静态分析、签名、文件信誉和异常检测方法的依赖相比,这些策略为攻击者提供了优势。

AMTD为竞争提供了一个公平的环境,并将优势还给了防御者-它使用多态防御和欺骗技术来动态改变组织的攻击面,增加了不确定性和复杂性,使对手的攻击更具挑战性。当操作系统和应用程序目标被隐藏或隐藏时,从攻击者的角度来看,它们会成为更昂贵、更具挑战性和更耗时的目标。

静态防御和标准安全控制不能捕捉到当今的躲避威胁,特别是在企业网络内的横向移动已经建立的情况下。

摩菲斯 AMTD的三步流程旨在:

通过将端点变成不可预测的目标来变形和隐藏。当应用程序加载到内存空间时,摩菲斯会改变进程结构,以受控的方式重新定位和转换库、函数、变量和其他数据段。对于每个流程实例,每次运行都是唯一的,这使得攻击者始终无法预测内存。

通过允许对变形结构的受控访问来保护和欺骗。合法应用程序代码存储器被动态更新以使用变形后的资源。应用程序继续照常加载和运行。原来结构的一个轻量级骨架被留下来作为陷阱。

在实践中,AMTD跨网络级别、主机级别和应用级别运行。摩菲斯的预防优先安全软件(由AMTD支持)使用获得专利的零信任执行技术来主动阻止规避攻击。

通过中和和揭露攻击来预防和揭露攻击。攻击的目标是原始结构,但失败了,无法访问它们预期和需要执行的资源。攻击被立即预防、捕获和记录,并带有完整的过程细节。

3

AMTD的优势

首先,AMTD技术旨在补充现有安全堆栈中使用的检测和响应工具。摩菲斯 AMTD增强了NGAV和EDR,通过使用深度防御功能来增强能力和强化整体攻击面,这些能力可以阻止正在使用的技术错过的未知攻击。摩菲斯客户群中的5000多家公司使用其AMTD技术来增强Microsoft Defender、CrowdStrike、SentinelOne、Trend Micro、Sophos和其他NGAV或EDR解决方案,以阻止这些解决方案无法阻止的攻击。

根据Gartner的说法:“产品和服务与现有的检测和响应解决方案的集成是构建未来支持AMTD的安全解决方案的基本要素。AMTD不会取代威胁检测和响应技术;它会加强这些技术。“。

AMTD为捍卫者提供了几个优势:

先发制人的行动,而不是等待攻击者破坏组织才奏效。

针对多态攻击隐藏漏洞的多态防御。

移除攻击者获得持久性的能力。

通过虚拟补丁进行漏洞保护,直到补丁程序发布。

快速简单的部署,对性能的影响最小。

摩菲斯的超轻量化设计易于安装和运行,不需要额外的员工人数或基础设施调整。AMTD是真正的预防为先的安全,开创了一个新时代的先发制人战略,在增强安全团队能力的同时,夺走了攻击者的创新优势。

Gartner表示:“新兴技术能够主动和持续地改变和改变IT环境和资产,同时利用先进的欺骗功能,这些技术将在未来三到五年内改变网络安全市场。”

了解有关摩菲斯的ATMD技术的更多信息并观看其实际操作-立即安排您的演示,了解为什么5,000多家企业信任摩菲斯能够保护他们的环境免受最先进和破坏性的攻击,包括勒索软件、供应链、零日攻击、无文件攻击和内存攻击。

·今日推荐·

//虹科入侵防御方案//

虹科终端安全解决方案,针对最高级的威胁提供了以预防为优先的安全,阻止从终端到云的其他攻击。虹科摩菲斯以自动移动目标防御(AMTD)技术为支持。AMTD是一项提高网络防御水平并改变游戏规则的新兴技术,能够阻止勒索软件、供应链攻击、零日攻击、无文件攻击和其他高级攻击。Gartner研究表明,AMTD是网络的未来,其提供了超轻量级深度防御安全层,以增强NGAV、EPP和EDR/XDR等解决方案。我们在不影响性能或不需要额外工作人员的情况下,针对无法检测的网络攻击缩小他们的运行时内存安全漏洞。超过5,000家组织信任摩菲斯来保护900万台Windows和Linux服务器、工作负载和终端。虹科摩菲斯每天都在阻止Lenovo, Motorola、TruGreen、Covenant Health、公民医疗中心等数千次高级攻击。

虹科摩菲斯的自动移动目标防御ATMD做到了什么?

1、主动进行预防(签名、规则、IOCs/IOA);

2、主动自动防御运行时内存攻击、防御规避、凭据盗窃、勒索软件;

3、在执行时立即阻止恶意软件;

4、为旧版本操作系统提供全面保护;

5、可以忽略不计的性能影响(CPU/RAM);

6、无误报,通过确定警报优先级来减少分析人员/SOC的工作量。

“

虹科通过创新帮助客户成功,是您优选的解决方案合作伙伴。虹科网络安全事业部凭借深厚的行业经验和技术积累,近几年来与世界行业内顶级供应商Morphisec,DataLocker,Lepide,SecurityScorecard,veracode,Mend,Onekey,Allegro,Profitap,Apposite等建立了紧密的合作关系,提供包括网络全流量监控,数据安全,终端安全(动态防御),网络安全评级,网络仿真,软固件安全分析等行业领先解决方案。让网络安全更简单!

此外,我们积极参与工业互联网产业联盟、中国通信企业协会等行业协会的工作,为推广先进技术的普及做出了重要贡献。我们在不断创新和实践中总结可持续和可信赖的方案,坚持与客户一起思考,从工程师角度发现问题,解决问题,为客户提供完美的解决方案。

-

安全

+关注

关注

1文章

377浏览量

36858 -

终端

+关注

关注

1文章

1270浏览量

31723

发布评论请先 登录

艾体宝方案|APT攻击下USB安全风险解析及企业防御体系构建

虹科动态 | 2026年1月精彩回顾

虹科动态 | 2025年12月精彩回顾

虹科答疑 | 使用虹科PCAN-Explorer 6进行.DBC解析总共分几步?

虹科动态 | 2025年11月精彩回顾

虹科动态 | 虹科×长城汽车技术交流日圆满落幕!

攻击逃逸测试:深度验证网络安全设备的真实防护能力

智能制造新升级 | 看CEO陈秋苑揭秘虹科如何全流程赋能?

虹科动态 | 2025年10月精彩回顾

虹科案例 | 为什么汽车零部件头部企业,选择虹科方案做方向盘EOL测试?

电商API安全最佳实践:保护用户数据免受攻击

生产环境中Kubernetes容器安全的最佳实践

虹科分享 | 赋能现代化矿业:虹科Owasys坚固型车载通信终端方案

虹科分享丨终端安全最佳实践:使用AMTD阻止NGAV、EPP和EDR漏掉的未知和不可检测的攻击

虹科分享丨终端安全最佳实践:使用AMTD阻止NGAV、EPP和EDR漏掉的未知和不可检测的攻击

评论