随着物联网和嵌入式软件的广泛应用,信息安全问题变得越来越重要。加密芯片作为保证信息安全的关键组成部分,在这些应用场景中扮演着至关重要的角色。本文将重点讨论加密芯片的功能原理以及在物联网和嵌入式软件防克隆中的应用,同时结合MOD8ID和MOD208两种加密芯片进行详细阐述相关选型。

一、加密芯片的原理和作用

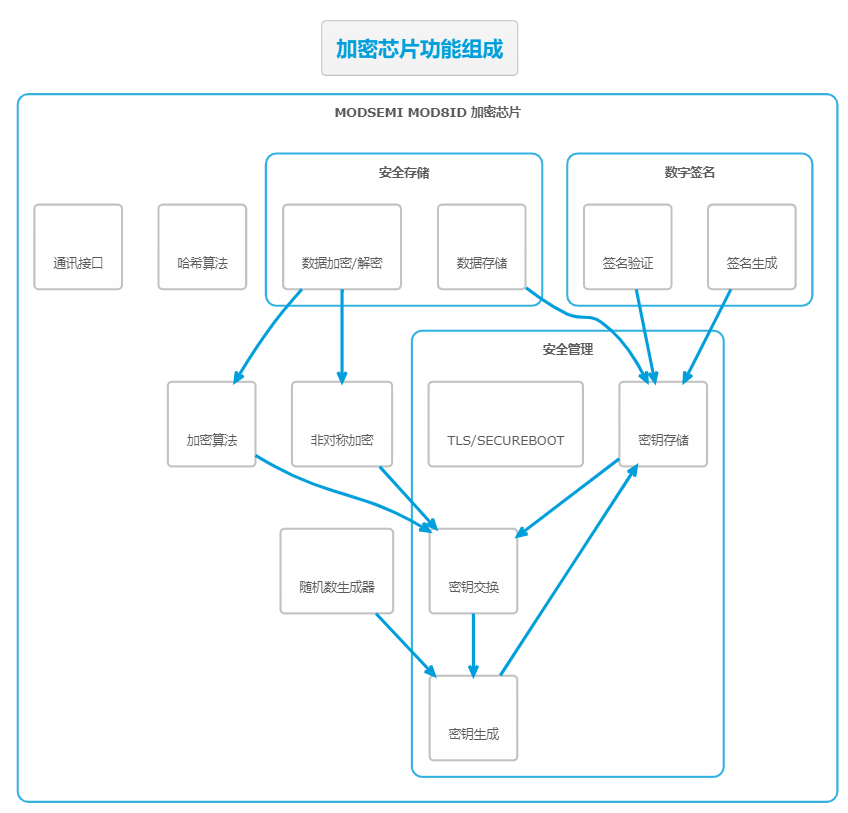

加密芯片是一种专门设计用于保护计算机、物联网设备和嵌入式系统等信息安全的硬件。它通过内置的加密算法对数据进行加密和解密,以保证数据的隐私和完整性,防止黑客攻击和窃取敏感数据。加密芯片的主要作用包括以下几个方面:

数据加密和解密:加密芯片内置的加密算法可以对数据进行加密和解密,保护数据的隐私性和完整性。

认证和身份验证:加密芯片可以实现身份验证,防止黑客攻击和非法用户的访问。

安全存储:加密芯片可以提供安全存储功能,防止敏感数据被窃取或篡改。

加密芯片功能组成(以MOD8ID为例)

二、物联网中的加密芯片应用

物联网设备连接了各种各样的物品,包括传感器、执行器、智能家居、智能车辆等等。这些设备需要在互联网中进行通信,并保证通信过程的安全和隐私。因此,加密芯片的应用越来越广泛。下面将以MOD8ID和MOD208两种加密芯片为例,介绍物联网中加密芯片的应用场景。

身份认证和安全通信

在物联网设备之间进行通信时,必须进行身份认证和安全通信。身份认证可以防止黑客攻击和恶意用户的访问,而安全通信可以保护数据的隐私性和完整性。MOD8ID和MOD208加密芯片都具有强大的身份认证和安全通信功能。

MOD8ID加密芯片是模微半导体推出的一种高安全性、低功耗、高集成度的加密芯片。它支持ECC加密算法,具有256位安全密钥,同时提供了硬件随机数生成器、加密密钥管理和防攻击等安全功能。MOD8ID可以广泛应用于物联网设备的身份认证和安全通信。它可以用于保护数据传输的完整性和机密性,防止中间人攻击和数据窃取。

MOD208加密芯片是一种基于SHA-256哈希算法的加密芯片。它具有128位安全密钥,支持多种安全协议和加密算法,并且具有非常低的功耗和高可靠性。MOD208可以广泛应用于物联网设备的安全通信和身份验证。它可以防止攻击者伪造数据、篡改数据和窃取身份信息等攻击,同时还可以通过安全引脚和I2C接口与主控制器通信。

嵌入式软件防克隆

嵌入式系统中的软件往往是公司的重要资产,需要进行保护。加密芯片可以提供软件防克隆功能,以防止黑客攻击和盗版行为。MOD8ID和MOD208加密芯片都具有软件防克隆功能。

MOD8ID加密芯片内置的Secure Boot功能可以防止恶意软件的启动和运行。它通过验证设备的软件是否合法和未被篡改来防止攻击。同时,MOD8ID还可以用于保护程序代码和数据的完整性,防止黑客攻击和窃取。

MOD208加密芯片也可以用于软件防克隆。它可以验证设备的软件是否合法,防止恶意软件的启动和运行。同时,它还可以用于保护程序代码和数据的完整性,防止攻击者篡改数据和程序代码。

三、加密芯片的选型指导

在选择加密芯片时,需要考虑以下几个因素:

应用场景和集成度:不同的应用场景对应的加密芯片需求不一样。此外,集成度也是一个重要的考虑因素。高集成度的芯片可以减少系统复杂度和成本。

支持的加密算法和协议:不同的加密芯片支持不同的加密算法和安全协议。需要根据实际应用场景选择支持的算法和协议。

成本和可用性:加密芯片的成本和可用性也是重要的考虑因素。需要根据实际应用场景和预算进行选择。

MOD8ID和MOD208是两款常用的加密芯片,虽然它们的功能和应用场景有所重叠,但在一些特定的场景下,它们的选择会有所不同。

物联网设备安全通信和身份验证应用

物联网设备通常需要保证通信的安全性和身份的验证,这就需要使用加密芯片来实现。在这种情况下,MOD8ID是更好的选择,因为它具有更多的加密算法和协议:MOD8ID支持多种加密算法和协议,包括AES、ECC、SHA-256、HMAC和ECDSA等,比MOD208更丰富。MOD8ID还具有Secure Boot功能和软件防克隆功能,可以保护设备的安全性和知识产权。

嵌入式软件防克隆应用

在嵌入式设备中,软件防克隆是一种常见的应用场景,可以使用加密芯片来实现。在这种情况下,MOD208是更好的选择,因为它具有以下优点:

低成本和高可用性:MOD208的价格较低。

软件防克隆功能:MOD208支持软件防克隆功能,可以有效地保护设备中的软件代码和数据。

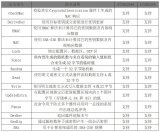

| 特征 | MOD8ID | MOD208 |

|---|---|---|

| 加密算法 | AES-128/256, ECC, SHA-256, HMAC, ECDSA, TRNG等 | SHA-256, HMAC, PRNG等 |

| 功耗 | 低功耗 | 低功耗 |

| 集成度 | 高集成度 | 较高集成度 |

| 可用性 | 高 | 高 |

| 通讯方式 | I2C/SMBus, SWI, 1-Wire等 | I2C/SMBus, 1-wire 等 |

| 应用场景 | 物联网设备安全通信和身份验证、安全存储、密钥管理、数字签名等 | 嵌入式软件防克隆、身份验证、设备身份认证等 |

四、总结

加密芯片作为一种安全芯片,可以用于物联网设备的安全通信、身份验证和嵌入式软件防克隆等应用场景。它具有多种安全功能,包括加密、身份验证、数据完整性保护和软件防克隆等。在选择加密芯片时,需要考虑安全等级、功耗和集成度、支持的算法和协议、成本和可用性等因素。

审核编辑:汤梓红

-

安全芯片

+关注

关注

1文章

246浏览量

25782 -

嵌入式

+关注

关注

5213文章

20862浏览量

339651 -

物联网

+关注

关注

2951文章

48381浏览量

420459 -

加密芯片

+关注

关注

3文章

148浏览量

25053

发布评论请先 登录

探秘RJGT105加密芯片:功能、特性与应用全解析

瑞纳捷RJGT103芯片:高性能加密芯片的详细解析

高性能防复制加密芯片RJGT102:设计与应用全解析

Microchip ATECC608A:高性能加密认证芯片的全面剖析

Atmel CryptoCompanion™芯片:安全加密的理想之选

从功能到场景:5步搞定触摸芯片选型!

直流无刷电机驱动芯片如何挑选?ADI Trinamic选型攻略来了

电能质量在线监测装置数据日志加密存储的具体操作方法是什么?

加密芯片的功能/原理/选型

加密芯片的功能/原理/选型

评论